Rapid7 identifica BPFDoor come una backdoor stealth utilizzata in operazioni di spionaggio avanzato all’interno delle reti di telecomunicazione globali. I ricercatori collegano l’attività a un APT della Cina noto come Red Menshen, che impiega tecniche di infiltrazione persistente per mantenere accesso invisibile alle infrastrutture critiche. La minaccia si inserisce in una strategia di lungo periodo basata su celle dormienti difficili da rilevare. Le reti telecom rappresentano un obiettivo strategico primario. Supportano comunicazioni governative, servizi essenziali e la gestione delle identità digitali di miliardi di utenti. Il compromesso di questi sistemi consente accesso a metadati sensibili, intercettazioni e monitoraggio su larga scala. L’analisi di Rapid7 evidenzia un pattern consolidato di intrusioni negli ultimi dieci anni.

Cosa leggere

Rapid7 analizza BPFDoor come backdoor kernel-level invisibile

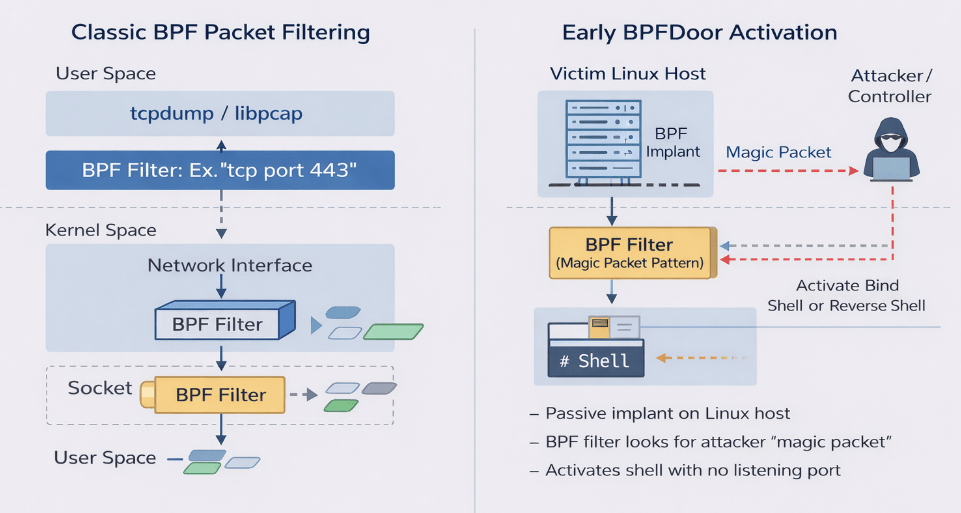

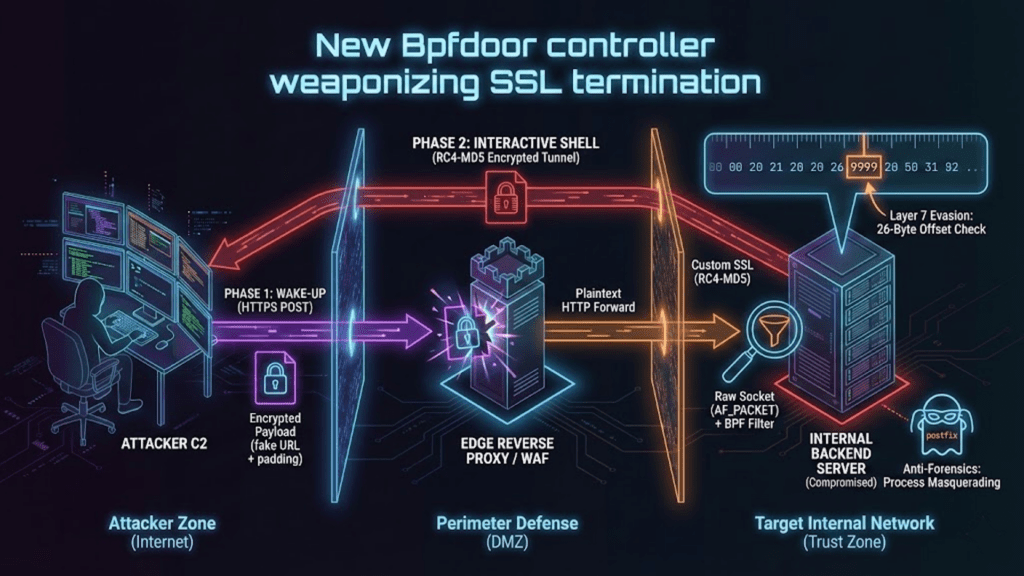

La backdoor BPFDoor opera a livello kernel su sistemi Linux sfruttando il Berkeley Packet Filter (BPF) per ispezionare il traffico di rete in modo invisibile. A differenza delle backdoor tradizionali, non apre porte né genera traffico anomalo facilmente rilevabile. Il sistema resta silente finché non riceve un magic packet specifico che attiva il controllo remoto.

Questo approccio elimina indicatori classici come listener attivi o beaconing, rendendo inefficaci molti strumenti di monitoraggio standard come netstat o ss. La struttura della backdoor prevede un impianto che installa filtri BPF malevoli e un controller che invia i segnali di attivazione. Le varianti più recenti nascondono i trigger all’interno del traffico HTTPS dopo decrittazione TLS, aumentando ulteriormente il livello di stealth.

Red Menshen utilizza celle dormienti per persistence a lungo termine

Il gruppo Red Menshen adotta una strategia basata su celle dormienti, ovvero impianti che rimangono inattivi per lunghi periodi senza generare traffico. L’attivazione avviene solo quando necessario, riducendo drasticamente il rischio di rilevamento durante le fasi di monitoraggio difensivo.

Questa tecnica consente agli attaccanti di mantenere accesso persistente alle reti compromesse per mesi o anni. Il controller interno può attivare altri sistemi nella stessa infrastruttura attraverso pacchetti craftati, facilitando movimenti laterali senza lasciare tracce evidenti. La persistence diventa così un elemento chiave nelle operazioni di cyber intelligence.

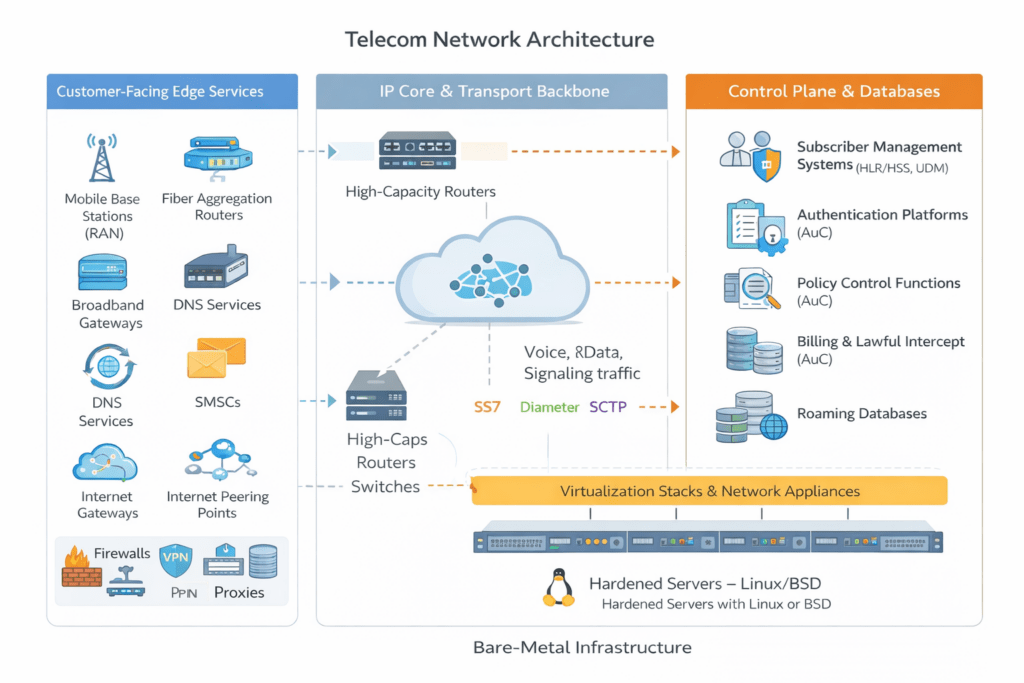

Integrazione stealth nelle infrastrutture telecom

Le varianti di BPFDoor mostrano un livello elevato di mascheramento. Gli attaccanti simulano processi legittimi come servizi di server HPE ProLiant o componenti del runtime Docker per confondersi nell’ambiente di produzione. Questo blending operativo consente alla backdoor di passare inosservata anche durante analisi manuali.

Un aspetto particolarmente critico è il supporto al protocollo SCTP, fondamentale nelle reti 4G e 5G per la segnalazione. Attraverso questa capacità, gli attaccanti possono accedere a dati sensibili come identificatori IMSI, posizione degli utenti e contenuti di comunicazioni SMS. La possibilità di interagire con comandi come ProvideSubscriberLocation consente un monitoraggio preciso dei target.

Accesso iniziale tramite infrastrutture edge e vulnerabilità note

Gli attori malevoli ottengono accesso iniziale sfruttando dispositivi esposti nelle infrastrutture edge. Tra i target principali figurano appliance VPN come Ivanti Connect Secure, sistemi di rete Cisco IOS e JunOS, firewall Fortinet e ambienti virtualizzati VMware ESXi.

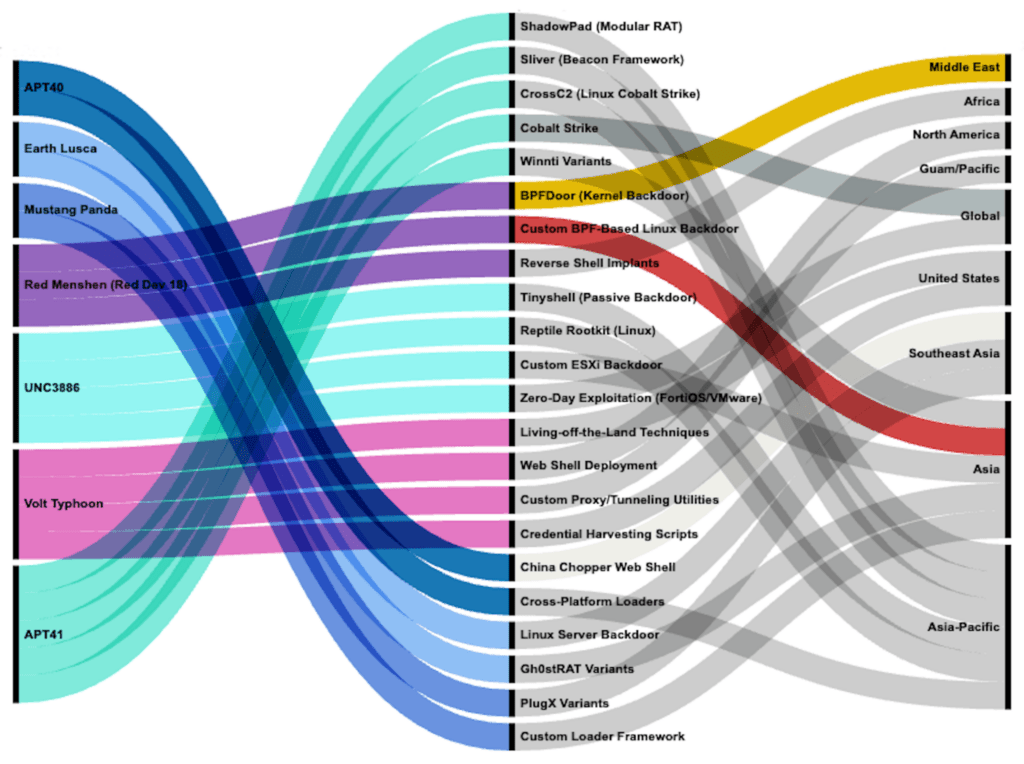

Gli strumenti utilizzati includono framework come CrossC2 derivato da Cobalt Strike per Linux, backdoor passive come TinyShell e piattaforme offensive come Sliver. I ricercatori osservano anche l’uso di brute force SSH con credenziali specifiche del settore telecom e keylogger ELF customizzati per il furto di credenziali. L’accesso iniziale si basa spesso su vulnerabilità note o credenziali valide compromesse.

Impatto sulle reti telecom e sulle operazioni di intelligence

Il posizionamento di BPFDoor nel control plane delle reti telecom offre visibilità completa sulle comunicazioni. Gli attaccanti possono monitorare autenticazioni, eventi di mobilità e flussi di segnalazione tra elementi come HLR/HSS e sistemi di lawful intercept. Questa capacità consente operazioni di intelligence su larga scala, inclusa la sorveglianza di target ad alto valore e l’analisi dei pattern di comunicazione. Data l’interconnessione globale delle reti telecom, una singola compromissione può propagarsi e generare effetti a catena su più operatori e Paesi. Il rischio non è solo tecnico ma anche geopolitico.

Tecniche di rilevamento avanzate e attività di hunting

Il rilevamento di BPFDoor richiede approcci avanzati basati sull’analisi del comportamento a livello kernel. Gli esperti raccomandano il monitoraggio di filtri BPF sospetti, utilizzo di raw socket e processi che imitano servizi legittimi. Rapid7 ha pubblicato strumenti di scanning e regole di rilevamento per supportare le attività di difesa. Le tecniche di hunting includono analisi di similarità tra binari ELF tramite MinHash e Jaccard, oltre al clustering di campioni per identificare varianti evolute.

La collaborazione con CERT nazionali e partner governativi consente una risposta coordinata alla minaccia. Tuttavia, la natura stealth della backdoor rende la mitigazione complessa e richiede monitoraggio continuo e capacità avanzate di analisi.

BPFDoor conferma evoluzione dello spionaggio cyber nelle infrastrutture critiche

Il caso BPFDoor dimostra l’evoluzione delle minacce cyber verso modelli sempre più sofisticati e persistenti. L’uso di tecniche kernel-level, celle dormienti e mascheramento avanzato indica un salto qualitativo nelle operazioni di spionaggio digitale. Le infrastrutture telecom restano un obiettivo prioritario per attori statali, data la loro centralità nelle comunicazioni globali. La capacità di operare in modo invisibile e a lungo termine rappresenta una sfida significativa per le difese tradizionali. L’analisi di Rapid7 evidenzia la necessità di un approccio proattivo alla sicurezza, basato su visibilità profonda, collaborazione internazionale e aggiornamento continuo delle capacità di rilevamento. Il controllo dei dati di comunicazione diventa sempre più un elemento strategico nelle dinamiche geopolitiche contemporanee.

Iscriviti alla Newsletter

Non perdere le analisi settimanali: Entra nella Matrice Digitale.

Matrice Digitale partecipa al Programma Affiliazione Amazon EU. In qualità di Affiliato Amazon, ricevo un guadagno dagli acquisti idonei. Questo non influenza i prezzi per te.