Chi avrebbe mai detto che confermare di “non essere un robot” sarebbe diventato il modo più veloce per farsi hackerare? Dalla fine del 2025 e con un’intensità crescente in questo inizio 2026, il gruppo APT russo COLDRIVER sta riscrivendo le regole del phishing con la tecnica ClickFix. Invece di convincerti a scaricare un virus, ti chiedono di copiare un codice e incollarlo nella finestra “Esegui” di Windows per superare un finto CAPTCHA. È un’azione che dura tre secondi, ma che spalanca le porte a due nuovi strumenti invisibili: BAITSWITCH e SIMPLEFIX. Pensati per spiare nell’ombra dissidenti, ONG e think tank occidentali, questi tool sono il nuovo “standard aureo” dello spionaggio targato Cremlino. Dalla trappola su Google Drive all’esfiltrazione silenziosa via PowerShell: ecco come COLDRIVER sta svuotando i PC dei dissidenti.

Cosa leggere

La tecnica ClickFix usa un falso CAPTCHA per ottenere accesso iniziale

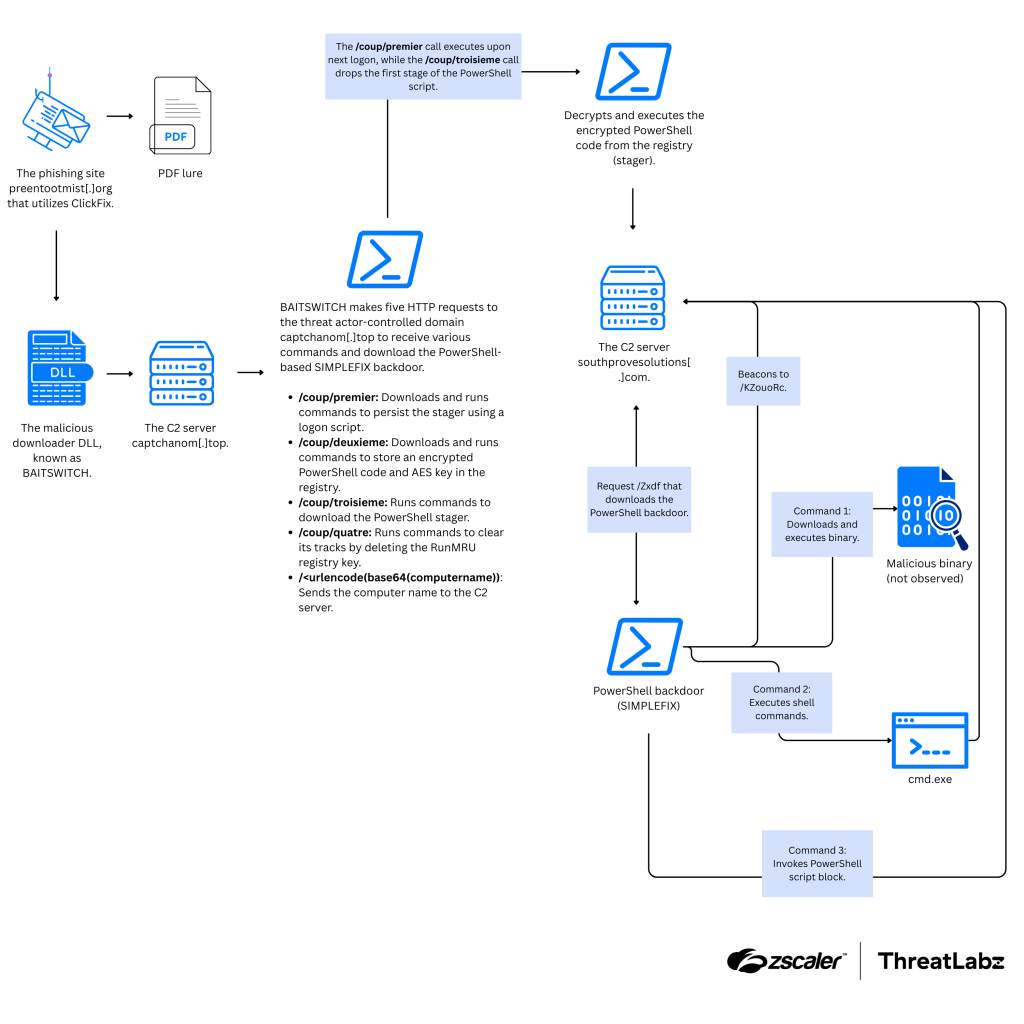

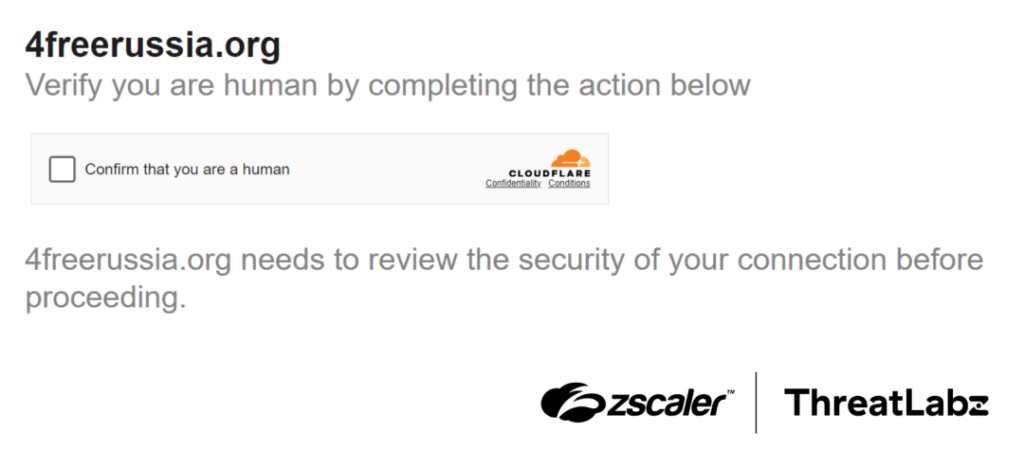

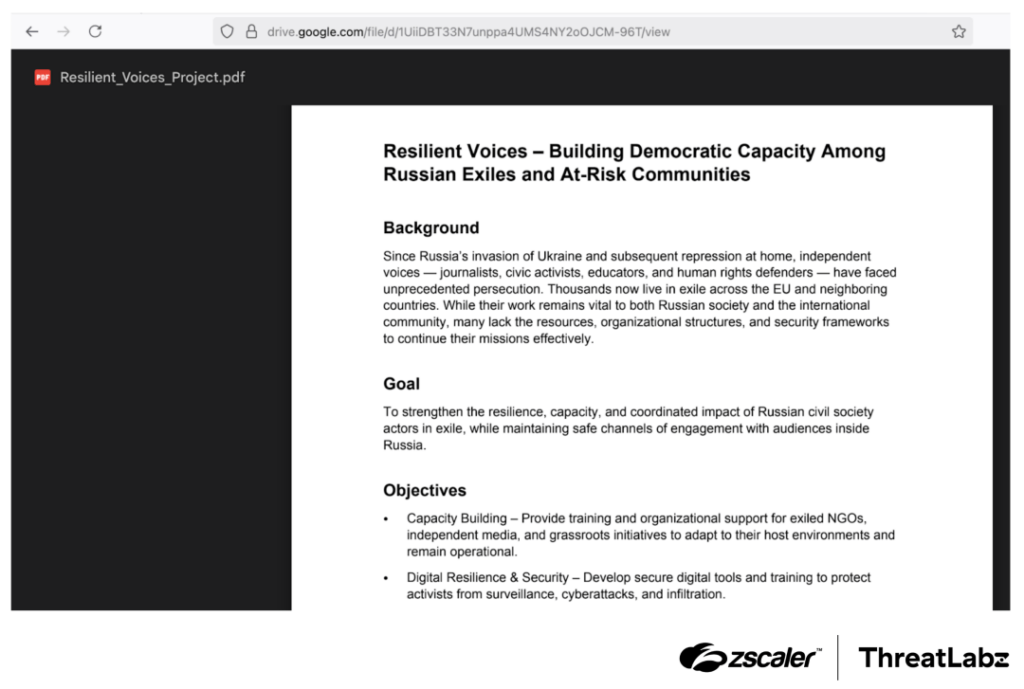

La campagna si apre con una classica fase di phishing mirato, ma con una variante di social engineering particolarmente efficace: la tecnica ClickFix. Le vittime ricevono email con documenti esca ospitati su Google Drive, apparentemente legittimi e spesso legati a temi politici o diritti umani. Una volta aperto il link, compare un messaggio che simula un CAPTCHA di verifica, spingendo l’utente a copiare una stringa e incollarla nella finestra Esegui di Windows. Questa azione apparentemente innocua avvia in realtà il caricamento di una DLL malevola, senza download espliciti percepibili dall’utente. Il vantaggio per gli attaccanti è duplice: ridurre la probabilità di allarme antivirus e spostare la responsabilità dell’esecuzione sul comportamento della vittima, rendendo più difficile il blocco automatico. COLDRIVER affina chiaramente questa tecnica per colpire figure non specialistiche ma ad alto valore informativo.

BAITSWITCH agisce come downloader DLL con persistenza stealth

Dopo l’accesso iniziale entra in scena BAITSWITCH, il downloader DLL che prepara l’ambiente per la fase successiva. Il malware contatta il dominio captchanom[.]top per recuperare ulteriori payload solo quando necessario, evitando una catena di infezione troppo rumorosa nelle prime fasi. Uno degli aspetti più importanti è la persistenza tramite registro di Windows. BAITSWITCH modifica specifiche chiavi per garantirsi riavvio automatico, mantenendo al tempo stesso un profilo leggero e poco visibile. Il tool raccoglie inoltre informazioni di sistema e le invia al server di comando e controllo, permettendo agli operatori di profilare la vittima prima di distribuire il backdoor finale. Questo comportamento modulare riduce il rischio di detection e consente di adattare l’infezione al singolo host.

SIMPLEFIX è la backdoor PowerShell finale della catena

Il payload finale della campagna è SIMPLEFIX, una backdoor PowerShell progettata per sfruttare funzionalità native di Windows e mimetizzarsi tra processi legittimi. Il malware scarica ed esegue script remoti dal dominio southprovesolutions[.]com, consentendo agli operatori di lanciare comandi arbitrari sul sistema compromesso. L’uso di PowerShell rende il tool estremamente flessibile. SIMPLEFIX può esfiltrare file specifici, raccogliere dati sensibili, eseguire comandi di sistema e mantenere l’accesso senza necessità di installare componenti binari pesanti. È una scelta coerente con la tradizione di COLDRIVER, che privilegia strumenti leggeri e altamente adattabili per campagne di spionaggio di lungo periodo.

Dissidenti, ONG e think tank restano il bersaglio prioritario

La campagna conferma il focus storico di COLDRIVER sulla società civile russa e internazionale. I principali target sono esuli, dissidenti, membri di ONG e difensori dei diritti umani, oltre a think tank occidentali che si occupano di politica russa, sicurezza regionale e diritti civili.

Queste vittime rappresentano nodi centrali di reti informative e diplomatiche. Attraverso SIMPLEFIX, il gruppo punta a raccogliere documenti, comunicazioni, rubriche di contatti e attività progettuali. Il pattern ricalca le precedenti operazioni attribuite a COLDRIVER, che da anni concentra le campagne su soggetti critici verso il Cremlino o impegnati in attività di advocacy internazionale.

Zscaler ricostruisce la catena multi-stage completa

L’analisi di Zscaler ThreatLabz ricostruisce nel dettaglio la kill chain multi-stage. Il flusso parte dal phishing, passa per il falso CAPTCHA ClickFix, prosegue con il downloader BAITSWITCH e si conclude con la backdoor SIMPLEFIX.

Gli analisti osservano come COLDRIVER eviti l’uso di malware pubblicamente noti e preferisca componenti custom estremamente leggeri, riducendo così il rischio di attribuzione immediata e migliorando la sopravvivenza della campagna nel tempo. Questa evoluzione mostra una chiara risposta alla crescente esposizione pubblica dei tool usati nelle operazioni precedenti.

COLDRIVER evolve dopo la divulgazione di tool precedenti

Uno degli aspetti più interessanti è la rapidità con cui il gruppo evolve il proprio arsenale. Dopo la pubblicazione di indicatori relativi a tool passati, COLDRIVER abbandona famiglie ormai esposte e introduce BAITSWITCH e SIMPLEFIX come nuovi componenti di base. Questo ciclo di aggiornamento rapido dimostra una forte maturità operativa. Il gruppo non si limita a riutilizzare codice trapelato, ma adatta continuamente i propri strumenti alle difese migliorate delle vittime, mantenendo alta l’efficacia delle intrusioni. L’approccio living-off-the-land basato su PowerShell e registro Windows aumenta ulteriormente la difficoltà di rilevazione.

SIMPLEFIX privilegia esfiltrazione mirata e auto-eliminazione

La backdoor SIMPLEFIX non genera traffico eccessivo. Uno dei suoi punti di forza è la capacità di filtrare e inviare solo dati rilevanti, riducendo il rumore di rete e rendendo più difficile l’individuazione tramite sistemi NDR o SIEM. Il malware può monitorare directory specifiche, raccogliere documenti selezionati e ricevere aggiornamenti dinamici. Supporta anche funzioni di self-delete e auto-eliminazione, utili per coprire le tracce dopo la conclusione dell’operazione. Questa combinazione di persistenza e pulizia finale lo rende particolarmente efficace per missioni di spionaggio politico di lunga durata.

BAITSWITCH prepara il sistema in modo modulare

Il ruolo di BAITSWITCH è fondamentale proprio per la sua natura modulare. Il downloader verifica prima la raggiungibilità del server C2, raccoglie dati sull’host e solo dopo decide se procedere con il payload successivo. Questo consente a COLDRIVER di personalizzare l’attacco in base al profilo della vittima, evitando di distribuire la stessa backdoor in modo indiscriminato. Il tool registra l’esecuzione e mantiene tracce minime sul disco, caratteristica che complica notevolmente le attività DFIR e threat hunting successive.

Le implicazioni per ONG e organizzazioni target

La campagna mette in evidenza la pericolosità delle tecniche di social engineering basate su falsi CAPTCHA, particolarmente efficaci contro personale non tecnico di ONG e think tank. Le organizzazioni devono rafforzare la formazione degli utenti su finestre Esegui di Windows, script PowerShell e documenti ricevuti via Google Drive. Per difendersi da COLDRIVER, diventano essenziali policy di PowerShell constrained mode, monitoraggio del registro Windows, blocco di script remoti e awareness specifica sulle tattiche ClickFix. Il gruppo continua a rappresentare una minaccia diretta per la società civile russa e internazionale, con un modello operativo sempre più stealth e focalizzato sull’intelligence politica.

Iscriviti alla Newsletter

Non perdere le analisi settimanali: Entra nella Matrice Digitale.

Matrice Digitale partecipa al Programma Affiliazione Amazon EU. In qualità di Affiliato Amazon, ricevo un guadagno dagli acquisti idonei. Questo non influenza i prezzi per te.