A volte, il miglior aggiornamento è quello che non si installa. Microsoft ha appena ritirato la KB5079391 per Windows 11, l’update opzionale che avrebbe dovuto migliorare la sicurezza ma che si è trasformato in un incubo di installazione con l’errore 0x80073712. Se il tuo sistema segnala “file mancanti o danneggiati”, la colpa non è tua, ma di un rollout difettoso che Redmond promette di correggere entro Pasqua. Ma se Windows zoppica, il cyber-crimine corre: la CISA ha appena inserito una vulnerabilità critica di F5 BIG-IP nel suo catalogo dei pericoli attivi, mentre Fortinet conferma che gli hacker stanno già sfruttando una falla SQL Injection per prendere il controllo totale dei server aziendali. Dall’update fantasma ai “buchi” nei marketplace per programmatori: ecco la mappa dei rischi di fine marzo.

Cosa leggere

Microsoft sospende KB5079391 per errori 0x80073712

L’errore 0x80073712 emerge durante la fase finale di installazione e sembra collegato a assembly mancanti nella cartella WinSxS, componente fondamentale del sistema di servicing di Windows. Sui dispositivi interessati l’update viene scaricato ma non riesce a completare il processo, restituendo il classico messaggio di retry automatico. Microsoft ha aggiornato la documentazione ufficiale aggiungendo il known issue il 27 marzo, specificando di aver limitato temporaneamente la disponibilità della patch tramite Windows Update per evitare ulteriori installazioni fallite. Anche chi tenta il pacchetto dal Microsoft Update Catalog può imbattersi nello stesso problema, segno che il bug non dipende dal solo canale di distribuzione.

KB5079391 portava Smart App Control, 1000 Hz e Windows Hello

Il ritiro pesa perché KB5079391 non era una semplice patch marginale. L’aggiornamento introduceva 29 modifiche, tra cui un miglioramento importante a Smart App Control, finalmente attivabile o disattivabile senza reinstallare Windows. Tra le novità figuravano anche supporto ai monitor oltre 1000 Hz, maggiore affidabilità per Windows Hello Fingerprint, miglioramenti al Windows Recovery Environment su ARM64, ottimizzazioni USB4 e affinamenti dell’interfaccia in dark mode. Sono tutte funzioni che probabilmente Microsoft cercherà di riproporre nella build corretta o nel prossimo cumulativo mensile.

Fortinet conferma exploit attivo su FortiClient EMS

Mentre Microsoft gestisce il ritiro della patch, il fronte sicurezza enterprise si scalda con Fortinet, che conferma lo sfruttamento attivo di una vulnerabilità critica in FortiClient EMS. La falla, identificata come CVE-2026-21643, colpisce la versione 7.4.4 e permette remote code execution non autenticata tramite una SQL injection nell’header HTTP “Site”. Il rischio è molto alto: gli attaccanti possono prendere il controllo della console EMS e usarla per distribuire malware o payload secondari a tutti gli endpoint gestiti. Considerando l’esposizione di circa 1000 istanze pubbliche, il potenziale impatto enterprise è significativo. Fortinet raccomanda l’aggiornamento immediato alla versione 7.4.5 o superiore, mentre il mancato aggiornamento dell’advisory PSIRT sullo sfruttamento attivo aumenta la pressione sui team SOC che devono reagire in tempi rapidi.

CISA aggiorna il catalogo KEV con una RCE su F5 BIG-IP

Anche CISA interviene aggiornando il catalogo Known Exploited Vulnerabilities con CVE-2025-53521, vulnerabilità che colpisce F5 BIG-IP Access Policy Manager. La falla, inizialmente classificata come denial-of-service, viene ora riclassificata come remote code execution, scenario decisamente più critico. Gli attaccanti possono sfruttarla quando una policy di accesso è configurata su un virtual server, inviando traffico malevolo che porta all’esecuzione di codice sul sistema.

CVE-2025-53521 F5 BIG-IP Remote Code Execution Vulnerability

Le agenzie federali civili statunitensi hanno ricevuto deadline stretta per il fix, con obbligo di mitigazione entro il 30 marzo 2026. La presenza nel KEV conferma che lo sfruttamento è già stato osservato in ambiente reale.

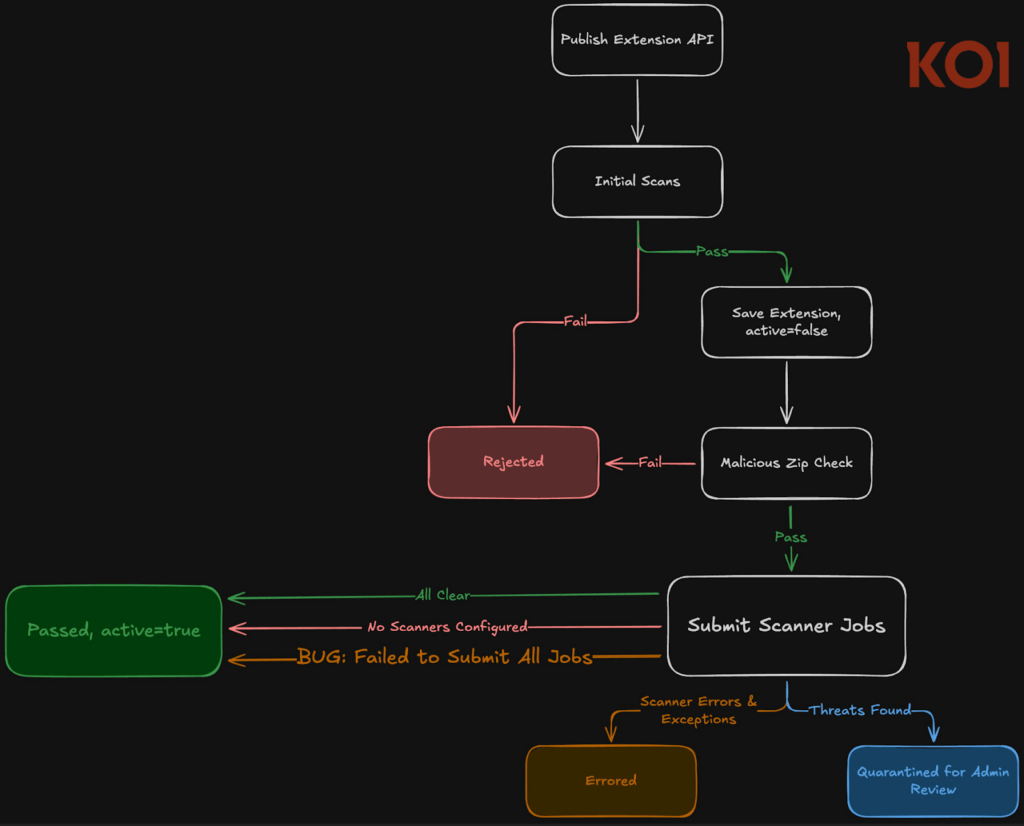

Bug fail-open in OpenVSX faceva passare estensioni malware

Sul lato developer emerge invece un problema molto serio nel marketplace OpenVSX, backend utilizzato da piattaforme come Cursor, Windsurf e vari fork di Visual Studio Code. Un bug fail-open nello scanner di sicurezza permetteva a estensioni .vsix malevole di essere marcate come sicure senza analisi, specialmente sotto alto carico del database connection pool. In pratica, il sistema interpretava l’errore di enqueue come se non ci fosse alcuno scanner configurato, approvando il pacchetto.

Il difetto colpiva i componenti ExtensionScanService.java e ExtensionScanJobRecoveryService.java. La correzione è arrivata l’11 febbraio 2026, ma il caso dimostra quanto i marketplace di estensioni restino una superficie di attacco critica per l’ecosistema developer.

Fine marzo 2026 si conferma settimana critica per update e supply chain

Tra il ritiro di KB5079391, lo zero-day Fortinet, la nuova voce nel KEV di CISA e il bug di OpenVSX, la fine di marzo 2026 mostra una convergenza preoccupante tra problemi di affidabilità degli update e sicurezza della supply chain software.

Per le aziende questo significa doppia priorità: da un lato testare meglio le preview update Windows, dall’altro accelerare patching e monitoring su strumenti di sicurezza, appliance di accesso e marketplace developer. La combinazione di questi eventi ricorda quanto il rischio oggi non derivi solo dal malware finale, ma sempre più dalla catena di distribuzione del software.

Iscriviti alla Newsletter

Non perdere le analisi settimanali: Entra nella Matrice Digitale.

Matrice Digitale partecipa al Programma Affiliazione Amazon EU. In qualità di Affiliato Amazon, ricevo un guadagno dagli acquisti idonei. Questo non influenza i prezzi per te.