Una nuova doppia campagna di supply-chain attack prende di mira direttamente gli sviluppatori attraverso PyPI e GitHub, combinando compromissione di pacchetti ufficiali, steganografia e social engineering avanzato. Da un lato il gruppo TeamPCP ha caricato versioni backdoorate del pacchetto Telnyx su PyPI, nascondendo il malware in file WAV con una tecnica di steganografia. Dall’altro una vasta operazione su GitHub sfrutta falsi alert di sicurezza per Visual Studio Code, pubblicati nelle Discussions di migliaia di repository, per spingere gli sviluppatori a installare payload malevoli. L’impatto è potenzialmente enorme: le vittime rischiano il furto di chiavi SSH, token cloud, wallet crypto, credenziali browser e segreti CI/CD. Chi ha installato le versioni compromesse di Telnyx o ha cliccato sui falsi avvisi GitHub deve considerare la propria macchina potenzialmente compromessa e procedere immediatamente con rotazione di segreti, revoca token e analisi forense dell’ambiente di sviluppo.

Cosa leggere

TeamPCP compromette il pacchetto Telnyx su PyPI

La prima offensiva riguarda il pacchetto Python ufficiale Telnyx, utilizzato per servizi VoIP, SMS e fax e con oltre 740.000 download mensili. Il gruppo TeamPCP ha caricato le versioni malevole 4.87.1 e 4.87.2 il 27 marzo 2026, mantenendole disponibili per diverse ore prima della quarantena. Gli attaccanti hanno ottenuto accesso all’account PyPI tramite credenziali rubate e hanno modificato il file telnyx/_client.py, inserendo una backdoor che si attiva al semplice import del modulo. Questo significa che anche ambienti di test, notebook o pipeline CI/CD possono essere compromessi senza esecuzione esplicita di funzioni sensibili. Il gruppo non è nuovo a questo tipo di attacchi. In passato ha già preso di mira pacchetti come Trivy, KICS e litellm, suggerendo una strategia focalizzata sulle dipendenze ad alta diffusione nelle infrastrutture DevSecOps.

Malware nascosto in file WAV con steganografia e XOR

L’elemento più sofisticato della campagna è il payload nascosto in file audio WAV. Il malware usa steganografia combinata con cifratura XOR, trasformando un semplice file sonoro in un vettore stealth estremamente difficile da intercettare con controlli tradizionali.

Su Linux e macOS viene scaricato ringtone.wav, mentre su Windows il payload arriva come hangup.wav, contenente un msbuild.exe malevolo. Il codice estrae il binario direttamente in memoria, riducendo al minimo la traccia su disco e complicando l’analisi EDR.

Su Windows il file viene copiato nella cartella Startup per mantenere persistenza fino a 12 ore. Negli ambienti Unix-like, invece, l’esecuzione avviene in cartelle temporanee auto-eliminanti, approccio che riduce la visibilità forense.

Furto di chiavi SSH, token cloud e accessi Kubernetes

Una volta attivo, il malware esegue una fase aggressiva di credential harvesting. Gli obiettivi principali sono chiavi SSH, credenziali memorizzate, token cloud, wallet di criptovalute e variabili d’ambiente. L’aspetto più critico è il comportamento in ambienti containerizzati: se rileva la presenza di Kubernetes, il codice tenta di distribuire pod privilegiati, ampliando la compromissione alla supply chain dell’intera infrastruttura applicativa. I dati rubati vengono compressi in tpcp.tar.gz e inviati via HTTP POST al server di comando e controllo, rendendo particolarmente a rischio pipeline CI/CD che contengono token privilegiati per registri container, cloud e deployment production.

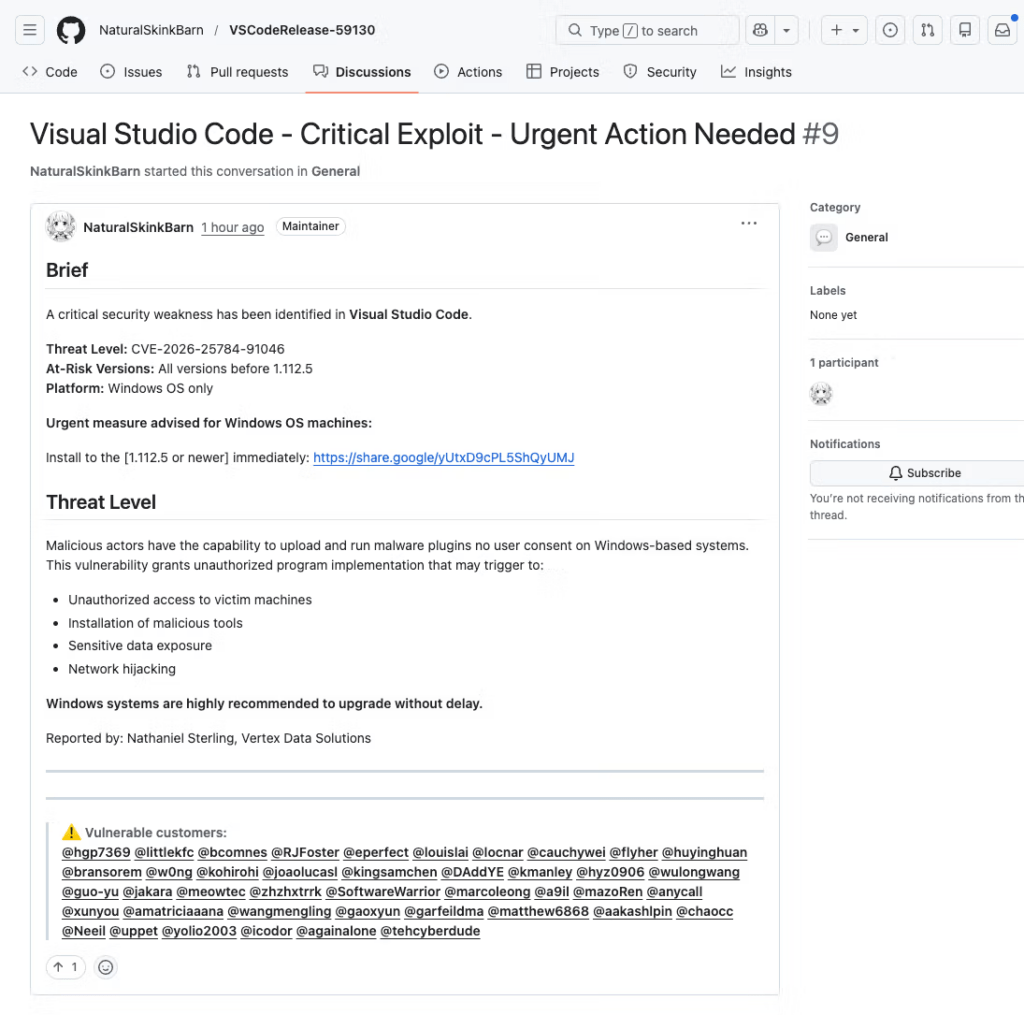

GitHub diffonde falsi alert di sicurezza per VS Code

La seconda campagna sfrutta un vettore completamente diverso: GitHub Discussions. Migliaia di repository ricevono post automatizzati con titoli allarmanti come “Severe Vulnerability – Immediate Update Required” o “Critical Exploit – Urgent Action Needed”.

Gli attaccanti si fingono maintainer o ricercatori di sicurezza, utilizzando account appena creati o con bassa attività per sembrare plausibili. I post includono CVE inesistenti, versioni vulnerabili inventate e link Google Drive che promettono estensioni “corrette” per Visual Studio Code.

Il pericolo è amplificato dalle email di notifica GitHub, che raggiungono direttamente follower e contributor del repository, aumentando drasticamente il tasso di clic rispetto a una classica campagna phishing.

Redirect malevolo filtra bot e ricercatori prima del payload

Una volta cliccato il link, la vittima viene reindirizzata verso drnatashachinn[.]com, dove uno script JavaScript di fingerprinting raccoglie timezone, locale, user agent, sistema operativo e segnali di automazione. Questa fase serve a filtrare bot, sandbox e ricercatori, riducendo il rischio che il payload venga intercettato dai sistemi di analisi automatica. Solo dopo il profiling la macchina riceve i componenti successivi dell’infezione. Si tratta di una tattica tipica delle campagne più mature, che combinano social engineering e anti-analysis per colpire soprattutto sviluppatori reali.

Toolkit russo CTRL diffuso con file LNK camuffati

Parte dell’infrastruttura osservata viene collegata al toolkit russo CTRL, recuperato da una directory esposta pubblicamente e distribuito tramite file LNK camuffati da cartelle di chiavi private. Il doppio clic avvia un PowerShell nascosto, che decodifica un blob Base64 in memoria, modifica regole firewall, crea task pianificati e utenti backdoor locali. CTRL supporta anche session hijacking RDP, keylogging, phishing con interfacce WPF che imitano Windows Hello e server cmd.exe via reverse proxy. La presenza di un toolkit così completo suggerisce un possibile passaggio dalla semplice compromissione developer alla post-exploitation enterprise, soprattutto se le credenziali rubate appartengono a ambienti cloud o amministrativi.

L’impatto sulla supply chain software è estremamente critico

Queste campagne colpiscono il punto più delicato dell’ecosistema moderno: la pipeline di sviluppo software.

Gli sviluppatori che hanno installato Telnyx 4.87.1 o 4.87.2 devono eseguire downgrade immediato alla 4.87.0, trattare il sistema come compromesso e ruotare ogni segreto disponibile: token GitHub, chiavi SSH, credenziali cloud, secret CI/CD e wallet.

Sul fronte GitHub è fondamentale ignorare alert di sicurezza non richiesti nelle Discussions, soprattutto quando contengono link esterni, CVE sconosciuti o file Drive. Le comunicazioni di sicurezza devono essere sempre verificate tramite i canali ufficiali dei vendor.

La doppia operazione dimostra come gli attaccanti stiano fondendo supply-chain compromise e social engineering per colpire la comunità developer, oggi uno dei target a più alto valore strategico.

Iscriviti alla Newsletter

Non perdere le analisi settimanali: Entra nella Matrice Digitale.

Matrice Digitale partecipa al Programma Affiliazione Amazon EU. In qualità di Affiliato Amazon, ricevo un guadagno dagli acquisti idonei. Questo non influenza i prezzi per te.