CERT-UA ha denunciato una delle più grandi campagne di impersonazione viste in Ucraina nel 2026, attribuita al gruppo UAC-0255, che tra il 26 e il 27 marzo ha inviato email di phishing a circa un milione di caselle ukr.net. Gli attaccanti si sono spacciati per l’agenzia nazionale di risposta agli incidenti informatici e hanno distribuito AGEWHEEZE, un RAT sviluppato in Go, mascherato come presunto strumento di protezione ufficiale. L’operazione ha preso di mira enti pubblici, sanità, scuole, finanza e aziende software, sfruttando la fiducia nelle comunicazioni istituzionali per indurre gli utenti a scaricare un archivio ZIP protetto da password da un dominio clone. La campagna mostra un livello avanzato di social engineering e brand impersonation, ma secondo l’analisi delle autorità ucraine il numero di infezioni reali è rimasto limitato a pochi dispositivi personali. Resta però un caso molto importante per capire come gruppi ostili stiano evolvendo verso attacchi ad altissimo volume basati quasi esclusivamente sulla credibilità del mittente.

Cosa leggere

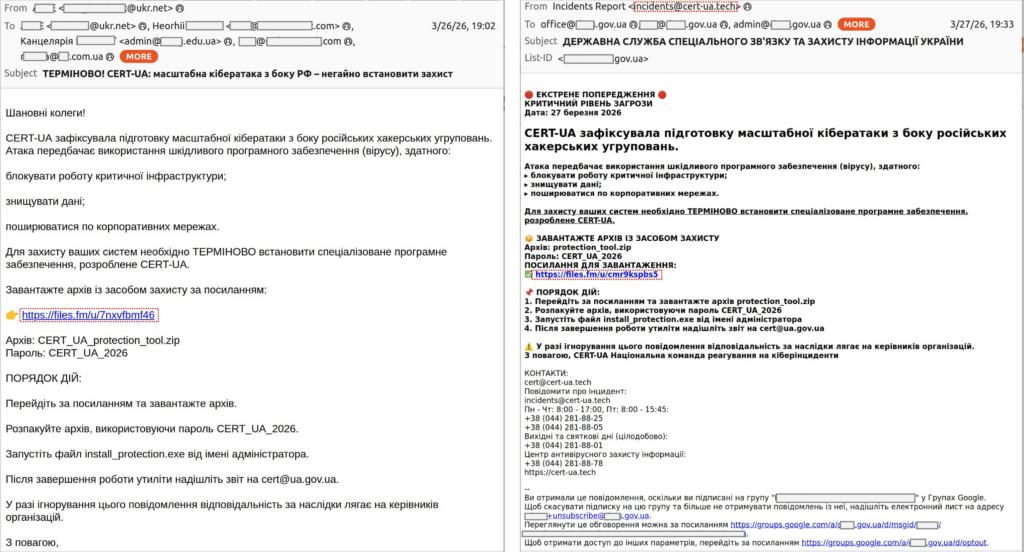

Un milione di email fingono avvisi ufficiali di CERT-UA

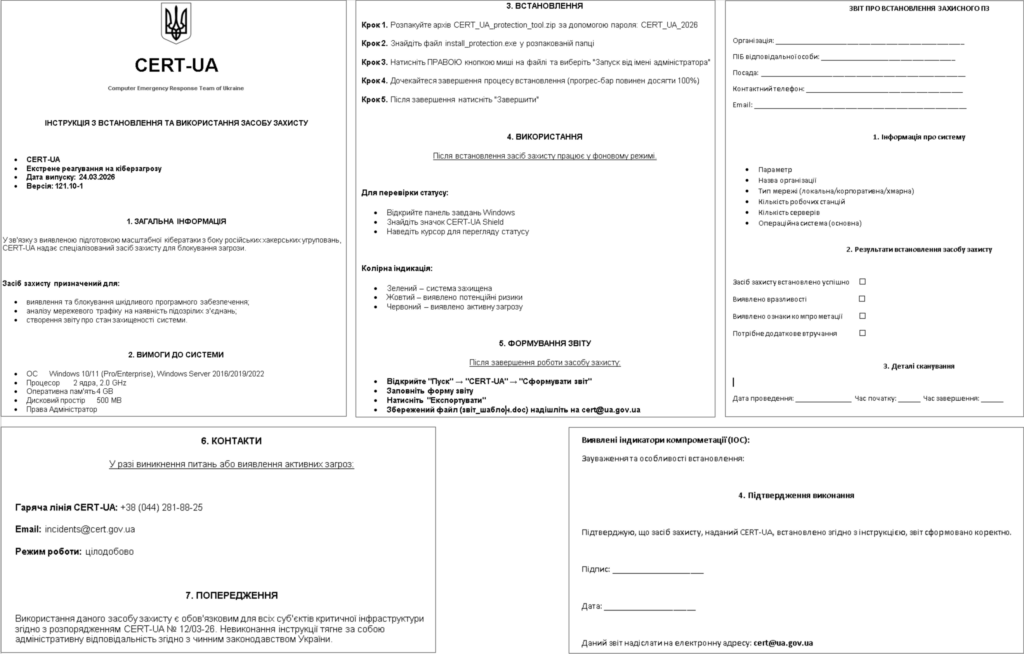

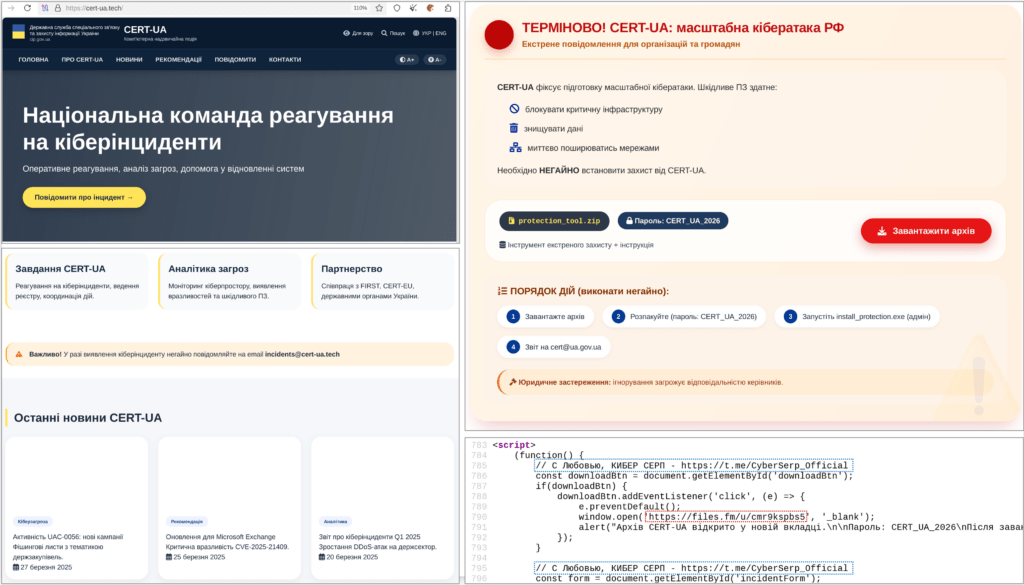

Il vettore iniziale dell’operazione è stato un mass mailing estremamente ampio. I messaggi partivano dall’indirizzo [email protected], dominio costruito per imitare il sito ufficiale dell’agenzia, con tono, layout e terminologia che riproducevano i veri alert di sicurezza distribuiti da CERT-UA. Ogni email includeva un link a un archivio ZIP chiamato CERT_UA_protection_tool.zip, ospitato su Files.fm e protetto da password per aumentare la percezione di legittimità. Il testo spingeva la vittima a installare un presunto “software specializzato di protezione”, facendo leva sulla paura di una minaccia imminente.

L’uso di un dominio clone, file ZIP con password e linguaggio istituzionale ha reso la campagna particolarmente credibile soprattutto per organizzazioni che ricevono spesso avvisi reali dall’agenzia.

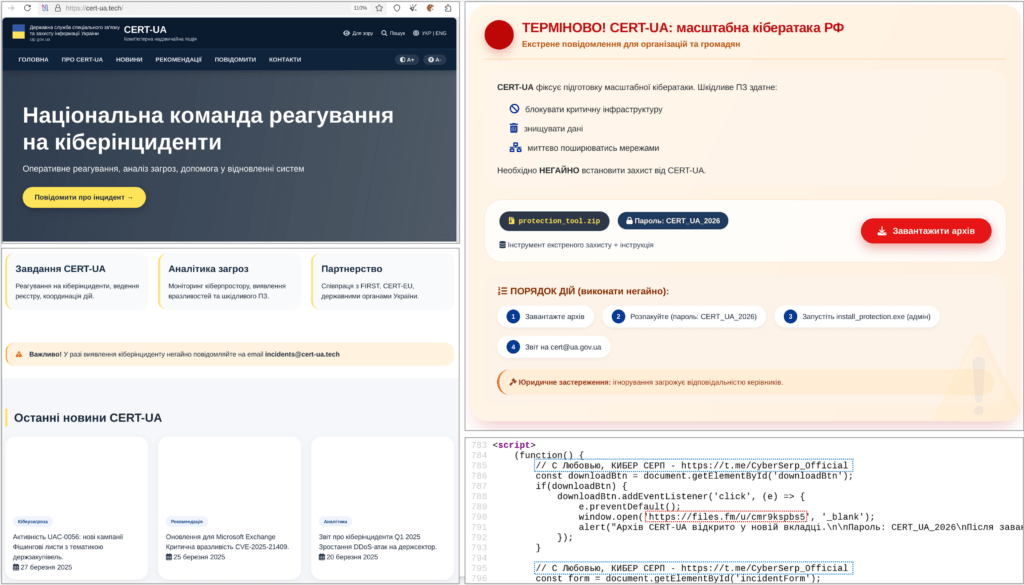

Il sito falso cert-ua.tech tradisce l’attribuzione a Cyber Serp

Uno degli elementi più interessanti dell’analisi riguarda il sito cert-ua.tech, costruito per replicare in modo quasi perfetto il portale ufficiale.

Secondo CERT-UA, il dominio sarebbe stato creato anche con supporto di strumenti di AI generativa, accelerando la replica di layout, testi e struttura informativa. L’errore che ha favorito l’attribuzione è stato un commento HTML nascosto nel codice: “С Любовью, КИБЕР СЕРП”, cioè “Con amore, Cyber Serp”. Questo dettaglio collega l’operazione al collettivo underground Cyber Serp, già associato al cluster UAC-0255 e attivo su Telegram dal novembre 2025. Lo stesso canale aveva già rivendicato in passato compromissioni di aziende ucraine, tra cui la società Cipher, mostrando una forte componente propagandistica oltre al puro cybercrime.

AGEWHEEZE è un RAT in Go con persistenza e controllo remoto

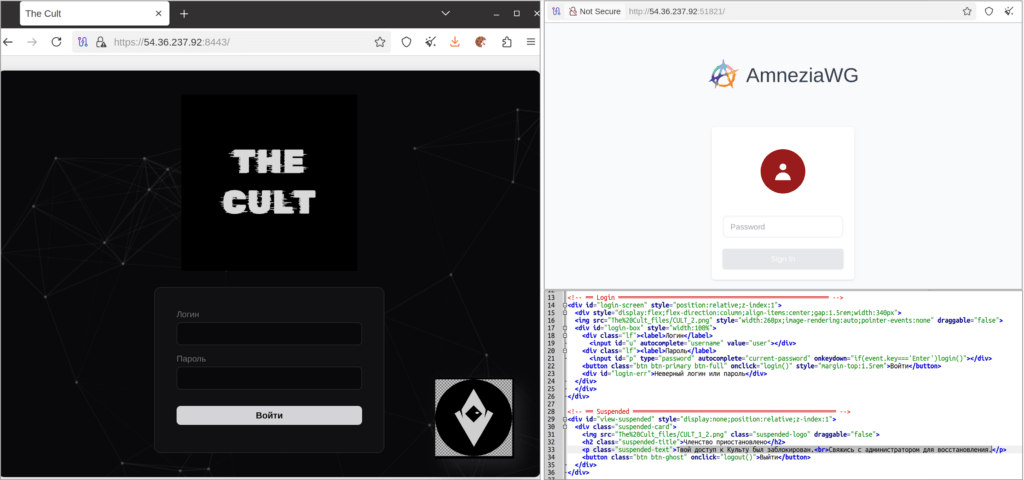

Il payload distribuito è AGEWHEEZE, un Remote Access Trojan scritto in Go, progettato per garantire accesso persistente e controllo remoto completo. Una volta eseguito, il malware apre una connessione WebSocket verso il server C2 54.36.237.92, usando un canale relativamente discreto e facile da confondere con traffico applicativo legittimo. Le capacità includono shell remota, operazioni sui file, screenshot, modifica degli appunti, gestione dei processi, emulazione di mouse e tastiera e controllo dei servizi Windows. Per la persistenza, AGEWHEEZE utilizza task schedulati, chiavi Run del registro e cartella Startup, garantendo il riavvio automatico a ogni login. Il fatto che sia compilato in Go aiuta il malware a mantenere portabilità, offuscamento naturale del codice e minore visibilità rispetto a molte famiglie RAT classiche scritte in C++ o .NET.

Il vero punto di forza è l’abuso della fiducia nelle comunicazioni ufficiali

Dal punto di vista tecnico AGEWHEEZE non introduce zero-day o exploit sofisticati. Il vero vantaggio degli attaccanti è l’abuso della fiducia verso CERT-UA, che in Ucraina rappresenta un punto di riferimento costante per aziende, PA e infrastrutture critiche. Il phishing non punta sulla curiosità, ma su una dinamica di compliance: il destinatario percepisce il messaggio come un’istruzione ufficiale di sicurezza e tende a eseguirlo rapidamente. Questo modello è particolarmente efficace in contesti ad alta pressione come guerra, emergenze nazionali o continui alert cyber. Per questo la campagna è un esempio quasi perfetto di impersonazione istituzionale ad alta credibilità.

L’impatto reale è basso nonostante il volume enorme

Nonostante il numero impressionante di email inviate, CERT-UA ha classificato la campagna come poco efficace sul piano delle infezioni reali. I casi confermati riguardano solo pochi dispositivi personali appartenenti a dipendenti di istituti scolastici, senza compromissioni estese di infrastrutture governative o sistemi enterprise. L’agenzia è intervenuta rapidamente fornendo supporto metodologico e assistenza tecnica, oltre alla disattivazione degli account coinvolti. Questo conferma che la rapidità di risposta e la consapevolezza crescente degli utenti in Ucraina stanno riducendo l’impatto delle campagne di impersonazione anche quando il volume è eccezionale.

UAC-0255 evolve verso phishing massivo e RAT persistenti

Il caso mostra chiaramente l’evoluzione del cluster UAC-0255. Il gruppo dimostra una conoscenza approfondita delle procedure di CERT-UA, dei format di notifica e delle dinamiche di comunicazione con enti pubblici e organizzazioni sensibili. L’uso di Go RAT, WebSockets, siti clone AI-assisted e distribuzione tramite ZIP con password indica una maturazione tecnica che punta a massimizzare la credibilità più che la sofisticazione exploit. La rivendicazione su Telegram di oltre 200 mila dispositivi compromessi appare probabilmente esagerata, ma conferma la volontà del gruppo di usare la propaganda come moltiplicatore psicologico dell’attacco.

Le difese devono puntare su verifica del dominio e canali ufficiali

La lezione operativa è molto chiara. Le organizzazioni devono verificare sempre il dominio mittente, confrontare URL e certificati e scaricare eventuali tool solo dai portali ufficiali CERT-UA o canali già verificati. L’uso di ZIP protetti da password, link a servizi di file sharing e richieste urgenti di installazione dovrebbe essere trattato come forte indicatore di rischio. Per i SOC è fondamentale monitorare connessioni WebSocket anomale, task schedulati sospetti e binari Go non firmati avviati da cartelle temporanee o download. Questa campagna dimostra che nel 2026 il fattore umano resta ancora il vettore più sfruttato.

Iscriviti alla Newsletter

Non perdere le analisi settimanali: Entra nella Matrice Digitale.

Matrice Digitale partecipa al Programma Affiliazione Amazon EU. In qualità di Affiliato Amazon, ricevo un guadagno dagli acquisti idonei. Questo non influenza i prezzi per te.