Elastic Security Labs ha ricostruito in profondità la campagna REF1695, un’operazione cyber a scopo finanziario attiva almeno dalla fine del 2023 che combina fake installer ISO, RAT multi-stage, evasione avanzata e cryptomining Monero. La forza dell’operazione non è solo nella persistenza tecnica, ma nella doppia monetizzazione: da una parte l’accesso remoto tramite CNB Bot e PureRAT, dall’altra il guadagno silenzioso tramite XMRig custom, con oltre 27,88 XMR già tracciati su quattro wallet e un valore stimato vicino ai 9400 euro. L’intera kill chain mostra un livello di maturità superiore alla media delle campagne opportunistiche, grazie a packer professionali, protocolli C2 personalizzati e una forte capacità di evolvere payload e infrastruttura mantenendo pattern coerenti. La campagna rappresenta un caso didattico molto chiaro di operazione ibrida tra RAT e cryptojacking, dove il controllo della macchina compromessa e il mining convivono per massimizzare il profitto nel tempo. Per ambienti enterprise e SOC, REF1695 è particolarmente interessante perché usa vettori estremamente comuni, come ISO e PowerShell nascosto, rendendo l’infezione iniziale molto credibile.

Cosa leggere

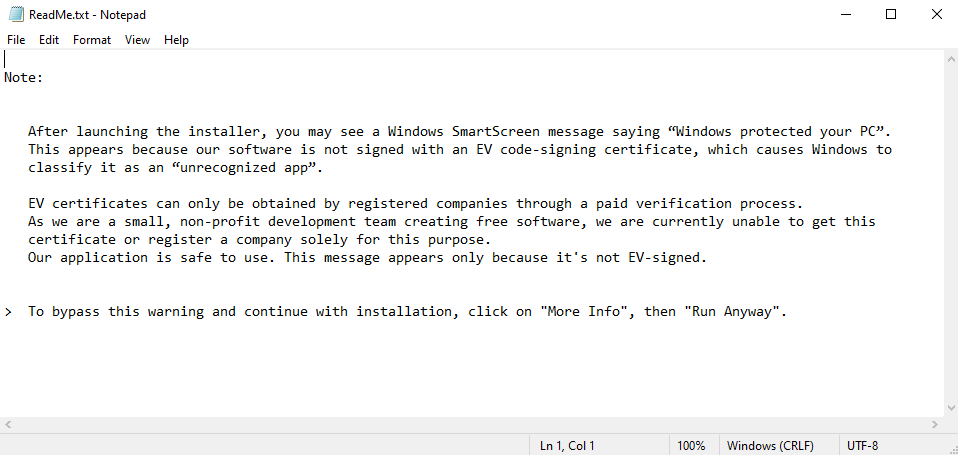

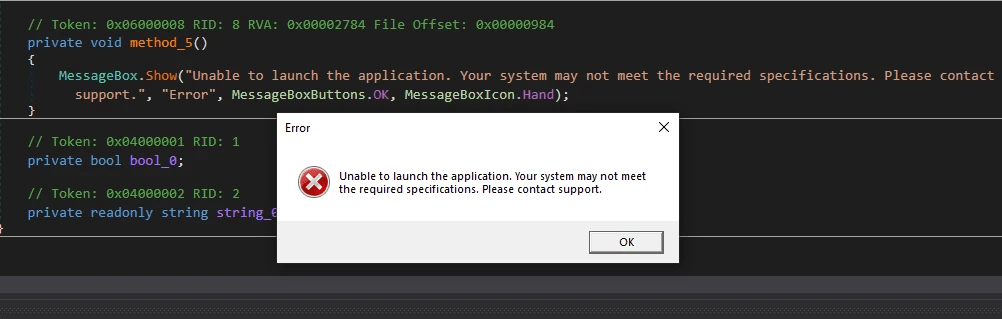

Il vettore iniziale usa file ISO con ReadMe che forza il bypass di SmartScreen

Il punto di ingresso della campagna è sorprendentemente semplice ma efficace. Gli attaccanti distribuiscono file ISO contenenti un singolo loader .NET protetto da Themida/WinLicense e .NET Reactor, accompagnato da un ReadMe.txt costruito per convincere la vittima a ignorare i controlli di Windows.

Il testo simula spesso software non profit, installer tecnici o utility di sistema e spinge l’utente a cliccare su More Info e Run Anyway per superare Microsoft SmartScreen.

Una volta eseguito, il loader mostra un falso messaggio di errore sui requisiti di sistema, distraendo l’utente mentre in background inizia la vera catena malevola. Questo approccio di social engineering funziona bene perché sfrutta la fiducia verso ISO apparentemente legittimi, ancora molto usati per distribuzione di tool enterprise e utility.

Il loader usa packing avanzato e crea esclusioni di Defender

Sul piano tecnico, REF1695 mostra una pipeline di evasione molto solida. Dopo l’unpacking tramite Themida/WinLicense 3.x e .NET Reactor, il primo stage lancia PowerShell in modalità hidden per creare esclusioni estese in Microsoft Defender, coprendo directory come %TEMP%, %LocalAppData% e %AppData%, oltre a processi LOLBin e percorsi di utility comuni. Successivamente il malware estrae un assembly embedded, tipicamente salvato come MLPCInstallHelper.exe o InstallHelper.exe, e lo avvia in background. Questa scelta è strategica: la combinazione tra esclusioni AV e loader temporanei riduce drasticamente il rischio di rilevamento durante i passaggi successivi della catena.

La prima ondata usa CNB Bot come RAT persistente

La prima campagna osservata da Elastic utilizza come payload secondario CNB Bot, un implant .NET con funzioni tipiche da RAT. Il malware supporta keylogging, screenshot, download di payload aggiuntivi e task remoti firmati tramite RSA-2048, elemento non comune nelle campagne a basso budget. CNB Bot crea meccanismi di persistenza come servizi Windows e mutex univoci per evitare doppie infezioni sullo stesso endpoint. Il vero valore operativo di questa fase è la capacità di mantenere accesso persistente, consentendo agli operatori di decidere successivamente se monetizzare tramite mining, furto dati o distribuzione di ulteriori malware.

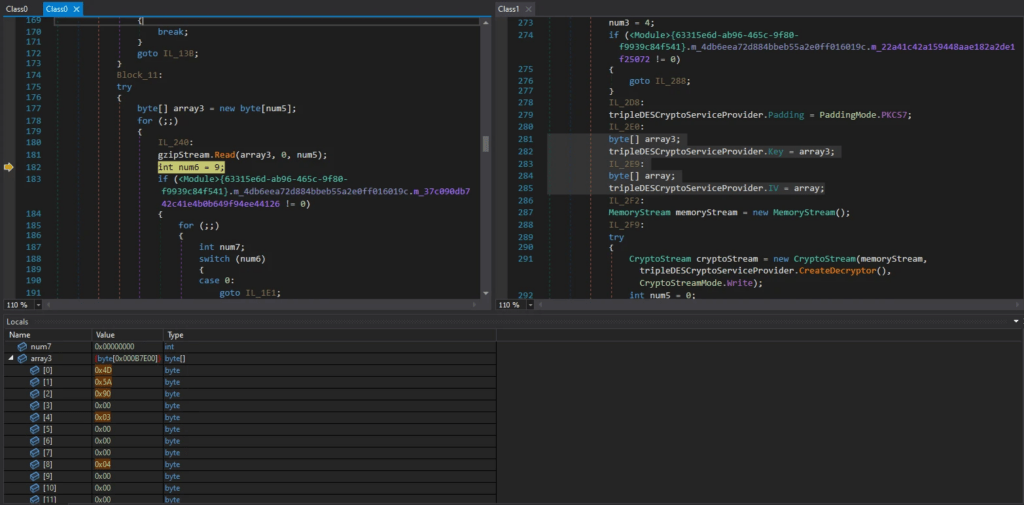

La seconda fase evolve in PureRAT con C2 Protobuf

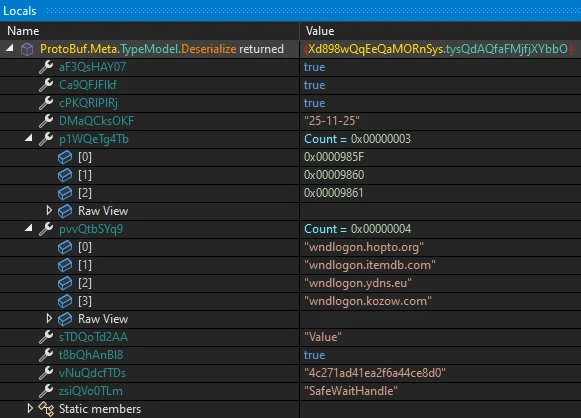

La seconda ondata segna un salto qualitativo con l’introduzione di PureRAT v3.0.1. Il loader deposita risorse multiple in %AppData%\Local\SVCData\Config, dove svchost.exe agisce da stage 3 malevolo. Il payload viene caricato in memoria tramite PE loader custom, usando compressione GZip, cifratura Triple DES CBC e configurazioni serializzate con Protocol Buffers. La configurazione decodificata mostra domini C2 dinamici come windirautoupdates.top e altri host rotanti, con chiavi derivate da PBKDF2, AES-256 e HMAC-SHA256. Questa struttura rende il canale di comando più resiliente e meno banale da intercettare rispetto a beacon HTTP standard.

La terza ondata porta PureMiner e XMRig con evasione anti-analysis

La fase più avanzata della campagna introduce PureMiner e un loader .NET custom per XMRig. Qui REF1695 evolve in una macchina di profitto continuo: il malware disabilita sleep e ibernazione, carica librerie per profiling AMD e NVIDIA, recupera configurazioni AES-encrypted dai C2 e rilascia procsrv.exe, una build rinominata di XMRig, insieme al driver WinRing0x64.sys per accesso ring-0. L’elemento più sofisticato è il motore di evasione. Ogni secondo il malware controlla la presenza di 35 strumenti di analisi, tra cui Process Hacker, Wireshark, Procmon e debugger vari. Se ne rileva uno, termina immediatamente il miner, elimina tracce locali e riduce la visibilità in sandbox o ambienti di reverse engineering. Per questo la campagna mostra una capacità di sopravvivenza molto superiore ai comuni cryptominer.

Wallet Monero e CPA fraud rendono REF1695 molto redditizia

Elastic ha tracciato la monetizzazione direttamente attraverso i wallet Monero collegati alle pool pubbliche. I quattro wallet osservati hanno ricevuto oltre 27,88 XMR, segnale di una base di host infetti ampia e relativamente stabile. Il dato più interessante è però la doppia monetizzazione. Oltre al mining, parte delle vittime viene reindirizzata verso content locker e pagine CPA fraud, che generano revenue aggiuntiva per installazioni, survey e fake engagement. Questa struttura ibrida permette agli operatori di massimizzare il profitto sia nell’immediato sia nel lungo periodo, riducendo la dipendenza da un solo modello di business criminale.

Perché REF1695 è una minaccia concreta per aziende e SOC

REF1695 dimostra quanto campagne apparentemente semplici possano raggiungere una forte maturità operativa. L’uso di ISO credibili, PowerShell hidden, esclusioni Defender, packer professionali e XMRig con ring-0 rende il rilevamento non banale, soprattutto in ambienti dove ISO e installer custom sono comuni. Per i SOC i principali indicatori da monitorare restano: PowerShell hidden, esclusioni improvvise di Defender, creazione di WinRing0x64.sys, procsrv.exe, traffico verso mining pool e comparsa di InstallHelper.exe in TEMP. La progressione osservata da CNB Bot a PureRAT fino a PureMiner suggerisce inoltre che l’operatore continui a evolversi rapidamente. Questo rende probabile l’arrivo di nuove varianti con payload ransomware, stealer o moduli OT-oriented nei prossimi mesi.

Iscriviti alla Newsletter

Non perdere le analisi settimanali: Entra nella Matrice Digitale.

Matrice Digitale partecipa al Programma Affiliazione Amazon EU. In qualità di Affiliato Amazon, ricevo un guadagno dagli acquisti idonei. Questo non influenza i prezzi per te.