Un allarme senza precedenti scuote il mondo della finanza digitale: Google ha appena svelato che i potentissimi super computer del prossimo futuro sono ormai in grado di bucare le difese delle criptovalute in pochissimi minuti, mettendo a gravissimo rischio i risparmi di milioni di utenti. Una minaccia devastante che ha spinto il colosso americano a lanciare una contromossa d’emergenza globale: il nuovissimo Android 17 integrerà uno scudo crittografico impenetrabile, progettato appositamente per blindare i nostri smartphone fin dall’accensione e respingere gli attacchi dei futuri hacker prima che il disastro diventi realtà. Google collega in modo diretto ricerca quantistica avanzata e sicurezza consumer con una doppia mossa che può cambiare il modo in cui industria mobile e blockchain si preparano al post-quantum. Da un lato il team Google Quantum AI ha pubblicato un whitepaper che riduce drasticamente le risorse necessarie per rompere la crittografia a curva ellittica usata da Bitcoin, Ethereum e da gran parte delle infrastrutture digitali moderne. Dall’altro, l’azienda ha avviato l’integrazione della crittografia post-quantistica in Android 17, introducendo firme ML-DSA per boot, attestation, Keystore e distribuzione delle app. La convergenza tra questi due annunci non è casuale: Google vuole preparare miliardi di dispositivi e servizi cloud alla finestra temporale che porta al 2029, anno già indicato come milestone interna per la migrazione completa verso algoritmi resistenti ai computer quantistici. Il messaggio al mercato è netto: il rischio quantistico non è più teoria accademica, ma un tema di roadmap industriale.

Cosa leggere

Google riduce di 20 volte le stime per rompere ECDLP-256

La parte più rilevante del whitepaper riguarda la revisione delle risorse per risolvere ECDLP-256, il problema matematico su cui si basa la sicurezza di gran parte delle criptovalute moderne. I ricercatori mostrano due circuiti quantistici ottimizzati per l’algoritmo di Shor: uno richiede meno di 1.200 qubit logici e circa 90 milioni di porte Toffoli, il secondo meno di 1.450 qubit logici e circa 70 milioni di porte Toffoli. Tradotti su architetture superconduttive fault-tolerant, questi circuiti potrebbero girare in pochi minuti con meno di 500 mila qubit fisici.

Il dato più importante è la riduzione di circa 20 volte rispetto alle stime precedenti, un salto ottenuto attraverso miglioramenti di compilazione, ottimizzazione circuitale e ipotesi hardware ormai coerenti con i processori quantistici di punta di Google. Per il mondo blockchain questo significa una compressione drastica delle tempistiche previste per la vulnerabilità reale delle firme ECC.

La comunità crypto deve accelerare la migrazione verso PQC

Google accompagna la pubblicazione con raccomandazioni operative rivolte al mondo crypto. La prima è la più ovvia: iniziare subito la migrazione verso PQC, oggi considerata la strada più chiara per garantire la sicurezza a lungo termine di blockchain e wallet. La seconda riguarda le mitigazioni temporanee, come evitare il riuso degli indirizzi wallet, ridurre l’esposizione delle chiavi pubbliche e gestire in modo più rigoroso i fondi legati a indirizzi storici abbandonati. Il whitepaper sottolinea che una parte consistente degli asset storici, inclusi wallet legacy Bitcoin e numerosi account Ethereum ad alta esposizione, potrebbe diventare un target privilegiato nel momento in cui emergeranno CRQC, i cryptographically relevant quantum computers. Il coinvolgimento di soggetti come Coinbase, Stanford Institute for Blockchain Research ed Ethereum Foundation mostra che il dialogo non è più teorico ma già in fase di coordinamento industriale.

Google usa zero-knowledge proof per una responsible disclosure quantistica

Uno degli aspetti più innovativi dell’annuncio è il metodo di divulgazione. Invece di pubblicare i circuiti quantistici completi, Google adotta una zero-knowledge proof che permette a terze parti di verificare la validità matematica delle stime senza offrire una roadmap operativa a potenziali attaccanti. Questo approccio segue la logica della responsible disclosure già vista in ambito vulnerabilità software, ma la estende al campo della crittoanalisi quantistica. La scelta è importante perché la sola pubblicazione di dati troppo granulari potrebbe alimentare FUD nei mercati crypto o fornire linee guida per attori statali e gruppi altamente specializzati. Google conferma inoltre di aver coordinato la pubblicazione con il governo statunitense, proponendo questo modello come standard di settore per future ricerche sulla sicurezza quantistica.

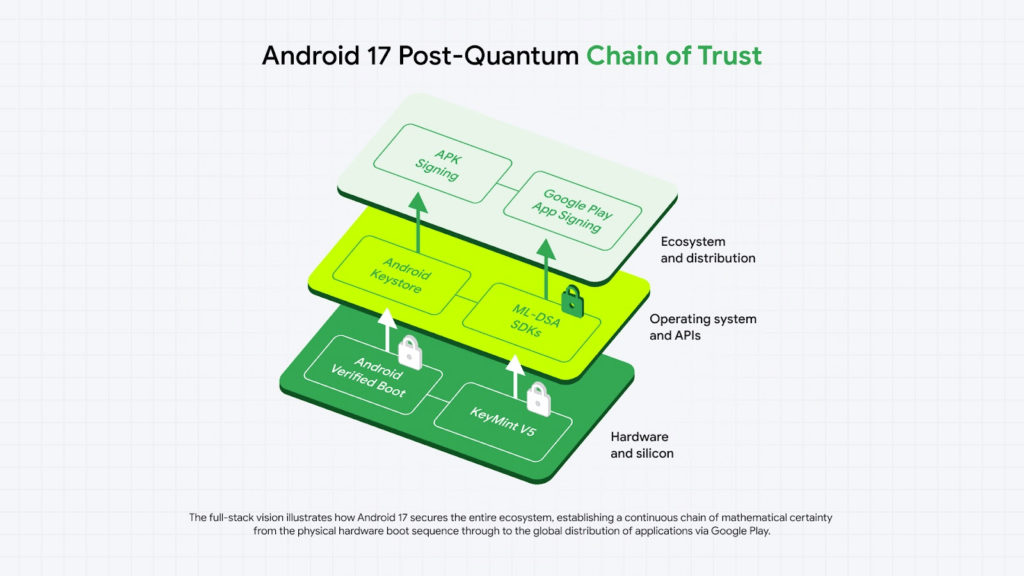

Android 17 integra ML-DSA per boot, attestation e firme delle app

Sul fronte mobile, Android 17 rappresenta il passaggio più concreto verso la sicurezza post-quantistica di massa. Google sta testando nella beta l’integrazione dello standard NIST ML-DSA, che verrà usato per firme digitali resistenti ai quantum attack lungo tutta la catena di fiducia della piattaforma. Il primo livello coinvolto è Android Verified Boot, che userà firme PQC per verificare l’integrità del software caricato all’accensione.

Il secondo è Remote Attestation, con aggiornamenti a KeyMint e alle catene certificative per permettere ai dispositivi di dimostrare in modo sicuro il proprio stato anche in scenari post-quantum. Infine arriva il supporto nel Keystore, con chiavi ML-DSA-65 e ML-DSA-87 generate e custodite nel Trusted Execution Environment, così che le app possano firmare e verificare dati senza esporre materiale sensibile al sistema operativo principale. Questa integrazione è cruciale perché porta la PQC non solo nel sistema, ma direttamente nelle API standard a disposizione degli sviluppatori.

Google Play adotta firme ibride per la distribuzione delle app

Un altro passaggio strategico riguarda Google Play. Con Android 17, il sistema di Play App Signing introduce blocchi di firma ibridi, combinando chiavi classiche con ML-DSA per mantenere compatibilità retroattiva e, allo stesso tempo, iniziare la transizione post-quantistica.

Le nuove app potranno ricevere automaticamente chiavi PQC gestite da Google, mentre quelle esistenti potranno aderire tramite opt-in durante il ciclo di release. Questo riduce enormemente la complessità per gli sviluppatori, che non dovranno implementare in proprio stack crittografici avanzati. La decisione di Google è particolarmente importante perché rende la supply chain delle app Android resistente a futuri tentativi di forgery delle firme digitali, uno dei rischi più seri nel momento in cui i computer quantistici fault-tolerant raggiungeranno scala industriale.

L’impatto sul mercato digitale globale

L’effetto combinato dei due annunci è enorme. Da una parte Google accorcia il tempo percepito per la vulnerabilità delle blockchain basate su ECC. Dall’altra inizia a proteggere miliardi di smartphone Android con primitive post-quantistiche standardizzate. Questo crea un precedente industriale molto forte: la sicurezza quantistica non resta confinata nei laboratori, ma entra nelle roadmap prodotto, nei cicli di update software e nelle policy degli store. Per utenti finali il cambiamento sarà quasi invisibile. Per sviluppatori, vendor hardware, wallet provider e infrastrutture cloud rappresenta invece l’inizio di una delle più grandi transizioni crittografiche degli ultimi vent’anni. Il 2026 potrebbe essere ricordato come l’anno in cui il post-quantum è passato dalla ricerca alla piattaforma.

Iscriviti alla Newsletter

Non perdere le analisi settimanali: Entra nella Matrice Digitale.

Matrice Digitale partecipa al Programma Affiliazione Amazon EU. In qualità di Affiliato Amazon, ricevo un guadagno dagli acquisti idonei. Questo non influenza i prezzi per te.