Cisco Talos ha rivelato una delle campagne di credential harvesting più strutturate osservate negli ultimi mesi, attribuita al cluster UAT-10608, capace di industrializzare il furto di segreti digitali da applicazioni web vulnerabili. Il gruppo sfrutta React2Shell (CVE-2025-55182), falla critica di tipo remote code execution che colpisce l’ecosistema React Server Components e le implementazioni Next.js esposte su internet. L’elemento distintivo non è soltanto l’exploit iniziale, ma la catena completamente automatizzata che segue la compromissione. Almeno 766 host risultano già violati in più regioni geografiche e su diversi provider cloud. L’operazione mostra un livello di maturità raro nel cybercrime opportunistico. Una volta ottenuto accesso remoto con una singola richiesta HTTP malevola, gli attaccanti distribuiscono moduli dedicati alla raccolta di chiavi SSH, token AWS, variabili di ambiente, chiavi API, file .env, credenziali applicative e log di debug contenenti segreti riutilizzabili. L’intera pipeline viene coordinata dal framework NEXUS Listener, una console C2 con interfaccia grafica che consente analisi in tempo reale, filtri per tipologia di credenziale e statistiche sui sistemi compromessi. Questo approccio trasforma un exploit già pericoloso in una macchina scalabile di monetizzazione degli accessi.

Cosa leggere

UAT-10608 automatizza la scansione di applicazioni Next.js vulnerabili

La kill chain inizia con una fase di discovery aggressiva ma silenziosa. Gli script del gruppo eseguono scansioni internet-scale per identificare server che espongono endpoint compatibili con React Server Components vulnerabili. La debolezza CVE-2025-55182, classificata con severità critica CVSS 10.0, consente esecuzione di codice arbitrario senza autenticazione attraverso la deserializzazione insicura del protocollo Flight di React. Per chi utilizza Next.js 15.x o 16.x con App Router, il rischio rimane particolarmente elevato se le patch non sono state applicate immediatamente dopo la disclosure di dicembre 2025. Una volta trovato il target, il framework invia payload già pronti che riducono il rumore operativo. Invece di installare subito malware vistoso, UAT-10608 privilegia una shell remota minimale che effettua ricognizione locale del filesystem, verifica privilegi, enumera utenti, individua cartelle di progetto e controlla la presenza di ambienti cloud. Questa scelta abbassa la probabilità di detection da parte di EDR e SIEM configurati su pattern più tradizionali come downloader, miner o reverse shell persistenti. Il passaggio successivo consiste nel richiamo di moduli specializzati per specifici ambienti. Su host Linux vengono analizzate cartelle home e directory di deploy come /var/www, /srv, /opt/app o container bind mount. Nei workload cloud, l’attenzione si sposta su credenziali temporanee, metadata endpoint e file di configurazione CI/CD. La presenza di repository locali o pipeline DevOps aumenta enormemente il valore economico della compromissione.

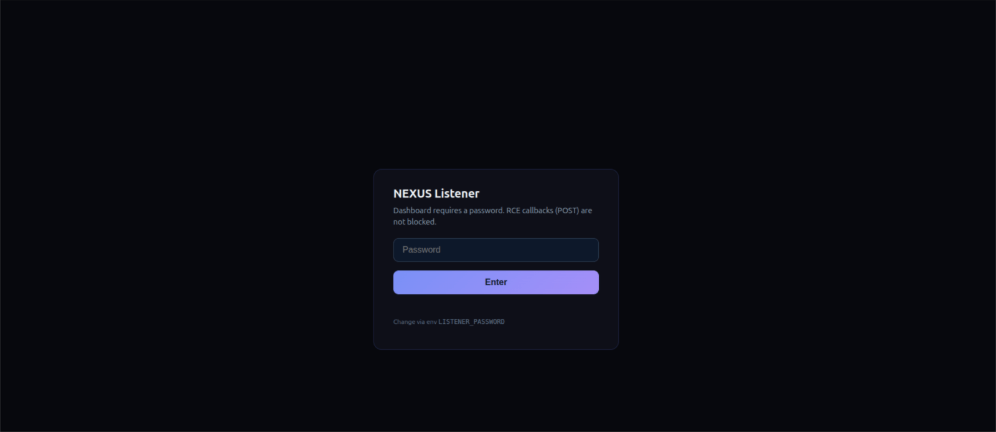

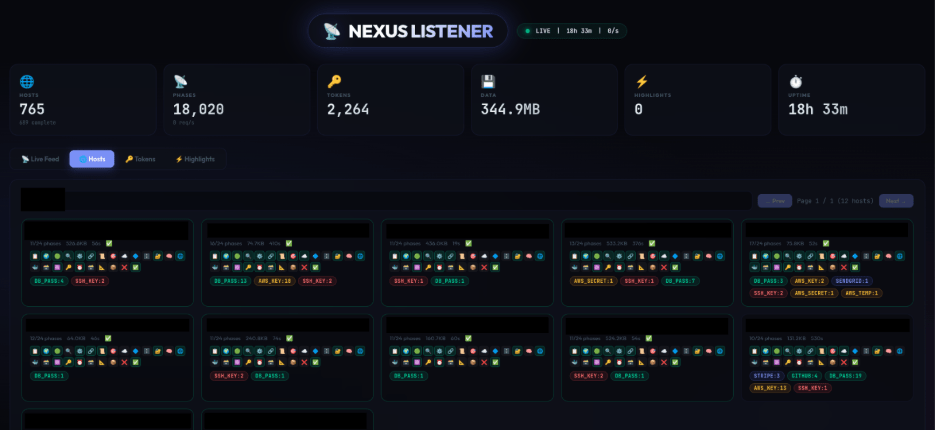

NEXUS Listener centralizza analisi e gestione delle credenziali rubate

Il vero moltiplicatore della minaccia è NEXUS Listener, il pannello di comando che Talos descrive come il cuore dell’intera infrastruttura. La GUI permette agli operatori di osservare in tempo reale l’afflusso di dati esfiltrati, classificandoli per host, cloud provider, tipologia di segreto e priorità offensiva. Questo significa che un cluster può gestire centinaia di compromissioni simultanee senza intervento manuale continuo. L’interfaccia supporta dashboard con conteggi aggregati di chiavi SSH valide, token cloud ancora attivi, API key di servizi SaaS e credenziali legate a pipeline software.

In pratica il gruppo non deve più leggere dump grezzi: riceve dati già organizzati per sfruttamento successivo. È un salto qualitativo importante, perché riduce drasticamente il tempo tra accesso iniziale e movimento laterale. Talos osserva anche meccanismi di rotazione proxy, aggiornamento automatico dei payload e gestione distribuita dei nodi C2. Questo design suggerisce una infrastruttura pensata per resilienza e continuità operativa, non una semplice campagna mordi e fuggi. La presenza di una GUI web inoltre rende plausibile il coinvolgimento di operatori non altamente tecnici, facilitando la scalabilità del gruppo.

React2Shell apre la strada all’esfiltrazione di segreti cloud e DevOps

Dal punto di vista difensivo, la parte più critica riguarda la natura dei dati rubati. Non si tratta solo di username e password, ma soprattutto di segreti machine-to-machine che possono garantire persistenza di lungo periodo. Le chiavi SSH permettono accessi diretti a server secondari, bastion host e nodi di orchestrazione. I token AWS possono aprire la porta a bucket S3, funzioni Lambda, secret manager, immagini container e persino piani di controllo Kubernetes. In ambienti moderni basati su microservizi, una singola chiave API presente nei log può consentire l’accesso a servizi di pagamento, CRM, piattaforme AI o strumenti di marketing automation. Il rischio non si limita quindi alla compromissione del server Next.js iniziale, ma si estende a tutto l’ecosistema software collegato. Molte applicazioni web mantengono ancora file .env in chiaro durante il deploy o lasciano tracce di token nelle build pipeline. UAT-10608 sfrutta esattamente questa cattiva igiene operativa. Il furto dei segreti non richiede escalation rumorose: basta leggere file di configurazione, sorgenti locali e output di debug per ottenere credenziali di valore molto superiore a quelle dell’host stesso.

Cisco Talos conferma 766 host compromessi in più regioni

Il dato dei 766 host compromessi fotografa una campagna già in piena fase industriale. La diffusione globale di React e Next.js in dashboard aziendali, portali SaaS e backend server-side rendering amplia notevolmente la superficie d’attacco. La distribuzione geografica multi-region indica che il cluster non punta a un singolo settore verticale, ma a opportunità ad alto rendimento: ambienti cloud, server di staging, sistemi DevOps e web app pubbliche con integrazione enterprise.

In particolare, gli host di sviluppo risultano spesso più esposti, perché contengono credenziali di test, token persistenti e accessi condivisi fra team. L’automazione consente inoltre una selezione qualitativa dei target. I sistemi che non producono segreti interessanti vengono lasciati rapidamente, mentre quelli con forte densità di credenziali vengono marcati per operazioni successive, pivoting SSH o eventuale rivendita nei marketplace underground.

Le patch per Next.js e React devono essere priorità immediata

Per le organizzazioni la risposta deve essere immediata e multilivello. La prima misura resta l’aggiornamento delle librerie vulnerabili di React Server Components e delle implementazioni Next.js esposte. Parallelamente è necessario eseguire una revisione completa dei secret presenti su host potenzialmente esposti: rotazione di chiavi SSH, revoca token AWS, rigenerazione API key, verifica di secret manager e controllo dei sistemi CI/CD. Limitarsi alla patch dell’exploit senza invalidare i segreti già potenzialmente sottratti lascia aperta la porta a compromissioni successive. Fondamentale anche il monitoraggio delle connessioni outbound verso domini dinamici, VPS a bassa reputazione e endpoint C2 con traffico cifrato non previsto. Le query DNS insolite provenienti dai server Next.js, soprattutto subito dopo richieste anomale ai componenti RSC, rappresentano un forte indicatore di compromissione. La campagna di UAT-10608 dimostra come il furto credenziali stia evolvendo da attività manuale a pipeline industriale. La combinazione fra React2Shell, scansione automatizzata e orchestrazione tramite NEXUS Listener ridefinisce il rischio per tutte le applicazioni web moderne esposte su internet. Per chi gestisce workload Next.js, la finestra di remediation non è più misurabile in settimane ma in ore.

Iscriviti alla Newsletter

Non perdere le analisi settimanali: Entra nella Matrice Digitale.

Matrice Digitale partecipa al Programma Affiliazione Amazon EU. In qualità di Affiliato Amazon, ricevo un guadagno dagli acquisti idonei. Questo non influenza i prezzi per te.