Scatta un nuovo e inquietante allarme per la sicurezza informatica globale. Gli esperti hanno intercettato CrystalX, un virus diabolico venduto alla luce del sole su Telegram che unisce il furto di dati al puro sadismo digitale. Una volta infettato il computer, questo spietato parassita non si limita a spiarti di nascosto, rubare le tue password e prosciugare i tuoi portafogli di criptovalute, ma si prende letteralmente gioco di te. Gli hacker possono infatti prendere il controllo del tuo PC a distanza per attivare dei veri e propri “scherzi” devastanti: capovolgono lo schermo, fanno tremare il mouse senza controllo, disabilitano la tastiera o simulano finti e catastrofici crolli di sistema. Un’arma a doppio taglio che sta trasformando il cybercrimine in un perverso, e altissimo, gioco al rialzo sulla pelle degli utenti. CrystalX RAT segna una nuova evoluzione del modello malware-as-a-service, fondendo le classiche funzioni di accesso remoto con una componente di prankware interattivo pensata per disturbare attivamente le vittime. Il trojan, individuato da Kaspersky nel marzo 2026, viene distribuito tramite canali Telegram privati e promosso con un pannello web dedicato, builder automatico e persino video dimostrativi su YouTube. Scritto in Go, deriva dal precedente Webcrystal RAT e mantiene un pannello quasi identico a quello di WebRAT, noto anche come Salat Stealer. La piattaforma offre piani in abbonamento, opzioni di personalizzazione e tecniche stealth avanzate, rendendola particolarmente appetibile nel mercato underground.

Cosa leggere

CrystalX RAT nasce da Webcrystal RAT e punta sul rebranding commerciale

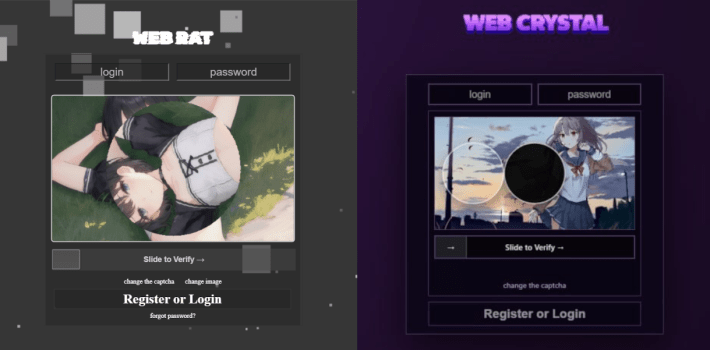

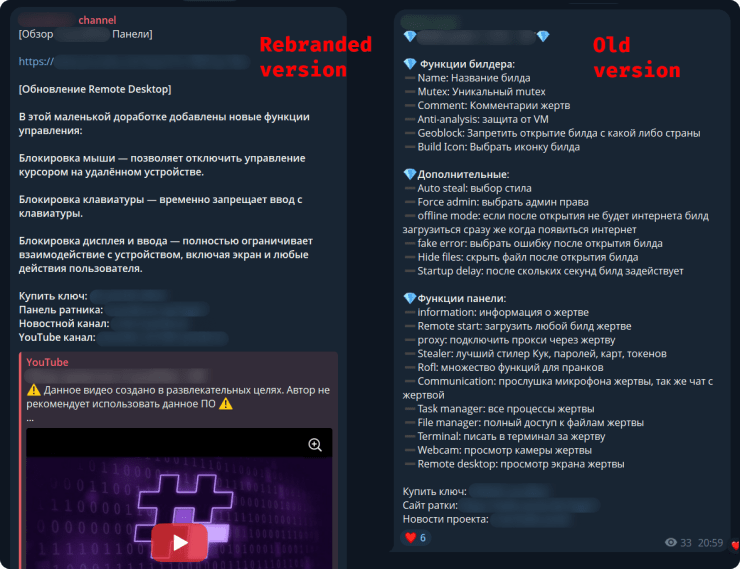

Il debutto del malware risale a gennaio 2026, quando gli sviluppatori hanno iniziato a promuoverlo nelle chat private dedicate ai RAT commerciali. In quella fase il nome utilizzato era Webcrystal RAT, con screenshot del pannello di controllo che mostravano una struttura quasi sovrapponibile a quella di WebRAT. Il rebranding in CrystalX RAT non ha modificato l’architettura tecnica ma ha rafforzato il lato marketing, con nuovi canali Telegram, giveaway di licenze e sondaggi per coinvolgere la community criminale. La presenza di un builder automatico consente agli operatori di creare payload su misura, scegliendo icona, funzioni abilitate, geoblocking per paese e impostazioni anti-analisi, una formula che trasforma il malware in un vero prodotto SaaS.

La sezione Rofl introduce prankware in tempo reale sul desktop

L’elemento che distingue CrystalX RAT dalla maggior parte dei trojan di accesso remoto è la sezione Rofl, progettata per eseguire azioni di disturbo in tempo reale. Gli operatori possono impostare un’immagine da URL come wallpaper, ruotare lo schermo di 90, 180 o 270 gradi, invertire i pulsanti del mouse e nascondere completamente le icone del desktop. Il malware può anche disabilitare la taskbar, bloccare Task Manager e cmd.exe, rendendo il sistema quasi inutilizzabile per la vittima. Tra le funzioni più invasive emerge il cursor shake, che muove il puntatore in modo caotico a intervalli rapidi, e il blocco simultaneo di monitor e input. L’interazione viene spesso accompagnata da notifiche personalizzate o finestre di dialogo che simulano chat bidirezionali con l’utente colpito.

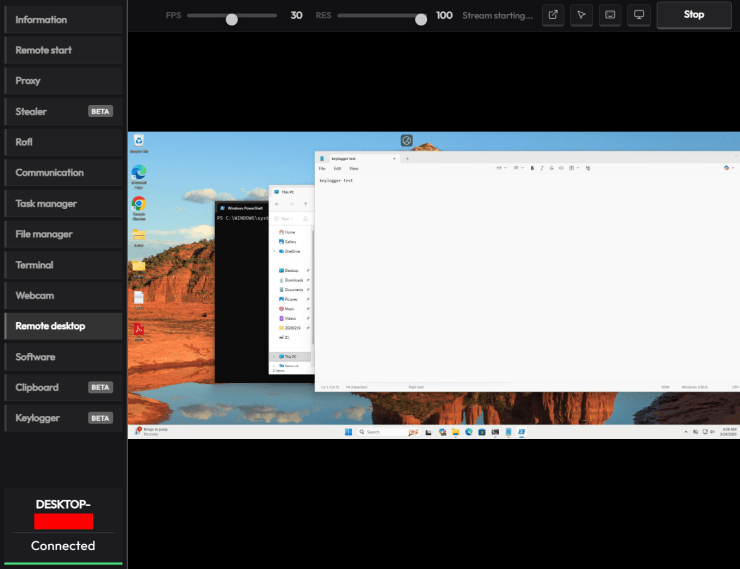

CrystalX RAT combina prankware e controllo remoto VNC

Dietro il lato “troll” si nasconde una struttura RAT completa. CrystalX RAT integra un server VNC che consente di osservare in tempo reale lo schermo della vittima, controllare il mouse, aprire file e navigare il sistema. Gli operatori possono esplorare tutti i drive, caricare eseguibili arbitrari e lanciare comandi tramite cmd.exe, mantenendo il controllo totale anche quando l’utente tenta di reagire. Il malware può bloccare input da tastiera e mouse in qualsiasi momento, impedendo ogni forma di difesa locale. A questo si aggiungono la cattura silenziosa di audio da microfono e video da webcam, trasmessi al server di comando senza indicatori visibili. La centralizzazione nel pannello web consente di gestire simultaneamente più sistemi compromessi, trasformando il trojan in uno strumento adatto sia allo spionaggio sia al sabotaggio psicologico.

Il modulo stealer ruba account social, browser e wallet crypto

Sul fronte del furto dati, CrystalX RAT integra un modulo stealer molto esteso. Le build osservate estraggono credenziali da Steam, Discord, Telegram e browser Chromium tramite componenti come ChromeElevator, che viene decodificato da base64, decompresso con gunzip e lanciato da %TEMP% con nomi casuali. Per browser come Yandex e Opera, il malware utilizza routine proprietarie di decifratura locale. Il keylogger registra ogni tasto premuto e ricostruisce il testo in modo coerente prima di inviarlo via WebSocket al C2. Ancora più pericolosa è la componente clipper crypto, che intercetta gli appunti di sistema e sostituisce automaticamente gli indirizzi wallet con stringhe controllate dall’attaccante, colpendo Bitcoin, Litecoin, Monero, Avalanche, Dogecoin e altre criptovalute.

ChaCha20, zlib e anti-debug rendono CrystalX RAT difficile da analizzare

La piattaforma integra misure stealth piuttosto avanzate per un malware venduto in abbonamento. Gli eseguibili vengono compressi con zlib e cifrati con ChaCha20, mentre il builder applica patch dirette a funzioni come AmsiScanBuffer, EtwEventWrite e MiniDumpWriteDump per ridurre la visibilità agli strumenti di sicurezza. Sono presenti controlli su processi come Fiddler, Burp Suite e mitmproxy, oltre a verifiche su certificati di intercettazione, proxy e indicatori di virtualizzazione. Un loop anti-debug monitora continuamente flag di debug, breakpoint hardware e tempi di esecuzione anomali. Tutto questo rende le build più resistenti alle sandbox automatiche e agli ambienti di analisi usati dai team SOC.

Telegram e YouTube mostrano la maturità commerciale del MaaS

Il vero dato interessante è la trasformazione del malware in un prodotto quasi commerciale. Gli sviluppatori usano Telegram come canale di vendita, supporto clienti e aggiornamento licenze, mentre YouTube viene sfruttato per pubblicare video review che mostrano le funzioni prankware e le capacità di furto dati. Questa strategia di marketing abbassa la barriera d’ingresso per criminali meno esperti, che possono acquistare un abbonamento e distribuire build personalizzate senza sviluppare codice. Le infezioni osservate finora risultano concentrate in Russia, ma l’assenza di geolock obbligatori rende il servizio esportabile ovunque. La combinazione fra RAT, stealer, clipper e prankware rende CrystalX RAT uno dei casi più emblematici di convergenza tra cybercrime tradizionale e logiche di prodotto tipiche del software commerciale.

Iscriviti alla Newsletter

Non perdere le analisi settimanali: Entra nella Matrice Digitale.

Matrice Digitale partecipa al Programma Affiliazione Amazon EU. In qualità di Affiliato Amazon, ricevo un guadagno dagli acquisti idonei. Questo non influenza i prezzi per te.