Scatta un nuovo e inquietante allarme nel mondo della sicurezza aziendale. I criminali informatici hanno fatto un salto di qualità spaventoso, armandosi di Intelligenza Artificiale per lanciare attacchi sempre più letali, economici e impossibili da rilevare. Da una parte spopola EvilTokens, un diabolico kit in vendita su Telegram che inganna i dipendenti rubando i loro accessi a Microsoft 365 tramite falsi codici e messaggi esca iper-realistici generati dall’AI. Dall’altra colpisce il devastante DeepLoad, un malware “fantasma” che si annida direttamente nella memoria del PC, spiando tutto ciò che digiti e aggirando i classici antivirus grazie a un ingegnoso sistema di camuffamento guidato anch’esso dall’intelligenza artificiale. Una tempesta perfetta che trasforma il furto di dati in un’industria automatizzata e inarrestabile. Le minacce enterprise continuano a evolvere verso modelli sempre più industrializzati, stealth e accessibili anche ad attaccanti meno sofisticati. I due casi di EvilTokens e DeepLoad mostrano con chiarezza questa trasformazione. Il primo introduce il device code phishing come servizio, venduto su Telegram con pannello pronto all’uso e focalizzato sul furto di sessioni Microsoft 365 tramite il flusso OAuth. Il secondo rappresenta invece un malware molto più avanzato, distribuito tramite ClickFix, eseguito interamente in memoria e protetto da offuscazione generata con intelligenza artificiale, con capacità di persistence, keylogging e propagazione via USB. Insieme delineano un panorama in cui phishing-as-a-service e fileless malware AI-assisted convergono in modo sempre più pericoloso.

Cosa leggere

EvilTokens democratizza il device code phishing su Microsoft 365

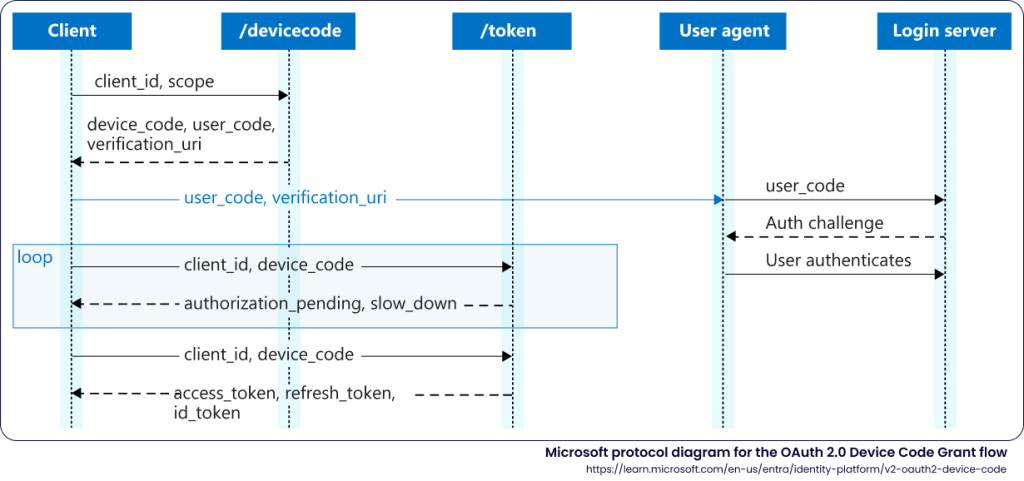

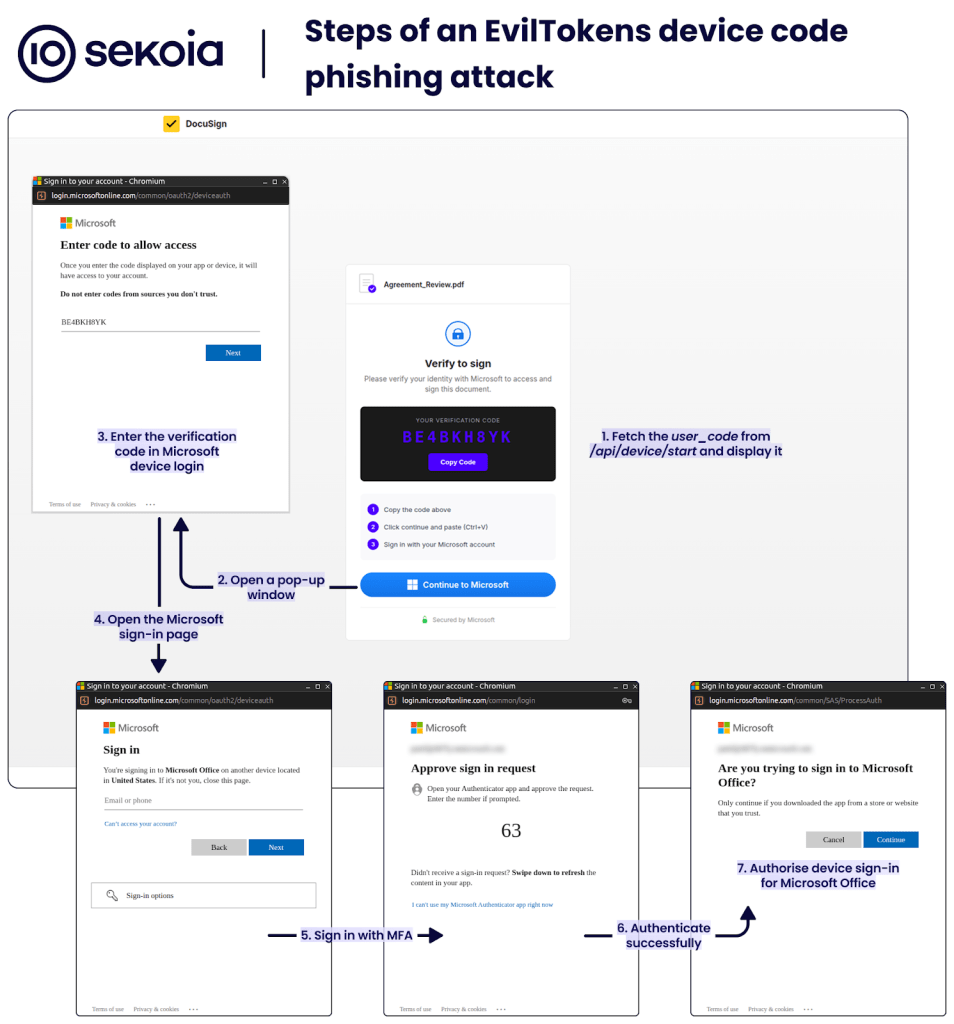

EvilTokens emerge come una piattaforma di phishing-as-a-service orientata al flusso device code OAuth di Microsoft 365. Invece di rubare direttamente username e password, il kit sfrutta la fiducia dell’utente nei meccanismi di autenticazione Microsoft. Le vittime ricevono email esca, documenti o QR code che le portano a una procedura apparentemente legittima in cui inseriscono un device code su una pagina Microsoft reale. Una volta autorizzato il dispositivo, il kit intercetta e sottrae i token di accesso, ottenendo sessioni già autenticate e aggirando in molti casi i classici controlli MFA.

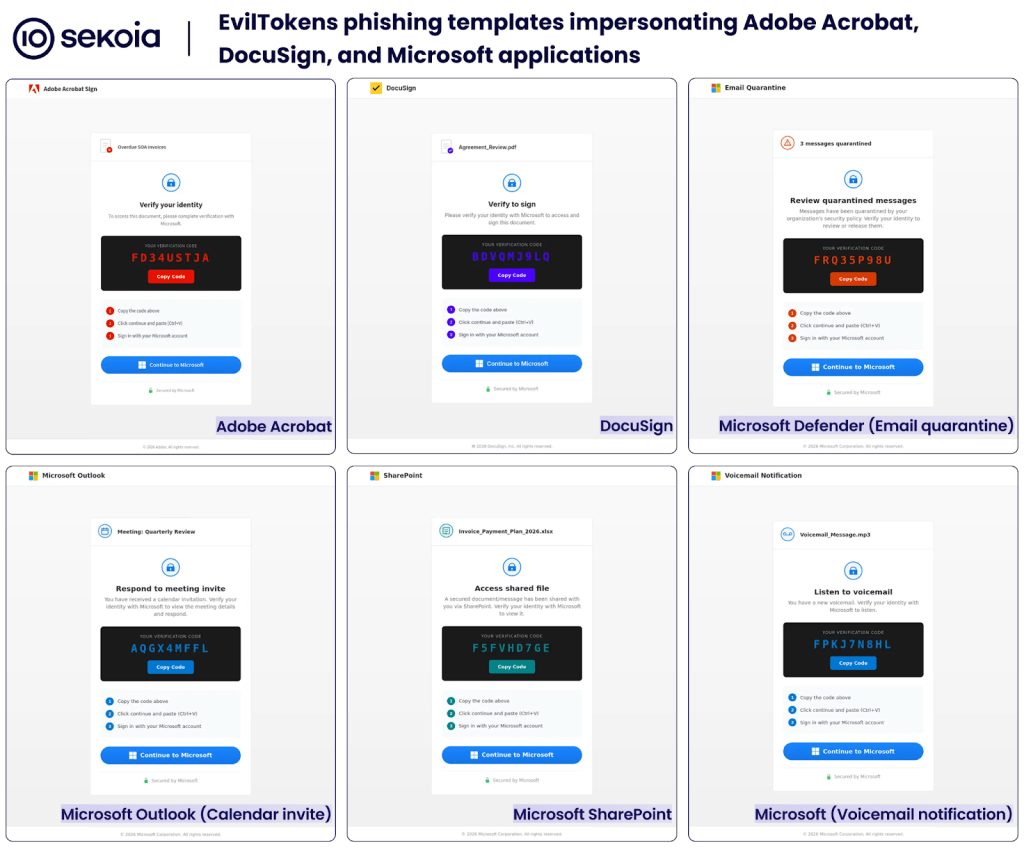

Il valore del kit sta nella sua semplicità operativa: chi lo acquista riceve un pannello Telegram-based, template email già pronti e automazioni per gestire campagne su larga scala. Questo abbassa enormemente la barriera d’ingresso per gruppi criminali meno tecnici.

L’integrazione LLM rende EvilTokens più credibile e scalabile

Uno degli aspetti più moderni di EvilTokens è l’uso di LLM per personalizzare i messaggi phishing. I template possono essere adattati automaticamente al contesto dell’azienda target, al tono dei mittenti fidati e perfino al tipo di workflow interno simulato. Questo rende le campagne più convincenti rispetto ai classici template statici e aumenta le probabilità di successo soprattutto in ambienti enterprise dove gli utenti sono già abituati a notifiche Microsoft, Teams o SharePoint.

La combinazione di device code flow e AI-generated lures rende EvilTokens particolarmente insidioso perché sfrutta meccanismi autentici del provider e non solo pagine fake tradizionali.

DeepLoad usa ClickFix per avviare il loader fileless

Sul fronte malware, DeepLoad adotta la tecnica ClickFix, ormai sempre più diffusa nelle campagne mirate. L’utente visualizza un falso messaggio di errore browser o sistema che invita a copiare e incollare un comando in Esegui o nel terminale Windows. Questo passaggio, apparentemente innocuo, avvia PowerShell con execution policy bypassata, che a sua volta scarica un loader dal dominio di staging dell’attaccante. Il malware crea subito un task schedulato per la persistenza e usa mshta.exe come vettore per recuperare il payload successivo. Il punto chiave è che tutto avviene senza scrivere file permanenti su disco, riducendo drasticamente la possibilità di rilevamento da parte di antivirus tradizionali.

L’esecuzione completamente in memoria rende DeepLoad stealth

La vera forza di DeepLoad è il modello fileless execution. Il payload viene decifrato direttamente in memoria tramite una breve routine XOR con chiave hard-coded, evitando la creazione di binari persistenti. Successivamente il malware sfrutta Add-Type in PowerShell per compilare al volo un DLL injector in C#, che utilizza APC injection per iniettarsi in processi trusted come LockAppHost.exe. L’uso di un processo legittimo del sistema operativo Windows consente al malware di nascondersi nel rumore normale del sistema, eludendo molti sistemi di detection basati solo sul nome del processo o sul path eseguibile.

L’offuscazione AI accelera la produzione di varianti uniche

L’elemento più innovativo di DeepLoad è l’uso di offuscazione generata con AI. Il loader inserisce migliaia di assegnazioni di variabili inutili, riferimenti a domini legittimi come windowsupdate.microsoft.com e frammenti sintattici apparentemente coerenti ma privi di logica reale. Questo rende molto difficile per scanner statici e sandbox identificare la porzione realmente malevola del codice. Dal punto di vista offensivo il vantaggio è enorme: gli operatori possono produrre varianti quasi uniche a costo bassissimo, riducendo drasticamente il tempo di sviluppo e aumentando la resilienza contro signature tradizionali.

DeepLoad ruba credenziali, registra tasti e si propaga via USB

Una volta eseguito, DeepLoad attiva più moduli contemporaneamente. Il malware estrae credenziali salvate nei browser, intercetta digitazioni in tempo reale e installa un componente malevolo capace di manipolare il traffico del browser stesso. A questo si aggiunge una componente di propagazione USB: il malware deposita shortcut malevoli camuffati da installer di Chrome, Firefox o AnyDesk, favorendo la diffusione laterale in ambienti con condivisione di dispositivi removibili. La persistenza viene ulteriormente rafforzata tramite WMI event subscription, che permette la ri-esecuzione automatica del payload anche dopo tentativi di cleanup parziale.

EvilTokens e DeepLoad mostrano la convergenza tra MaaS e malware AI

Osservati insieme, EvilTokens e DeepLoad mostrano due facce complementari dell’evoluzione criminale. Il primo abbassa la soglia tecnica del phishing avanzato su Microsoft 365, mentre il secondo rappresenta un salto qualitativo sul fronte malware fileless con AI-assisted obfuscation. Entrambi però convergono sullo stesso obiettivo: rubare token di sessione e credenziali persistenti, massimizzando il tempo di permanenza nella rete. Per i team SOC questo significa spostare il focus da semplici IOC statici a telemetria PowerShell, monitoring dei task schedulati, WMI persistence, process injection su binari di sistema e anomalie nei device code flow di Microsoft 365.

Le aziende devono aggiornare detection e formazione utenti

La difesa richiede due livelli distinti. Sul piano tecnico servono PowerShell block logging, AMSI avanzato, monitoraggio di LockAppHost.exe, alert su nuove WMI subscription e controllo dei token OAuth anomali. Sul piano umano diventa fondamentale formare gli utenti a riconoscere prompt ClickFix, QR code sospetti e richieste di inserimento device code fuori contesto. La vera novità del 2026 è che phishing industrializzato e malware AI-assisted non sono più minacce separate, ma parti dello stesso ecosistema criminale-as-a-service.

Iscriviti alla Newsletter

Non perdere le analisi settimanali: Entra nella Matrice Digitale.

Matrice Digitale partecipa al Programma Affiliazione Amazon EU. In qualità di Affiliato Amazon, ricevo un guadagno dagli acquisti idonei. Questo non influenza i prezzi per te.