Un furto senza precedenti fa tremare l’intero mercato delle criptovalute. Un sofisticato gruppo di hacker legati alla Corea del Nord ha appena messo a segno il colpo dell’anno, prosciugando i forzieri virtuali della celebre piattaforma Drift su Solana per la cifra mostruosa di 261 milioni di euro. La strategia è stata diabolica: nessun attacco informatico diretto al codice, ma una spietata operazione di ingegneria sociale. I criminali hanno manipolato i gestori della sicurezza e preso il controllo totale del protocollo, usando monete finte per svuotare i caveau dai fondi reali in una manciata di secondi prima di far sparire le tracce. Un attacco perfetto che dimostra quanto il fattore umano sia ormai il punto più debole e letale dell’intera finanza digitale. Un attacco attribuito con elevata confidenza a gruppi legati alla Corea del Nord ha colpito Drift Protocol, una delle principali piattaforme DeFi su Solana, causando il furto di circa 261 milioni di euro, equivalenti a 285-286 milioni di dollari. L’operazione, avvenuta il 1 aprile 2026, rappresenta il più grave hack DeFi dell’anno e uno dei più pesanti mai registrati nell’ecosistema Solana. Gli attaccanti non hanno sfruttato bug nel codice degli smart contract, ma hanno combinato social engineering, abuso dei durable nonce accounts, manipolazione degli oracoli e takeover amministrativo del Security Council. In pochi minuti hanno svuotato i vault principali, drenando asset reali come USDC, JLP, SOL e cbBTC, per poi spostare rapidamente i fondi su Ethereum.

Cosa leggere

Gli hacker prendono il controllo del Security Council con social engineering

La fase più sofisticata dell’attacco riguarda il compromesso umano della governance. Gli attaccanti hanno convinto alcuni firmatari del multisig a pre-firmare transazioni nascoste sfruttando i durable nonce di Solana, una funzione che consente di firmare operazioni in anticipo e lanciarle in un secondo momento senza scadenza. Tra il 23 e il 30 marzo sono stati creati più account nonce usati come staging invisibile della kill chain. Il passaggio decisivo è arrivato il 27 marzo, quando il Security Council è stato migrato a una configurazione 2 su 5 con zero timelock, eliminando il ritardo temporale che avrebbe potuto consentire un intervento difensivo. Da quel momento è bastata l’esecuzione delle firme già raccolte per ottenere il pieno controllo amministrativo del protocollo. Questa tecnica conferma come il fattore umano continui a rappresentare il punto più fragile anche nelle architetture DeFi più avanzate.

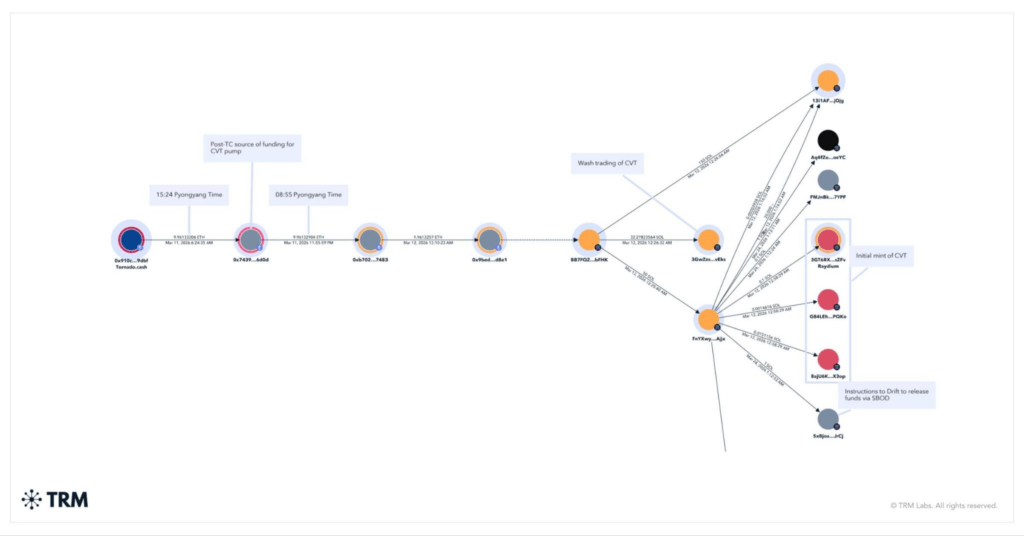

Il token CarbonVote falsifica il collaterale e inganna gli oracoli

Una volta ottenuti i privilegi di governance, gli hacker hanno introdotto un asset completamente fittizio chiamato CarbonVote Token (CVT). Sono state mintate 750 milioni di unità, supportate da una liquidità minima su Raydium sufficiente a generare un prezzo artificiale vicino a un dollaro. Attraverso wash trading e manipolazione del mercato, il token ha costruito una falsa storia di prezzo che gli oracoli del protocollo hanno riconosciuto come credibile. Drift ha quindi trattato CVT come collaterale valido per centinaia di milioni di dollari. Gli attaccanti hanno depositato enormi quantità del token, aumentato i limiti di prelievo e disattivato i circuit breaker anti-drain, trasformando un asset privo di valore in leva per estrarre fondi reali dai vault. Il punto critico non è stato il bug di un contratto, ma l’assenza di controlli sufficienti sulla validazione di nuovi mercati e asset sintetici.

Il drenaggio dei vault avviene in pochi secondi

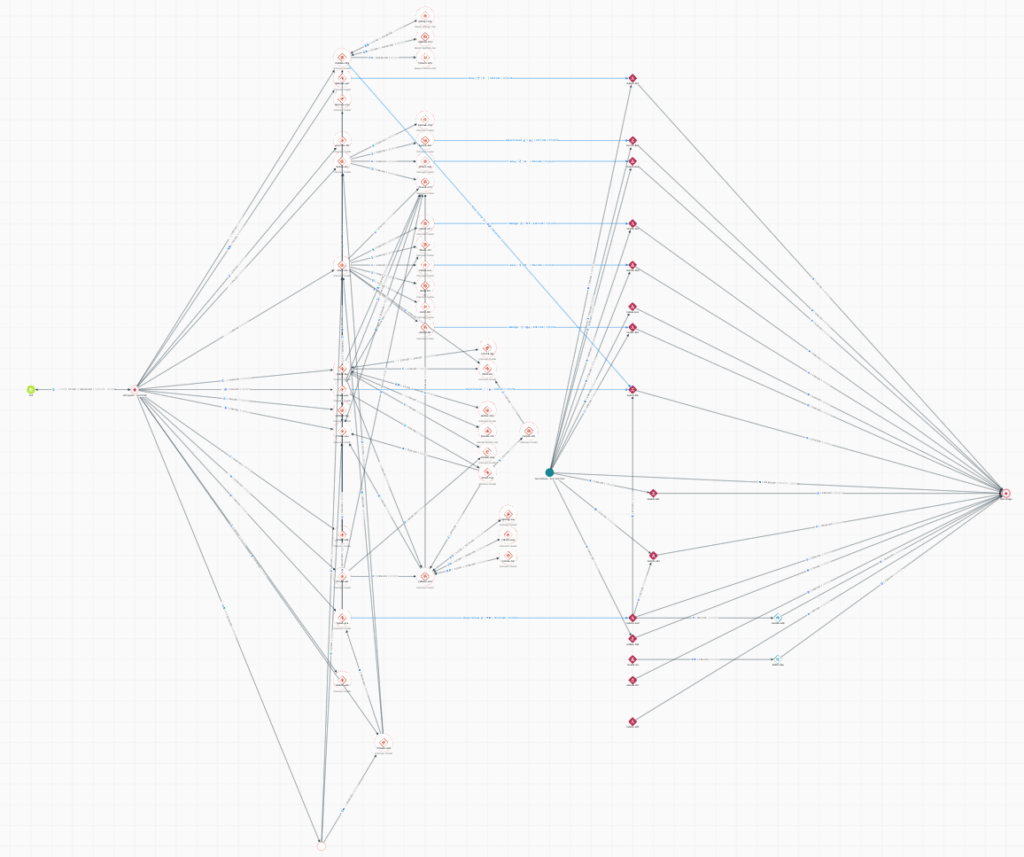

Il furto vero e proprio si è consumato con una velocità impressionante. Dopo la weaponization del mercato CVT, sono partite 31 transazioni di prelievo in una finestra di circa 12 minuti, con le fasi più distruttive concentrate in pochi secondi. I vault colpiti includono JLP Delta Neutral, SOL Super Staking e BTC Super Staking, con il trasferimento singolo più grande pari a circa 41,7 milioni di token JLP, per un controvalore vicino ai 155 milioni di dollari. In totale il protocollo ha perso oltre 285 milioni di dollari, facendo crollare il Total Value Locked da circa 550 milioni a meno di 250 milioni. L’impatto immediato si è riflesso anche sul token DRIFT, che ha perso oltre il 40% nelle ore successive all’annuncio dell’exploit.

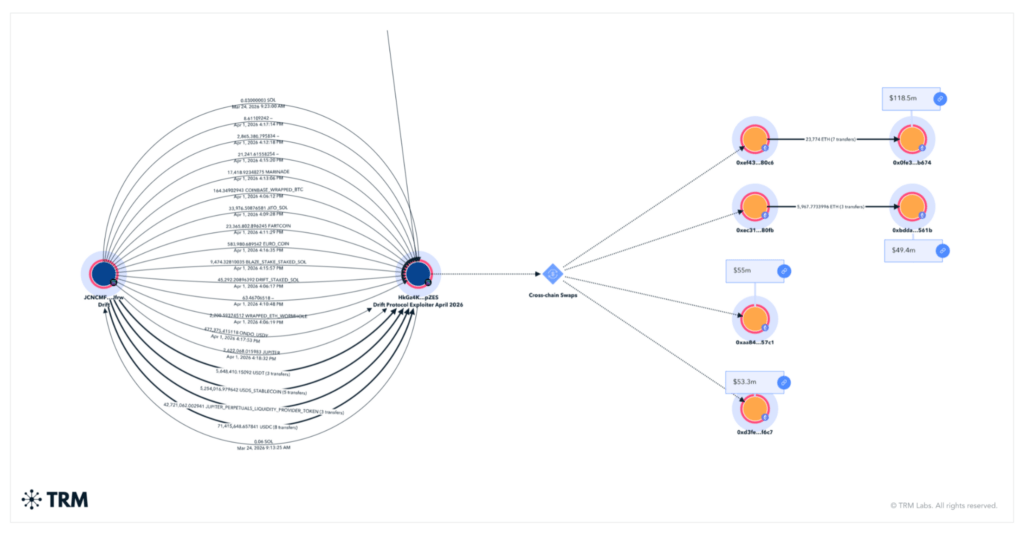

I fondi vengono bridged su Ethereum con pattern tipici DPRK

Subito dopo il drenaggio, gli attaccanti hanno convertito gran parte degli asset rubati in USDC tramite aggregatori DEX su Solana, per poi effettuare il bridge verso Ethereum. Il riciclaggio è stato estremamente aggressivo: wallet di fuga multipli, frammentazione dei fondi su migliaia di indirizzi e movimentazione cross-chain nel giro di poche ore. Le società di intelligence blockchain hanno osservato pattern già visti in precedenti operazioni attribuite a Lazarus, inclusi il funding iniziale via Tornado Cash, la creazione anticipata dei wallet e la dispersione automatizzata ad alta frequenza. Alcune analisi parlano di oltre 860.000 transazioni in 34 ore, un livello di laundering che conferma una preparazione multi-settimana e infrastrutture bot dedicate. L’orario di deployment del token CVT, coincidente con la fascia mattutina di Pyongyang, rafforza ulteriormente l’attribuzione geopolitica.

Drift congela il protocollo e avvia il recupero dei fondi

Il team di Drift Protocol ha reagito immediatamente sospendendo depositi, prelievi, borrow, lending e trading sulle sezioni colpite. Alcuni moduli, come i vault DSOL e il fondo assicurativo, non risultano compromessi. Parallelamente sono state attivate collaborazioni con società di sicurezza blockchain, bridge cross-chain, exchange centralizzati e forze dell’ordine per tentare il congelamento degli asset rubati. L’obiettivo prioritario è bloccare i fondi durante le fasi di bridge e conversione su exchange KYC. Il team ha promesso un post-mortem completo e una revisione delle policy di governance, in particolare sulle soglie multisig, sui timelock obbligatori e sulla validazione degli asset inseriti come collaterale.

L’attacco Drift ridefinisce il rischio umano nella DeFi

Il caso Drift dimostra che la nuova frontiera degli attacchi DeFi non passa necessariamente da exploit di smart contract, ma da attacchi ibridi uomo-macchina. La combinazione di social engineering sui firmatari, durable nonce, zero timelock e manipolazione degli oracoli ha aggirato controlli considerati robusti. Per tutto il settore la lezione è chiara: multisig senza timelock e onboarding rapido di nuovi asset possono trasformarsi in un punto di collasso sistemico. Il furto da 261 milioni di euro consolida il ruolo della Corea del Nord come attore dominante nei furti crypto strategici, usati per finanziare attività statali e aggirare sanzioni internazionali. Per i protocolli DeFi il 2026 segna l’inizio di una fase in cui la sicurezza della governance pesa quanto, se non più, della sicurezza del codice.

Iscriviti alla Newsletter

Non perdere le analisi settimanali: Entra nella Matrice Digitale.

Matrice Digitale partecipa al Programma Affiliazione Amazon EU. In qualità di Affiliato Amazon, ricevo un guadagno dagli acquisti idonei. Questo non influenza i prezzi per te.