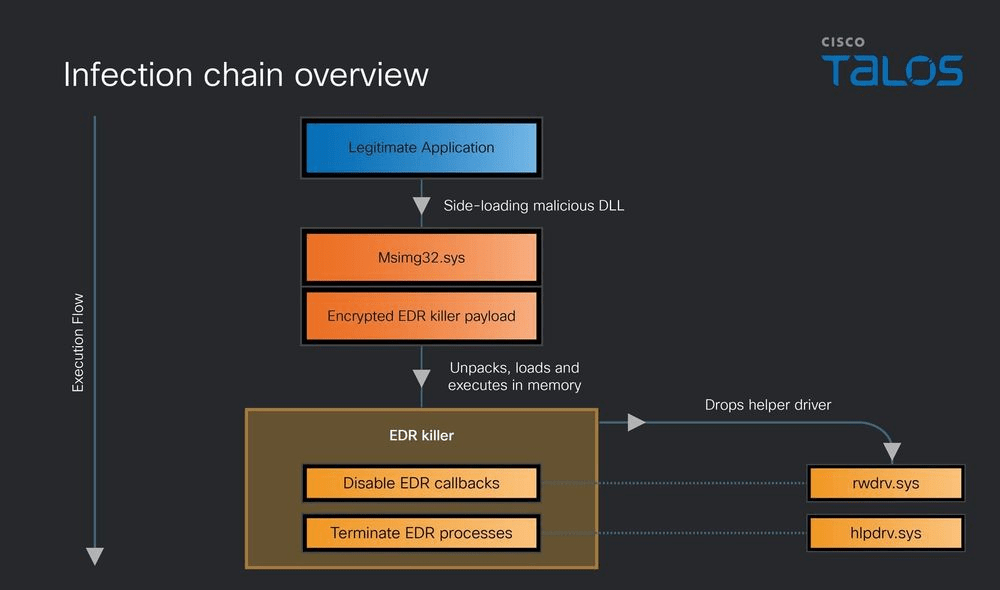

Un’arma letale e invisibile minaccia le aziende di tutto il mondo. I ricercatori di Cisco Talos hanno appena smascherato il terrificante asso nella manica del ransomware Qilin: un malware ultra-avanzato progettato esclusivamente per “accecare” e neutralizzare oltre 300 sistemi di sicurezza (EDR) in un solo colpo. Prima ancora di rubare un singolo dato o chiedere un riscatto, questo diabolico parassita si insinua nel cuore del sistema operativo, prende in ostaggio componenti legittimi di Windows e cancella ogni traccia della propria presenza, diventando un fantasma inafferrabile per i team di sicurezza. Un’evoluzione spaventosa che segna l’inizio di una nuova era per il cybercrimine, in cui gli hacker distruggono preventivamente lo scudo difensivo aziendale prima ancora di sferrare il colpo mortale. Cisco Talos ha pubblicato una delle analisi tecniche più rilevanti dell’anno sul ransomware Qilin, rivelando una catena di infezione multi-stadio progettata per neutralizzare oltre 300 driver EDR appartenenti a diversi vendor di sicurezza. Il cuore della tecnica è un sofisticato EDR-killer che sfrutta DLL side-loading, offuscazione SEH/VEH, manipolazione della memoria fisica e driver firmati abusati per eliminare la telemetria dei sistemi di difesa. La ricerca, diffusa il 2 aprile 2026, mostra un salto qualitativo nella capacità dei gruppi Ransomware-as-a-Service di agire direttamente contro il layer difensivo dell’endpoint prima ancora di avviare cifratura o esfiltrazione. Talos ha inoltre rilasciato IOC, hash di file e regole Snort specifiche per intercettare questa kill chain avanzata.

Cosa leggere

Qilin avvia l’infezione con side-loading di msimg32.dll

La catena parte dal caricamento della DLL malevola msimg32.dll, inserita in un percorso dove viene importata da un’applicazione legittima. Questo schema di side-loading consente al malware di apparire inizialmente come parte del normale processo di avvio del software, riducendo i segnali di compromissione. La DLL inoltra le chiamate alla libreria originale presente in C:\Windows\System32, ma nella funzione DllMain attiva il vero loader malevolo. In questa fase viene creato un buffer heap utilizzato come tabella di controllo per le policy di esecuzione, basato sulle dimensioni del codice di ntdll.dll. Il malware esegue una scansione hash per individuare routine critiche come LdrProtectMrdata, modifica i permessi della sezione .mrdata e sostituisce il dispatcher delle eccezioni con un handler personalizzato. Questo primo stadio non ha ancora l’obiettivo di cifrare i dati, ma di preparare il terreno per l’evasione avanzata delle difese.

L’offuscazione SEH e VEH aggira syscall hooked e anti-debug

Uno degli elementi più sofisticati dell’EDR-killer è l’uso di Structured Exception Handling e Vectored Exception Handling per controllare il flusso di esecuzione tramite eccezioni artificiali. L’handler intercetta breakpoint 0xCC e single-step, usa una tabella slot-policy per individuare stub syscall intatti, carica l’ID corretto in eax e salta in modalità kernel tramite istruzioni syscall vicine non ancora hookate dagli EDR. In pratica il malware evita di passare dai percorsi utente sorvegliati, aggirando il monitoraggio comportamentale. A questo si aggiunge una forte componente anti-debugging: il processo forza crash se rileva breakpoint su routine sensibili come KiUserExceptionDispatcher. Il codice include anche geo-fencing, terminando automaticamente l’esecuzione in paesi post-sovietici come Russia e Ucraina, scelta ormai tipica di gruppi ransomware russofoni.

Stage 2 e 3 preparano il passaggio al killer in memoria

La seconda e terza fase della catena servono a costruire l’ambiente di esecuzione per il modulo distruttivo finale. Lo stage 2 decodifica il payload dello stage 3 e modifica la IAT per reindirizzare chiamate come ExitProcess verso il nuovo stadio, mantenendo la transizione invisibile ai controlli tradizionali. Lo stage 3 risolve dinamicamente le syscall, decomprime un’immagine PE incorporata e mappa shell32.dll usando chiamate native come NtCreateFile, NtCreateSection e MapViewOfFile. Il contenuto viene sostituito con il nuovo PE malevolo, applicando relocation e breakpoint hardware su NtOpenSection e NtMapViewOfSection. L’obiettivo è creare un passaggio controllato verso lo stage 4, dove viene eseguito il vero core EDR-killer. Tutta la logica resta in memoria, senza depositare componenti facilmente analizzabili su disco.

Lo stage 4 usa driver firmati per disabilitare oltre 300 EDR

La fase finale è quella più aggressiva. Lo stage 4 ricontrolla il geo-fencing, eleva i privilegi e carica driver helper per accedere direttamente alla memoria fisica. Il componente principale è rwdrv.sys, rinominato da ThrottleStop.sys e firmato da TechPowerUp LLC, sfruttato per leggere e scrivere memoria fisica tramite IOCTL dedicati. Il malware può mappare e smappare pagine, accedere a porte I/O, MSR e dispositivi PCI, costruendo un vettore dettagliato delle pagine fisiche attraverso NtQuerySystemInformation e interfacce Superfetch. In questa fase Qilin scansiona oltre 300 nomi di driver EDR, localizza gli oggetti kernel corrispondenti e sovrascrive i callback di monitoraggio, inclusi quelli di creazione processi e thread. In parallelo carica hlpdrv.sys, usato per terminare i processi di sicurezza via IOCTL 0x2222008 dopo averne rimosso le protezioni.

Qilin cancella la telemetria di processo, memoria e rete

L’obiettivo reale del malware non è solo uccidere i processi EDR, ma eliminare la visibilità dell’intero endpoint. Sovrascrivendo callback kernel come CreateProcessNotifyRoutine e forzando routine di validazione come CiValidateImageHeader a restituire sempre esito positivo, il ransomware rende invisibili processi, thread, allocazioni memoria e flussi di rete che normalmente verrebbero registrati. Questo significa che il ransomware può proseguire verso esfiltrazione, movement laterale o cifratura finale senza che il SOC riceva segnali attendibili. È una strategia molto più evoluta rispetto ai classici EDR killer userland, perché colpisce direttamente il livello kernel sfruttando driver firmati e vulnerabili ma legittimi.

Talos pubblica IOC e regole Snort per fermare la kill chain

Per aiutare la difesa, Talos ha rilasciato hash MD5, SHA1 e SHA256 di msimg32.dll, rwdrv.sys, hlpdrv.sys e del dump in memoria del modulo EDRKiller.exe. Sono state pubblicate anche signature ClamAV dedicate e regole Snort specifiche, tra cui SID 1:66181, 1:66180 per Snort 2 e 1:301456 per Snort 3. Questo consente ai team SOC di intercettare la catena in fasi molto precoci, ad esempio monitorando caricamenti anomali di msimg32.dll, uso non previsto di driver come rwdrv.sys e comportamenti legati a side-loading di DLL in percorsi non standard.

L’evoluzione di Qilin mostra il futuro dell’evasione ransomware

L’analisi di Cisco Talos conferma che Qilin sta evolvendo il modello ransomware verso una forma di EDR evasion offensiva sempre più avanzata. Non basta più cifrare dati o sottrarre file: i gruppi RaaS stanno costruendo vere e proprie catene anti-telemetria per neutralizzare gli strumenti di difesa prima della fase finale. Per le organizzazioni, questo significa adottare un approccio multilivello, monitorando side-loading sospetti, uso di driver firmati fuori contesto, accessi alla memoria fisica e callback kernel alterati. L’EDR-killer di Qilin rappresenta oggi uno dei migliori esempi di come il ransomware moderno si stia trasformando in una piattaforma stealth avanzata, capace di agire direttamente contro il cuore della sicurezza endpoint.

Iscriviti alla Newsletter

Non perdere le analisi settimanali: Entra nella Matrice Digitale.

Matrice Digitale partecipa al Programma Affiliazione Amazon EU. In qualità di Affiliato Amazon, ricevo un guadagno dagli acquisti idonei. Questo non influenza i prezzi per te.