Le infrastrutture enterprise affrontano una tripla emergenza che coinvolge Progress ShareFile, F5 BIG-IP APM e Classic Outlook per Windows. Le vulnerabilità più gravi riguardano una catena di remote code execution pre-authentication nello Storage Zone Controller di ShareFile e la riclassificazione della falla CVE-2025-53521 di F5 BIG-IP APM da denial-of-service a RCE critica già sfruttata in rete. Sul fronte collaboration, Microsoft collega inoltre un bug del client Outlook classico ai mancati recapiti con errori NDR. Il combinato disposto colpisce gestione file, accesso remoto sicuro e posta elettronica, tre pilastri operativi delle aziende. Gli amministratori devono reagire rapidamente con patching, verifica degli indicatori di compromissione e workaround sui client di posta per ridurre il rischio di fermo operativo e accessi non autorizzati.

Cosa leggere

Progress ShareFile espone una catena RCE pre-auth sulla webroot

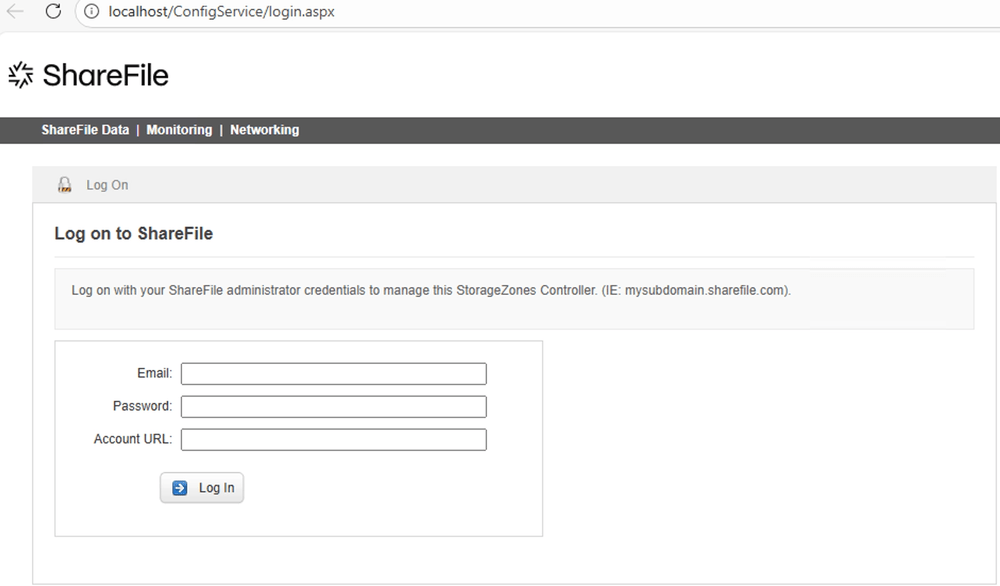

La falla più pericolosa interessa Progress ShareFile Storage Zone Controller 5.12.3, dove due vulnerabilità concatenate permettono compromissione completa del server senza autenticazione iniziale. La prima, CVE-2026-2699, sfrutta un bypass logico nel redirect della pagina amministrativa ConfigService/Admin.aspx: il server invia il 302 Location ma continua comunque a processare la richiesta e a generare il contenuto HTML del pannello admin.

Un attaccante può quindi ignorare il redirect e ottenere accesso alla console di configurazione. Da qui modifica il repository di storage puntandolo verso una directory scrivibile nella webroot IIS, cambia controller primario e passphrase e prepara il secondo stadio dell’attacco. La seconda falla, CVE-2026-2701, coinvolge upload.aspx, che accetta archivi ZIP con unzip=true ed estrae i file senza controllare estensioni o percorsi, consentendo il drop di una webshell ASPX direttamente in un percorso eseguibile via web.

La webshell ASPX concede controllo totale sul server ShareFile

Una volta ottenuto il Zone Secret, l’attaccante firma la richiesta multipart/form-data con HMAC-SHA256 e carica un archivio ZIP malevolo. Il segreto viene ricavato leggendo TempData2 tramite API di configurazione e decifrando il blob AES con il salt hard-coded p3510060xfZ2s9 e la nuova passphrase controllata dall’attaccante. Il file compresso viene estratto nella webroot, tipicamente in una sottodirectory accessibile pubblicamente, e la webshell diventa immediatamente eseguibile tramite browser. Questo passaggio trasforma il bug da semplice accesso admin abusivo a esecuzione remota di codice persistente, con possibilità di esfiltrare dati, muoversi lateralmente nella rete e distribuire payload aggiuntivi. Per mitigare il rischio è fondamentale portare subito gli ambienti alla versione Storage Zone Controller 5.12.4, che corregge sia il redirect non terminato sia la validazione dei percorsi di storage.

F5 BIG-IP APM resta esposto a RCE critica già sfruttata

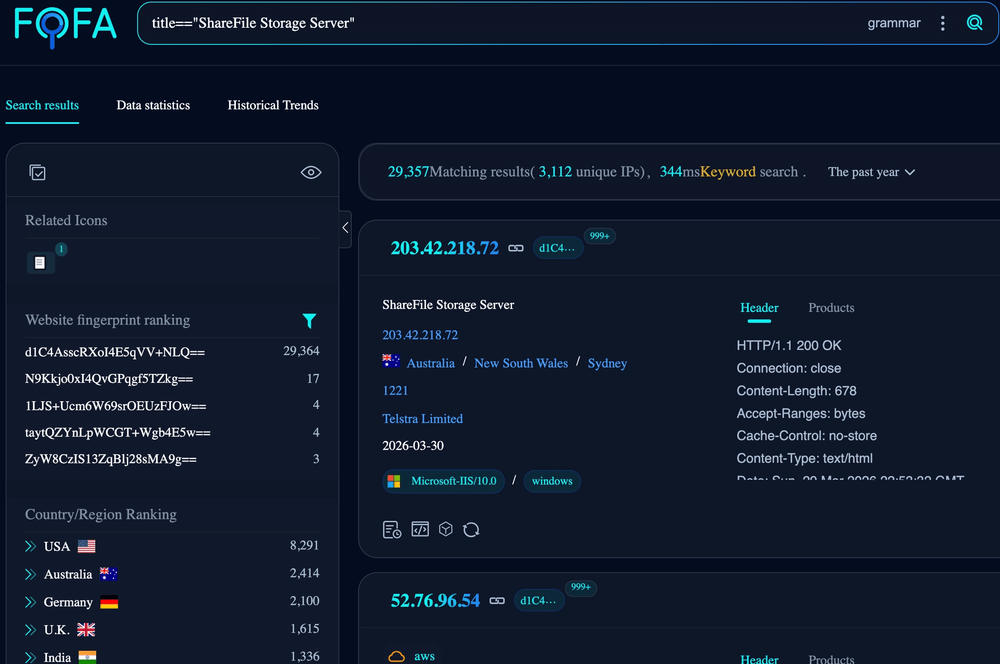

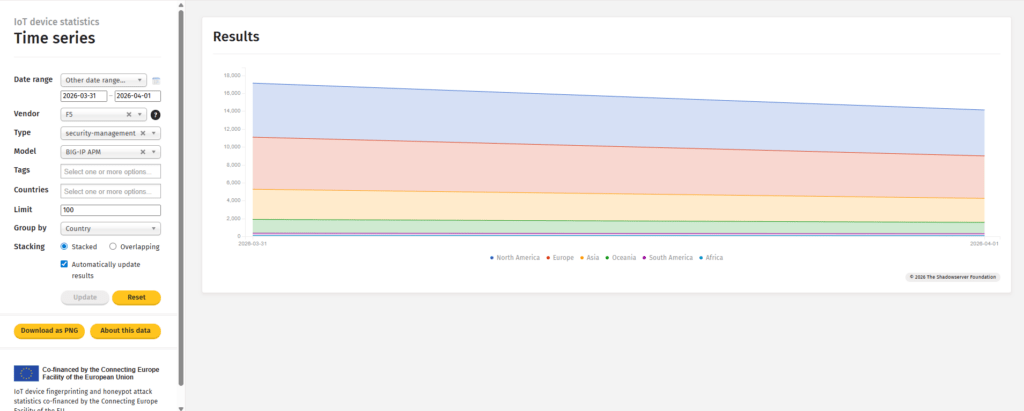

Sul fronte access management la situazione è altrettanto delicata. Oltre 14.000 istanze di F5 BIG-IP APM risultano ancora raggiungibili con la vulnerabilità CVE-2025-53521, riclassificata a marzo 2026 come remote code execution non autenticata con impatto massimo su edge device internet-facing. La falla si manifesta quando una policy APM è configurata su un virtual server e traffico malevolo appositamente costruito raggiunge il servizio. In questo scenario l’attaccante può ottenere esecuzione di codice sul dispositivo, compromettendo il nodo che spesso protegge VPN, federazione identità, accesso Zero Trust e applicazioni mission critical. La criticità aumenta perché il bug era stato inizialmente gestito da molte aziende come semplice DoS, lasciando numerosi sistemi ancora esposti nonostante le patch fossero già disponibili da mesi.

Le aziende devono fare threat hunting su BIG-IP e ricostruire i nodi compromessi

La riclassificazione a RCE cambia radicalmente la postura difensiva. Le organizzazioni non devono limitarsi all’upgrade delle versioni 15.1.10.8, 16.1.6.1, 17.1.3 o 17.5.1.3, ma eseguire una vera attività di compromise assessment. È necessario controllare log di accesso, cronologia terminale, task pianificati, file di configurazione alterati e integrità del filesystem. In presenza di indicatori sospetti, il ripristino non deve avvenire da backup UCS creati dopo la compromissione, perché potrebbero includere persistenza malevola. La pratica corretta consiste nel rebuild completo dell’appliance da immagine pulita, seguito da reimportazione di configurazioni verificate manualmente. Considerando il ruolo di BIG-IP APM come gateway verso applicazioni e reti interne, una singola compromissione può diventare punto di ingresso privilegiato per l’intera infrastruttura enterprise.

Microsoft collega Classic Outlook ai fallimenti di consegna email

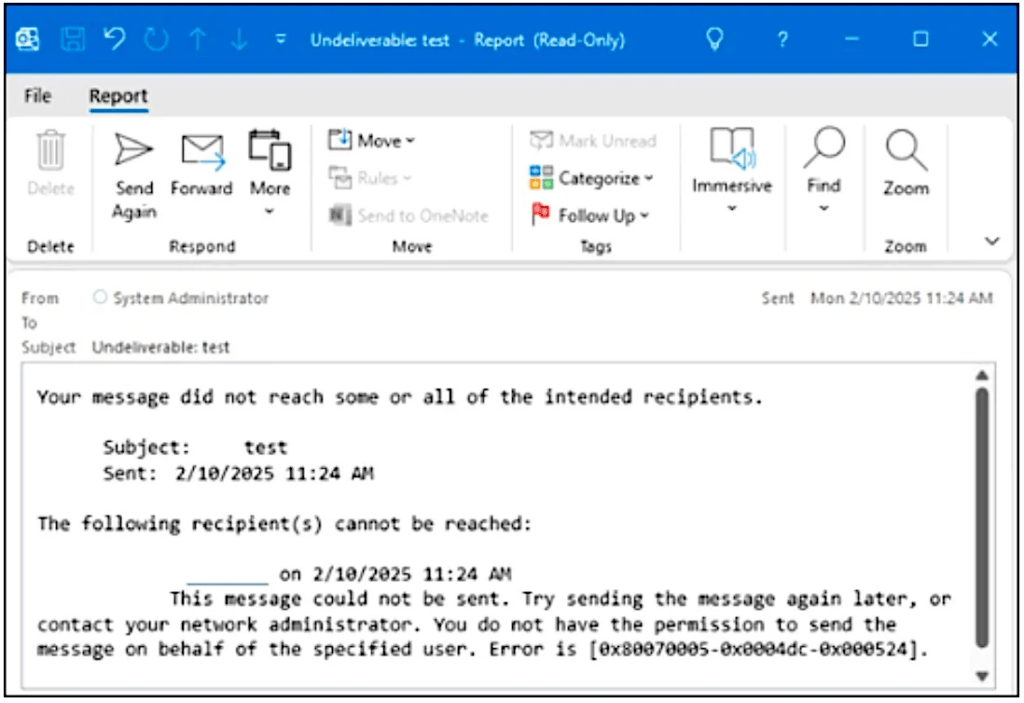

Il terzo problema colpisce il lato produttività e collaborazione. Microsoft ha confermato che un bug in Classic Outlook per Windows può causare errori di consegna con NDR e messaggi del tipo This message could not be sent, accompagnati dal codice 0x80070005-0x0004dc-0x000524. Il difetto emerge soprattutto quando il profilo contiene un account Outlook.com insieme a un altro account Exchange oppure quando esiste in Exchange Online un contatto con lo stesso indirizzo SMTP del mittente. Il client interpreta in modo errato il contesto di invio e genera un errore di permessi come se l’utente stesse tentando di inviare Send As per un altro soggetto. L’effetto pratico è il blocco dell’invio di email legittime in ambienti ibridi o multi-account, con impatto diretto sui flussi di lavoro quotidiani.

I workaround Outlook evitano i NDR in attesa della patch definitiva

In attesa della correzione stabile, le aziende possono ridurre il problema con workaround mirati. Il più efficace consiste nel rimuovere l’Address Book dell’account Microsoft 365 dal profilo di Classic Outlook, impedendo al client di risolvere il mittente attraverso la rubrica sbagliata durante la fase di invio. In alternativa si può nascondere dalla Global Address List il contatto Outlook.com duplicato o creare un nuovo profilo contenente esclusivamente l’account interessato. Per i casi più urgenti, l’invio dal New Outlook o dalla versione web Outlook.com aggira completamente il bug. Anche se non si tratta di una vulnerabilità di sicurezza nel senso classico, l’impatto operativo è elevato perché può interrompere workflow approvativi, ticketing e comunicazioni verso clienti.

Iscriviti alla Newsletter

Non perdere le analisi settimanali: Entra nella Matrice Digitale.

Matrice Digitale partecipa al Programma Affiliazione Amazon EU. In qualità di Affiliato Amazon, ricevo un guadagno dagli acquisti idonei. Questo non influenza i prezzi per te.