La sicurezza delle infrastrutture per l’Intelligenza Artificiale è appena stata messa con le spalle al muro. I ricercatori dell’Università di Toronto hanno svelato GPUBreach, un attacco hardware devastante capace di trasformare le potentissime GPU NVIDIA (come le RTX A6000) in un vero e proprio cavallo di Troia. Evoluzione estrema della nota tecnica “Rowhammer”, questa minaccia non si limita a corrompere i dati nella memoria video GDDR6, ma riesce a “evadere” dal dominio della scheda grafica per ottenere i privilegi massimi (root shell) direttamente sul processore centrale del server ospite. Il tutto aggirando persino le difese IOMMU, considerate da oltre un decennio un pilastro della sicurezza. Un campanello d’allarme senza precedenti per i provider cloud e i data center, dove la manipolazione invisibile dei modelli IA, l’avvelenamento dei dati e il furto di chiavi crittografiche rischiano ora di diventare una minaccia concreta. GPUBreach segna un salto di qualità negli attacchi hardware contro le GPU NVIDIA, portando il concetto di Rowhammer oltre la semplice corruzione dei dati e trasformandolo in un vettore di privilege escalation completo. I ricercatori dell’Università di Toronto hanno dimostrato che un kernel CUDA non privilegiato può corrompere le page table GPU residenti in GDDR6, ottenendo accesso arbitrario in lettura e scrittura alla memoria video e arrivando fino a una root shell sulla CPU host, persino con IOMMU attivo. La dimostrazione, accettata al 47esimo IEEE Symposium on Security & Privacy 2026, ridefinisce il profilo di rischio delle GPU moderne usate in AI, HPC e cloud condiviso. Il lavoro mostra come la crescente centralità delle GPU nei carichi sensibili renda sempre più critica la sicurezza dell’hardware accelerato.

Cosa leggere

GPUBreach corrompe le page table GPU in GDDR6 con tecnica Rowhammer mirata

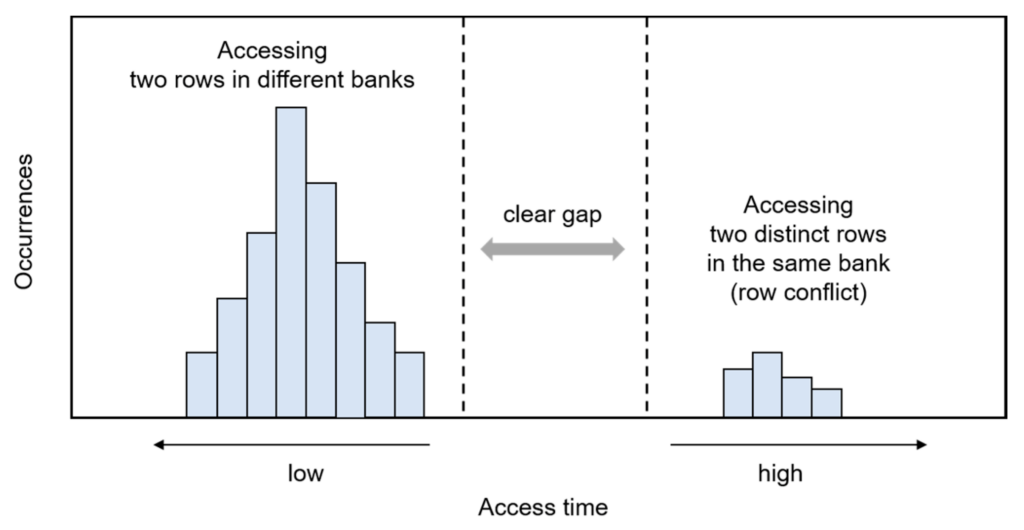

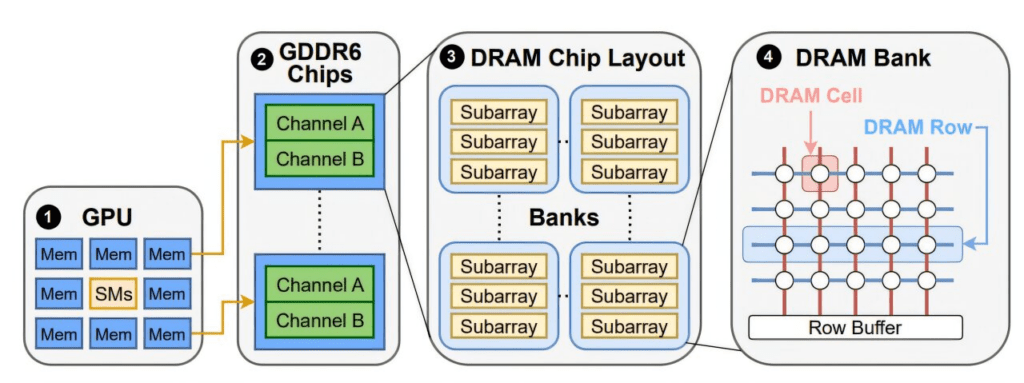

Il cuore dell’attacco risiede nel reverse engineering del driver NVIDIA, che ha permesso al team di individuare la posizione delle GPU page table nella memoria GDDR6. Queste strutture vengono allocate in blocchi contigui da 2 MB, all’interno della stessa pool utilizzata dai dati utente, creando la condizione ideale per una disposizione a row-sandwich. Gli attaccanti sfruttano primitive di Unified Virtual Memory per riempire sistematicamente la memoria con Page Table Entries, ottimizzando l’uso delle risorse e riducendo l’overhead. Un side channel basato sui tempi di allocazione UVM consente inoltre di capire quando la memoria si avvicina al limite, forzando eviction verso la CPU e controllando dove il driver posizionerà le nuove tabelle. Questo livello di precisione trasforma bit-flip casuali in corruzioni altamente mirate.

L’attacco supera la GPU e ottiene root shell sulla CPU host

L’aspetto più rilevante della ricerca è la capacità di uscire dal dominio GPU. Alterando selettivamente una PTE, GPUBreach reindirizza il page-frame number e conquista controllo arbitrario sulla memoria GPU, anche in scenari cross-process con time-slicing. Da qui gli autori dimostrano la possibilità di scrivere in buffer CPU appartenenti al driver, sfruttando aree comunque autorizzate dall’IOMMU. La corruzione dello stato trusted del driver permette di concatenare bug di memory-safety nel kernel driver NVIDIA, ottenendo una primitive di scrittura kernel arbitraria che culmina in una root shell completa. Questo passaggio è cruciale perché mostra come una misura difensiva considerata best practice da oltre dieci anni non sia più sufficiente da sola.

GPUBreach colpisce machine learning, crittografia post-quantum e LLM

Le implicazioni pratiche sono estremamente concrete. I ricercatori mostrano l’estrazione di chiavi segrete dalla libreria NVIDIA cuPQC durante operazioni di key exchange post-quantum, dimostrando che la minaccia non riguarda solo availability o integrità, ma anche la confidenzialità crittografica. In ambito machine learning, l’attacco modifica un singolo branch nel codice SASS di cuBLAS, facendo precipitare l’accuratezza di un modello dall’80 percento allo zero in modo stealth e più efficace rispetto alla corruzione diretta dei pesi. Ancora più critica è la compromissione dei pesi di Large Language Model residenti in DRAM GPU, scenario che apre rischi per inference manipolata, data poisoning silenzioso e sabotaggio di workload AI enterprise.

La ricerca supera GDDRHammer e GeForge negli scenari con IOMMU attivo

Il confronto con i lavori paralleli rafforza il valore tecnico di GPUBreach. Studi come GDDRHammer e GeForge, anch’essi accettati allo IEEE S&P 2026, avevano già mostrato la possibilità di corrompere page table GPU via Rowhammer su GDDR6. Tuttavia, solo GPUBreach riesce a completare l’intera catena fino alla privilege escalation sulla CPU con IOMMU abilitato. GeForge richiede infatti IOMMU disattivato per raggiungere memoria CPU arbitraria, mentre GDDRHammer si limita a porzioni limitate senza ottenere root. Il salto qualitativo nasce dall’abuso della logica trusted del driver NVIDIA all’interno delle aree comunque accessibili, unito allo sfruttamento di vulnerabilità di memory-safety che trasformano il controllo GPU in controllo kernel host.

NVIDIA e cloud provider devono ripensare le mitigazioni oltre ECC e IOMMU

Le conseguenze per cloud provider, workstation AI e server multi-tenant sono immediate. Ambienti di training condiviso, rendering remoto e servizi GPU-as-a-service si basano spesso su IOMMU ed ECC come prime linee di difesa. GPUBreach dimostra che queste protezioni non bastano contro multi-bit flip mirati e contro l’abuso dei metadati del driver all’interno delle zone consentite. Anche se ECC corregge singoli bit-flip e rileva doppi errori, la ricerca conferma che scenari più complessi possono oltrepassare queste difese. Per questo vendor e amministratori dovranno valutare mitigazioni più profonde: isolamento più stretto tra processi GPU, revisione del codice driver, sandboxing dei kernel CUDA e policy più severe negli ambienti cloud condivisi.

GPUBreach ridefinisce il rischio hardware delle GPU moderne

La dimostrazione su NVIDIA RTX A6000 conferma che non si tratta di una teoria accademica distante dalla produzione, ma di una tecnica realizzabile su hardware attuale largamente usato in AI e HPC. Il fatto che l’attacco parta da codice utente normale eseguito sulla GPU, senza privilegi elevati iniziali, lo rende particolarmente pericoloso in tutti gli ambienti multi-utente. La ricerca dell’Università di Toronto aggiunge così un capitolo decisivo alla storia di Rowhammer, estendendolo dal dominio CPU al mondo GPU con impatti molto più gravi. In un momento in cui le GPU vengono spinte come fondamento dell’infrastruttura AI globale, GPUBreach ricorda che la sicurezza hardware deve evolvere con la stessa velocità delle prestazioni.

Iscriviti alla Newsletter

Non perdere le analisi settimanali: Entra nella Matrice Digitale.

Matrice Digitale partecipa al Programma Affiliazione Amazon EU. In qualità di Affiliato Amazon, ricevo un guadagno dagli acquisti idonei. Questo non influenza i prezzi per te.