Una doppia campagna cyber su vasta scala, orchestrata da gruppi vicini alla Corea del Nord, sta silenziosamente compromettendo la supply chain del software globale. Questa inchiesta rivela come la minaccia nota come “Contagious Interview” abbia già infettato cinque dei principali ecosistemi open source (npm, PyPI, Go Modules, crates.io e Packagist) nascondendo malware all’interno di finte librerie di logging. Parallelamente, un’operazione di phishing altamente mirata sfrutta documenti PDF civetta e file LNK per colpire le aziende, piegando nientemeno che GitHub a server di Comando e Controllo (C2) per esfiltrare dati sensibili. Il vero bersaglio? Sviluppatori, startup e le reti interne delle aziende sudcoreane. Le campagne attribuite agli hacker nordcoreani segnano un salto di qualità nelle operazioni di supply chain compromise e phishing mirato, combinando la diffusione di pacchetti malevoli in cinque ecosistemi open source con attacchi paralleli basati su file LNK che usano GitHub come infrastruttura di comando e controllo. L’operazione principale, identificata come Contagious Interview, pubblica oltre 1.700 pacchetti trojanizzati su npm, PyPI, Go Modules, crates.io e Packagist, sfruttando librerie di logging apparentemente innocue per distribuire RAT, stealer e backdoor persistenti. In parallelo, una seconda ondata colpisce aziende sudcoreane con documenti PDF decoy e collegamenti LNK che eseguono PowerShell offuscato, task schedulati e upload di dati verso repository GitHub privati. Il filo conduttore è l’uso di GitHub come C2 stealth, perfetto per nascondere payload e traffico di esfiltrazione in flussi apparentemente legittimi.

Cosa leggere

Contagious Interview infetta npm, PyPI, Go, Rust e PHP

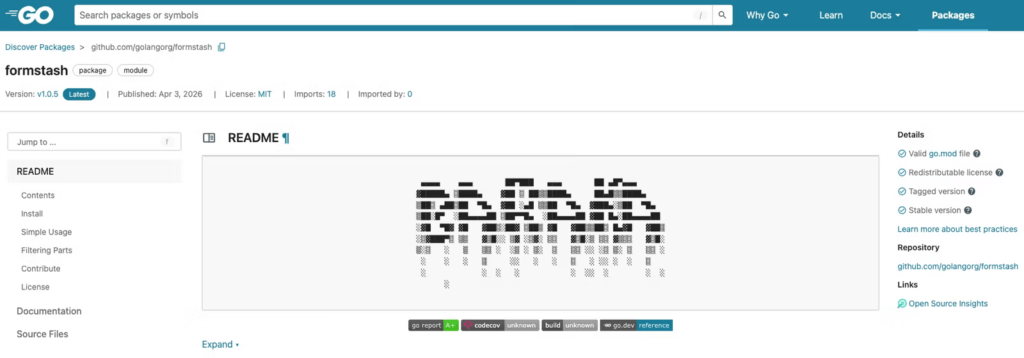

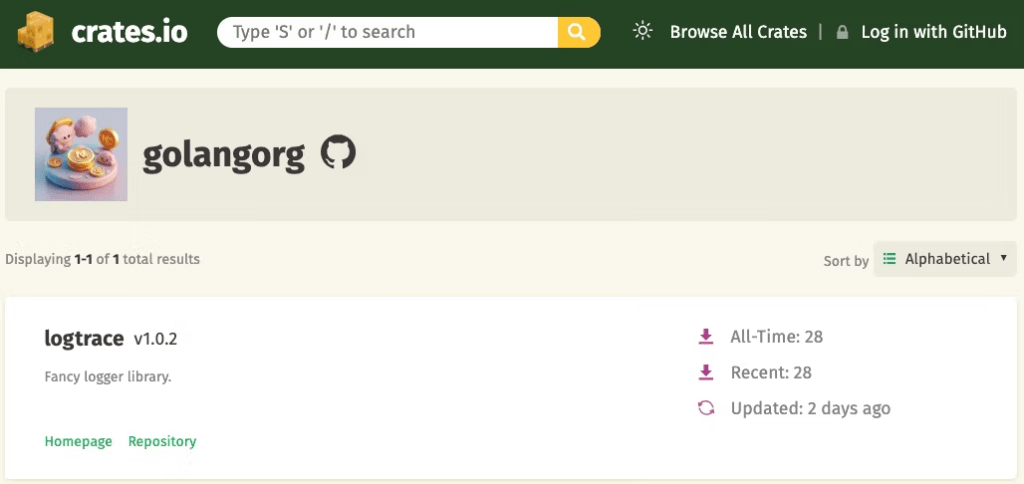

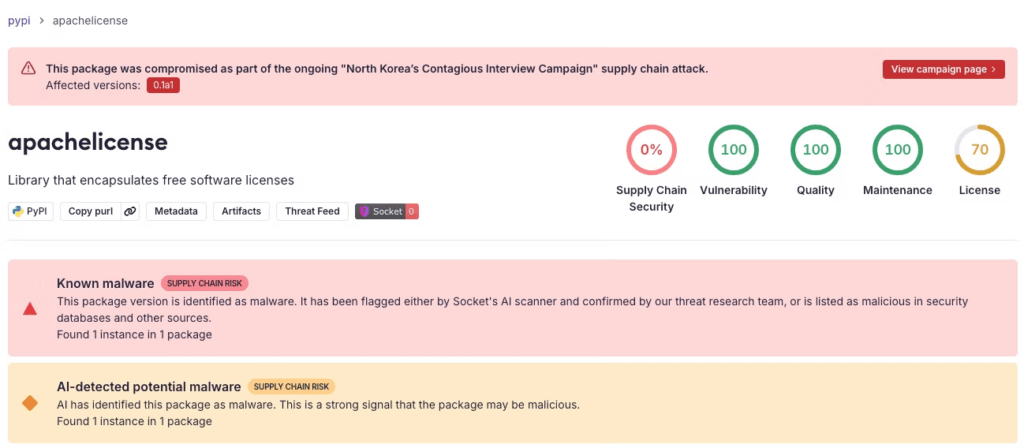

La campagna Contagious Interview mostra una scala eccezionale. I threat actor pubblicano pacchetti con nomi che imitano utility di logging, debug o aggiornamento, sfruttando alias come golangorg e aokisasakidev. Le librerie sembrano offrire funzioni ordinarie come log, trace o find_by_key, ma al loro interno nascondono loader staged che si attivano non appena il pacchetto viene importato o inizializzato.

Il codice contatta domini remoti ospitati su Vercel, Google Drive o endpoint cloud usa-e-getta, recupera un archivio ZIP e lo estrae in directory temporanee dal naming pseudo-casuale. Da qui parte l’esecuzione del payload specifico per sistema operativo, consentendo agli attaccanti di mantenere un’unica base logica per Windows, Linux e macOS.

Loader multi-stage installano RAT, stealer e accesso remoto

Su Windows, i pacchetti distribuiscono un RAT completo con funzionalità di keylogging, furto di credenziali browser, wallet crypto, password manager e token di sessione, spesso accompagnato dal deploy silenzioso di strumenti di accesso remoto come AnyDesk.

Su Linux e macOS, la logica cambia ma resta altrettanto efficace: vengono usati script Python, binari ELF offuscati o componenti JavaScript codificati in Base64, spesso eseguiti tramite new Function, eval o wrapper dinamici. Alcuni pacchetti rimangono dormienti fino a ricevere comandi remoti, una tecnica che riduce l’esposizione nei controlli statici dei registry pubblici.

I file LNK colpiscono aziende sudcoreane con PDF decoy

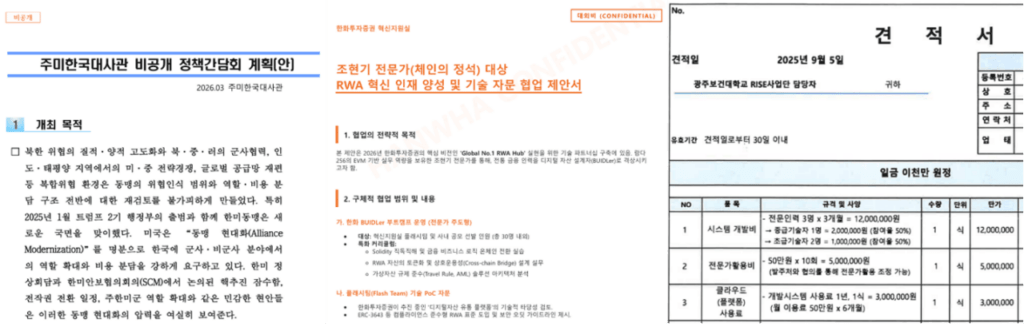

Parallelamente, una seconda campagna usa file LNK allegati a email di spear phishing, spesso presentati come proposte strategiche AI, partnership industriali o documenti riservati. Il collegamento contiene al suo interno sia il PDF legittimo come esca sia uno script PowerShell nascosto, ricostruito al momento dell’esecuzione.

apachelicensepacchetto dannoso effettuata da Socket AI Scanner mostra un rilevamento del pacchetto dannoso ad alta affidabilità. La nostra revisione ha trovato il trigger nascosto nella apachelicense/core.pyfunzione find_by_key(), che affida l’esecuzione a un loader in fase di sviluppo custom_util.pyche contatta apachelicense[.]vercel[.]app, recupera un downloadUrl, scarica ecw_update.zipe avvia payload specifici della piattaforma.La catena è progettata per colpire aziende sudcoreane nei settori AI, fondi di investimento, IoT e tecnologie avanzate, con un forte orientamento allo spionaggio economico. L’utente vede aprirsi il PDF atteso, mentre in background parte la compromissione del sistema.

GitHub diventa il vero C2 delle operazioni DPRK

L’elemento più interessante è l’uso di GitHub come piattaforma di comando e controllo. Gli script PowerShell e i loader open source utilizzano repository privati, raw.githubusercontent.com e API con token hardcoded per scaricare moduli aggiuntivi, inviare log di rete e caricare informazioni di sistema.

Questo approccio offre due vantaggi enormi agli attaccanti: da un lato il traffico verso GitHub appare perfettamente legittimo in molte reti aziendali, dall’altro la ridondanza multi-account consente di sostituire rapidamente repository e token in caso di detection. Il risultato è un C2 molto più resiliente rispetto alle infrastrutture classiche.

Obfuscation, sandbox evasion e alias riutilizzati

Entrambe le campagne mostrano una forte componente di offuscamento e anti-analysis. I pacchetti malevoli utilizzano Base64, XOR, string reconstruction e dynamic execution, mentre i file LNK verificano la presenza di Wireshark, macchine virtuali e strumenti di sandboxing prima di proseguire.

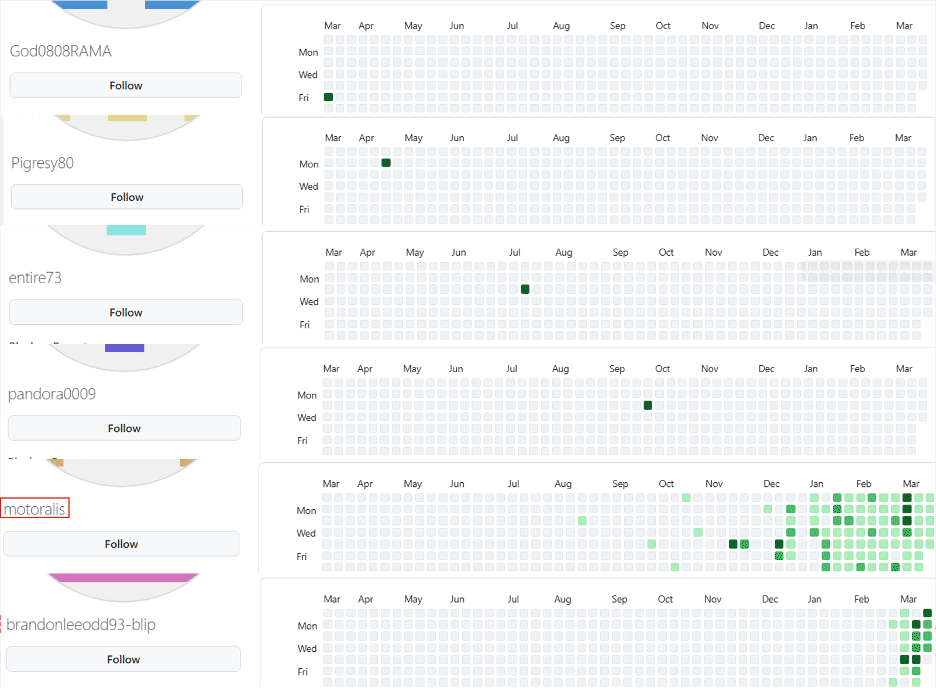

Gli attori DPRK riutilizzano inoltre alias GitHub, naming pattern e infrastrutture cloud rotanti tra campagne diverse, aumentando la velocità di rilascio di nuove varianti. Questa modularità permette di adattare rapidamente i loader a nuovi registry, nuovi temi di phishing o nuovi target geografici.

Obiettivi: sviluppatori, CI/CD e aziende ad alto valore

Il doppio approccio supply chain + phishing amplia enormemente la superficie di attacco. Contagious Interview colpisce direttamente sviluppatori, ambienti CI/CD e pipeline DevOps, con il rischio di furto di codice sorgente, secret, chiavi API e accessi cloud. Gli attacchi LNK con PDF decoy colpiscono invece il lato business e direzionale delle aziende, puntando a raccogliere log di rete, topologia interna, credenziali endpoint e informazioni strategiche. La combinazione delle due campagne consente agli attori nordcoreani di ottenere accesso sia agli ambienti di sviluppo sia ai processi decisionali aziendali.

Mitigazioni urgenti contro supply chain e PowerShell stealth

La risposta deve essere multilayer. Sul fronte open source è essenziale pinnare le dipendenze dirette e transitive, evitare pacchetti nuovi con pochi download e sandboxare librerie che effettuano connessioni remote, download ZIP o spawn di interpreti. Per il phishing con file LNK, le organizzazioni devono bloccare PowerShell e VBScript non autorizzati, monitorare la creazione di task schedulati anomali e limitare l’accesso a GitHub da processi non approvati. Fondamentale anche il controllo comportamentale sui processi figli di utility di logging, che in scenari normali non dovrebbero mai lanciare downloader o script remoti. Le campagne DPRK dimostrano che la vera frontiera del cyber spionaggio non è più solo la rete aziendale, ma l’intera catena di fiducia tra registry open source, GitHub e strumenti di sviluppo. Chi rafforza subito dependency trust, sandboxing e detection PowerShell riduce drasticamente il rischio di compromissione persistente.

Iscriviti alla Newsletter

Non perdere le analisi settimanali: Entra nella Matrice Digitale.

Matrice Digitale partecipa al Programma Affiliazione Amazon EU. In qualità di Affiliato Amazon, ricevo un guadagno dagli acquisti idonei. Questo non influenza i prezzi per te.