Le potenti GPU usate per l’Intelligenza Artificiale fanno gola ai cybercriminali. Una massiccia campagna hacker sta prendendo di mira oltre un migliaio di server cloud che fanno girare ComfyUI (la popolare piattaforma per la generazione di immagini) lasciati esposti su internet senza autenticazione. Sfruttando le vulnerabilità nei nodi personalizzati o installandone di falsi, i pirati informatici ottengono l’esecuzione di codice da remoto per iniettare il sofisticato malware fileless ghost.sh. Il risultato? I server vengono letteralmente “sequestrati” e trasformati, a insaputa dei proprietari, in una rete di proxy Hysteria v2 per nascondere traffico illecito e in macchine h24 per il mining delle criptovalute Monero e Conflux. Gli hacker stanno trasformando le istanze ComfyUI esposte su internet in una infrastruttura ibrida per cryptomining e servizi proxy anonimi, sfruttando la natura estremamente flessibile dell’ecosistema di custom nodes della piattaforma. La campagna prende di mira server usati per workflow di generazione immagini con AI, spesso ospitati su cloud GPU ad alte prestazioni e lasciati senza autenticazione. Questa combinazione rende ComfyUI un target perfetto: hardware potente, accesso remoto e possibilità di eseguire codice Python tramite nodi estensibili. Gli attaccanti stanno automatizzando scansione, compromissione, installazione di payload e persistenza, trasformando risorse nate per modelli generativi in nodi di una botnet multiuso. Oltre mille server risultano visibili online e una quota significativa viene rapidamente convertita in fonte di profitto continuo.

Cosa leggere

ComfyUI diventa bersaglio ideale per GPU cloud e accesso non autenticato

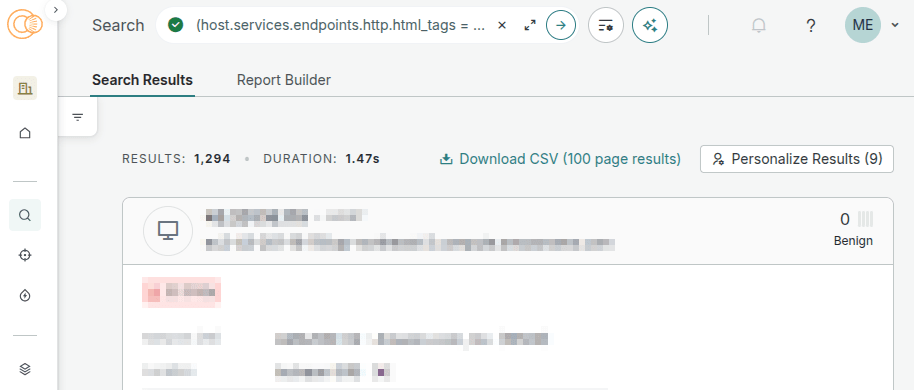

La piattaforma ComfyUI è diventata molto popolare fra sviluppatori AI, creatori di immagini e laboratori che sperimentano modelli generativi su GPU NVIDIA di fascia alta. Molte installazioni vengono eseguite su VPS cloud o macchine dedicate con acceleratori costosi, ma spesso senza reverse proxy, segmentazione di rete o autenticazione applicativa. Gli scanner degli attaccanti monitorano continuamente gli intervalli IP dei principali provider cloud e ripetono i controlli ogni tre o quattro ore, individuando nuove istanze attive e verificando la presenza di componenti come ComfyUI-Manager.

L’obiettivo è semplice: sottrarre potenza di calcolo GPU per attività più redditizie rispetto al rendering di immagini, come il mining di Monero e Conflux, oppure riutilizzare il server come nodo proxy in una rete distribuita.

I custom nodes permettono RCE immediata tramite workflow malevoli

Il vettore di attacco principale sfrutta nodi custom che accettano input Python o JavaScript non validato, trasformando il workflow system in una vera interfaccia di remote code execution. Gli attaccanti interrogano l’endpoint /object_info per enumerare i nodi disponibili e cercano componenti noti per eseguire codice arbitrario, come Shell Executor, CodeNode, SrlEval o moduli equivalenti che espongono funzioni eval-like. Se trovano uno di questi elementi, costruiscono un workflow malevolo e lo inviano direttamente all’endpoint /prompt, ottenendo esecuzione immediata sul server. Quando i nodi vulnerabili non sono presenti, il passo successivo consiste nell’abusare di ComfyUI-Manager per installare automaticamente un pacchetto fasullo da repository Git controllati dagli aggressori. Dopo il riavvio del servizio, il nodo appena installato diventa il punto d’ingresso persistente per i payload secondari.

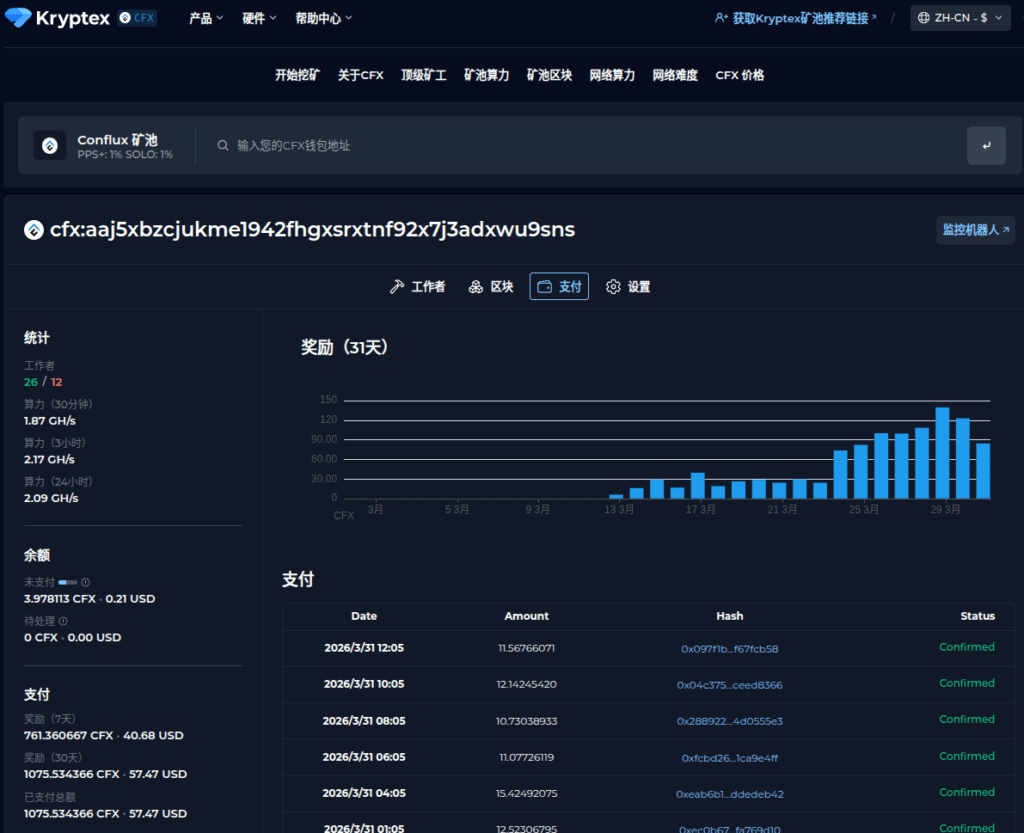

ghost.sh avvia mining fileless di Monero e Conflux sulle GPU rubate

Una volta ottenuto l’accesso, la botnet distribuisce lo script ghost.sh, identificato come uno dei componenti più sofisticati della campagna. Il payload prepara un ambiente nascosto, elimina eventuali miner concorrenti e avvia due processi separati: XMRig per il mining di Monero e lolMiner per Conflux con algoritmo OCTOPUS. La scelta di due criptovalute consente di sfruttare sia CPU che GPU, massimizzando il rendimento economico delle istanze cloud compromesse. I processi vengono mascherati con nomi simili a thread kernel o moduli GPU come nv_uvm, riducendo la probabilità di rilevamento nei tool di monitoraggio superficiali. Quando possibile, il malware usa esecuzione fileless tramite memfd_create, evitando di lasciare binari persistenti facilmente identificabili su disco.

Hysteria v2 converte ogni istanza in nodo proxy anonimo

Oltre al cryptomining, la campagna monetizza ulteriormente i server installando Hysteria v2, un proxy VPN ad alte prestazioni basato su QUIC. Ogni host compromesso viene configurato come nodo con porta casuale, password generata automaticamente e certificato TLS self-signed, poi registrato presso il pannello di comando e controllo. In questo modo la botnet non produce solo hash rate ma anche una rete di proxy distribuiti utile per anonimizzare traffico, relay di operazioni secondarie o ulteriori campagne offensive. Il traffico non riconosciuto viene camuffato verso domini legittimi per sembrare browsing normale e ridurre la visibilità. Questa doppia monetizzazione rende la botnet particolarmente efficiente: quando la GPU non è sfruttata per mining, il server continua comunque a generare valore come relay di rete.

Persistenza fileless e rootkit rendono la bonifica estremamente difficile

La componente più avanzata della campagna riguarda la persistenza. ghost.sh utilizza memfd_create per eseguire moduli completamente in memoria e, quando ottiene privilegi root, compila un rootkit LD_PRELOAD che intercetta funzioni di enumerazione come readdir, nascondendo file, processi e socket legati al malware. Vengono inoltre create copie di backup in directory di sistema con attributi immutabili tramite chattr +i, mentre un watcher basato su inotify ricrea automaticamente i file se vengono eliminati. Alcune varianti aggiungono nodi fake come GPU Performance Monitor, che sembrano legittimi ma ridistribuiscono il payload ogni poche ore. Questo significa che anche una pulizia manuale del processo miner può non bastare: il workflow stesso di ComfyUI diventa parte del meccanismo di reinfezione.

La botnet colpisce migliaia di istanze cloud dedicate all’AI

La campagna è chiaramente orientata a infrastrutture cloud usate per progetti di intelligenza artificiale generativa, dove il rapporto fra costo GPU e profitto da mining è particolarmente favorevole per gli attaccanti. Ogni ciclo di scansione aggiunge nuove infezioni e aggiorna la lista di server disponibili nel pannello C2, che monitora hashrate, IP, sistema operativo, uptime e stato del proxy. La presenza di un dashboard centralizzato basato su Flask e database SQLite indica una operazione strutturata, con gestione professionale della botnet e possibilità di impartire comandi come update, restart o self-destruct. Per chi utilizza ComfyUI in produzione o laboratorio, la priorità assoluta è rimuovere l’accesso pubblico diretto, disabilitare installazioni automatiche di nodi non verificati e bloccare l’uso di componenti che consentono esecuzione arbitraria di codice. In ambienti GPU cloud, anche poche ore di esposizione possono trasformarsi in costi elevati, perdita di performance e compromissione completa della macchina.

Iscriviti alla Newsletter

Non perdere le analisi settimanali: Entra nella Matrice Digitale.

Matrice Digitale partecipa al Programma Affiliazione Amazon EU. In qualità di Affiliato Amazon, ricevo un guadagno dagli acquisti idonei. Questo non influenza i prezzi per te.