L’intelligence militare russa ha trovato una nuova porta d’accesso per spiare governi e infrastrutture critiche: i router domestici e dei piccoli uffici (SOHO). Una massiccia campagna cyber, condotta dal gruppo Forest Blizzard e attiva almeno dall’agosto 2025, ha già compromesso oltre 5.000 dispositivi per colpire più di 200 organizzazioni. Sfruttando configurazioni vulnerabili, gli hacker alterano le impostazioni di rete per deviare silenziosamente le richieste web (DNS hijacking) e, in scenari mirati, lanciano attacchi Adversary-in-the-Middle (AiTM) per rubare credenziali e leggere email sensibili aggirando le protezioni. Un grave campanello d’allarme che evidenzia i rischi legati alla sicurezza delle reti usate per lo smart working. Forest Blizzard, gruppo legato all’intelligence militare russa, conduce una campagna avanzata che sfrutta la compromissione di router SOHO domestici e di piccoli uffici per eseguire DNS hijacking e attacchi Adversary-in-the-Middle (AiTM). Gli attaccanti modificano le configurazioni di rete dei dispositivi edge per reindirizzare le richieste DNS verso infrastrutture controllate, ottenendo così una capacità di reconnaissance passiva su larga scala e intercettazione mirata di comunicazioni sensibili. La campagna, attiva almeno da agosto 2025, coinvolge oltre 200 organizzazioni e circa 5.000 dispositivi consumer, con impatti diretti su governi, telecomunicazioni, energia e settore IT. L’operazione si distingue per l’assenza di malware sugli endpoint e per l’utilizzo di tecniche silenziose che rendono difficile il rilevamento nelle reti aziendali.

Cosa leggere

Forest Blizzard altera configurazioni DNS sui router domestici

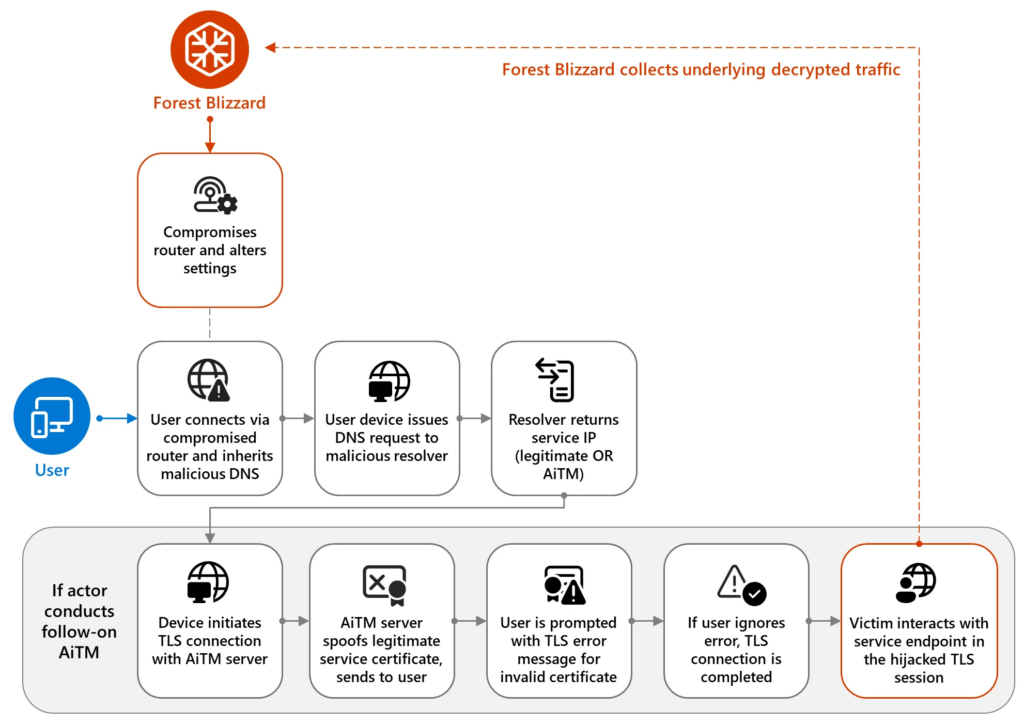

Il vettore iniziale sfrutta router SOHO vulnerabili o configurati in modo insicuro. Gli attaccanti accedono ai dispositivi e modificano le impostazioni DNS e DHCP, forzando tutti i client connessi a utilizzare resolver sotto il loro controllo. Questa tecnica trasforma i router in punti di osservazione persistenti, senza necessità di compromettere direttamente laptop o server. Gli endpoint ricevono automaticamente le nuove configurazioni tramite DHCP e iniziano a inviare tutte le query DNS all’infrastruttura malevola. Il processo avviene in modo trasparente e sfrutta debolezze comuni nei dispositivi consumer, come credenziali di default o mancanza di aggiornamenti firmware. Il risultato è una compromissione invisibile ma estremamente efficace, soprattutto nei contesti di lavoro remoto.

dnsmasq consente forwarding e spoofing selettivo delle query

Gli attaccanti utilizzano dnsmasq, un tool legittimo ampiamente diffuso, per gestire forwarding, caching e servizi DHCP sui router compromessi. Questo approccio consente di mantenere il traffico apparentemente normale: nella maggior parte dei casi le richieste DNS vengono inoltrate correttamente verso i resolver legittimi.

Quando però viene intercettato un dominio ad alto valore, gli attaccanti attivano lo spoofing selettivo, sostituendo la risposta DNS con un indirizzo controllato. Questo meccanismo permette di deviare solo le connessioni più sensibili, riducendo la probabilità di rilevamento e mantenendo un profilo operativo estremamente discreto.

Attacchi AiTM sfruttano certificati TLS invalidi

Dopo la fase di DNS hijacking, Forest Blizzard attiva attacchi Adversary-in-the-Middle su target selezionati. Quando la vittima tenta di accedere a servizi come webmail o portali governativi, viene reindirizzata verso server controllati dagli attaccanti che presentano certificati TLS imitativi o invalidi. Se l’utente ignora l’avviso di sicurezza del browser, il traffico diventa intercettabile. Gli attaccanti possono così leggere email, contenuti cloud e sessioni autenticative, ottenendo accesso a informazioni critiche senza compromettere direttamente i sistemi backend. La selettività dell’attacco è un elemento chiave: gli operatori attivano AiTM solo su obiettivi di alto valore dopo una fase di analisi approfondita.

Campagna attiva da agosto 2025 colpisce infrastrutture critiche

L’operazione è attiva da mesi e ha già colpito centinaia di organizzazioni nei settori più sensibili. Governi, aziende energetiche, operatori telecom e provider IT risultano tra i target principali. I circa 5.000 router compromessi rappresentano una rete distribuita di accesso e osservazione che consente agli attaccanti di monitorare attività e selezionare obiettivi strategici. L’intera campagna è orientata alla raccolta di intelligence. Non emergono attività distruttive o ransomware, ma una strategia mirata a ottenere visibilità su comunicazioni, infrastrutture e flussi decisionali. L’uso dei router SOHO come punto di ingresso dimostra come il perimetro della sicurezza enterprise si sia esteso fino agli ambienti domestici dei dipendenti.

Storm-2754 combina compromissione edge e intercettazione mirata

Forest Blizzard, identificato anche come Storm-2754, adotta un modello operativo ibrido. Da un lato sfrutta la compromissione a basso costo dei dispositivi edge per ottenere accesso iniziale e raccolta dati su larga scala. Dall’altro utilizza tecniche avanzate come AiTM per intercettazioni mirate ad alto valore. Questa combinazione consente al gruppo di mantenere un profilo basso e allo stesso tempo raccogliere informazioni strategiche. La separazione tra fase di reconnaissance e fase di attacco attivo rende più complessa l’attribuzione e ritarda la risposta delle difese.

Mitigazioni: Zero Trust DNS e autenticazione forte

Per contrastare questa minaccia, le organizzazioni devono adottare misure immediate. L’implementazione di Zero Trust DNS sugli endpoint consente di limitare la risoluzione a server fidati, impedendo l’uso di resolver malevoli. È fondamentale monitorare i log DNS e bloccare domini sospetti in tempo reale. Sul fronte delle identità, è essenziale adottare autenticazione multifattore forte, policy di Conditional Access e soluzioni passwordless come passkey. Queste misure riducono drasticamente l’efficacia degli attacchi AiTM, anche in presenza di DNS hijacking.

Monitoraggio e difesa proattiva contro compromissioni SOHO

Le organizzazioni devono includere i router domestici e i dispositivi non gestiti nelle proprie valutazioni di rischio. Il monitoraggio continuo delle configurazioni DNS, l’analisi dei log e l’uso di strumenti di detection avanzata permettono di individuare attività anomale prima che si trasformino in compromissioni gravi. La campagna di Forest Blizzard evidenzia una trasformazione profonda del panorama delle minacce: il punto debole non è più solo il data center o il cloud, ma anche l’infrastruttura domestica dei dipendenti. Solo un approccio integrato che unisce protezione DNS, gestione identità e monitoraggio continuo può ridurre efficacemente il rischio di spionaggio persistente.

Iscriviti alla Newsletter

Non perdere le analisi settimanali: Entra nella Matrice Digitale.

Matrice Digitale partecipa al Programma Affiliazione Amazon EU. In qualità di Affiliato Amazon, ricevo un guadagno dagli acquisti idonei. Questo non influenza i prezzi per te.