Le principali agenzie federali statunitensi (tra cui FBI, CISA e NSA) hanno appena lanciato un allarme di massima urgenza: gruppi di hacker legati all’Iran stanno conducendo attacchi devastanti contro le infrastrutture critiche degli Stati Uniti. Sfruttando dispositivi industriali (PLC Rockwell Automation e Allen-Bradley) incautamente lasciati esposti su internet, i cybercriminali riescono a penetrare nei sistemi SCADA, manipolando i comandi e causando pericolose interruzioni operative nei settori dell’acqua, dell’energia e dei servizi governativi. E non è tutto: mentre gli USA corrono ai ripari, una massiccia campagna parallela di password spraying sta colpendo centinaia di account aziendali Microsoft 365 tra Israele e gli Emirati Arabi Uniti. Un’operazione ibrida su vasta scala che dimostra la capacità di Teheran di paralizzare simultaneamente reti industriali e sistemi cloud. Le agenzie federali statunitensi hanno lanciato un allarme urgente su una nuova ondata di attacchi condotti da attori cyber affiliati all’Iran contro PLC Rockwell Automation e Allen-Bradley esposti su internet nelle infrastrutture critiche americane. La campagna, osservata con intensificazione da marzo 2026, prende di mira dispositivi OT internet-facing utilizzati in acqua, energia e servizi governativi, con l’obiettivo esplicito di causare effetti distruttivi e disservizi operativi. Gli attaccanti non si limitano all’accesso remoto: interagiscono con i file di progetto dei PLC, alterano i dati mostrati sui pannelli HMI e SCADA e in alcuni casi provocano già interruzioni funzionali e perdite finanziarie. Il warning congiunto di FBI, CISA, NSA, EPA, Department of Energy e Cyber National Mission Force conferma che la minaccia non è teorica ma già in fase attiva contro settori essenziali.

Cosa leggere

Le agenzie Usa avvertono su PLC esposti e attacchi OT in escalation

L’advisory federale pubblicato l’8 aprile 2026 conferma che gli attori iraniani stanno sfruttando soprattutto la esposizione diretta dei PLC sulla rete pubblica, senza ricorrere a vulnerabilità zero-day. I target principali sono i CompactLogix e Micro850, molto diffusi in ambienti industriali e utility. Una volta individuato il dispositivo, gli attaccanti stabiliscono una connessione persistente e modificano i file di progetto o i parametri operativi. Il risultato può tradursi in blocchi di processo, letture alterate nei sistemi di supervisione e degrado delle funzionalità industriali. La semplicità del vettore è proprio l’elemento più preoccupante: la mancata segmentazione di rete e la pubblicazione dei PLC su internet trasformano sistemi OT nati per ambienti chiusi in bersagli remoti immediatamente sfruttabili.

La manipolazione HMI e SCADA provoca disservizi reali

L’aspetto più critico della campagna riguarda la manipolazione dei dati di visualizzazione su HMI e SCADA. Gli hacker non si limitano a cambiare configurazioni tecniche, ma alterano i valori mostrati agli operatori, rendendo più difficile distinguere un guasto reale da una manomissione malevola. In impianti idrici questo può significare livelli falsati nei serbatoi, stati errati di pompe e valvole o indicatori fuorvianti sui sistemi di trattamento. Nel settore energetico la stessa tecnica può generare errori di supervisione con impatti su distribuzione e continuità del servizio. Le agenzie sottolineano che in alcuni casi l’attività ha già prodotto downtime operativo e danni economici, confermando un passaggio dalle tradizionali campagne di accesso iniziale a veri effetti fisici nel mondo OT.

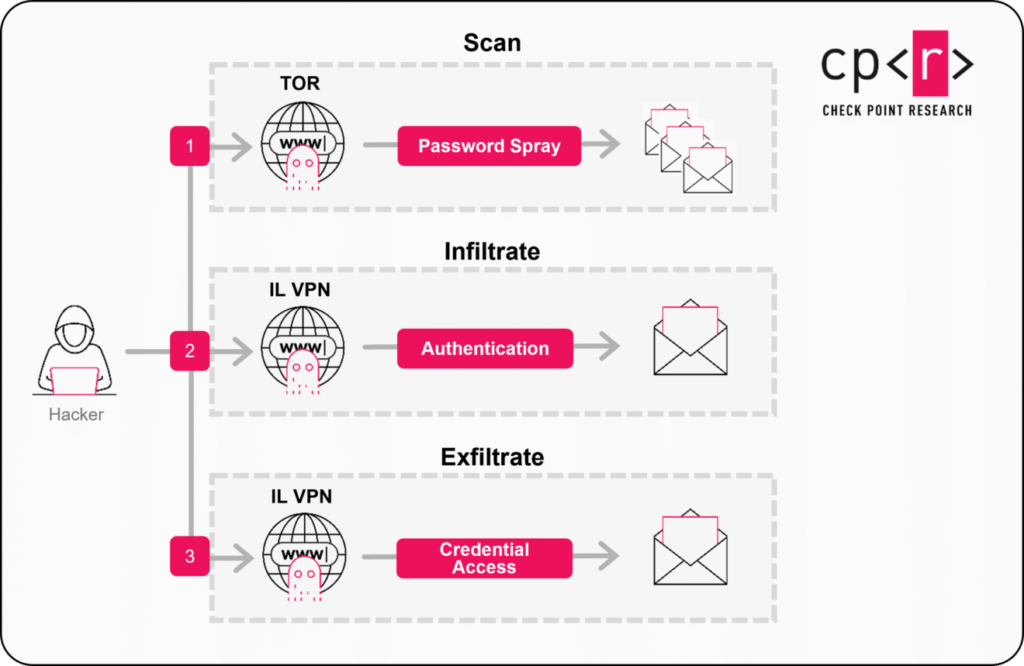

La campagna cloud colpisce Microsoft 365 con password spraying

Parallelamente agli attacchi OT, gruppi collegati all’ecosistema iraniano stanno conducendo una campagna di password spraying contro Microsoft 365 rivolta a organizzazioni in Israele, Emirati Arabi Uniti e target selezionati in Europa e Stati Uniti. La tecnica utilizza una password comune contro migliaia di username per evitare lockout e rate limiting, puntando a ottenere accesso iniziale a tenant cloud, email e documenti sensibili. Questo secondo vettore mostra un’evoluzione strategica importante: la combinazione di sabotaggio OT e compromissione SaaS/cloud consente agli attaccanti di massimizzare sia l’impatto operativo sia il valore di intelligence. Gruppi come Gray Sandstorm e cluster connessi a MuddyWater mostrano da tempo capacità ibride tra phishing, spraying e abuso di tool legittimi di amministrazione remota.

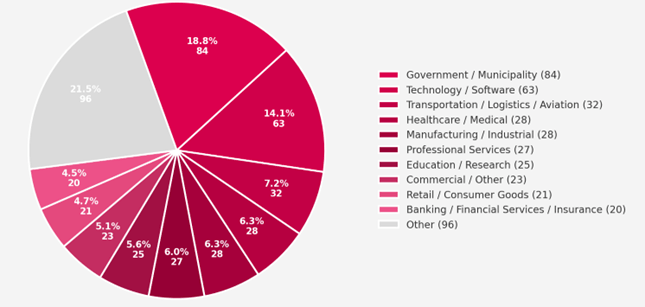

Acqua, energia e servizi pubblici sono i settori più esposti

I settori più colpiti restano water and wastewater, energia e government services, perché spesso utilizzano dispositivi legacy con scarsa segmentazione e dipendenze da accesso remoto per manutenzione. La combinazione di PLC pubblicamente esposti, HMI non protetti e accessi VPN non monitorati rende queste organizzazioni vulnerabili anche senza exploit sofisticati. In particolare, i sistemi idrici rappresentano un target strategico perché un singolo attacco può avere impatti immediati su salute pubblica, continuità dei servizi e fiducia dei cittadini. Nel comparto energia, invece, il rischio si estende a sottostazioni, sistemi di distribuzione e processi di monitoraggio. Le perdite economiche non derivano solo dal fermo impianto, ma anche da costi di forensics, ripristino e revisione dei processi industriali.

I gruppi iraniani combinano CyberAv3ngers, Gray Sandstorm e tool condivisi

Le tecniche osservate mostrano continuità con campagne precedenti attribuite a cluster come CyberAv3ngers, già noto per attacchi ai sistemi idrici statunitensi, ma si intrecciano anche con TTP tipiche di Gray Sandstorm e altri gruppi vicini al MOIS iraniano. La presenza di tool open source, accessi remoti SSH e infrastrutture proxy distribuite suggerisce un uso crescente di componenti condivisi e servizi acquistabili, abbassando la barriera tecnica ma aumentando la scala operativa. Questo modello ibrido rende più difficile l’attribuzione perché combina gruppi statali, proxy hacktivisti e malware disponibili sul mercato underground.

Segmentazione OT e disconnessione internet diventano priorità assoluta

Le mitigazioni indicate dalle agenzie sono immediate: rimuovere i PLC da internet, applicare firewall rigorosi, abilitare MFA su ogni accesso remoto e separare rigidamente reti IT e OT. In ambienti industriali diventa fondamentale anche l’uso di switch fisici o software per bloccare modifiche remote ai file di progetto, oltre al monitoraggio continuo del traffico verso porte OT e servizi SSH non autorizzati. L’attuale ondata di attacchi dimostra che la semplice esposizione di un PLC può trasformarsi in un rischio nazionale. Per utility, enti locali e operatori energetici, la priorità non è solo aggiornare il firmware ma ridurre drasticamente la superficie internet-facing, prima che nuove campagne causino danni fisici più gravi e interruzioni prolungate dei servizi essenziali.

Iscriviti alla Newsletter

Non perdere le analisi settimanali: Entra nella Matrice Digitale.

Matrice Digitale partecipa al Programma Affiliazione Amazon EU. In qualità di Affiliato Amazon, ricevo un guadagno dagli acquisti idonei. Questo non influenza i prezzi per te.