Masjesu è una delle botnet IoT DDoS-as-a-service più evolute emerse negli ultimi anni, costruita per massimizzare stealth, persistenza e resilienza infrastrutturale. Il malware, attivo almeno dal 2023, compromette router, gateway e dispositivi edge di brand come D-Link, GPON, Netgear, Huawei e Realtek, sfruttando vulnerabilità note e credenziali deboli per creare una rete distribuita di nodi zombie capace di generare picchi di traffico fino a 290 Gbps. La particolarità di Masjesu non è solo la potenza DDoS, ma l’attenzione quasi professionale alle tecniche di evasione: crittografia XOR multistage, masquerading dei processi, persistenza via cron e rotazione dei C2 su domini .zip e IP fallback. L’analisi dei campioni più recenti mostra una chiara evoluzione rispetto alle classiche famiglie Mirai-like. Gli operatori hanno trasformato il malware in un servizio commerciale promosso su Telegram, rivolto a clienti che vogliono lanciare attacchi mirati senza gestire una propria infrastruttura botnet. Il risultato è una piattaforma DDoS moderna, pensata per sopravvivere più a lungo sui dispositivi compromessi e garantire continuità di attacco anche dopo takedown parziali.

Cosa leggere

Masjesu si propaga sfruttando GPON, Netgear e router edge vulnerabili

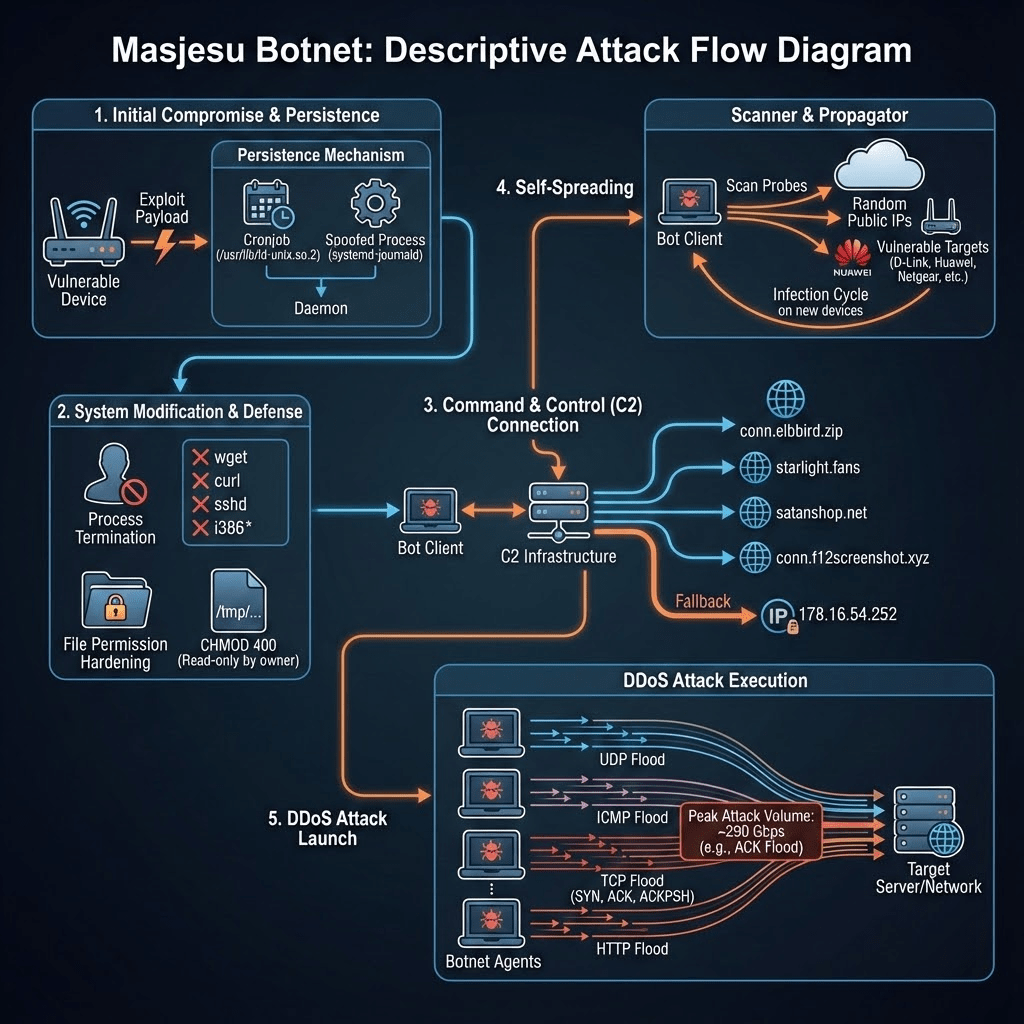

La fase di propagazione è completamente automatizzata. Masjesu scansiona blocchi IP pubblici evitando reti private, DoD e range frequentemente monitorati, una scelta che riduce il rumore e abbassa la probabilità di rilevamento anticipato. Il malware prova porte tipiche di router e gateway come 80, 81, 37215, 49152, 52869, 7574 e 8443, sfruttando exploit noti tra cui CVE-2018-10561, CVE-2018-10562 sui dispositivi GPON e una falla più recente su Netgear.

Quando individua un target vulnerabile, scarica uno script shell remoto dal C2 e installa il payload corretto in base all’architettura. Il supporto multi-platform è estremamente ampio: MIPS, ARM, i386, PPC, SPARC, 68K e AMD64, il che consente alla botnet di espandersi rapidamente in ambienti eterogenei. Questo modello permette di costruire in poco tempo una base distribuita di migliaia di dispositivi compromessi.

XOR multistage e masquerading rendono la botnet difficile da rilevare

L’elemento distintivo di Masjesu è la sua attenzione allo stealth operativo. Le stringhe sensibili, i payload e i riferimenti ai C2 vengono nascosti tramite una crittografia XOR a più stadi, con chiavi diverse per configurazione, comandi e moduli. Le routine di decodifica avvengono solo a runtime, riducendo la visibilità delle IOC statiche nei dump binari. A questo si aggiunge un uso aggressivo del masquerading. L’eseguibile viene rinominato in percorsi che imitano componenti legittimi di sistema come linker e processi journald, ad esempio /usr/lib/ld-unix.so.2 o nomi simili a systemd-journald. Questo rende molto più difficile distinguere il malware da normali processi Linux embedded, soprattutto su firmware con logging ridotto o interfacce amministrative minimali.

Persistenza via cron e rimozione dei malware concorrenti

Per massimizzare la sopravvivenza sul dispositivo, Masjesu si daemonizza, ignora segnali di terminazione e crea job cron persistenti che riattivano il payload in caso di reboot. Una tecnica particolarmente aggressiva consiste nel cambiare i permessi di /tmp e terminare processi concorrenti come wget, curl, Mirai o Gafgyt, impedendo ad altre botnet di prendere il controllo dello stesso host.

Questa logica di esclusività è tipica dei malware IoT più maturi: ogni dispositivo compromesso viene trattato come risorsa preziosa e deve restare sotto il controllo di Masjesu il più a lungo possibile. Per i difensori, questo significa che una semplice rimozione del binario spesso non basta senza pulizia completa di cron, tmp e file di startup.

DDoS multivettore fino a 290 Gbps contro CDN e gaming

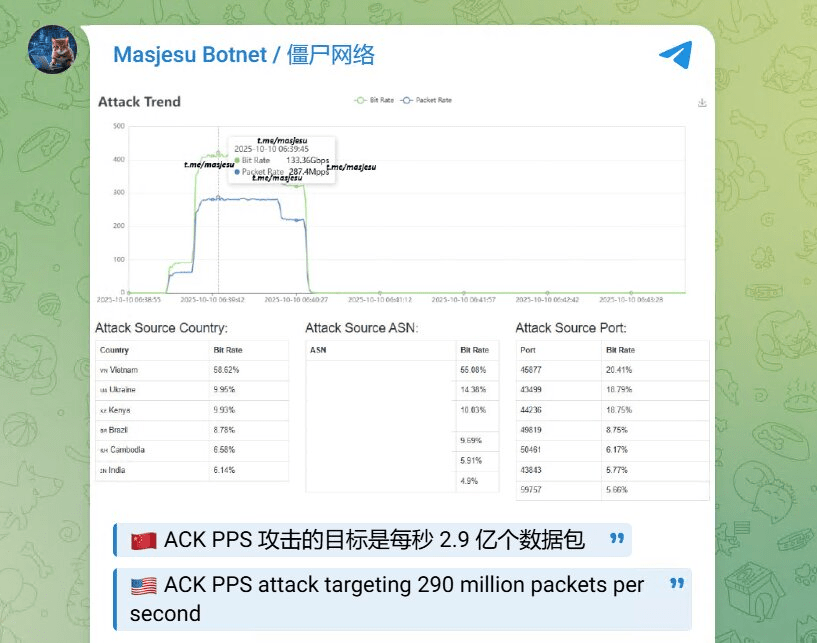

Sul piano offensivo, Masjesu supporta un set molto ampio di metodi DDoS: UDP flood, TCP SYN, ACK, ACKPSH, ICMP, GRE, HTTP flood, VSE e perfino vettori su protocolli meno comuni. Gli attacchi vengono modulati in base ai comandi ricevuti dal C2 e possono randomizzare payload e header per rendere meno efficaci le mitigazioni basate su pattern.

Il picco osservato di 290 Gbps con ACK flood dimostra la capacità della botnet di colpire target di alto valore come CDN, gaming server, provider di hosting e servizi enterprise internet-facing. Anche senza raggiungere i volumi delle grandi botnet statali, questa capacità è più che sufficiente per mettere in crisi molte aziende prive di protezione anti-DDoS distribuita.

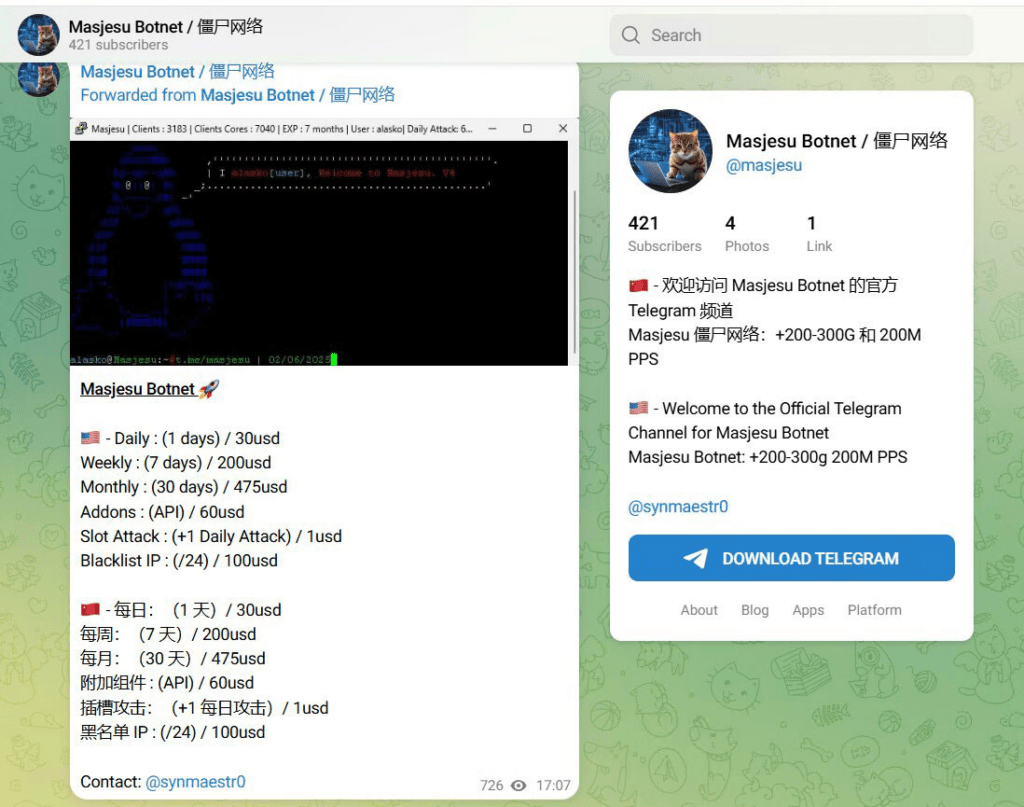

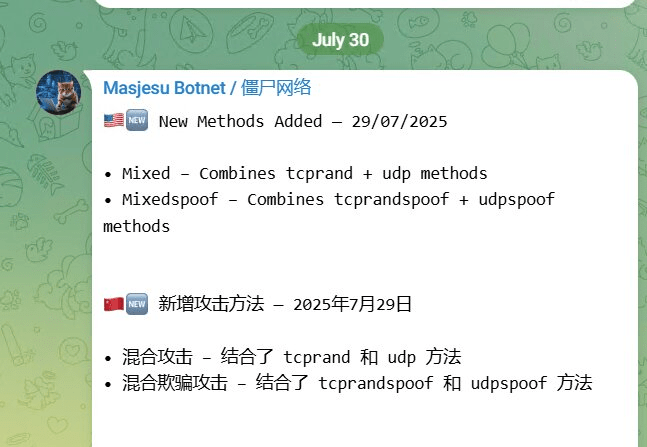

Telegram diventa il marketplace DDoS-for-hire di Masjesu

Uno degli aspetti più interessanti è la commercializzazione diretta su Telegram. Gli operatori usano canali in inglese e cinese per pubblicizzare le capacità della botnet, mostrare benchmark di banda e offrire servizi DDoS a pagamento. Dopo la chiusura di alcuni account nel 2025, l’infrastruttura sociale è stata rapidamente ricostruita, dimostrando una forte resilienza anche sul piano del customer acquisition.

Questo modello DDoS-for-hire abbassa drasticamente la soglia di accesso al cybercrime. Clienti con competenze tecniche minime possono acquistare minuti o ore di attacco contro server di gioco, competitor, e-commerce o infrastrutture aziendali, sfruttando la botnet come servizio pronto all’uso.

Le difese prioritarie contro Masjesu nei contesti enterprise e ISP

La mitigazione parte dal patching immediato dei router vulnerabili, in particolare dispositivi GPON, Netgear e Realtek ancora esposti con firmware legacy. È fondamentale eliminare credenziali di default, disabilitare interfacce WAN non necessarie e monitorare traffico outbound sospetto, soprattutto connessioni verso domini .zip e user-agent anomali associabili al malware. Sul piano comportamentale, i segnali più forti restano cron job inattesi, processi che imitano componenti di sistema, permessi anomali su /tmp e kill ripetuti di processi concorrenti. Nei contesti ISP e carrier, l’analisi del traffico per pattern di scan massivo su porte tipiche GPON e router edge può permettere il blocco preventivo prima della piena propagazione.

Masjesu mostra l’evoluzione delle botnet IoT commerciali

Masjesu rappresenta l’evoluzione naturale delle botnet IoT: non più solo malware rumoroso per grandi flood, ma piattaforma stealth, resiliente e venduta come servizio. L’uso di evasione avanzata, propagazione automatica e infrastruttura C2 rotante mostra un livello di maturità superiore rispetto a molte famiglie storiche. Per imprese, ISP e operatori di infrastrutture critiche, la minaccia è concreta soprattutto perché colpisce dispositivi edge spesso trascurati nel patch management. Nel 2026, il vero rischio non è solo il volume DDoS, ma la persistenza silenziosa di malware commerciali in migliaia di router invisibili alla sicurezza tradizionale.

Iscriviti alla Newsletter

Non perdere le analisi settimanali: Entra nella Matrice Digitale.

Matrice Digitale partecipa al Programma Affiliazione Amazon EU. In qualità di Affiliato Amazon, ricevo un guadagno dagli acquisti idonei. Questo non influenza i prezzi per te.