Microsoft affronta contemporaneamente un problema operativo di Windows 11 e due minacce di sicurezza ad alto impatto che colpiscono Microsoft 365, segnando una delle settimane più delicate per l’ecosistema desktop e cloud di Redmond. Da una parte l’azienda ha corretto il malfunzionamento della ricerca nel menu Start tramite un fix server-side distribuito tra il 7 e l’8 aprile 2026. Dall’altra, il CERT-AGID ha lanciato un allarme urgente su una campagna di phishing che sfrutta il Device Code Flow, tecnica OAuth legittima abusata per sottrarre sessioni cloud, con effetti concreti sulla Pubblica Amministrazione italiana. Nello stesso arco temporale un’operazione internazionale ha neutralizzato l’infrastruttura di DNS hijacking usata dal gruppo APT28 per rubare credenziali Microsoft 365 su larga scala. L’insieme di questi eventi mostra quanto il confine tra stabilità del sistema operativo e sicurezza dell’identità cloud sia ormai strettissimo. Windows e Microsoft 365 vengono colpiti sia sul piano dell’usabilità sia su quello delle credenziali, rendendo essenziale una risposta coordinata tra patch, policy e disruption delle infrastrutture malevole.

Cosa leggere

Microsoft risolve il bug della ricerca nel menu Start di Windows 11

Il malfunzionamento della ricerca nel menu Start aveva creato disagi concreti a molti utenti di Windows 11 23H2, mostrando risultati apparentemente vuoti o privi di testo pur restando cliccabili. Il problema si è manifestato dopo una modifica lato server legata ai servizi Bing Search integrati nel sistema, con impatto particolare su chi utilizza la ricerca per aprire rapidamente app, documenti e impostazioni locali. Microsoft è intervenuta con un rollback server-side, evitando il rilascio di una patch tradizionale e consentendo una correzione progressiva senza reboot o installazioni manuali. Questa scelta riduce il tempo di remediation ma evidenzia ancora una volta quanto il menu Start dipenda oggi da componenti cloud e servizi online. Per gli utenti enterprise e per le PA, il ritorno immediato della funzionalità è particolarmente importante, perché la ricerca resta uno degli strumenti centrali di produttività quotidiana.

CERT-AGID segnala phishing Device Code Flow contro la PA italiana

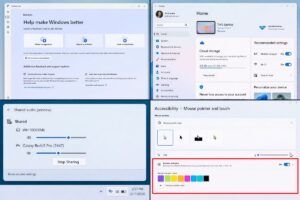

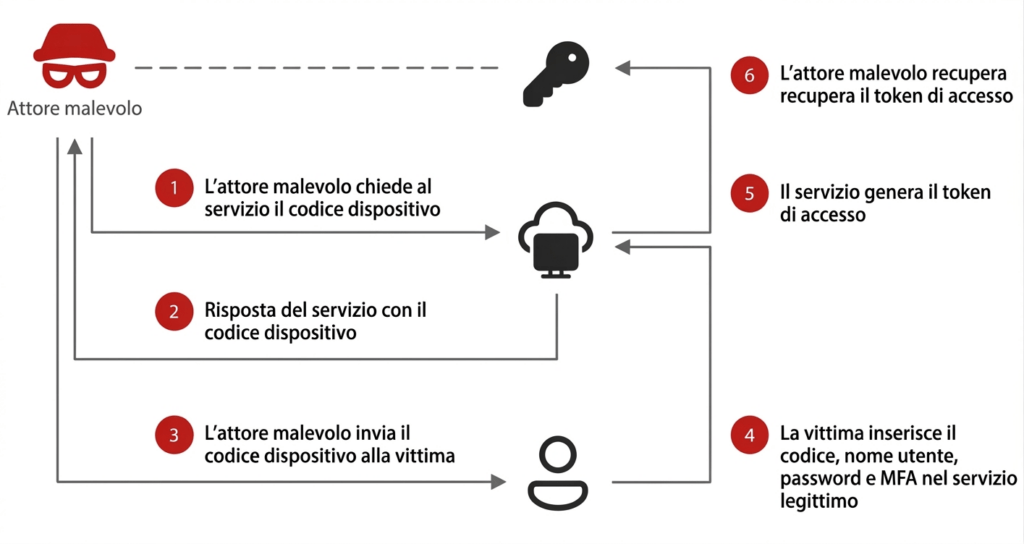

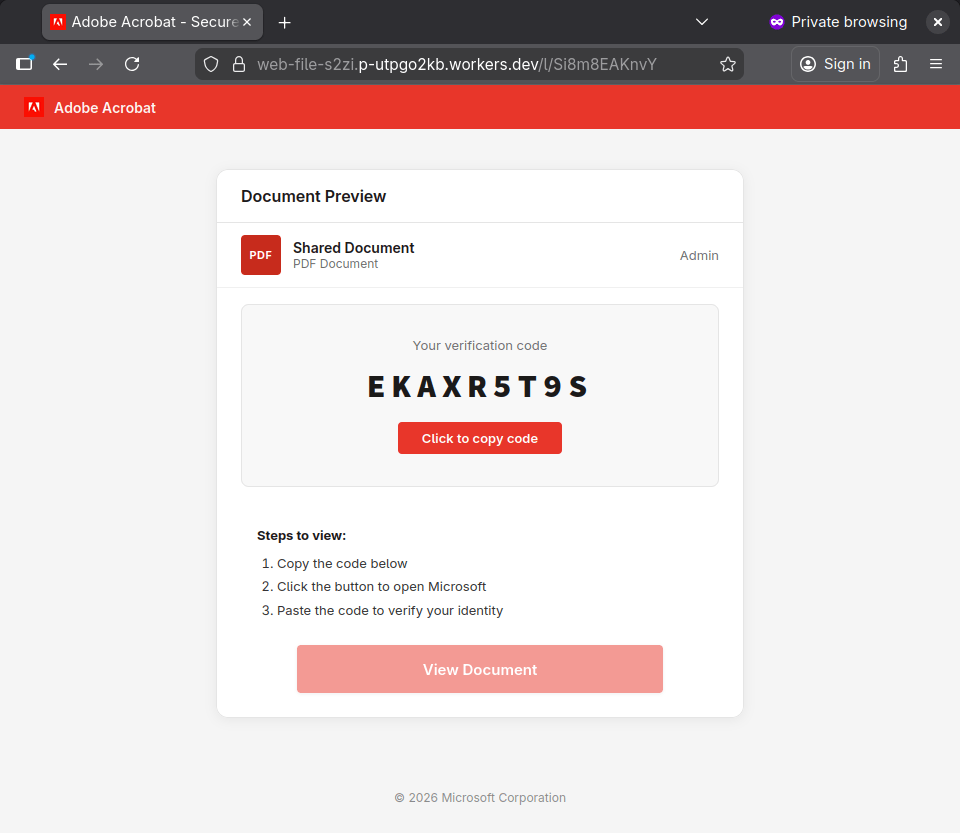

La minaccia più critica sul piano della sicurezza riguarda la campagna di phishing che sfrutta il Device Code Flow di Microsoft 365, tecnica di autenticazione OAuth normalmente usata per smart TV, dispositivi IoT e terminali con input limitato. Gli attaccanti inviano email con temi credibili come firma documenti, condivisione cloud o notifiche amministrative, spingendo la vittima a visitare una pagina Microsoft autentica dove inserisce un codice temporaneo.

Il punto chiave è che la pagina è reale e il processo di login appare perfettamente legittimo. L’utente, inconsapevolmente, autorizza però una sessione controllata dall’attaccante, che riceve token validi senza dover rubare direttamente password o bypassare l’MFA in modo tradizionale. Il CERT-AGID ha confermato che la campagna ha avuto impatto concreto sulla Pubblica Amministrazione italiana, segnalando una forte crescita di automazione tramite JavaScript e strumenti di intelligenza artificiale per personalizzare in tempo reale le pagine di phishing.

L’automazione rende il phishing Microsoft 365 più scalabile

L’aspetto più pericoloso di questa campagna è il livello di automazione. Gli script malevoli generano il codice dispositivo, lo copiano automaticamente negli appunti della vittima, verificano in tempo reale lo stato della sessione e instradano il browser attraverso infrastrutture ospitate su servizi legittimi come AWS, Cloudflare e Vercel. Questo rende molto più difficile distinguere il flusso da un normale processo di autenticazione cloud.

L’uso dell’AI consente inoltre di adattare il contenuto delle email al ruolo della vittima, al dominio della PA bersaglio e persino al tipo di documento simulato. In pratica il phishing evolve da template statico a sistema dinamico di social engineering assistito da automazione, con capacità di colpire contemporaneamente grandi volumi di utenti senza perdere credibilità.

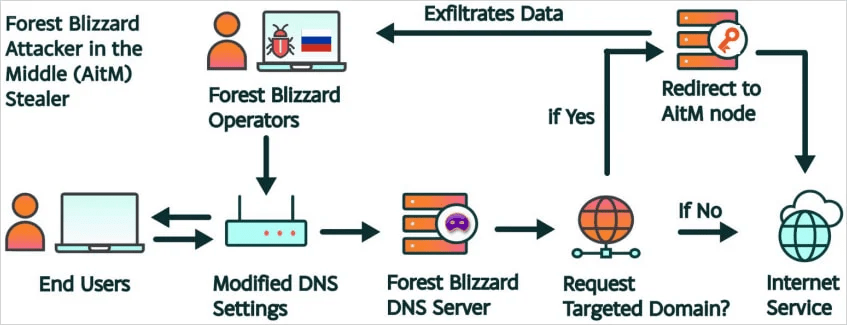

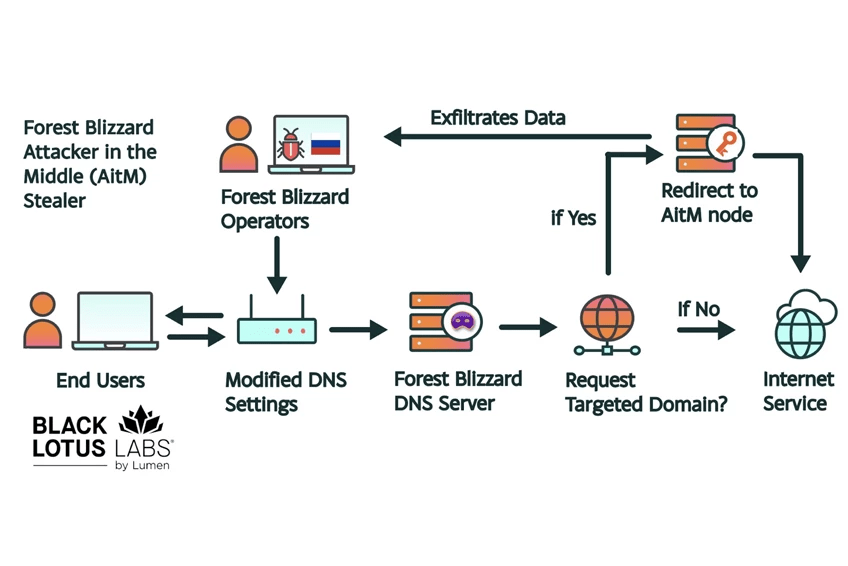

APT28 perde l’infrastruttura DNS hijacking contro Microsoft 365

Sul fronte internazionale, l’operazione congiunta tra Stati Uniti, Polonia e partner europei ha smantellato la rete di DNS hijacking usata da APT28, noto anche come Fancy Bear o Forest Blizzard, nella campagna denominata FrostArmada. Gli attaccanti compromettevano router SOHO di marchi come MikroTik e TP-Link, alterando i resolver DNS per reindirizzare le richieste di autenticazione Microsoft 365 verso proxy Adversary-in-the-Middle.

In questo scenario la vittima inseriva le proprie credenziali su pagine quasi identiche a quelle reali, mentre il traffico veniva intercettato tramite spoofing DNS e certificati fraudolenti. Il dato più impressionante resta la scala: al picco di dicembre 2025 risultavano coinvolti 18.000 dispositivi in 120 paesi, con obiettivi che includevano agenzie governative, forze dell’ordine e provider IT. Il reset dei resolver malevoli ha interrotto in modo immediato la raccolta di credenziali.

Le mitigazioni prioritarie per Windows e Microsoft 365

Le organizzazioni devono intervenire su più livelli. Per Windows 11, è fondamentale mantenere il dispositivo online e non disattivare i servizi di ricerca web che ricevono fix server-side. Per Microsoft 365, invece, la priorità è limitare l’uso del Device Code Flow ai soli casi strettamente necessari, applicando policy di Conditional Access, controllo dei device compliant e restrizioni geografiche.

Sul piano infrastrutturale è essenziale aggiornare i router SOHO, sostituire firmware obsoleti, bloccare l’accesso remoto non necessario e monitorare cambiamenti improvvisi dei resolver DNS. Per la PA italiana, la formazione degli utenti resta cruciale: il vero punto di rottura non è la password, ma l’autorizzazione inconsapevole di una sessione OAuth apparentemente legittima.

Microsoft rafforza desktop e cloud contro minacce ibride

Gli eventi del 7 e 8 aprile 2026 mostrano come Microsoft stia gestendo simultaneamente stabilità operativa e sicurezza dell’identità digitale. Il fix della ricerca nel menu Start ripristina la produttività desktop, mentre il lavoro con CERT-AGID e le autorità internazionali riduce la superficie di attacco su Microsoft 365 contro phishing OAuth e DNS hijacking. La vera lezione è che la sicurezza moderna non riguarda più solo il malware, ma il controllo delle sessioni, dei token e dei flussi di autenticazione distribuiti. In questo scenario, l’adozione rapida delle policy consigliate e l’aggiornamento dell’infrastruttura di rete restano i fattori decisivi per impedire compromissioni su larga scala.

Iscriviti alla Newsletter

Non perdere le analisi settimanali: Entra nella Matrice Digitale.

Matrice Digitale partecipa al Programma Affiliazione Amazon EU. In qualità di Affiliato Amazon, ricevo un guadagno dagli acquisti idonei. Questo non influenza i prezzi per te.