Il gruppo Bitter è al centro di una nuova campagna di spionaggio digitale mirato contro giornalisti, attivisti e membri della società civile in Egitto e Libano, con un’operazione che mostra tutti i tratti di un modello hack-for-hire. Le analisi pubblicate l’8 aprile 2026 da organizzazioni specializzate nella difesa dei diritti digitali descrivono attacchi spear-phishing altamente personalizzati, basati su impersonificazioni di Apple Support, servizi di messaggistica e contatti apparentemente fidati. L’obiettivo è duplice: rubare credenziali Apple e Google su iPhone e distribuire lo spyware ProSpy sui dispositivi Android. La campagna, attiva almeno dal 2022 e documentata fino al marzo 2026, si inserisce in un contesto di crescente pressione sulla libertà di espressione nella regione MENA.

Cosa leggere

Bitter usa spear-phishing mirato contro account Apple e Google

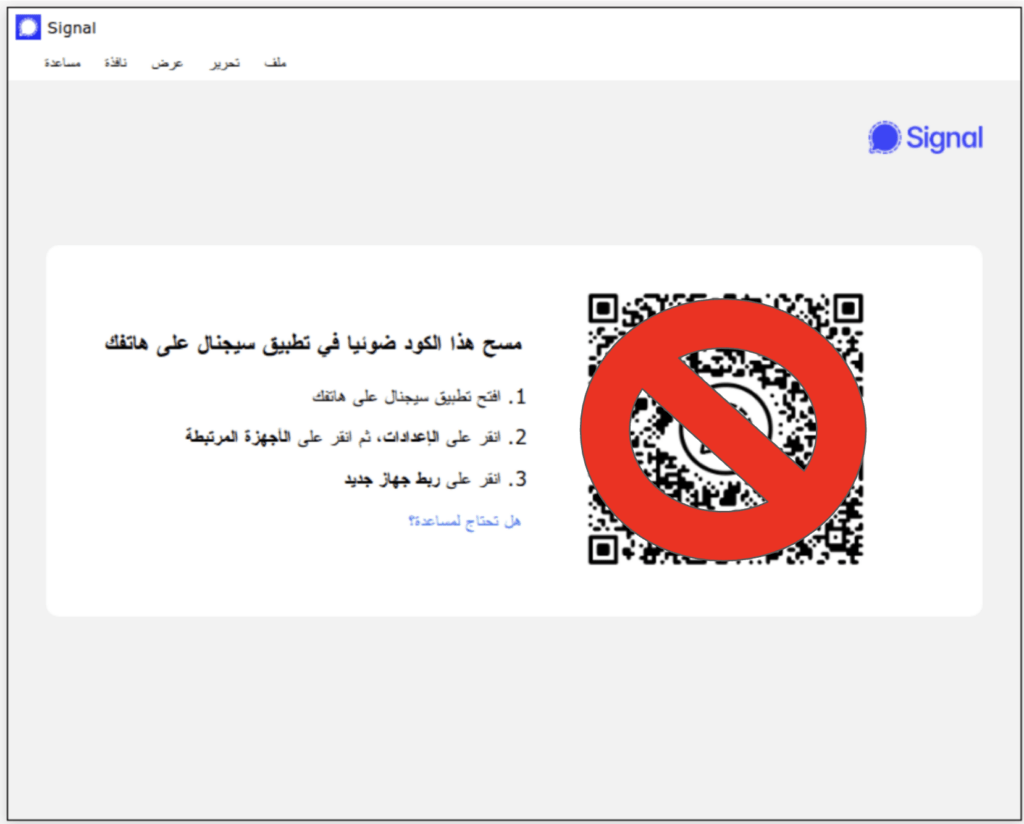

Il vettore principale è il social engineering di precisione. Gli operatori di Bitter costruiscono profili sockpuppet su LinkedIn, WhatsApp e iMessage, impersonando colleghi, contatti professionali o servizi ufficiali come Apple, Signal e Zoom. I messaggi risultano estremamente credibili perché modellati sul contesto reale della vittima, spesso con riferimenti a eventi, contatti o ambienti di lavoro autentici. Il link inviato conduce a pagine di phishing che replicano l’interfaccia di iCloud, schermate di autenticazione Google o falsi QR code di Signal. In alcuni casi viene tentato il download automatico di APK Android malevoli, mentre sugli iPhone l’attenzione resta focalizzata quasi esclusivamente sul furto di credenziali. La forza dell’operazione sta proprio nella personalizzazione, che consente di superare le normali diffidenze degli utenti più esposti.

ProSpy si traveste da app di messaggistica per Android

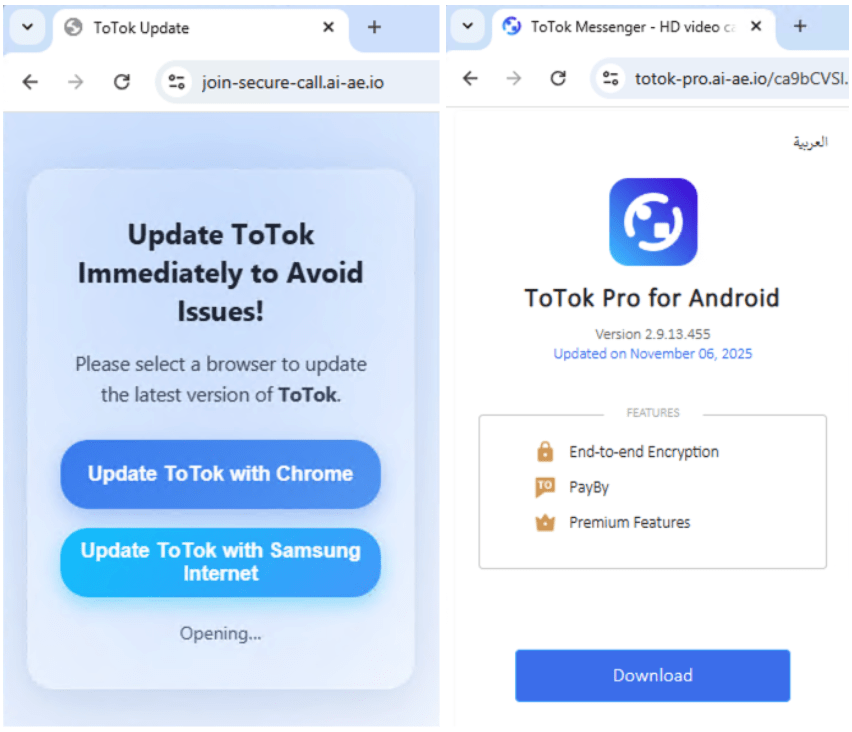

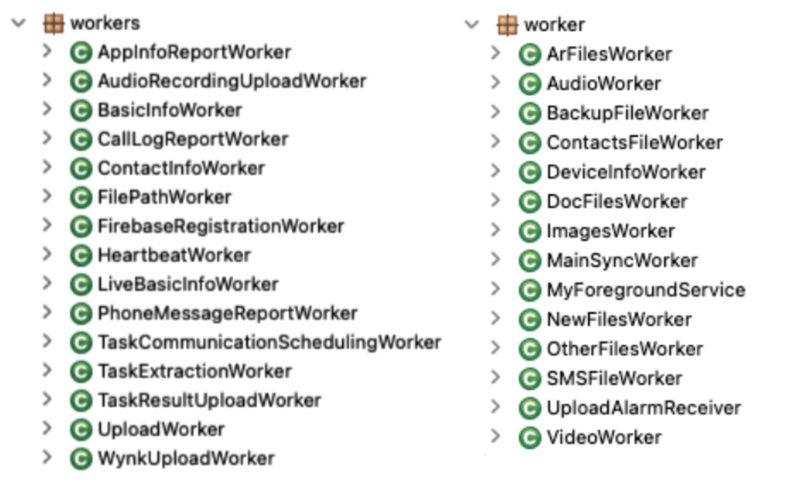

Sul fronte Android, Bitter utilizza ProSpy, spyware sviluppato in Kotlin e distribuito sotto forma di versioni apparentemente legittime di app come Signal Encryption Plugin, ToTok Pro o Botim Pro. Una volta installato, il malware raccoglie contatti, SMS, geolocalizzazione, file recenti, immagini, PDF, documenti Office, registrazioni audio e video, oltre a eseguire scansioni periodiche delle cartelle più sensibili del dispositivo.

Il framework utilizza la libreria Retrofit per la comunicazione con i server di comando e controllo e implementa comandi modulari numerati, con istruzioni dedicate per l’estrazione di contatti, messaggi e file. Gli undici campioni osservati mostrano una manutenzione costante del codice fra agosto 2024 e marzo 2026, segnale di uno sviluppo professionale e continuativo.

I casi in Egitto colpiscono giornalisti e opposizione politica

Tra i target più significativi figurano giornalisti egiziani, difensori dei diritti umani ed esponenti dell’opposizione politica. In diversi casi gli attacchi non sono andati a buon fine, ma la natura dei tentativi dimostra un livello di sorveglianza prolungata e una chiara selezione di profili ad alto valore informativo. Un accesso riuscito avrebbe esposto fonti giornalistiche, contatti familiari, reti di supporto, documenti di lavoro e comunicazioni private, con conseguenze potenzialmente gravissime in un contesto già segnato da repressione e controllo digitale. Il targeting contro figure pubbliche e voci critiche suggerisce finalità che vanno oltre il semplice cybercrime economico.

Il caso libanese conferma l’espansione nella regione MENA

L’episodio più rilevante sul fronte libanese riguarda la compromissione riuscita dell’account Apple di un noto giornalista ed editore. Gli attaccanti hanno utilizzato la stessa catena di lures legata a Apple Support, ottenendo accesso a backup iCloud, messaggi, contatti e cronologia digitale. Questo passaggio conferma che la campagna non è limitata all’Egitto ma si estende a tutta la regione MENA, con segnali di targeting verso Bahrain, Emirati Arabi Uniti e Arabia Saudita. La coerenza dell’infrastruttura suggerisce una regia centralizzata e una possibile offerta di servizi di sorveglianza a clienti terzi, compatibile con il modello spyware-as-a-service o hack-for-hire.

L’infrastruttura collega la campagna al gruppo APT BITTER

Le analisi tecniche mostrano una forte sovrapposizione con il gruppo APT BITTER, noto anche come T-APT-17. I ricercatori evidenziano similarità nei domini, nei pattern di phishing, nella struttura del codice PHP e nei comandi C2 numerati già osservati in campagne precedenti attribuite a BITTER. Anche ProSpy condivide moduli concettualmente vicini a malware già associati al cluster, in particolare per la gestione dei worker e la comunicazione con i server di comando. Questa continuità tecnica rafforza l’ipotesi che l’operazione attuale rappresenti un’evoluzione dell’ecosistema BITTER verso obiettivi civili di altissimo profilo.

Bitter monitora i target per mesi prima dell’attacco finale

Uno degli aspetti più sofisticati è il tempo di preparazione. Gli attaccanti non agiscono in modo opportunistico ma osservano le vittime per settimane o mesi, studiando relazioni, routine digitali, strumenti utilizzati e contatti ricorrenti. Solo quando il profilo è sufficientemente ricco lanciano il messaggio finale, calibrato per sembrare perfettamente coerente con il contesto della vittima. Questo metodo riduce il rischio di rilevamento e aumenta sensibilmente il tasso di successo, soprattutto contro giornalisti e attivisti già consapevoli delle minacce digitali.

L’impatto sulla libertà di espressione è il vero nodo della campagna

Il dato più rilevante non è soltanto tecnico ma politico e sociale. Una compromissione di questo tipo consente accesso a fonti, inchieste, contatti sensibili, familiari e reti di attivismo, trasformando il dispositivo in uno strumento di repressione indiretta. In contesti come Egitto e Libano, questo può tradursi in intimidazione, arresti, persecuzione giudiziaria o campagne di pressione sulle fonti. La campagna Bitter si inserisce pienamente nel fenomeno definito espionage for repression, cioè l’uso di tecniche di spionaggio digitale per silenziare il dissenso e comprimere la libertà di stampa.

Come difendersi da phishing mirato e spyware mobile

Per chi opera in ambiti sensibili, la difesa passa prima di tutto dalla verifica dell’identità del mittente tramite canali alternativi, evitando di fidarsi di messaggi urgenti ricevuti via chat. L’uso di passkey, chiavi hardware FIDO2, Apple Lockdown Mode e programmi di protezione avanzata riduce drasticamente la superficie di attacco. Su Android è essenziale evitare l’installazione di APK da fonti esterne, mentre su iPhone è utile monitorare costantemente gli accessi account e i dispositivi associati. In presenza di un sospetto attacco, il cambio immediato delle password e la revoca delle sessioni attive restano le prime contromisure indispensabili.

Iscriviti alla Newsletter

Non perdere le analisi settimanali: Entra nella Matrice Digitale.

Matrice Digitale partecipa al Programma Affiliazione Amazon EU. In qualità di Affiliato Amazon, ricevo un guadagno dagli acquisti idonei. Questo non influenza i prezzi per te.