Cisco Talos ha individuato una nuova campagna di spionaggio digitale contro ONG e università taiwanesi, basata su un malware modulare chiamato LucidRook. L’elemento più interessante è l’uso di Lua come linguaggio di payload, con uno stager che incorpora direttamente l’interprete Lua 5.4.8 dentro una DLL a 64 bit, permettendo agli attaccanti di scaricare e lanciare bytecode dinamico in modo molto più flessibile rispetto ai loader tradizionali. Dietro l’operazione emerge il cluster UAT-10362, che dal 2025 conduce campagne di spear-phishing altamente mirate contro target sensibili di Taiwan. La combinazione di dropper regionali, anti-analisi specifica e payload modulari indica un threat actor con un livello di tradecraft particolarmente evoluto.

Cosa leggere

UAT-10362 usa email credibili e archivi RAR protetti da password

La catena iniziale parte da messaggi di spear-phishing costruiti con grande attenzione al contesto taiwanese. Le email sembrano provenire da infrastrutture di posta autorizzate e includono URL accorciati che rimandano al download di archivi RAR cifrati. Per aumentare il tasso di apertura, la password viene inserita direttamente nel corpo del messaggio, eliminando qualsiasi frizione per la vittima. Una volta estratto il contenuto, compare un documento esca ufficiale che richiama comunicazioni governative taiwanesi relative ai viaggi in Cina per docenti universitari con ruoli amministrativi. Il file serve a distrarre l’utente mentre il malware si installa in background, mantenendo un alto livello di plausibilità psicologica.

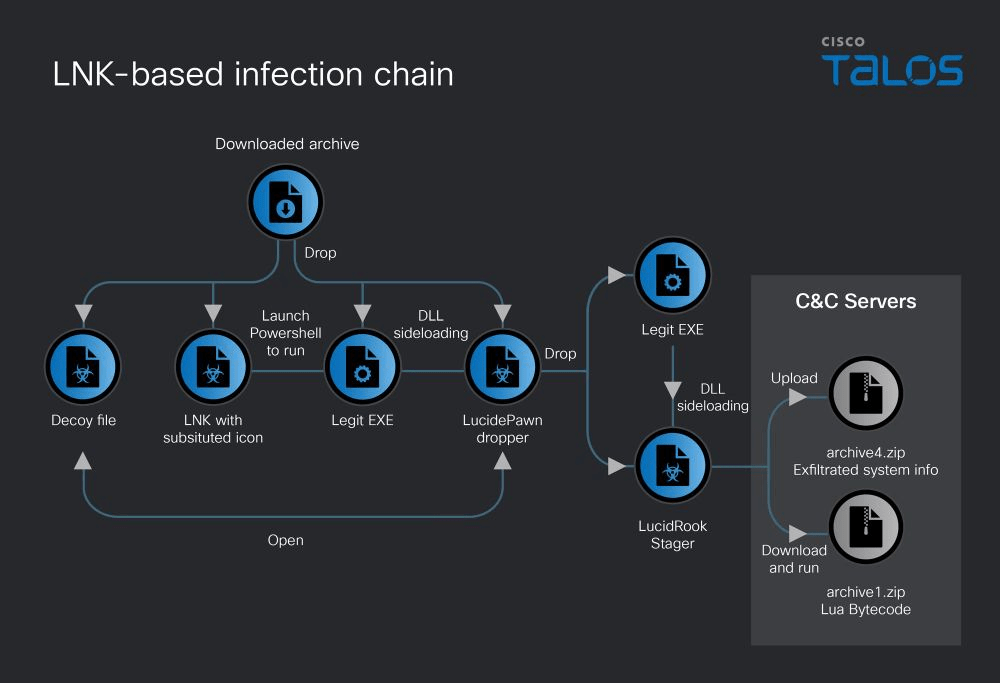

La prima catena usa file LNK e PowerShell per avviare LucidPawn

Talos ha identificato una prima catena di infezione che sfrutta un file LNK nascosto in una struttura di directory profondamente nidificata. Quando la vittima clicca il collegamento, viene eseguito uno script PowerShell che richiama componenti del framework di test Pester per lanciare il dropper LucidPawn. Quest’ultimo decodifica binari cifrati con AES e li scrive nella cartella %APPDATA%\Local\Microsoft\WindowsApps. Gli attaccanti utilizzano un eseguibile DISM legittimo rinominato msedge.exe per impersonare Microsoft Edge, mentre la DLL malevola viene salvata come DismCore.dll. La persistenza viene ottenuta creando un collegamento nella cartella Startup, mentre il documento decoy viene aperto automaticamente per mantenere la vittima focalizzata sul file esca.

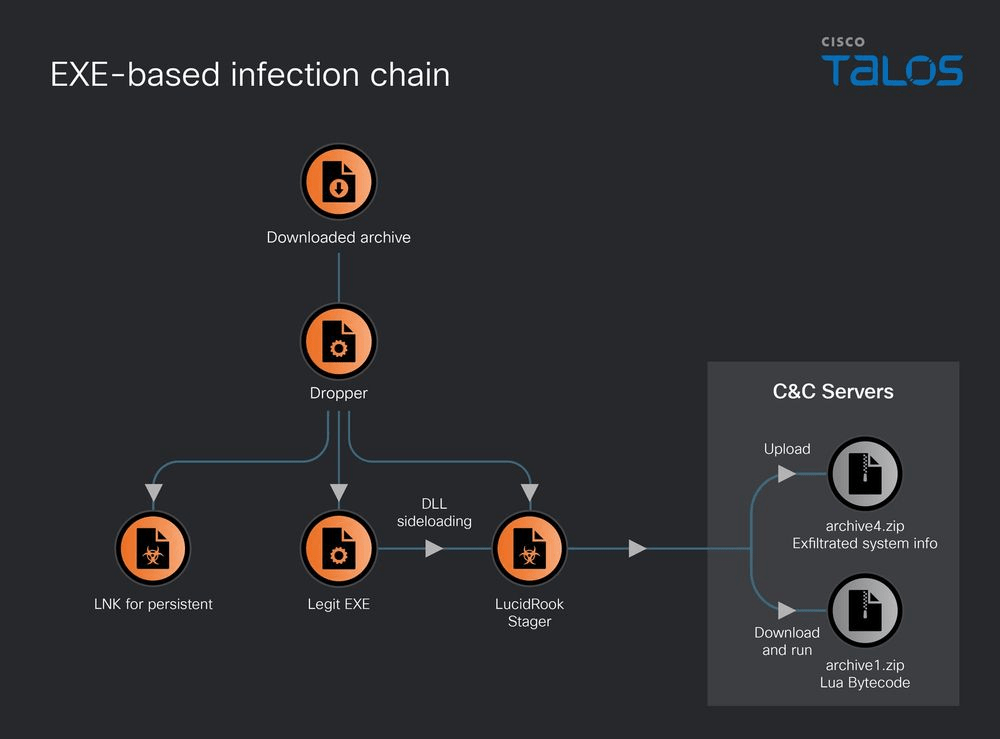

La seconda catena finge un tool Trend Micro e usa .NET standalone

La seconda variante osservata è ancora più sofisticata e utilizza un eseguibile .NET standalone mascherato da Trend Micro Worry-Free Business Security Services. Il file mostra un timestamp falsificato al 2065, dettaglio utile a confondere alcune pipeline di analisi automatica. Dopo l’esecuzione, il dropper rilascia componenti codificati in Base64 dentro C:\ProgramData, crea il collegamento per la persistenza e mostra persino un messaggio finale di “cleanup completato”, simulando il comportamento di un tool di manutenzione legittimo. Anche in questo caso il punto chiave è il DLL sideloading, tecnica che consente di caricare LucidRook sfruttando binari di sistema o software apparentemente legittimi.

LucidRook integra Lua 5.4.8 e librerie Rust per payload dinamici

Il cuore della campagna è LucidRook, una DLL di circa 1,6 MB con oltre 3.800 funzioni, elemento che riflette una base di codice notevolmente strutturata. Il malware incorpora Lua 5.4.8 e moduli compilati in Rust, combinando flessibilità di scripting e performance native. L’export DllGetClassObject viene usato come punto di ingresso fittizio, senza implementare reali funzioni COM. Una volta caricato, LucidRook raccoglie dati di sistema, li cifra e li prepara per l’esfiltrazione, quindi si collega a un server FTP compromesso per scaricare uno staged payload come archive1.zip. Il contenuto viene decompresso e trasformato in bytecode Lua eseguito direttamente in memoria, consentendo aggiornamenti rapidissimi e personalizzazioni specifiche per target.

Il payload Lua esterno rende difficile ricostruire l’attacco

Uno dei vantaggi principali per gli attaccanti è la separazione tra loader e logica operativa reale. I difensori che recuperano solo la DLL LucidRook spesso non riescono a ricostruire l’intera kill chain, perché il comportamento effettivo viene definito dal payload Lua esterno, scaricato solo al momento opportuno e poi rimosso dal C2. Questo approccio riduce la visibilità del codice finale e permette di adattare il malware a ogni vittima senza dover ricompilare l’intero stager.

LucidPawn si attiva solo su sistemi in cinese tradizionale Taiwan

Il dropper LucidPawn include controlli anti-analisi molto specifici. Il malware verifica che il sistema utilizzi cinese tradizionale associato a Taiwan, attivandosi solo in ambienti compatibili con i target reali della campagna. Questo riduce il rischio di esecuzione in sandbox internazionali e rende più difficile il reverse engineering fuori dal contesto regionale. Il comportamento mostra una chiara volontà di evitare esposizione accidentale e conferma che la campagna è stata progettata esclusivamente per target taiwanesi ad alto valore.

LucidKnight aggiunge ricognizione stealth tramite Gmail

Nel corso delle indagini è emerso anche LucidKnight, tool complementare di ricognizione che utilizza Gmail come canale di esfiltrazione. La presenza di questo secondo componente suggerisce una strategia multi-livello: prima profiling del target, poi distribuzione del loader LucidRook solo se il sistema presenta caratteristiche interessanti. Questa separazione tra ricognizione e stager aumenta ulteriormente la stealth dell’operazione.

ONG e università taiwanesi restano target di intelligence ad alto valore

La scelta di ONG e università di Taiwan come obiettivi conferma il valore strategico di ambienti civili e accademici per attività di intelligence. Documenti ufficiali relativi ai rapporti con la Cina continentale aumentano la credibilità del phishing e mostrano una forte conoscenza del contesto geopolitico locale. Per difendersi è fondamentale monitorare PowerShell anomalo, DLL sideloading, file LNK in Startup e connessioni FTP insolite, oltre a verificare processi sospetti che impersonano msedge.exe. La natura modulare di LucidRook suggerisce inoltre che nuove varianti potrebbero emergere rapidamente con payload Lua differenti.

Iscriviti alla Newsletter

Non perdere le analisi settimanali: Entra nella Matrice Digitale.

Matrice Digitale partecipa al Programma Affiliazione Amazon EU. In qualità di Affiliato Amazon, ricevo un guadagno dagli acquisti idonei. Questo non influenza i prezzi per te.