VENOM PhaaS segna un salto di qualità nel phishing contro i vertici aziendali, dimostrando come la MFA di Microsoft 365 non rappresenti più una difesa sufficiente quando l’attacco si muove interamente dentro i flussi legittimi di autenticazione. La piattaforma, osservata in una campagna durata cinque mesi tra novembre 2025 e marzo 2026, ha preso di mira CEO, CFO, presidenti e chairman in oltre 20 settori verticali, utilizzando email che simulano notifiche SharePoint perfettamente coerenti con il branding aziendale. L’obiettivo non è solo rubare username e password, ma ottenere token OAuth persistenti o registrare dispositivi MFA controllati dagli attaccanti prima che la vittima si accorga dell’intrusione.

Cosa leggere

VENOM PhaaS usa SharePoint per colpire la C-suite con precisione chirurgica

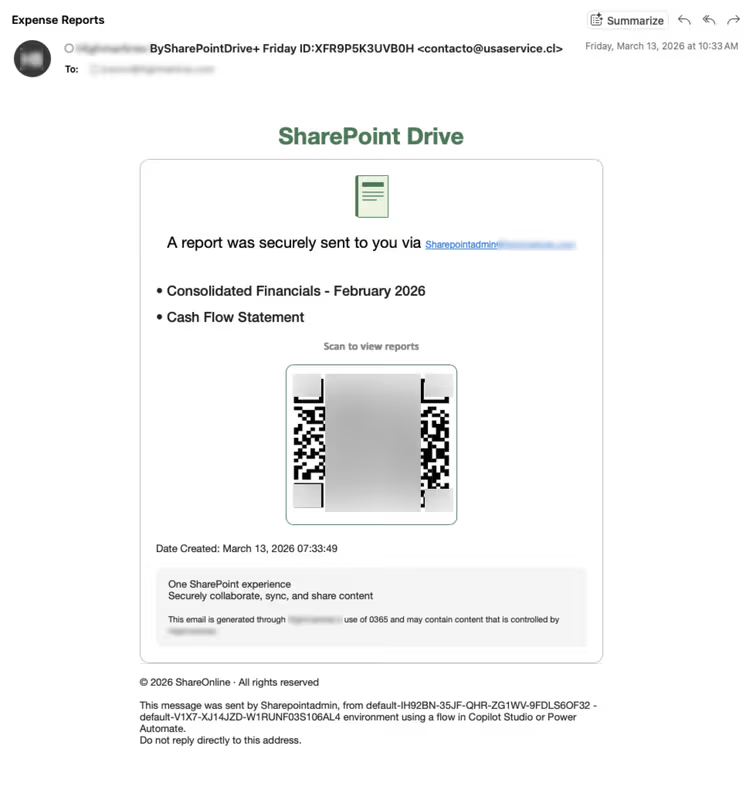

La forza della campagna risiede nella personalizzazione estrema. Ogni email viene costruita per sembrare una reale notifica di condivisione documenti SharePoint, spesso con riferimenti a report finanziari, board document o approvazioni sensibili. Il mittente spoofato utilizza formati come [email protected], mentre il footer riporta il nome autentico dell’azienda con riferimenti a O365 per rafforzare la fiducia.

In molti casi compare persino un falso thread di cinque messaggi precedenti, utile a simulare una conversazione interna già avviata. Questa tecnica aumenta drasticamente il tasso di apertura tra i dirigenti, che vedono un contenuto perfettamente coerente con i propri flussi quotidiani e abbassano la soglia di sospetto.

Il QR code Unicode sposta l’attacco sul telefono personale

Uno degli aspetti più sofisticati è l’uso di un QR code costruito con caratteri Unicode inseriti in HTML tramite tag pre, evitando completamente il ricorso a immagini tradizionali. In questo modo la mail elude molti scanner che analizzano allegati grafici o URL embedded. Il codice include l’indirizzo della vittima in doppia codifica Base64 dopo il frammento #SandBox, porzione invisibile ai log server e spesso ignorata dai sistemi di reputation. Quando il dirigente effettua la scansione, la sessione si sposta sullo smartphone personale, spesso privo di protezioni EDR aziendali, di DNS filtering o di controlli MDM. Questo passaggio è cruciale perché consente a VENOM di operare in un ambiente meno protetto e più difficile da correlare ai sistemi di monitoraggio dell’azienda.

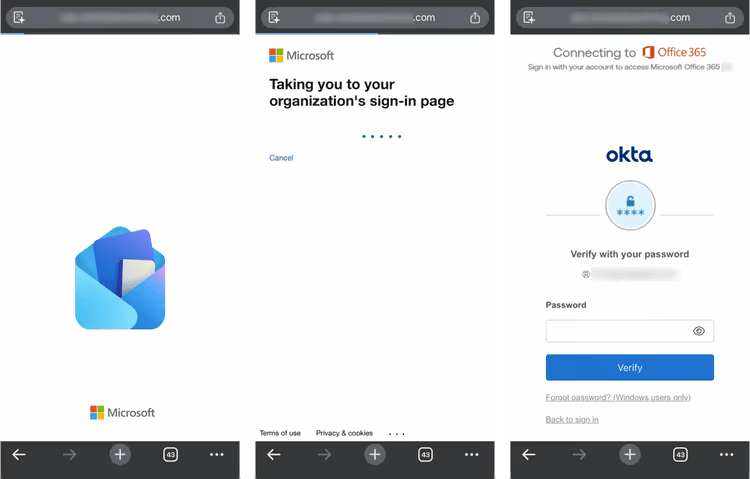

Due tecniche neutralizzano la MFA dentro il flusso Microsoft

La piattaforma adotta due modalità offensive principali. Nella prima, di tipo Adversary-in-the-Middle, la vittima visualizza una pagina di login Microsoft perfettamente legittima con branding aziendale, email già precompilata e provider federato corretto. Username, password e codice MFA vengono inoltrati in tempo reale ai servizi Microsoft, senza “rompere” il protocollo ma sfruttandolo live.

La seconda tecnica usa il Device Code flow: la vittima riceve una falsa richiesta Docusign, copia un codice e lo approva su un altro dispositivo, mentre Microsoft rilascia direttamente i token di accesso al backend degli attaccanti. In entrambi i casi la multifattorizzazione non viene violata tecnicamente, ma resa inutile perché l’attore malevolo si inserisce nel flusso autorizzato.

Gate anti-analisi ed evasione proteggono la piattaforma

VENOM integra un sistema di difesa interno degno di malware enterprise. Il gate multi-stadio blocca sandbox, browser headless, provider cloud e strumenti di analisi con una blocklist di 385 User-Agent, oltre a controlli di reputazione IP e challenge proof-of-work nelle varianti più recenti. Se il visitatore viene classificato come analista o scanner, viene reindirizzato in modo trasparente verso siti perfettamente legittimi come Google, Amazon, Tesla o X, senza generare errori sospetti. A livello HTML ogni landing page viene randomizzata con classi CSS false, ID variabili, attributi data-* casuali e commenti dinamici. Questa mutazione costante rende inefficaci molte firme statiche utilizzate dai secure email gateway tradizionali.

Persistenza immediata con token OAuth e dispositivo NO_DEVICE

La fase più pericolosa arriva subito dopo l’autenticazione. VENOM registra spesso un nuovo dispositivo MFA controllato dall’attaccante nei log Entra ID, identificato come NO_DEVICE, senza alterare i metodi già configurati dalla vittima. In alternativa cattura direttamente il refresh token OAuth, che consente accesso persistente anche dopo una semplice revoca di sessione browser. Questo significa che il team SOC può anche notare un login sospetto e terminare la sessione, ma l’attaccante mantiene comunque la possibilità di rigenerare access token validi. La velocità della pipeline è tale che l’intera persistenza si completa prima della chiusura naturale della sessione utente, riducendo al minimo la finestra di rilevamento.

VENOM come phishing-as-a-service industrializza il bypass MFA

Il dato strategicamente più rilevante è che VENOM non appare come toolkit isolato, ma come vera piattaforma phishing-as-a-service con modello di licenza, pannello di gestione campagne, backend PHP e moduli JavaScript dedicati ai gate di evasione. Questo lascia intendere che la tecnologia possa essere concessa a più operatori, ampliando rapidamente la platea di attaccanti in grado di colpire la C-suite globale. La combinazione tra evasione avanzata, token persistence e piena compatibilità con i flussi Microsoft legittimi rende molte difese legacy basate solo sulla MFA ormai insufficienti. Per le aziende diventa essenziale monitorare eventi SoftwareTokenActivated, nuove registrazioni dispositivi in Entra ID, revoca completa dei refresh token e accessi anomali da device non gestiti. VENOM dimostra che il phishing moderno non punta più solo alle credenziali, ma alla conquista silenziosa e persistente dell’identità digitale executive.

Iscriviti alla Newsletter

Non perdere le analisi settimanali: Entra nella Matrice Digitale.

Matrice Digitale partecipa al Programma Affiliazione Amazon EU. In qualità di Affiliato Amazon, ricevo un guadagno dagli acquisti idonei. Questo non influenza i prezzi per te.