GlassWorm evolve ancora e alza drasticamente il livello della minaccia contro gli sviluppatori. La nuova variante scoperta dagli analisti di Aikido utilizza un dropper nativo compilato in Zig nascosto dentro una estensione OpenVSX trojanizzata, capace di infettare automaticamente tutti gli IDE compatibili con il formato VS Code presenti sul computer. L’operazione parte dall’estensione malevola code-wakatime-activity-tracker, clone credibile del popolare tool WakaTime, e si trasforma rapidamente in un’infezione multi-IDE che colpisce Visual Studio Code, Cursor, Windsurf, VSCodium e Positron su Windows e macOS. È un salto qualitativo importante: da singola estensione malevola a meccanismo di propagazione trasversale su tutto l’ambiente di sviluppo.

Cosa leggere

Il dropper Zig rompe la sandbox JavaScript degli IDE

La svolta più pericolosa della campagna è l’abbandono del solo codice JavaScript a favore di un addon nativo Node.js scritto in Zig. All’interno della funzione activate, l’estensione apparentemente legittima carica un file binario dalla cartella bin, chiamato win.node su Windows e mac.node su macOS. Questi moduli nativi escono completamente dal contesto sandbox di VS Code e ottengono accesso diretto a filesystem, processi e percorsi di installazione degli editor. In pratica il malware non opera più come semplice estensione, ma come codice nativo con capacità molto più profonde di scansione e persistenza. L’uso di Zig offre vantaggi tattici agli attaccanti: binari leggeri, esecuzione rapida, supporto multipiattaforma e maggiore resistenza all’analisi statica rispetto a toolchain più comuni.

GlassWorm trasforma una singola estensione in infezione multi-IDE

Una volta eseguito, il dropper effettua una scansione completa del sistema alla ricerca di tutti gli editor compatibili con il formato di estensione VS Code. Questo cambia radicalmente l’impatto dell’attacco: non viene compromesso solo l’editor da cui parte l’infezione, ma l’intero ecosistema di sviluppo installato sulla macchina. Su Windows la ricerca include i percorsi di Microsoft VS Code, VS Code Insiders, Cursor, Windsurf, VSCodium e Positron, sia in %LOCALAPPDATA% sia in %ProgramFiles%. Su macOS il malware controlla la cartella /Applications, individuando tutte le varianti basate su Electron. La versione mac.node è universale e supporta sia x86_64 sia arm64, ampliando la superficie di attacco anche sui Mac Apple Silicon.

Il secondo stadio installa una falsa Auto Import in ogni editor

Dopo la fase di discovery, GlassWorm scarica automaticamente il secondo payload: un file .vsix ospitato su un repository GitHub controllato dagli attaccanti. Il pacchetto si presenta come una versione dell’estensione Auto Import, strumento molto noto e con milioni di installazioni reali, aumentando così la credibilità del malware. Il file viene salvato in modo temporaneo e installato silenziosamente tramite la CLI nativa di ciascun IDE usando il parametro --install-extension. Questo approccio è particolarmente efficace perché sfrutta il meccanismo ufficiale di installazione delle estensioni, riducendo gli indicatori anomali lato sistema. Una volta completato il processo, il file VSIX temporaneo viene eliminato, lasciando poche tracce sul disco e complicando l’analisi forense.

Il secondo stadio esfiltra dati e distribuisce RAT persistenti

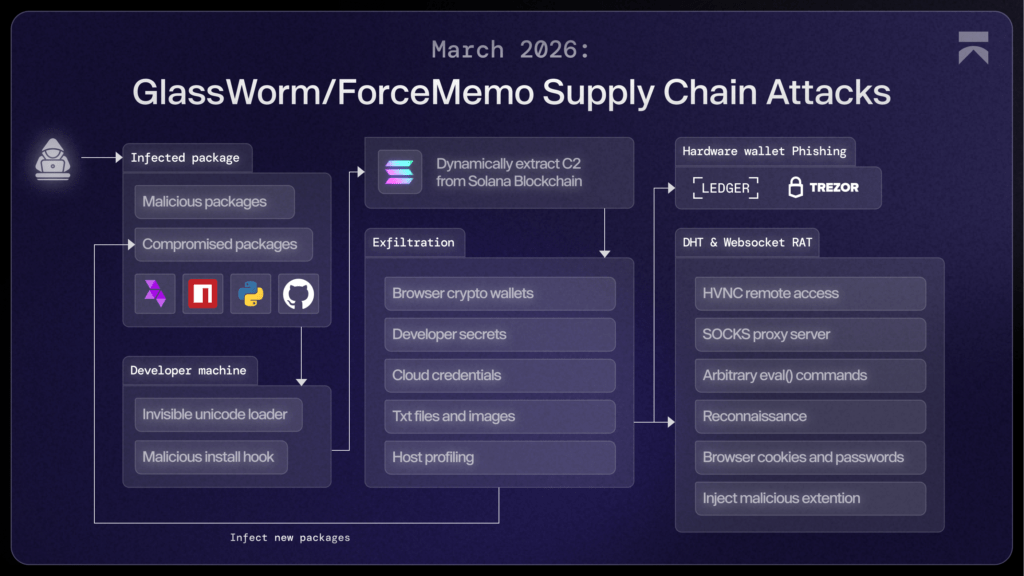

L’estensione installata come secondo stadio corrisponde all’evoluzione del dropper GlassWorm già osservato in campagne precedenti. Il malware implementa geofencing per evitare sistemi russi e avvia comunicazioni con un C2 basato su Solana, sfruttando la blockchain per aumentare resilienza e opacità dell’infrastruttura. Le funzionalità osservate includono esfiltrazione silenziosa di dati di sviluppo, distribuzione di un RAT persistente e installazione di una estensione Chrome malevola dedicata al furto di cookie di sessione e keylogging. Per un ambiente di sviluppo questo è particolarmente grave: repository locali, token cloud, chiavi SSH, cookie GitHub e accessi CI/CD possono essere sottratti in pochi secondi.

L’imitazione di WakaTime rende l’attacco estremamente credibile

Uno degli elementi più insidiosi della campagna è il livello di imitazione dell’estensione WakaTime. L’utente visualizza gli stessi comandi, la stessa richiesta della chiave API e persino le stesse icone nella status bar. In apparenza tutto funziona in modo normale, riducendo drasticamente il sospetto. Il dropper esegue la fase malevola prima di qualsiasi logica visibile dell’estensione, garantendo l’infezione indipendentemente dalle azioni successive dell’utente. Questo approccio sfrutta la fiducia naturale che molti sviluppatori ripongono nei marketplace come OpenVSX, soprattutto quando il nome dell’estensione richiama uno strumento noto e usato quotidianamente.

Zig aumenta stealth e complessità dell’analisi malware

La scelta di Zig come linguaggio per il dropper non è casuale. Rispetto a loader più tradizionali in C++ o Rust, Zig permette di generare binari estremamente compatti e privi di dipendenze superflue. Gli analisti hanno inoltre osservato che il binario macOS conserva simboli di debug con riferimenti al percorso di progetto vsx_installer_zig, dettaglio che conferma l’origine del payload. Questa modernizzazione della toolchain dimostra come il gruppo dietro GlassWorm stia investendo in tecniche sempre più professionali e orientate alla persistenza stealth in ambienti di sviluppo reali.

Per gli sviluppatori il rischio aumenta con più editor installati

L’aspetto più critico della nuova variante è la logica multi-IDE. Gli sviluppatori moderni utilizzano spesso più editor per compatibilità, test o preferenze personali: VS Code per il backend, Cursor per coding assistito, Windsurf per flussi AI, VSCodium per ambienti open source. GlassWorm sfrutta proprio questa frammentazione per moltiplicare la persistenza. Disinstallare un singolo editor non basta, perché ogni istanza rilevata riceve lo stesso secondo stadio. La presenza di win.node o mac.node in una cartella di estensioni rappresenta un chiaro indicatore di compromissione e richiede una bonifica completa di tutti gli IDE presenti sul sistema.

Iscriviti alla Newsletter

Non perdere le analisi settimanali: Entra nella Matrice Digitale.

Matrice Digitale partecipa al Programma Affiliazione Amazon EU. In qualità di Affiliato Amazon, ricevo un guadagno dagli acquisti idonei. Questo non influenza i prezzi per te.