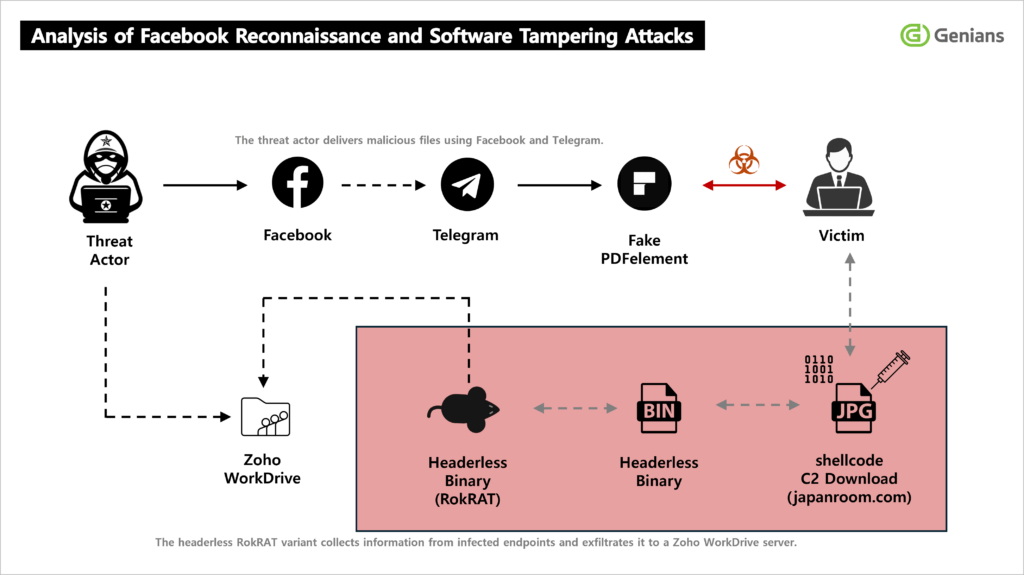

Il gruppo APT37 torna a evolvere le proprie tecniche di intrusione mirata spostando il vettore iniziale dai tradizionali allegati email ai social network, con una campagna che sfrutta Facebook, Messenger e Telegram per costruire fiducia e distribuire un installer di Wondershare PDFelement trojanizzato. L’operazione, analizzata dal Genians Security Center, mostra una combinazione estremamente raffinata di pretexting, ricognizione social e software tampering, con l’obiettivo di compromettere target di alto profilo in ambiti militari e strategici. Gli attaccanti, attribuiti alla Corea del Nord, utilizzano falsi profili localizzati su Pyongyang e Pyongsong, fingono di condividere documenti cifrati su sistemi d’arma e convincono la vittima a installare un visualizzatore PDF “dedicato” che in realtà contiene shellcode e payload fileless di secondo stadio.

Cosa leggere

APT37 apre l’intrusione con ricognizione su Facebook e Messenger

La campagna inizia con la creazione di account Facebook falsi che simulano profili credibili collegati alla Corea del Nord. L’indicazione geografica su Pyongyang e Pyongsong non è casuale, ma serve a rafforzare la coerenza narrativa con il tema militare successivamente utilizzato nel pretesto. Dopo la richiesta di amicizia, gli operatori avviano conversazioni su Messenger con toni amichevoli e professionali, costruendo gradualmente fiducia con la vittima.

Questo passaggio di social engineering è essenziale: il target viene profilato, ne vengono misurati interessi e reazioni, e solo dopo un livello minimo di engagement gli attaccanti introducono il tema dei documenti confidenziali. La progressione lenta riduce il sospetto e aggira molti controlli tradizionali che si concentrano ancora su email e spear-phishing classico.

Il pretesto dei documenti militari spinge al passaggio su Telegram

Una volta costruita la relazione, APT37 propone la condivisione di documenti PDF cifrati su armamenti e sistemi militari, sfruttando la curiosità professionale o il contesto operativo del target. Per rafforzare la credibilità, gli attaccanti sostengono che i file richiedano un visualizzatore PDF di sicurezza dedicato. A questo punto la conversazione viene spostata su Telegram, scelta che aumenta la percezione di riservatezza e riduce ulteriormente le possibilità di filtraggio aziendale.

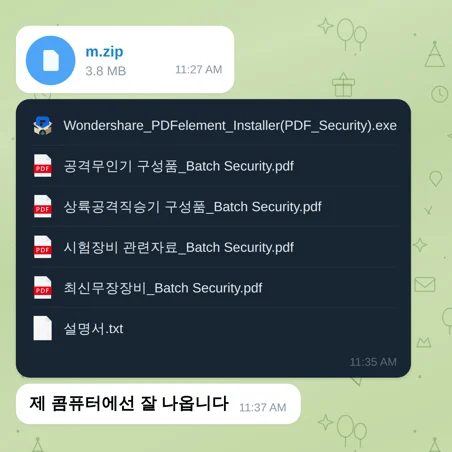

La vittima riceve un archivio ZIP protetto da password, denominato m.zip, contenente file PDF esca, un documento di istruzioni e l’eseguibile malevolo rinominato Wondershare_PDFelement_Installer(PDF_Security).exe. Il naming è studiato con precisione psicologica: il riferimento a PDFelement, software noto e legittimo, combinato con il suffisso PDF_Security, suggerisce un tool affidabile per aprire file sensibili.

L’installer PDFelement trojanizzato esegue shellcode prima del codice legittimo

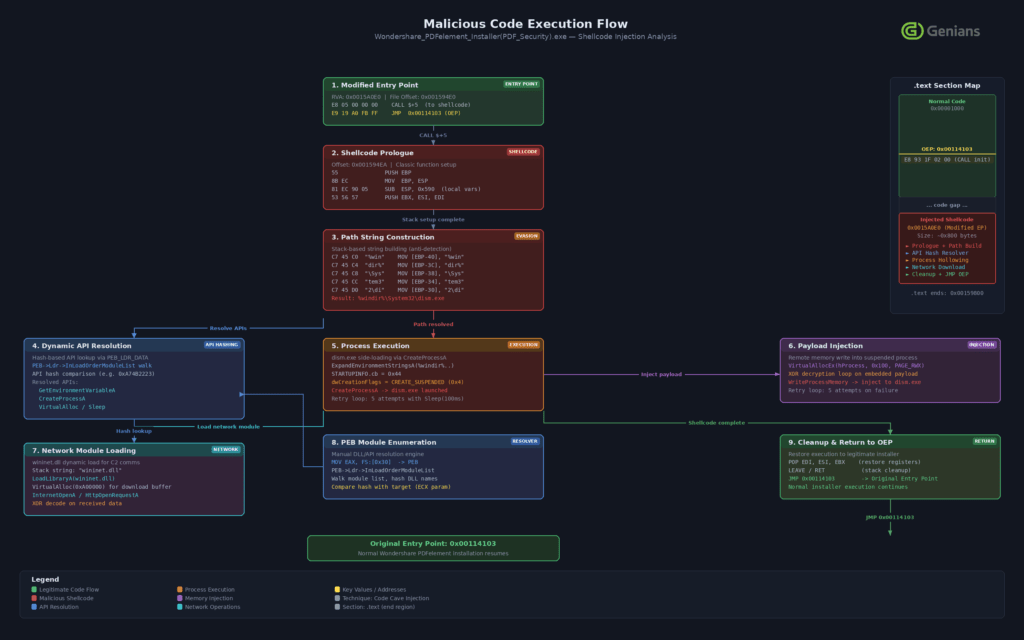

Il cuore tecnico della campagna è il tampering dell’installer Wondershare PDFelement. Il file distribuito non possiede alcuna firma digitale valida, a differenza della versione ufficiale, ma il cambiamento più sofisticato riguarda la modifica dell’AddressOfEntryPoint del PE. Gli operatori spostano l’entry point in una code cave alla fine della sezione .text, dove inseriscono circa 2 KB di shellcode.

Questa tecnica consente al codice malevolo di eseguire prima dell’applicazione legittima senza alterarne il comportamento visibile. Dopo l’esecuzione dello shellcode, il controllo torna al flusso normale dell’installer, che continua a funzionare come previsto e abbassa drasticamente la percezione di anomalia da parte dell’utente. È una strategia particolarmente efficace contro chi si limita a verificare che il software “si apra correttamente”.

Il secondo stadio usa file JPG e Zoho WorkDrive come C2 stealth

Dopo il primo stadio, il malware procede con la consegna di un payload secondario mascherato come file JPG scaricato da un sito legittimo di un servizio immobiliare giapponese con sede a Seoul. L’uso di infrastruttura reale e reputata aumenta notevolmente la capacità di evasione, poiché il traffico non appare immediatamente sospetto nei log di rete. Il payload opera in modalità fileless, viene decrittato in memoria e stabilisce comunicazioni con Zoho WorkDrive, sfruttato come canale di command and control. Questo abuso di piattaforme SaaS legittime è ormai una costante nelle campagne APT più mature: il traffico si confonde con il normale utilizzo business del cloud e rende molto più difficile la detection tramite IOC statici o blacklist di domini.

APT37 perfeziona le tecniche evasive dopo ToyBox Story e Artemis

Questa nuova operazione conferma l’evoluzione di APT37 rispetto a campagne precedenti come Operation ToyBox Story e Operation Artemis, dove il gruppo aveva già sperimentato cloud C2, DLL sideloading e documenti malevoli. Il salto qualitativo odierno consiste nell’uso integrato di ricognizione social, pretexting multi-step, code cave injection, payload fileless e abuso di servizi cloud legittimi. L’intera catena è costruita per ridurre la superficie di detection: nessun allegato email, nessun dominio palesemente malevolo, nessun payload persistente evidente sul disco. La combinazione di elementi psicologici e tecnici rende la campagna particolarmente pericolosa per analisti militari, contractor difesa, ricercatori geopolitici e organizzazioni con focus Asia-Pacifico.

Le aziende devono rafforzare difese comportamentali contro il pretexting

La risposta difensiva non può più basarsi solo su firme statiche e reputazione dei file. Campagne come questa dimostrano che gli attaccanti sono in grado di abusare di software legittimo, infrastrutture SaaS e piattaforme social mainstream per aggirare i controlli. Le organizzazioni devono investire in EDR basati sul comportamento, capaci di rilevare anomalie come esecuzione di shellcode in code cave, creazione di thread sospesi in dism.exe, decrittazione XOR multilivello e connessioni anomale verso servizi cloud non previsti dal workflow utente. Parallelamente, la formazione del personale deve includere il rischio dei social network: richieste di amicizia, passaggi da Messenger a Telegram e inviti a installare viewer dedicati devono essere trattati come indicatori di attacco iniziale, soprattutto nei settori ad alta sensibilità.

Iscriviti alla Newsletter

Non perdere le analisi settimanali: Entra nella Matrice Digitale.

Matrice Digitale partecipa al Programma Affiliazione Amazon EU. In qualità di Affiliato Amazon, ricevo un guadagno dagli acquisti idonei. Questo non influenza i prezzi per te.