CISA aggiorna il catalogo Known Exploited Vulnerabilities (KEV) aggiungendo sette vulnerabilità attivamente sfruttate che colpiscono prodotti ampiamente diffusi di Adobe, Microsoft e Fortinet. L’aggiornamento del 13 aprile 2026 alza immediatamente il livello di allerta per amministrazioni pubbliche e aziende, perché le falle incluse risultano già weaponizzate in campagne reali con scenari di remote code execution, escalation di privilegi, SQL injection e bypass delle sandbox. Le agenzie federali civili statunitensi devono applicare le mitigazioni entro il 27 aprile 2026, ma l’impatto operativo va ben oltre il perimetro governativo. Parallelamente emergono ulteriori dettagli su una zero-day di Adobe Acrobat Reader, sulla falla critica della libreria wolfSSL e sull’RCE attiva che continua a colpire istanze non aggiornate di ShowDoc.

Cosa leggere

Le sette vulnerabilità entrano nel KEV con rischio immediato

Le nuove aggiunte al catalogo KEV confermano che il rischio principale non è teorico ma già osservato sul campo. Tra le vulnerabilità più critiche figura CVE-2026-21643, una SQL injection in Fortinet FortiClient EMS che consente a un attaccante non autenticato di eseguire codice o comandi arbitrari tramite richieste HTTP costruite ad hoc. Il punteggio CVSS 9.1 la colloca tra le falle a priorità massima, soprattutto nei contesti enterprise dove la console EMS gestisce endpoint e policy di sicurezza.

- CVE-2012-1854 Microsoft Visual Basic for Applications Insecure Library Loading Vulnerability

- CVE-2020-9715 Adobe Acrobat Use-After-Free Vulnerability

- CVE-2023-21529 Microsoft Exchange Server Deserialization of Untrusted Data Vulnerability

- CVE-2023-36424 Microsoft Windows Out-of-Bounds Read Vulnerability

- CVE-2025-60710 Microsoft Windows Link Following Vulnerability

- CVE-2026-21643 Fortinet SQL Injection Vulnerability

- CVE-2026-34621 Adobe Acrobat and Reader Prototype Pollution Vulnerability

Nel pacchetto entra anche CVE-2026-34621, la zero-day di Adobe Acrobat e Reader basata su prototype pollution, capace di aggirare la sandbox attraverso PDF malevoli. Rientra inoltre la storica CVE-2020-9715, una use-after-free in Acrobat Reader che continua a essere sfruttata per ottenere esecuzione di codice remoto su workstation non aggiornate.

Microsoft Exchange e Windows espongono RCE ed escalation privilegi

Microsoft contribuisce con quattro falle ad alto impatto, confermando quanto il perimetro Windows continui a essere bersaglio privilegiato. La CVE-2023-21529 interessa Exchange Server e consente a un attaccante autenticato di ottenere remote code execution tramite deserializzazione di dati non fidati. Questa falla è particolarmente sensibile perché gruppi come Storm-1175 la sfruttano per distribuire il ransomware Medusa, trasformando un accesso iniziale in compromissione completa della posta aziendale. Sul lato sistema operativo emergono CVE-2023-36424 nel driver Common Log File System, che permette escalation di privilegi tramite lettura fuori limite, e CVE-2025-60710, che colpisce l’Host Process for Windows Tasks con una gestione impropria dei link simbolici prima dell’accesso ai file. Resta nel catalogo anche CVE-2012-1854, storica falla in Visual Basic for Applications che continua a riapparire in attacchi mirati grazie al caricamento non sicuro di librerie.

Adobe corregge la zero-day in Acrobat Reader sfruttata da mesi

Uno dei casi più delicati riguarda Adobe Acrobat Reader, dove la CVE-2026-34621 risulta sfruttata almeno da dicembre 2025. La vulnerabilità di prototype pollution consente a un PDF malevolo di richiamare API JavaScript privilegiate, leggere file locali e preparare esfiltrazione di dati o download di codice controllato dall’attaccante. L’uso di esche in lingua russa legate al settore oil and gas suggerisce campagne mirate contro organizzazioni industriali e supply chain energetiche. Adobe ha corretto il problema nelle build più recenti di Acrobat DC, Reader DC e Acrobat 2024, riducendo il punteggio da CVSS 9.6 a 8.6 dopo una rivalutazione del vettore di attacco. Resta però una minaccia concreta per gli ambienti che non applicano rapidamente gli aggiornamenti automatici o mantengono immagini software legacy.

Fortinet FortiClient EMS richiede patch immediate contro SQL injection

La presenza di Fortinet FortiClient EMS nel catalogo KEV è particolarmente rilevante per il mondo enterprise. La CVE-2026-21643 permette a un attore remoto non autenticato di manipolare query SQL e, nei casi peggiori, trasformare la vulnerabilità in esecuzione di comandi sul server di gestione. Considerando che EMS centralizza policy di sicurezza, posture endpoint e telemetria, una compromissione può offrire all’attaccante un punto di controllo privilegiato su un intero parco macchine. I tentativi di sfruttamento osservati da fine marzo 2026 mostrano che la falla è già entrata nelle catene di attacco automatizzate. Per molte organizzazioni questo significa dover intervenire non solo con la patch ma anche con audit dei log, verifica di accessi anomali e controllo dell’integrità delle policy distribuite agli endpoint.

wolfSSL e ShowDoc ampliano il fronte delle patch urgenti

Al di fuori delle sette CVE aggiunte da CISA, emergono due ulteriori minacce ad alta priorità. La libreria wolfSSL presenta la CVE-2026-5194, vulnerabilità critica che può portare all’accettazione di certificati falsificati a causa di controlli inadeguati sugli algoritmi di hash nelle firme ECDSA, Ed25519, Ed448 e implementazioni post-quantum correlate. In ambienti embedded, IoT e dispositivi di rete questo rischio può compromettere autenticazione TLS e fiducia nelle CA. L’aggiornamento alla versione 5.9.1 diventa quindi essenziale per vendor e integratori che utilizzano build con ECC attivo.

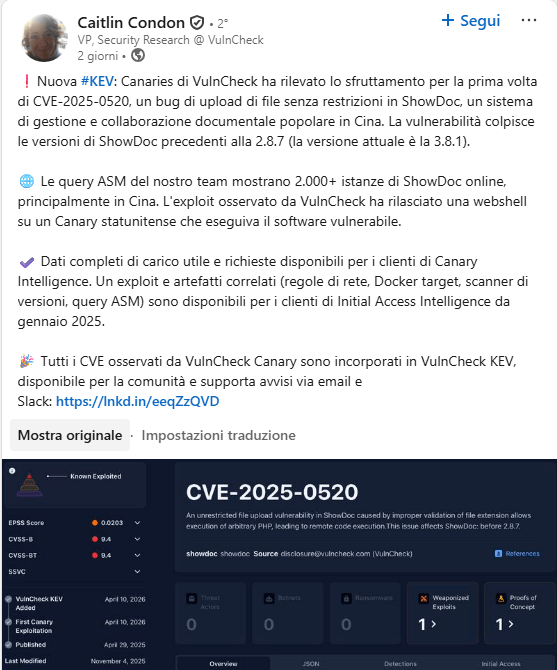

Sul fronte applicativo continua invece lo sfruttamento della CVE-2025-0520 in ShowDoc, piattaforma molto diffusa per documentazione interna e knowledge base. La falla consente a un attaccante non autenticato di caricare file PHP arbitrari tramite controllo insufficiente delle estensioni, ottenendo remote code execution tramite web shell. Con oltre 2.000 istanze ancora online, molte delle quali non aggiornate, il rischio resta elevato soprattutto per server esposti pubblicamente e ambienti di documentazione aziendale spesso trascurati nei cicli di patching.

Il catalogo KEV conferma che il patch management deve essere immediato

L’aggiornamento del catalogo KEV conferma una dinamica ormai costante: il tempo tra disclosure, weaponizzazione e sfruttamento in massa si riduce drasticamente. Le falle inserite da CISA coprono endpoint management, produttività, posta elettronica, sistema operativo, librerie crittografiche e piattaforme web, dimostrando come il rischio si distribuisca trasversalmente lungo tutta la superficie IT. Per le organizzazioni il punto non è più decidere se aggiornare, ma ridurre il tempo di esposizione a poche ore, soprattutto per software ad alta centralità come Exchange, FortiClient EMS, Acrobat Reader e componenti TLS embedded. La priorità assoluta resta combinare patching rapido, threat hunting sui log e rotazione delle credenziali nei sistemi potenzialmente compromessi.

Iscriviti alla Newsletter

Non perdere le analisi settimanali: Entra nella Matrice Digitale.

Matrice Digitale partecipa al Programma Affiliazione Amazon EU. In qualità di Affiliato Amazon, ricevo un guadagno dagli acquisti idonei. Questo non influenza i prezzi per te.