JanelaRAT si conferma una delle minacce finanziarie più insidiose emerse in America Latina, con una crescita costante delle campagne dal giugno 2023 e un forte consolidamento nel 2025. Il trojan prende di mira soprattutto gli utenti di banche online in Brasile e Messico, dove sono stati registrati oltre 26 mila attacchi in un solo anno, rispettivamente 14.739 e 11.695 casi. La sua pericolosità non deriva soltanto dal furto di credenziali, ma dalla capacità di intervenire sulle sessioni bancarie in tempo reale, monitorando il browser, identificando quando l’utente accede a portali finanziari specifici e attivando strumenti di controllo remoto, overlay falsi, screenshot, keylogging e simulazione di input. In questo modo gli attaccanti possono manipolare l’operazione bancaria mentre la vittima continua a usare il computer senza rendersi conto dell’interferenza. Il malware viene collegato a una variante modificata di BX RAT e mostra un livello di maturità operativa elevato, con catene di infezione aggiornate regolarmente, offuscamento pesante e comunicazioni cifrate verso il server di comando e controllo.

Cosa leggere

JanelaRAT sfrutta phishing e fatture false per avviare l’infezione

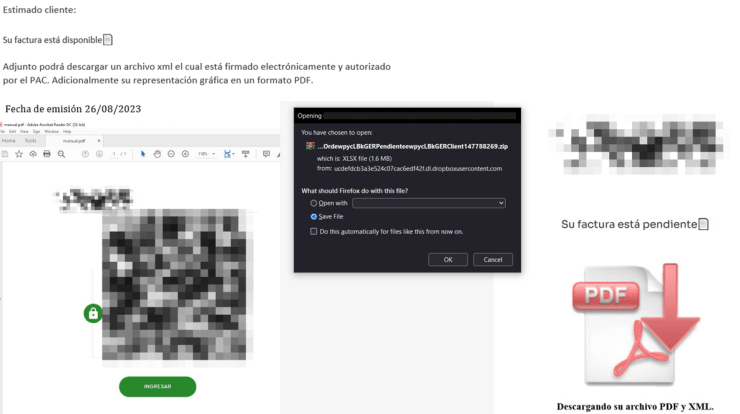

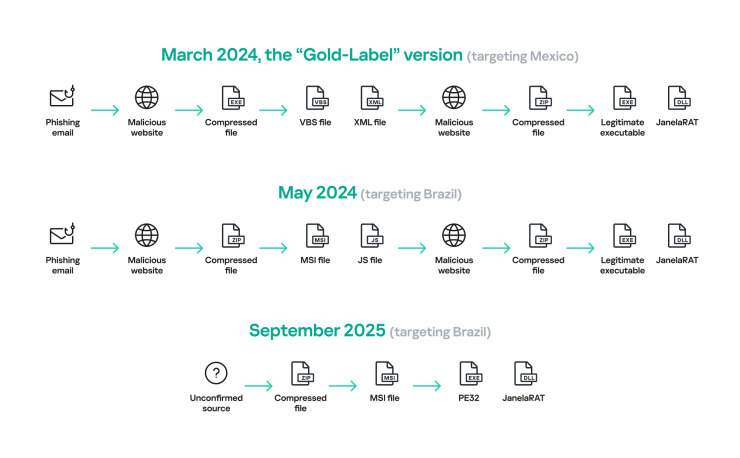

La distribuzione di JanelaRAT continua a basarsi su campagne di phishing email costruite per imitare comunicazioni aziendali o amministrative credibili, spesso legate a fatture, notifiche di pagamento, documenti fiscali o presunte pendenze. Il messaggio induce la vittima a cliccare su un link che porta al download di un archivio compresso o di un pacchetto apparentemente innocuo. Nelle varianti più recenti, la catena malevola è stata semplificata per aumentare efficacia e furtività, sostituendo sequenze più lunghe di file compressi con un dropper MSI capace di preparare il sistema e installare direttamente i componenti finali.

Questa scelta riduce il numero di passaggi visibili all’utente e abbassa anche il rischio di blocco da parte di alcune difese tradizionali. La campagna sfrutta con precisione la fiducia nelle email di tipo amministrativo, un vettore ancora estremamente efficace nelle minacce bancarie regionali, soprattutto nei contesti in cui i documenti allegati o i link di fatturazione fanno parte della normale routine lavorativa.

Il dropper MSI installa JanelaRAT con sideloading di DLL e persistenza

Uno degli aspetti tecnicamente più interessanti di JanelaRAT è la nuova catena basata su MSI, che distribuisce un eseguibile legittimo e una DLL malevola caricata tramite sideloading. Nei campioni più recenti, il pacchetto installa un file come nevasca.exe insieme a una libreria come PixelPaint.dll, che contiene il codice effettivo del trojan. L’eseguibile legittimo viene usato come contenitore credibile per caricare automaticamente la DLL, una tecnica consolidata che consente al malware di avviarsi nel contesto di un processo apparentemente benigno. Il dropper crea inoltre file indicatori di primo avvio, verifica percorsi specifici nel filesystem e, se necessario, costruisce una persistenza tramite collegamento LNK nella cartella Startup.

Così il malware sopravvive ai riavvii e può essere riattivato senza richiedere nuove interazioni da parte dell’utente. In alcuni casi, se la procedura non può completarsi correttamente, la vittima viene reindirizzata verso un sito legittimo per ridurre sospetti e far sembrare l’azione un normale errore di navigazione.

JanelaRAT usa offuscamento avanzato per eludere l’analisi del codice

La componente di evasione è uno dei punti forti dell’operazione. JanelaRAT ricorre a strumenti di offuscamento come Eazfuscator e ConfuserEx, insieme a tecniche più avanzate di control flow flattening, rinomina aggressiva di classi e variabili e cifratura delle stringhe. Le versioni moderne del malware proteggono testo e parametri interni con combinazioni di base64, Rijndael AES e chiavi derivate da hash MD5, rendendo molto più complessa l’analisi sia statica sia dinamica. Questo approccio rallenta i team di incident response e complica la produzione di firme affidabili. Anche la struttura dei file, i percorsi, i nomi generati casualmente e i controlli anti-esecuzione multipla contribuiscono a ridurre la visibilità del malware. Gli attaccanti dimostrano quindi una strategia evolutiva ben definita: non solo distribuire il trojan, ma mantenerlo efficace nel tempo contro antivirus, sandbox e strumenti di reverse engineering.

JanelaRAT monitora i titoli delle finestre e attiva il furto solo sui siti bancari

Il nome JanelaRAT deriva dal termine portoghese janela, cioè finestra, e descrive perfettamente la logica operativa del malware. Il trojan controlla in modo continuo i titoli delle finestre del browser aperte sul sistema compromesso e confronta il testo con una lista offuscata di banche, piattaforme finanziarie e servizi crypto. Quando identifica una corrispondenza, entra in una modalità più aggressiva e avvia il monitoraggio attivo della sessione. Questo comportamento selettivo offre due vantaggi strategici: riduce il rumore operativo nelle fasi normali dell’uso del computer e massimizza l’efficacia solo quando la vittima è realmente in contatto con un servizio di valore. In pratica il malware non si limita a rubare dati genericamente, ma aspetta il momento esatto in cui l’utente sta per compiere una transazione o inserire credenziali utili. È una forma di targeting comportamentale che rende JanelaRAT molto più preciso e difficile da notare rispetto ai trojan che operano in modo costante e indiscriminato.

Overlay falsi, keylogging e input simulati permettono il furto di sessioni

Quando l’utente accede a un sito bancario monitorato, JanelaRAT può attivare overlay HTML dinamici che imitano l’interfaccia reale della banca o del servizio finanziario. La vittima crede di interagire con la pagina autentica mentre inserisce credenziali, codici temporanei, conferme MFA o altri elementi sensibili che vengono sottratti in tempo reale. A questo si aggiungono keylogging, cattura di screenshot e capacità di simulare input di mouse e tastiera, permettendo agli operatori remoti di intervenire direttamente nella sessione bancaria. Questa combinazione è particolarmente efficace nelle frodi finanziarie, perché consente di manipolare l’operazione senza interrompere l’esperienza dell’utente. Gli attaccanti possono attendere che la vittima completi il login, verificare la disponibilità di fondi, intercettare eventuali verifiche di sicurezza e poi guidare l’interazione fino alla transazione fraudolenta. La sessione non viene semplicemente rubata: viene controllata e piegata agli obiettivi dell’operatore.

Il malware profila il sistema e valuta anche le difese bancarie installate

Prima di passare alle azioni più invasive, JanelaRAT esegue una raccolta dettagliata di informazioni sul sistema. Il trojan rileva versione del sistema operativo, architettura della macchina, nome utente, livello di privilegi e presenza di software di sicurezza o strumenti antifrode bancari. Uno dei parametri osservati nelle campagne note è AN, che segnala al server di comando e controllo se sul dispositivo è presente o meno una protezione bancaria dedicata. Questo permette agli attaccanti di classificare le vittime e di personalizzare la catena operativa in base al livello di rischio o al valore potenziale del bersaglio. Il malware assegna anche nickname specifici agli host, distinguendo per esempio ambienti con privilegi amministrativi da profili guest. Si tratta di un dettaglio importante, perché mostra una logica di gestione centralizzata delle infezioni e una volontà di selezionare con attenzione i sistemi più promettenti per il furto finanziario.

JanelaRAT comunica con il C2 in tempo reale e sincronizza gli attacchi

Sul piano della comunicazione, il trojan stabilisce una connessione TCP socket con il proprio server C2 e combina questa funzione con beaconing HTTP periodico per notificare stato della macchina, presenza dell’utente, privilegi, versione del malware e parametri di sicurezza. La comunicazione è cifrata e in alcuni casi supportata da rotazione giornaliera dei domini, spesso sulla porta 443, per complicare blocco e tracciamento. Un elemento particolarmente rilevante è il monitoraggio dell’inattività dell’utente: se il computer resta fermo per oltre dieci minuti, il trojan avvisa il server; quando l’utente riprende l’attività, invia un nuovo segnale. Questo meccanismo consente agli attaccanti di sincronizzare l’intervento remoto con i momenti migliori, decidendo se operare durante l’assenza della vittima o mentre questa è davanti allo schermo. L’uso di PowerShell per scaricare payload aggiuntivi da server di staging amplia ulteriormente la flessibilità del malware e permette di aggiornare rapidamente funzioni, target e persistenza.

Brasile e Messico restano i paesi più colpiti nel 2025

Le statistiche disponibili mostrano con chiarezza la focalizzazione geografica della campagna. Nel 2025 sono stati rilevati oltre 26 mila attacchi, con Brasile e Messico come principali epicentri. Il Brasile rimane il bersaglio prioritario, coerentemente con l’origine linguistica del nome del trojan e con la storica concentrazione del cybercrime bancario brasiliano. Tuttavia il numero di casi in Messico dimostra che il malware è già pienamente operativo anche sul mercato ispanofono, dove una variante nota come Gold-Label amplia il raggio d’azione verso ulteriori istituzioni e servizi finanziari regionali. Questa distribuzione conferma che JanelaRAT non è un’operazione episodica ma una piattaforma in espansione, aggiornata regolarmente per adattarsi a nuove banche, nuovi metodi di autenticazione e nuove difese lato utente. La continuità delle campagne indica inoltre una filiera criminale matura, capace di unire phishing iniziale, sviluppo malware, infrastruttura C2 e monetizzazione delle credenziali rubate.

JanelaRAT conferma l’evoluzione del banking malware in America Latina

L’aspetto più preoccupante di JanelaRAT è la sua capacità di fondere modelli classici da RAT con tecniche avanzate di banking trojan orientate alla sessione attiva. Il malware non si limita a esfiltrare password salvate o dati statici, ma osserva il comportamento dell’utente, sceglie il momento giusto, altera il flusso dell’operazione e comunica in tempo reale con gli operatori remoti. Questo approccio aumenta drasticamente l’efficacia delle frodi e rende più difficile per la vittima accorgersi dell’attacco prima che il denaro venga sottratto. Per questo motivo JanelaRAT rappresenta una minaccia concreta non solo per gli utenti finali, ma anche per banche, operatori antifrode e team di sicurezza che devono rilevare attività malevole apparentemente eseguite da clienti autentici. La combinazione di phishing mirato, sideloading, persistenza tramite LNK, overlay dinamici, keylogging e session hijacking mostra chiaramente come il malware finanziario in America Latina stia raggiungendo livelli di sofisticazione sempre più elevati.

Iscriviti alla Newsletter

Non perdere le analisi settimanali: Entra nella Matrice Digitale.

Matrice Digitale partecipa al Programma Affiliazione Amazon EU. In qualità di Affiliato Amazon, ricevo un guadagno dagli acquisti idonei. Questo non influenza i prezzi per te.