Con il Patch Tuesday di aprile 2026, Microsoft corre ai ripari rilasciando uno degli aggiornamenti cumulativi più massicci degli ultimi tempi, correggendo ben 167 vulnerabilità su Windows 11 e Windows 10. Tra le criticità sanate spiccano due zero-day di gravità estrema: la prima (CVE-2026-32201) interessa SharePoint Server e permette attacchi di spoofing ed esfiltrazione dati; la seconda (CVE-2026-33825) coinvolge la piattaforma Microsoft Defender, spalancando le porte a un’elevazione di privilegi fino al controllo totale del sistema (SYSTEM). L’update introduce inoltre nuove e stringenti difese di default contro i file .rdp (Remote Desktop), sempre più usati nei tentativi di phishing, disabilitando la condivisione automatica di dischi locali e clipboard e avvisando l’utente in caso di file non firmati. Microsoft ha rilasciato il Patch Tuesday di aprile 2026 con un pacchetto di sicurezza particolarmente ampio che corregge 167 vulnerabilità, incluse due zero-day già sfruttate o divulgate pubblicamente. Gli aggiornamenti cumulativi KB5083769 e KB5082052 per Windows 11, insieme all’extended security update KB5082200 per Windows 10, intervengono su falle di elevazione privilegi, remote code execution, spoofing e disclosure di informazioni. Il rilascio assume particolare rilevanza perché introduce anche nuove protezioni contro file Remote Desktop .rdp malevoli e un percorso fast-track per il ripristino degli account del Windows Hardware Program sospesi per verifiche incomplete.

Cosa leggere

Microsoft chiude due zero-day in SharePoint e Defender

Tra le vulnerabilità più critiche corrette spicca CVE-2026-32201, una falla di spoofing in Microsoft SharePoint Server causata da validazione impropria degli input. Questa debolezza consente a un attaccante non autenticato di falsificare richieste di rete e ottenere accesso a informazioni sensibili compromettendo confidenzialità e integrità dei dati, uno scenario particolarmente grave per ambienti enterprise che utilizzano SharePoint come hub documentale e collaborativo. La seconda zero-day è CVE-2026-33825, che interessa la piattaforma Microsoft Defender e permette una elevazione di privilegi fino a SYSTEM. In questo caso la correzione arriva tramite aggiornamento della piattaforma antimalware alla versione 4.18.26050.3011, sigillando un vettore che avrebbe consentito a processi con privilegi ridotti di ottenere il pieno controllo del sistema operativo. Per i SOC aziendali la priorità resta l’aggiornamento immediato di SharePoint on-premise e la verifica delle versioni Defender distribuite sugli endpoint. La maggior parte delle vulnerabilità rimanenti è classificata come importante, con due vulnerabilità di livello moderato e una di livello basso che sono state anch’esse corrette. Talos sottolinea le numerose vulnerabilità aggiuntive di rilievo che Microsoft ha ritenuto “più suscettibili” di essere sfruttate.

· CVE-2026-0390 – Vulnerabilità di bypass della funzionalità di sicurezza di avvio protetto UEFI

· CVE-2026-26151 – Vulnerabilità di spoofing del desktop remoto

· CVE-2026-26169 – Vulnerabilità di divulgazione di informazioni sulla memoria del kernel di Windows

· CVE-2026-26173 – Vulnerabilità di elevazione dei privilegi nel driver di funzioni ausiliarie di Windows per WinSock

· CVE-2026-26177 – Vulnerabilità di elevazione dei privilegi nel driver di funzioni ausiliarie di Windows per WinSock

· CVE-2026-26182 – Vulnerabilità di elevazione dei privilegi nel driver di funzioni ausiliarie di Windows per WinSock

· CVE-2026-27906 – Vulnerabilità di bypass della funzionalità di sicurezza di Windows Hello

· CVE-2026-27908 – Vulnerabilità di elevazione dei privilegi nel driver di traduzione TDI di Windows (tdx.sys).

· CVE-2026-27909 – Vulnerabilità di elevazione dei privilegi nel servizio di ricerca di Windows

· CVE-2026-27913 – Vulnerabilità di bypass della funzionalità di sicurezza BitLocker di Windows

· CVE-2026-27914 – Vulnerabilità di elevazione dei privilegi nella Microsoft Management Console

· CVE-2026-27921 – Vulnerabilità di elevazione dei privilegi del driver di traduzione TDI di Windows (tdx.sys).

· CVE-2026-27922 – Vulnerabilità di elevazione dei privilegi nel driver di funzioni ausiliarie di Windows per WinSock

· CVE-2026-32070 – Vulnerabilità di elevazione dei privilegi nel driver del Common Log File System di Windows

· CVE-2026-32075 – Vulnerabilità di elevazione dei privilegi dell’host del dispositivo UPnP di Windows

· CVE-2026-32093 – Vulnerabilità di elevazione dei privilegi nel servizio di individuazione delle funzioni di Windows (fdwsd.dll).

· CVE-2026-32152 – Vulnerabilità di elevazione dei privilegi in Gestione finestre desktop

· CVE-2026-32154 – Vulnerabilità di elevazione dei privilegi in Gestione finestre desktop

· CVE-2026-32155 – Vulnerabilità di elevazione dei privilegi in Gestione finestre desktop

· CVE-2026-32162 – Vulnerabilità di elevazione dei privilegi COM in Windows

· CVE-2026-32202 – Vulnerabilità di spoofing della shell di Windows

· CVE-2026-32225 – Vulnerabilità di bypass delle funzionalità di sicurezza della shell di Windows

· CVE-2026-33825 – Vulnerabilità di elevazione dei privilegi in Microsoft Defender

Windows 11 riceve KB5083769 e KB5082052 con fix di sicurezza e nuove funzioni

Gli aggiornamenti KB5083769 e KB5082052 coprono rispettivamente le build 25H2, 24H2 e 23H2 di Windows 11, portando i sistemi alle versioni 26200.8246, 26100.8246 e 22631.6936. Oltre ai fix di sicurezza, Microsoft integra miglioramenti importanti in componenti chiave del sistema. Smart App Control può ora essere attivato o disattivato dinamicamente da Windows Security senza reinstallazione pulita, un cambiamento significativo per la gestione runtime delle policy basate su machine learning contro software non affidabile. Sul fronte accessibilità, Narrator guadagna descrizioni avanzate delle immagini sui PC Copilot+ e supporto esteso a Copilot su tutti i dispositivi Windows 11, con scorciatoie dedicate per descrivere oggetti a schermo o l’intero desktop. Il risultato è una convergenza tra sicurezza, AI on-device e accessibilità che rafforza l’ecosistema Windows in vista dei nuovi workload basati su NPU.

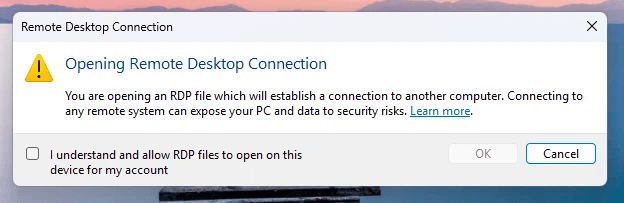

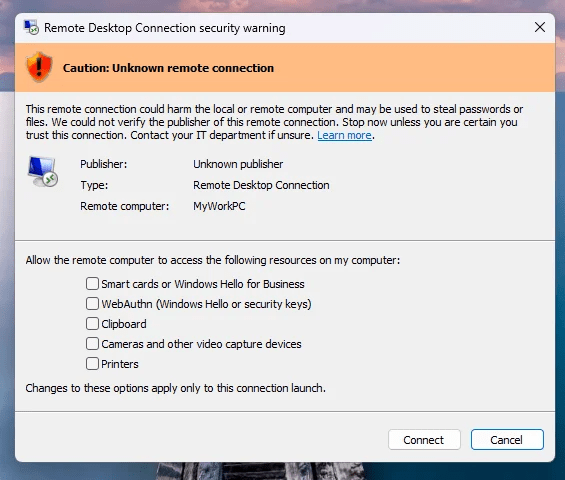

File RDP malevoli e protezioni anti phishing diventano priorità

Uno dei cambiamenti più interessanti del Patch Tuesday riguarda la protezione contro file .rdp malevoli, spesso utilizzati in campagne phishing per collegare silenziosamente i dispositivi delle vittime a server controllati dagli attaccanti. Microsoft introduce un prompt educativo iniziale e, dalle aperture successive, una finestra di sicurezza completa che mostra publisher verificato, indirizzo del sistema remoto e dettagli delle redirezioni locali come drive, clipboard e dispositivi di autenticazione.

Tutte le opzioni di redirezione vengono ora disabilitate di default, riducendo drasticamente il rischio di esfiltrazione di file, credenziali o contenuti della clipboard. In caso di file non firmato compare l’avviso Caution Unknown remote connection, una misura pensata per contrastare campagne di social engineering sempre più sofisticate contro help desk, team IT e utenti enterprise con privilegi elevati.

Windows 10 KB5082200 estende la sicurezza su LTSC e ESU

Per Windows 10, Microsoft distribuisce KB5082200 destinato a dispositivi Enterprise LTSC e ai sistemi iscritti al programma Extended Security Updates. L’aggiornamento porta la build alla 19045.7184, mentre Enterprise LTSC 2021 raggiunge la 19044.7184, includendo tutti i fix di sicurezza del mese, comprese le due zero-day. Tra le correzioni più importanti figurano i problemi di login con account Microsoft emersi dopo gli update di marzo, il reporting dinamico dello stato Secure Boot nell’app Windows Security e la riduzione dei falsi ingressi in BitLocker Recovery dopo aggiornamenti firmware e Secure Boot. Microsoft avvia inoltre il rollout controllato dei nuovi certificati Secure Boot che sostituiranno quelli del 2011 in scadenza a giugno 2026, una transizione critica per mantenere la fiducia nella catena di boot dei sistemi legacy ancora presenti in ambienti enterprise.

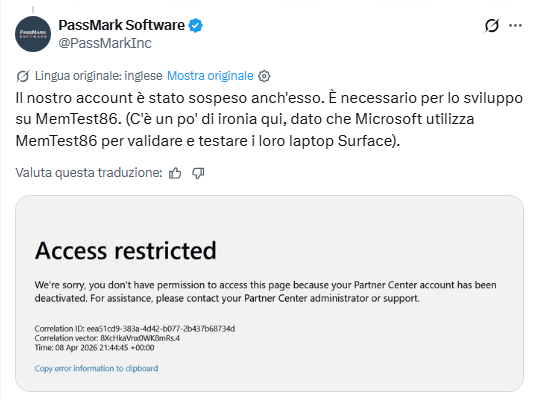

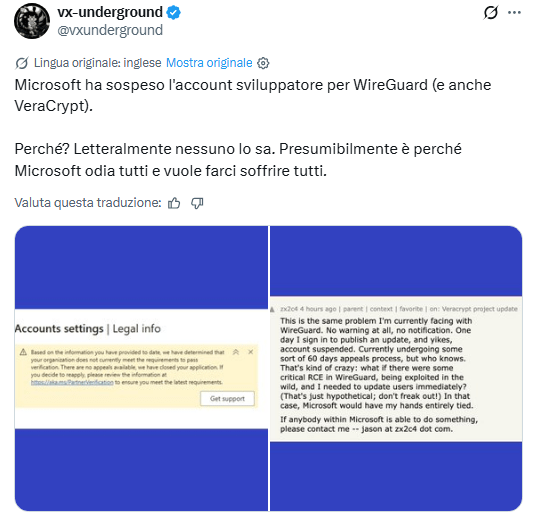

Microsoft accelera il reintegro degli account hardware developer

Parallelamente alle patch di sicurezza, Microsoft affronta il tema della sospensione di account nel Windows Hardware Program dovuta alla mancata verifica dell’identità richiesta dall’ottobre 2025. La misura aveva colpito anche progetti open source molto noti come WireGuard, VeraCrypt, MemTest86 e Windscribe, bloccando temporaneamente la pubblicazione di driver kernel e aggiornamenti critici. Con il nuovo percorso fast-track, gli sviluppatori possono aprire un case di supporto nel Hardware Dev Center, motivare l’utilizzo del programma e completare rapidamente i requisiti di compliance mancanti.

Questa accelerazione riduce il rischio che software essenziali per la sicurezza o la connettività restino senza aggiornamenti su Windows, mantenendo al tempo stesso controlli rigorosi contro abusi come Bring Your Own Vulnerable Driver.

Iscriviti alla Newsletter

Non perdere le analisi settimanali: Entra nella Matrice Digitale.

Matrice Digitale partecipa al Programma Affiliazione Amazon EU. In qualità di Affiliato Amazon, ricevo un guadagno dagli acquisti idonei. Questo non influenza i prezzi per te.