Un nuovo caso analizzato da Huntress mostra come un semplice PUP firmato digitalmente possa trasformarsi in un vettore estremamente aggressivo contro la sicurezza enterprise. La campagna, attribuita a software firmato da Dragon Boss Solutions LLC, sfrutta il meccanismo di aggiornamento di Advanced Installer per distribuire in modo silenzioso payload MSI e script PowerShell progettati per disattivare le principali suite antivirus. In appena 24 ore sono stati osservati oltre 23.500 host compromessi in 124 paesi, con impatto anche su università, sanità, pubbliche amministrazioni e reti operative critiche. L’elemento più pericoloso non è il browser PUP in sé, ma la presenza di un update channel persistente con privilegi SYSTEM che può essere riutilizzato in futuro per distribuire payload ben più distruttivi.

Cosa leggere

Il browser PUP firmato usa Advanced Installer come vettore silenzioso

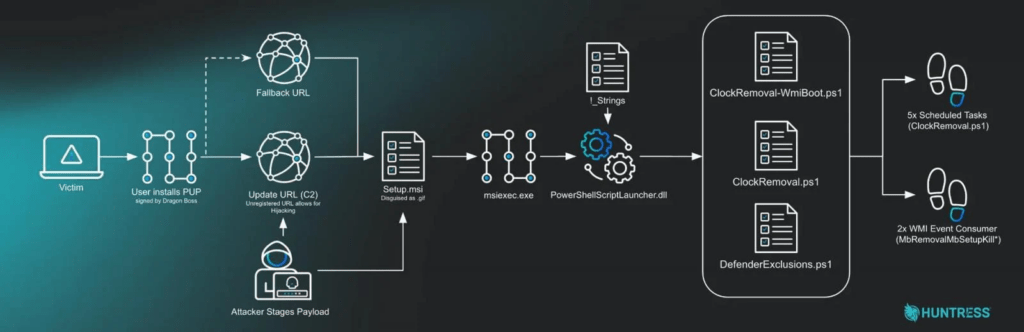

Il software viene distribuito come browser alternativo sotto nomi come Chromstera Browser, Chromnius, WorldWideWeb, Web Genius e Artificius Browser, presentandosi come applicazione apparentemente innocua. In realtà incorpora il sistema di aggiornamento di Advanced Installer, strumento assolutamente legittimo e molto diffuso nello sviluppo Windows per la gestione di patch e versioni MSI. Gli attaccanti hanno però configurato l’update engine con flag che forzano installazione silenziosa, esecuzione elevata, impossibilità di disattivare gli update e assenza totale di interazione utente.

Questo consente al PUP di scaricare automaticamente nuovi componenti da remoto e installarli con privilegi di sistema, superando molti controlli di sicurezza basati sulla reputazione del software firmato.

Il payload MSI camuffato avvia ricognizione e prepara la persistenza

La fase successiva dell’attacco prevede il download di un file Setup.msi mascherato da immagine GIF, tecnica utile a eludere controlli superficiali o sistemi che si limitano all’estensione apparente del file. Il pacchetto contiene DLL legittime di Advanced Installer e un file di istruzioni personalizzato chiamato !StringData, usato per pilotare il comportamento del payload.

Prima di eseguire la parte distruttiva, il MSI effettua una ricognizione dettagliata dell’endpoint: verifica privilegi amministrativi, controlla la presenza di macchine virtuali, testa la connettività internet e interroga il registro di Windows per identificare prodotti di sicurezza installati. Solo dopo questa fase distribuisce lo script ClockRemoval.ps1, copiato in più directory per garantire resilienza e sopravvivenza ai tentativi di rimozione.

ClockRemoval.ps1 disattiva antivirus e blocca le reinstallazioni

Il cuore offensivo della campagna è ClockRemoval.ps1, script PowerShell che esegue un ciclo di pulizia aggressivo ad ogni avvio del sistema, al login utente e poi con cadenza di 30 minuti. Lo script ferma servizi, termina processi, elimina directory di installazione, rimuove chiavi di registro e richiama in modalità silenziosa gli uninstaller ufficiali di Malwarebytes, Kaspersky, McAfee ed ESET. Quando la rimozione standard non basta, procede alla cancellazione forzata dei residui su disco. Un passaggio particolarmente pericoloso riguarda la modifica del file hosts, dove i domini dei vendor antivirus vengono reindirizzati a 0.0.0.0, impedendo aggiornamenti, reinstallazioni o download di strumenti di remediation. Questo rende il sistema non solo privo di protezione, ma anche ostile al ripristino.

Oltre 300 reti critiche colpite tra università, sanità e OT

L’analisi di Huntress ha evidenziato la presenza di almeno 324 host compromessi in reti ad alto valore, un dato particolarmente allarmante perché riguarda ambienti dove la continuità operativa è essenziale. Tra questi figurano 221 istituzioni accademiche, 41 reti OT nei settori energia e trasporti, 35 enti governativi locali, 24 scuole e 3 organizzazioni sanitarie. La presenza in ambienti OT amplia notevolmente il rischio, perché la disattivazione delle protezioni endpoint su sistemi industriali può aprire la strada a sabotaggi, ransomware o manomissioni di processo. Anche il settore education risulta particolarmente vulnerabile, data la diffusione di software freeware o browser alternativi spesso installati senza una governance centralizzata rigorosa.

Il sinkhole del dominio riduce il rischio ma la backdoor resta attiva

Un elemento chiave della risposta difensiva è stato il sinkholing del dominio chromsterabrowser[.]com, che Huntress è riuscita a registrare prima che finisse in mani ostili. Questo ha permesso ai ricercatori di osservare decine di migliaia di connessioni da sistemi già infetti, confermando la vasta superficie di esposizione globale. Tuttavia il rischio non si esaurisce con il sinkhole. Il vero problema è che il motore di aggiornamento Advanced Installer resta già installato su migliaia di endpoint, e potrebbe essere riattivato tramite domini di fallback o nuove configurazioni da attori malevoli che dovessero acquisire il controllo dell’infrastruttura residua.

WMI, task schedulati e hosts file sono gli indicatori più utili

Per la detection, Huntress consiglia di concentrarsi su elementi di persistenza specifici. Particolarmente rilevanti risultano le sottoscrizioni WMI con riferimenti a “MbRemoval” o “MbSetup”, i task schedulati che includono stringhe come “WMILoad” o “ClockRemoval”, e la presenza di processi firmati da Dragon Boss Solutions LLC. Altri indicatori forti sono modifiche sospette nel file hosts, esclusioni anomale di Microsoft Defender e script PowerShell presenti in directory utente o temporanee con esecuzione ricorrente. In ambienti enterprise la telemetria EDR può aiutare a correlare la sequenza MSI → PowerShell → rimozione servizi AV, fornendo un pattern di compromissione molto chiaro.

L’abuso di strumenti legittimi amplia il rischio supply chain

Il caso dimostra in modo emblematico come strumenti di sviluppo legittimi possano essere trasformati in vettori di attacco supply chain-like quando incorporati in software firmato e apparentemente affidabile. Advanced Installer non è vulnerabile in sé: il problema nasce dall’uso malevolo della sua infrastruttura di update in un’applicazione PUP distribuita su larga scala. Questo rende la campagna particolarmente insidiosa, perché molti controlli reputazionali si fermano alla firma digitale o alla liceità dello strumento utilizzato. In realtà il risultato finale è un antivirus killer persistente, già pronto a ricevere ulteriori payload. Per molte organizzazioni il vero rischio futuro è proprio questo: un canale di distribuzione silenzioso già installato su endpoint rimasti senza difese.

Iscriviti alla Newsletter

Non perdere le analisi settimanali: Entra nella Matrice Digitale.

Matrice Digitale partecipa al Programma Affiliazione Amazon EU. In qualità di Affiliato Amazon, ricevo un guadagno dagli acquisti idonei. Questo non influenza i prezzi per te.