Cisco ha pubblicato il 15 aprile 2026 un pacchetto di advisory che colpisce alcuni dei suoi prodotti aziendali più diffusi, con particolare attenzione a Identity Services Engine, Unity Connection, Webex, Secure Web Appliance e ThousandEyes Enterprise Agent. Il rischio più alto si concentra su Cisco ISE, dove una vulnerabilità di remote code execution può consentire a un amministratore autenticato di eseguire comandi arbitrari sul sistema operativo sottostante, con possibile impatto fino alla compromissione del nodo e all’interruzione dei servizi di accesso alla rete. Nello stesso momento Cisco Talos ha acceso i riflettori su un’altra minaccia meno tradizionale ma sempre più concreta: l’abuso della piattaforma di automazione n8n, che threat actor e operatori di phishing stanno trasformando in infrastruttura apparentemente legittima per distribuire malware, tracciare utenti e aggirare filtri di sicurezza convenzionali.

Cosa leggere

Cisco ISE concentra il rischio più alto con RCE, path traversal e privilege escalation

Il cuore tecnico del bollettino riguarda Cisco Identity Services Engine e ISE Passive Identity Connector, dove Cisco ha corretto una vulnerabilità critica che può permettere a un attaccante autenticato con credenziali amministrative di eseguire comandi arbitrari sull’host sottostante. L’azienda attribuisce il problema a una validazione insufficiente degli input e segnala che, in alcune configurazioni a nodo singolo, lo sfruttamento può anche causare denial of service, rendendo indisponibile il nodo e bloccando l’accesso alla rete per endpoint che dipendono dall’autenticazione centralizzata. Il punteggio CVSS pubblicato da Cisco per questa falla arriva a 9.9, elemento che la colloca tra le vulnerabilità più pericolose del lotto. Alla RCE si aggiunge una vulnerabilità distinta di path traversal che consente la lettura di file arbitrari e una falla di command injection sulla CLI che può portare a privilege escalation a root da parte di un utente locale autenticato con privilegi amministrativi. Cisco ha distribuito fix per le linee 3.1 Patch 11, 3.2 Patch 10, 3.3 Patch 11, 3.4 Patch 6 e 3.5 Patch 3, mentre per le release precedenti alla 3.1 raccomanda la migrazione immediata verso versioni supportate.

Le XSS in Cisco ISE completano un quadro critico per i sistemi NAC

Oltre alle falle più gravi legate a esecuzione di codice e lettura di file, Cisco ISE presenta anche vulnerabilità multiple di cross-site scripting nell’interfaccia web di gestione. In questo caso lo scenario di attacco richiede privilegi amministrativi di scrittura, ma l’impatto resta sensibile perché un attore malintenzionato potrebbe eseguire script nel contesto della console di amministrazione, sottrarre informazioni di sessione o manipolare l’interazione degli operatori con il pannello. Cisco assegna a questo gruppo di problemi un CVSS base di 4.8, valore inferiore rispetto alle RCE ma comunque rilevante in ambienti dove ISE viene usato come componente cardine del Network Access Control, della profilazione dispositivi e della segmentazione. La presenza simultanea di RCE, traversal, injection e XSS mostra quanto sia ampio il perimetro di esposizione di una piattaforma che spesso occupa una posizione centrale nelle architetture di sicurezza enterprise. In pratica, un ritardo negli aggiornamenti può tradursi non solo in rischio per la console di gestione ma anche in impatti indiretti sulla continuità operativa dell’intera rete aziendale.

Unity Connection, ThousandEyes e Secure Web Appliance ampliano la superficie d’attacco enterprise

Il pacchetto di advisory non si limita a ISE. Cisco Unity Connection include una vulnerabilità di arbitrary file download che può consentire a un attaccante remoto autenticato di scaricare file arbitrari dal sistema. Il prodotto presenta inoltre problemi nell’interfaccia web di gestione che includono XSS riflesso, open redirect e SQL injection, con gravità differenti ma tutte potenzialmente utili in catene di attacco contro infrastrutture di comunicazione unificate. Cisco indica come release corrette le linee 14SU6, 15SU4 e successive, mentre gli ambienti ancora fermi alla serie 12.5 devono affrontare una migrazione. Sul fronte osservabilità e network intelligence, Cisco ThousandEyes Enterprise Agent soffre invece di una vulnerabilità di arbitrary file overwrite sfruttabile da un utente locale autenticato con privilegi bassi attraverso link simbolici e controlli inadeguati sul file system; la correzione arriva con la release 1.234.0. Anche Cisco Secure Web Appliance riceve una patch per un problema di authentication bypass che può permettere a un attaccante remoto non autenticato di eludere requisiti di policy legati all’autenticazione, con fix nella release AsyncOS 15.2.5-013. Nel complesso il quadro conferma che l’aggiornamento del 15 aprile non è un semplice rilascio di routine ma una tornata di remediation trasversale su componenti chiave dell’infrastruttura aziendale.

Webex Contact Center e Webex Services mostrano criticità tra XSS e validazione dei certificati

Un altro blocco importante di correzioni riguarda l’ecosistema Webex. In Cisco Webex Contact Center Cisco ha corretto una vulnerabilità XSS nel Desktop Agent che poteva essere sfruttata da un attaccante remoto non autenticato inducendo l’utente a cliccare un link malevolo. L’impatto include l’esecuzione di script nel browser e il potenziale furto di dati di sessione o di contesto operativo dell’agente. Parallelamente, la pagina delle advisory di Cisco segnala anche una vulnerabilità critica di certificate validation in Cisco Webex Services relativa all’integrazione SSO con Control Hub, identificata come CVE-2026-20184. Secondo la sintesi pubblica, il problema può consentire a un attaccante remoto non autenticato di impersonare utenti tramite un token modificato, scenario particolarmente sensibile perché coinvolge il piano di identità e federazione del servizio cloud. Cisco ha indicato agli amministratori la necessità di caricare un nuovo certificato SAML del provider di identità su Control Hub per mitigare il rischio. Anche in questo caso emerge un punto chiave: una vulnerabilità che tocca direttamente autenticazione federata e servizi SaaS può avere un impatto rapido e trasversale su utenti, agenti di contact center e processi aziendali critici.

Talos descrive come n8n viene trasformato in veicolo di malware e tracking

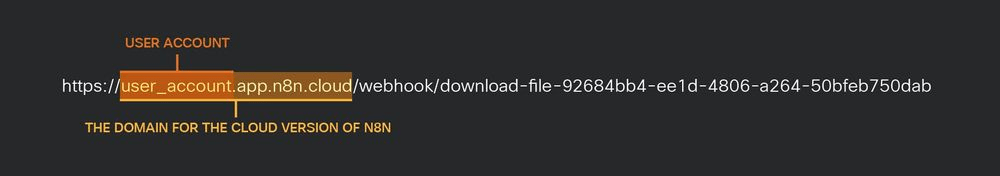

Accanto agli advisory di prodotto, il contributo più interessante sul piano strategico arriva da Cisco Talos, che ha documentato un aumento marcato dell’abuso della piattaforma di automazione n8n. Il report spiega che gli attori malevoli sfruttano soprattutto gli URL webhook esposti, che permettono di restituire contenuti dinamici a un browser o a un client remoto mascherandone l’origine dietro un dominio apparentemente legittimo della piattaforma.

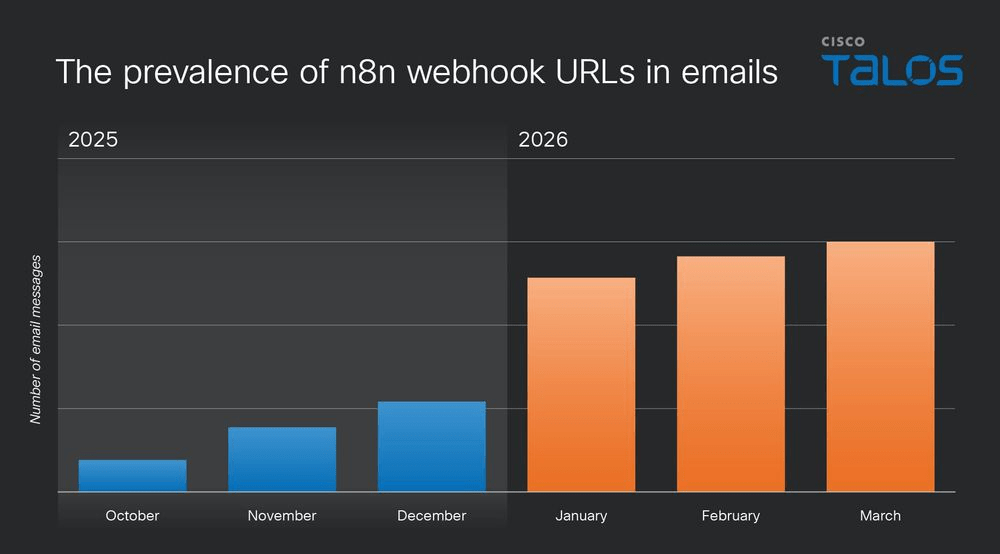

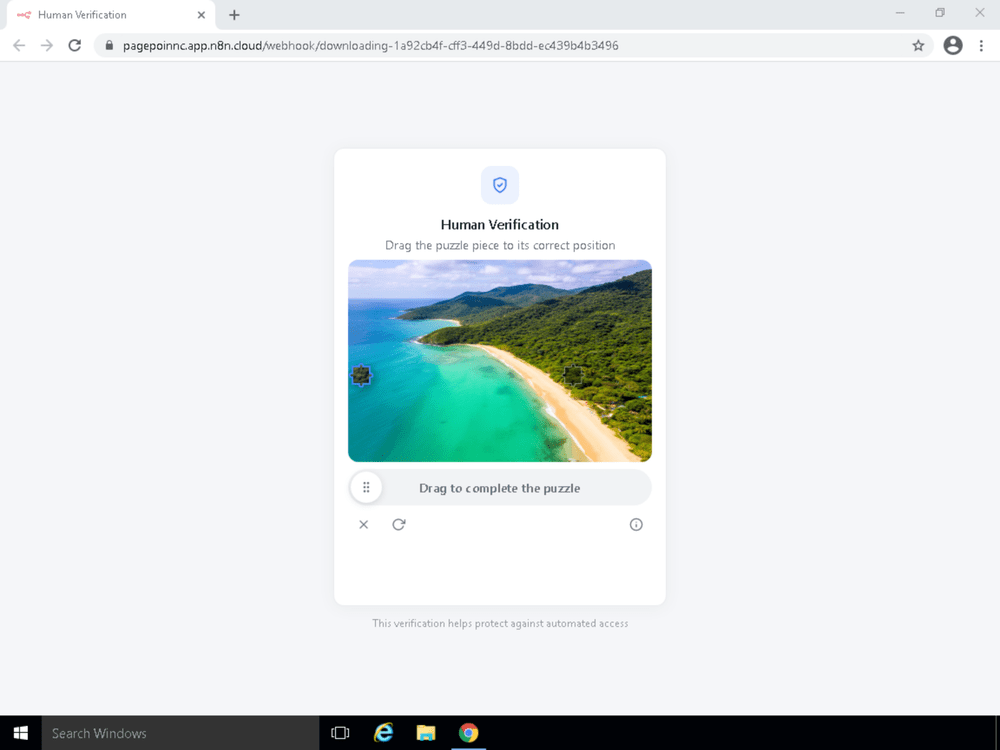

Talos osserva che il volume di email contenenti URL webhook n8n a marzo 2026 era circa 686 per cento più alto rispetto a gennaio 2025. Nelle campagne analizzate, i link n8n simulavano la condivisione di file OneDrive, presentavano una pagina con CAPTCHA e successivamente scaricavano payload malevoli che apparivano provenire dal dominio n8n, riducendo la probabilità di blocco immediato da parte di filtri statici e controlli reputazionali tradizionali.

I payload osservati includevano eseguibili che installavano versioni modificate di strumenti RMM come Datto e ITarian, poi usati come backdoor per persistenza, esecuzione di comandi ed esfiltrazione di dati. Talos documenta inoltre l’uso di n8n per device fingerprinting tramite immagini invisibili o tracking pixel incorporati nelle email, capaci di rivelare apertura del messaggio, user agent e altri parametri tecnici utili alla fase successiva dell’attacco.

Cisco spinge per patch immediate e controlli più stretti su identità e automazione

Il filo conduttore che unisce le patch Cisco e l’analisi Talos è la riduzione della finestra utile per reagire. Nei bollettini pubblicati il 15 aprile 2026 Cisco sottolinea l’assenza di workaround efficaci per diversi problemi e invita gli amministratori a verificare rapidamente la versione in uso su ISE, Unity Connection, Webex, ThousandEyes e Secure Web Appliance. Per le organizzazioni questo significa avviare subito un ciclo di remediation che includa inventario versioni, pianificazione delle finestre di manutenzione, validazione post-update e controllo dei log per individuare eventuali segni di sfruttamento pregresso.

Sul fronte n8n, invece, la priorità non è una patch unica ma una revisione delle superfici di esposizione: monitoraggio dei webhook, controllo dei domini autorizzati nei workflow, rilevamento di traffico anomalo verso n8n.cloud da host che non dovrebbero usarlo e rafforzamento dei filtri email contro contenuti dinamici che simulano flussi documentali legittimi. La lezione più ampia è che l’attacco moderno non passa solo da una falla software classica, ma anche dalla capacità di travestire codice e contenuti malevoli dentro piattaforme cloud pensate per produttività e automazione. In questo scenario, patch management e security monitoring devono avanzare insieme.

Iscriviti alla Newsletter

Non perdere le analisi settimanali: Entra nella Matrice Digitale.

Matrice Digitale partecipa al Programma Affiliazione Amazon EU. In qualità di Affiliato Amazon, ricevo un guadagno dagli acquisti idonei. Questo non influenza i prezzi per te.