La vulnerabilità CVE-2026-33032 in nginx-ui si sta imponendo come una delle falle più pericolose di aprile 2026 per i server web esposti su internet. Il bug permette un bypass di autenticazione che apre la strada al takeover completo del servizio Nginx attraverso l’interfaccia di gestione web. Il problema colpisce le versioni fino alla 2.3.5, mentre gli amministratori vengono spinti ad aggiornare subito almeno alla 2.3.6 per ridurre il rischio di compromissione. Parallelamente CISA continua ad ampliare il catalogo Known Exploited Vulnerabilities, inserendo anche la CVE-2025-60710 di Windows Task Host e altre due falle Microsoft già sfruttate in attacchi reali. Il quadro che emerge è quello di una pressione crescente su server Linux e sistemi Windows, con vulnerabilità diverse ma accomunate dallo stesso elemento: la conferma di sfruttamento attivo.

Cosa leggere

nginx-ui espone l’endpoint MCP e consente takeover completo di Nginx

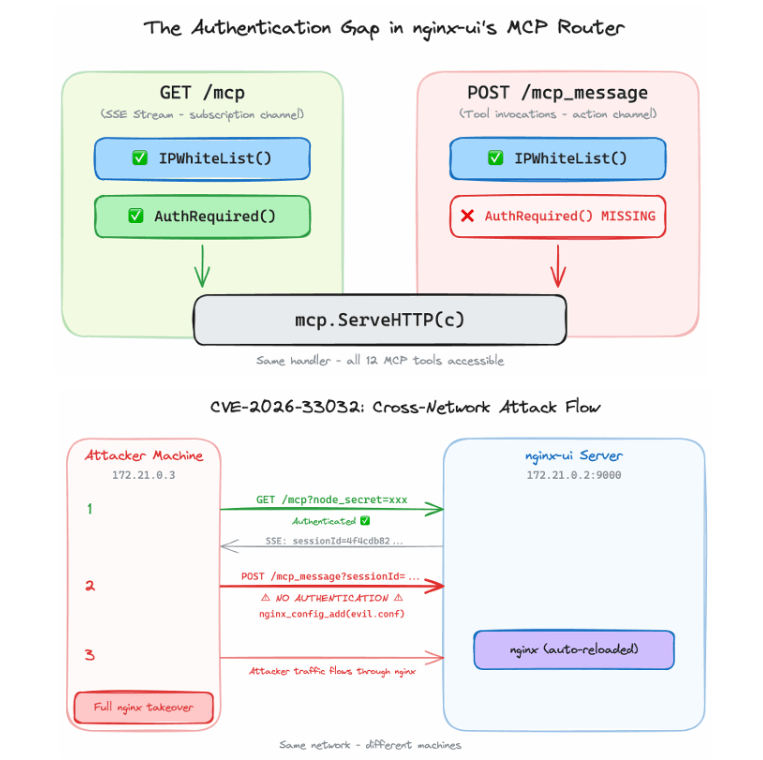

La falla in nginx-ui nasce dalla gestione errata della funzionalità MCP, il Model Context Protocol integrato nel pannello web. In particolare l’endpoint /mcp_message non applica i controlli di autenticazione previsti invece su /mcp e si affida soltanto a una whitelist IP. Il punto critico è che la whitelist, se lasciata vuota, viene interpretata con logica allow all, cioè come autorizzazione implicita per qualunque sorgente di rete. In queste condizioni un attaccante remoto può invocare strumenti privilegiati senza dover fornire credenziali valide e senza interagire con il normale flusso di login. Il risultato operativo è estremamente grave perché gli strumenti esposti permettono di leggere, creare, modificare o cancellare configurazioni di Nginx, oltre a riavviare o ricaricare il servizio, trasformando un semplice bug di accesso in un takeover amministrativo del server web.

CVE-2026-33032 richiede poche richieste HTTP e abbassa la soglia d’attacco

Uno degli aspetti più preoccupanti della CVE-2026-33032 è la semplicità pratica dello sfruttamento. Secondo le ricostruzioni diffuse nella community di sicurezza, bastano pochissimi passaggi per ottenere un controllo operativo sul pannello. L’attaccante stabilisce prima una sessione SSE o ottiene un identificativo valido e poi invia richieste verso /mcp_message per eseguire tool ad alto privilegio. La vulnerabilità ha ricevuto un punteggio CVSS 9.8, valore coerente con un bug che non richiede interazione dell’utente, ha impatto su riservatezza, integrità e disponibilità e può essere usato da remoto. Questo rende nginx-ui un obiettivo particolarmente sensibile per campagne automatizzate, soprattutto perché il prodotto viene utilizzato per semplificare la gestione di server esposti in ambienti di hosting, dashboard aziendali e infrastrutture cloud.

L’abbinamento con CVE-2026-27944 amplia il rischio per le istanze non aggiornate

Il rischio cresce ulteriormente quando la CVE-2026-33032 viene concatenata con la CVE-2026-27944, un altro problema che interessa versioni precedenti di nginx-ui. In questo scenario l’attaccante può recuperare materiali sensibili dai backup attraverso l’endpoint /api/backup, inclusi elementi utili a costruire una sessione valida o a recuperare segreti interni del nodo. Una volta in possesso di questi dati, l’invocazione dei tool MCP diventa ancora più lineare. Questa concatenazione mostra come una dashboard amministrativa apparentemente secondaria possa diventare il punto di accesso principale per il controllo di tutto il traffico web gestito dal server. In mano a un attaccante, la modifica dei file di configurazione permette di reindirizzare utenti verso pagine malevole, inserire proxy nascosti, intercettare richieste amministrative o disabilitare log e controlli difensivi.

Le istanze esposte su internet aumentano l’urgenza dell’aggiornamento

Le rilevazioni pubbliche parlano di circa 2.689 istanze di nginx-ui esposte su internet, con concentrazioni rilevanti in Cina, Stati Uniti, Indonesia, Germania e Hong Kong. Il numero in termini assoluti non è paragonabile a quello di piattaforme enterprise molto più diffuse, ma il valore operativo di ciascuna installazione è elevato perché spesso si tratta di pannelli che controllano reverse proxy, virtual host, certificati e instradamento del traffico. Per questo motivo anche una base di installato relativamente contenuta rappresenta un rischio concreto. Molte di queste istanze possono trovarsi davanti a portali aziendali, servizi di autenticazione, ambienti e-commerce o pannelli di amministrazione interni pubblicati con configurazioni troppo permissive. In tali contesti, un takeover di Nginx non significa solo compromissione del server, ma potenziale esposizione dell’intero perimetro applicativo a furto di credenziali, session hijacking e manipolazione del traffico.

La patch di nginx-ui corregge AuthRequired e cambia la logica della whitelist

I maintainer del progetto hanno corretto il problema introducendo la protezione mancante sull’endpoint critico e intervenendo anche sulla logica predefinita della whitelist IP. In sostanza la patch aggiunge il middleware AuthRequired a /mcp_message e sposta il comportamento di default da una logica permissiva a un’impostazione più vicina al deny by default. La correzione iniziale è arrivata con la versione 2.3.4, ma il consiglio pratico per gli amministratori è di portarsi alla 2.3.6, che rappresenta la release più aggiornata e incorpora ulteriori rafforzamenti. Chi non può aggiornare immediatamente deve almeno disabilitare temporaneamente MCP, limitare l’accesso di rete all’interfaccia di gestione e verificare i log alla ricerca di modifiche sospette nei file di configurazione, riavvii non pianificati o nuovi blocchi server comparsi senza change approvati.

Il takeover di Nginx può portare a phishing, intercettazione e manipolazione del traffico

L’impatto reale della vulnerabilità va oltre la semplice modifica di un file di configurazione. Un attore malevolo che controlla Nginx può alterare la terminazione TLS, ridefinire upstream e proxy_pass, inserire redirect verso domini di phishing o duplicare credenziali amministrative in transito. In ambienti di produzione questo può tradursi in intercettazione di sessioni, esfiltrazione di cookie, furto di login verso pannelli backend e distribuzione di payload malevoli tramite contenuti serviti dal web server compromesso. È anche possibile ridurre la visibilità difensiva spegnendo log, ritoccando policy di accesso o reindirizzando il traffico di auditing. Per molte organizzazioni il server Nginx non è soltanto un front-end HTTP, ma il punto centrale di smistamento per microservizi, dashboard interne e applicazioni critiche. Di conseguenza una falla nel layer di gestione può avere impatto diretto su disponibilità, compliance e sicurezza dell’intero stack.

CISA aggiunge CVE-2025-60710 nel catalogo KEV per Windows Task Host

Sul fronte Microsoft, CISA ha aggiunto al catalogo KEV la CVE-2025-60710, una vulnerabilità di link following nel componente Windows Task Host che consente una privilege escalation locale. Il problema interessa Windows 11 e Windows Server 2025 e permette a un utente con privilegi limitati di ottenere privilegi SYSTEM. Si tratta di un vettore classico nelle catene d’attacco moderne: l’accesso iniziale viene ottenuto con phishing, credenziali rubate o altro malware, poi la fase successiva punta all’elevazione per consolidare persistenza, disattivare strumenti di difesa e muoversi lateralmente nella rete. Il fatto che CISA abbia inserito la vulnerabilità nel catalogo delle falle note e sfruttate conferma che non siamo più nel campo del rischio teorico. Per le organizzazioni, questo significa che le patch Microsoft rilasciate nei mesi precedenti devono essere considerate prioritarie anche in assenza di indicatori di compromissione evidenti.

SharePoint Server e Microsoft Office entrano nel radar delle vulnerabilità sfruttate

L’aggiornamento del catalogo KEV non si ferma a Windows Task Host. CISA ha inserito anche la CVE-2026-32201 che interessa Microsoft SharePoint Server e la storica CVE-2009-0238 legata a Microsoft Office. La prima riguarda un problema di validazione impropria degli input in un componente che resta strategico in moltissime aziende per collaborazione documentale, intranet e workflow interni.

- CVE-2009-0238 Microsoft Office Remote Code Execution Vulnerability

- CVE-2026-32201 Microsoft SharePoint Server Improper Input Validation Vulnerability

La seconda, nonostante l’età, ricorda che gli attaccanti continuano a sfruttare vulnerabilità datate quando queste trovano ancora sistemi non aggiornati o ambienti legacy difficili da bonificare. Questo aspetto è importante perché sposta il discorso dalla sola patch tecnica alla gestione del debito infrastrutturale. In molte realtà la vera vulnerabilità non è soltanto il bug software, ma la permanenza di sistemi obsoleti, processi di aggiornamento lenti e servizi esposti con configurazioni predefinite troppo permissive.

Linux e Windows mostrano lo stesso problema: configurazioni deboli e ritardi nelle patch

La coincidenza temporale fra il caso nginx-ui e gli aggiornamenti KEV di CISA fotografa una dinamica comune a sistemi molto diversi. Su Linux il problema nasce da una protezione assente su un endpoint amministrativo e da un comportamento fail-open nella whitelist IP. Su Windows il tema è la combinazione tra accesso locale iniziale e possibilità di salire rapidamente a privilegi di sistema. In entrambi i casi il rischio si moltiplica quando le patch tardano, quando i servizi restano esposti e quando funzionalità avanzate vengono abilitate senza una revisione approfondita delle impostazioni di sicurezza. Per i team IT questo significa che patch management, hardening e riduzione della superficie d’attacco non possono più essere trattati come attività separate. Ogni interfaccia amministrativa pubblicata, ogni workflow di backup e ogni servizio di automazione deve essere valutato come possibile punto d’ingresso o moltiplicatore dell’impatto.

Gli amministratori devono intervenire subito su nginx-ui e verificare i sistemi Microsoft

La priorità immediata per chi utilizza nginx-ui è portare tutte le installazioni alla versione 2.3.6, verificare se la funzionalità MCP sia davvero necessaria e limitare l’accesso alla console di gestione a reti fidate o segmenti amministrativi dedicati. È altrettanto importante controllare i file di configurazione di Nginx, i log di accesso e gli eventi di reload per identificare eventuali alterazioni già avvenute. Sul versante Microsoft, le organizzazioni devono verificare l’applicazione delle patch che correggono CVE-2025-60710, oltre a riesaminare la propria esposizione su SharePoint Server e la presenza di installazioni Office legacy. La lezione di queste ore è netta: le vulnerabilità attivamente sfruttate non aspettano il normale ciclo di manutenzione. Chi gestisce server web, endpoint Windows o servizi collaborativi deve trattare questi aggiornamenti come misure urgenti di contenimento, non come semplice amministrazione ordinaria.

Iscriviti alla Newsletter

Non perdere le analisi settimanali: Entra nella Matrice Digitale.

Matrice Digitale partecipa al Programma Affiliazione Amazon EU. In qualità di Affiliato Amazon, ricevo un guadagno dagli acquisti idonei. Questo non influenza i prezzi per te.