Microsoft affronta simultaneamente due fronti critici: da un lato un problema operativo legato all’update cumulativo di aprile 2026 su Windows Server 2025, dall’altro un investimento record nella sicurezza con il pagamento di circa 2,1 milioni di euro ai ricercatori del programma Zero Day Quest. Questa doppia dinamica evidenzia l’approccio del gruppo di Redmond, impegnato a gestire vulnerabilità emergenti e allo stesso tempo a rafforzare la sicurezza futura attraverso la collaborazione con la comunità di ricerca.

Cosa leggere

L’update di aprile fallisce su alcuni sistemi Windows Server 2025

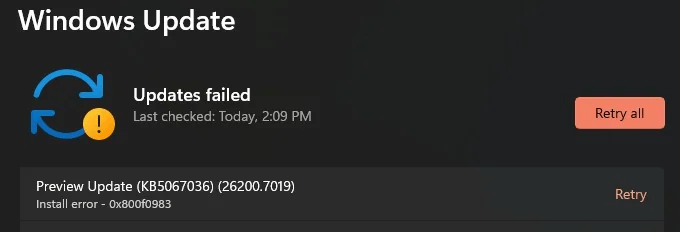

L’aggiornamento KB5082063, rilasciato il 14 aprile 2026, presenta problemi di installazione su una parte dei sistemi Windows Server 2025. Gli amministratori segnalano l’errore 0x800F0983, che impedisce il completamento della procedura di update. Microsoft conferma che il problema riguarda solo un numero limitato di dispositivi, ma l’impatto resta rilevante perché colpisce ambienti enterprise dove la continuità operativa è essenziale. I team IT monitorano attentamente la situazione, in attesa di indicazioni ufficiali e di una possibile correzione. Nel frattempo cresce il rischio legato al mancato aggiornamento di patch di sicurezza critiche.

BitLocker entra in recovery su alcuni server dopo l’aggiornamento

Oltre al fallimento dell’installazione, alcuni sistemi entrano in modalità recupero BitLocker subito dopo l’applicazione dell’update. Questo comportamento richiede l’inserimento manuale della chiave di recupero per ripristinare l’accesso al server, aumentando la complessità della gestione in ambienti critici. Il problema sembra correlato allo stesso aggiornamento KB5082063 e colpisce configurazioni specifiche non ancora completamente identificate. Microsoft continua a raccogliere dati diagnostici per isolare le condizioni che attivano l’anomalia, mentre gli amministratori adottano un approccio prudente nell’applicazione della patch.

Microsoft corregge un bug sugli upgrade involontari dei server

Parallelamente, Microsoft ha risolto un bug separato che negli ultimi mesi aveva causato upgrade involontari da Windows Server 2019 e 2022 a Windows Server 2025. Il problema era spesso legato a strumenti di gestione aggiornamenti di terze parti configurati in modo errato. La correzione restituisce agli amministratori maggiore controllo sul processo di aggiornamento, riducendo il rischio di transizioni non pianificate tra versioni. Questo intervento si inserisce nel contesto del Patch Tuesday di aprile 2026, che ha corretto complessivamente 167 vulnerabilità, incluse alcune zero-day.

Microsoft paga 2,1 milioni di euro per vulnerabilità cloud e AI

Sul fronte sicurezza, Microsoft ha distribuito 2,3 milioni di dollari, pari a circa 2,1 milioni di euro, ai ricercatori che hanno partecipato al programma Zero Day Quest 2026. L’iniziativa ha portato alla scoperta di oltre 80 vulnerabilità ad alto impatto, molte delle quali riguardano sistemi cloud e infrastrutture di intelligenza artificiale. Le submission totali si avvicinano alle 700 e includono scenari complessi come esposizione di credenziali, catene di attacco SSRF e accessi cross-tenant. Il livello qualitativo delle segnalazioni conferma la maturità della ricerca nel campo della sicurezza applicata ai servizi cloud.

Le vulnerabilità scoperte riguardano credenziali e accessi tra tenant

Le criticità individuate nel corso del contest evidenziano rischi strutturali nelle architetture moderne. I problemi di gestione delle credenziali, accesso tra tenant e validazione delle richieste server-side rappresentano vettori di attacco particolarmente rilevanti nei sistemi cloud. Microsoft ha condiviso molte di queste vulnerabilità attraverso il programma CVE, anche quando non richiedono interventi immediati da parte degli utenti. Questo approccio aumenta la trasparenza e permette alla comunità di sicurezza di comprendere meglio i rischi emergenti legati all’integrazione tra cloud e AI.

Il programma Zero Day Quest rafforza la sicurezza futura

Il Zero Day Quest si inserisce nella strategia più ampia di Microsoft per la sicurezza, collegata alla Secure Future Initiative lanciata negli anni precedenti. L’obiettivo è integrare la sicurezza in tutte le fasi di sviluppo e gestione dei servizi, riducendo le superfici di attacco prima che possano essere sfruttate. Il programma bug bounty dell’azienda ha già distribuito milioni di dollari negli ultimi anni, coinvolgendo centinaia di ricercatori a livello globale. L’aumento del montepremi e il numero crescente di vulnerabilità identificate dimostrano l’importanza della collaborazione tra industria e comunità di sicurezza.

Stabilità operativa e sicurezza restano le due priorità chiave

Le due vicende evidenziano la doppia sfida che Microsoft deve affrontare. Da un lato garantire la stabilità degli aggiornamenti su piattaforme critiche come Windows Server, dall’altro anticipare le minacce attraverso programmi di ricerca avanzata. Il problema dell’update di aprile mostra come anche sistemi maturi possano incontrare difficoltà operative, mentre il successo del Zero Day Quest dimostra l’efficacia di un approccio proattivo alla sicurezza. Gli amministratori devono quindi bilanciare rapidità nell’applicazione delle patch con verifiche approfondite per evitare effetti collaterali.

Gli amministratori attendono soluzioni mentre la ricerca continua

Microsoft continua a indagare sull’errore 0x800F0983 e promette aggiornamenti non appena saranno disponibili soluzioni definitive. Nel frattempo, le organizzazioni monitorano i sistemi e valutano attentamente quando distribuire l’update. Parallelamente, la comunità di ricerca continua a contribuire alla sicurezza dell’ecosistema Microsoft, individuando vulnerabilità prima che possano essere sfruttate in attacchi reali. Questo equilibrio tra gestione degli incidenti e innovazione nella sicurezza definisce la strategia attuale dell’azienda.

Iscriviti alla Newsletter

Non perdere le analisi settimanali: Entra nella Matrice Digitale.

Matrice Digitale partecipa al Programma Affiliazione Amazon EU. In qualità di Affiliato Amazon, ricevo un guadagno dagli acquisti idonei. Questo non influenza i prezzi per te.