La variante NGate evolve e si nasconde in una versione trojanizzata di HandyPay, colpendo utenti Android con un attacco mirato ai pagamenti NFC. Il malware intercetta i dati delle carte e i PIN durante operazioni legittime, inviandoli a server controllati dagli attaccanti. La campagna è attiva da almeno novembre 2025 e sfrutta siti fraudolenti per distribuire APK modificati. L’obiettivo è monetizzare rapidamente i dati rubati attraverso transazioni contactless non autorizzate.

Cosa leggere

NGate sfrutta HandyPay per intercettare dati NFC senza sospetti

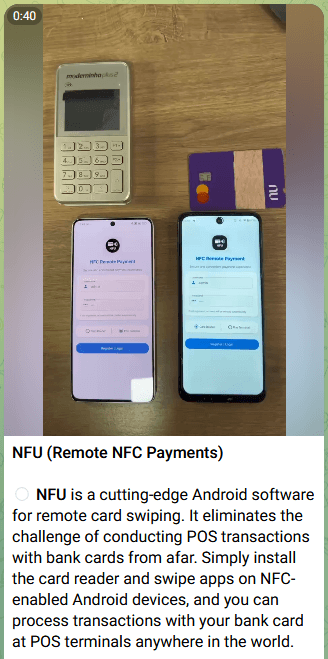

Gli attaccanti scelgono HandyPay perché si tratta di un’app reale disponibile dal 2021, progettata per condividere dati NFC tra dispositivi. L’app consente di leggere una carta di pagamento e trasferire le informazioni crittografate a un dispositivo associato. Questa funzione, pensata per facilitare pagamenti contactless, viene sfruttata come vettore di attacco. La versione trojanizzata mantiene tutte le funzionalità originali, evitando comportamenti sospetti. L’assenza di permessi speciali e la richiesta di essere impostata come app di pagamento predefinita rendono l’installazione credibile e difficilmente individuabile dagli utenti.

Il malware intercetta PIN e dati carta durante le operazioni legittime

La variante NGate integra codice malevolo direttamente nell’applicazione. Durante la lettura della carta, il malware cattura i dati NFC e li invia a un dispositivo controllato dagli attaccanti. Quando l’utente inserisce il PIN, l’app lo intercetta e lo trasmette a un server di comando e controllo tramite connessioni HTTP. Il meccanismo opera in tempo reale e sfrutta la crittografia nativa per non alterare il flusso operativo. Questo approccio consente agli aggressori di eseguire pagamenti o prelievi ATM senza la presenza della vittima, aumentando l’efficacia dell’attacco.

Il codice malevolo mostra tracce di sviluppo con intelligenza artificiale

Gli analisti rilevano che il codice introdotto nella versione trojanizzata presenta caratteristiche compatibili con strumenti di intelligenza artificiale generativa. Nei log compaiono elementi insoliti come emoji e frasi tipiche di output automatizzati. Questo suggerisce che gli attaccanti abbiano utilizzato modelli linguistici per sviluppare o modificare parti del malware. L’uso di GenAI riduce la barriera tecnica per creare minacce sofisticate e accelera la produzione di varianti operative, rendendo il panorama delle minacce più dinamico e difficile da prevedere.

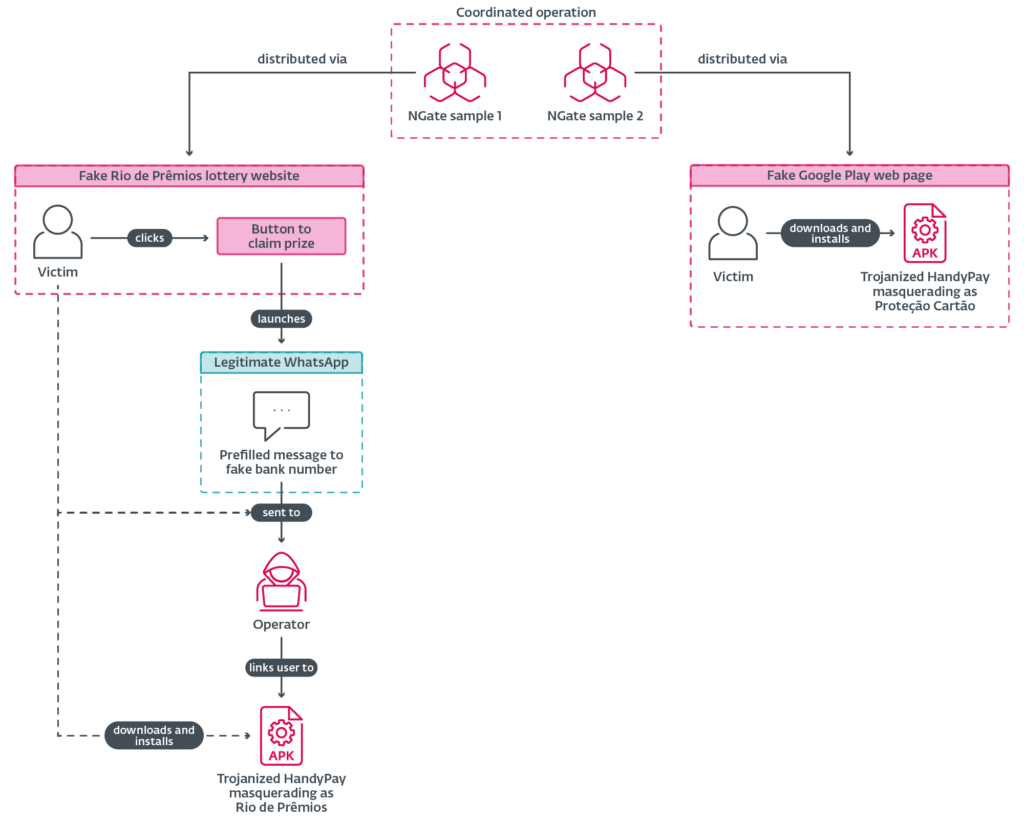

Distribuzione tramite siti falsi e campagne di social engineering

La campagna utilizza due vettori principali per la distribuzione. Il primo sfrutta un sito che imita una lotteria locale, inducendo l’utente a interagire con contenuti fraudolenti e a contattare numeri controllati dagli attaccanti tramite WhatsApp. Il secondo utilizza una pagina che replica l’interfaccia di Google Play, promuovendo un’app apparentemente legittima per la protezione delle carte. In entrambi i casi, l’utente viene spinto a scaricare manualmente l’APK. Il sistema Android segnala l’origine sconosciuta, ma l’ingegneria sociale riduce l’attenzione della vittima e aumenta il tasso di installazione.

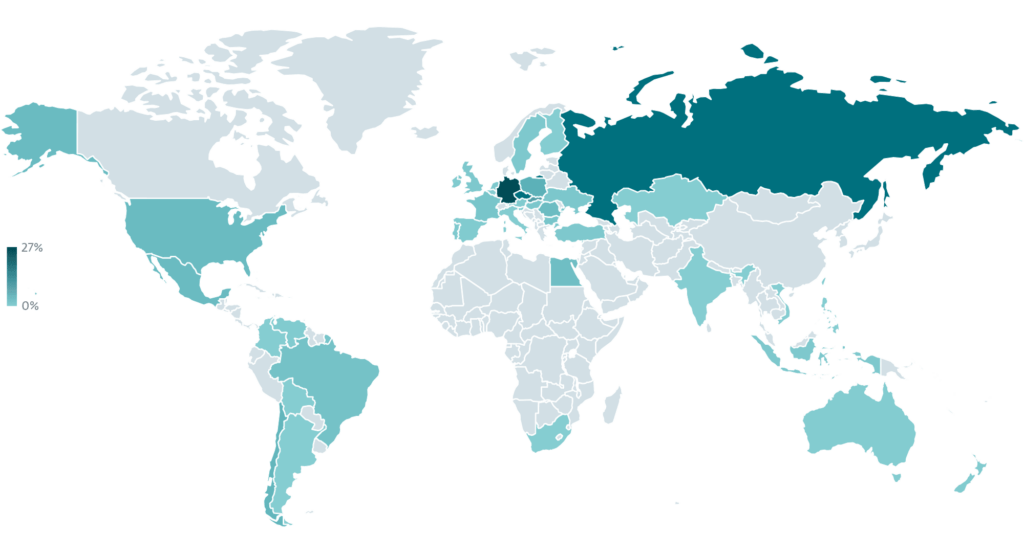

La campagna NGate prende di mira specificamente il Brasile

L’operazione è fortemente localizzata. L’interfaccia dell’app è in portoghese e i temi utilizzati per la distribuzione riflettono il contesto brasiliano. I dati raccolti dai server di comando e controllo indicano dispositivi compromessi esclusivamente in Brasile. Gli attaccanti sfruttano la diffusione dei pagamenti contactless e la familiarità degli utenti con promozioni e servizi locali. Questa strategia mirata aumenta l’efficacia dell’attacco e dimostra una pianificazione attenta basata su fattori culturali e tecnologici.

NGate combina relay NFC e funzionalità da banking trojan

La variante rappresenta un’evoluzione significativa perché unisce il relay NFC con capacità tipiche dei banking trojan. Non si limita a raccogliere dati, ma li utilizza attivamente per operazioni finanziarie. Il malware rimane inattivo fino all’interazione con una carta, mantenendo un profilo basso e riducendo le probabilità di rilevamento. Il relay in tempo reale consente agli attaccanti di utilizzare immediatamente le informazioni rubate, riducendo il tempo tra compromissione e monetizzazione.

Google Play Protect blocca le versioni note della minaccia

I dispositivi Android dotati di Google Play Protect risultano protetti contro le varianti note del malware. La funzione è attiva di default e rappresenta una prima linea di difesa efficace. Tuttavia, la distribuzione tramite siti esterni aggira i controlli dello store ufficiale. Gli sviluppatori di HandyPay hanno avviato un’indagine interna per comprendere le modalità di abuso dell’applicazione. La versione trojanizzata non è mai stata pubblicata su canali ufficiali, confermando l’importanza di evitare installazioni da fonti non verificate.

Come ridurre il rischio di infezione su Android

Gli utenti possono mitigare il rischio evitando download da siti esterni e verificando sempre l’origine delle applicazioni. È fondamentale non abilitare l’installazione da fonti sconosciute se non strettamente necessario. Prima di impostare un’app come sistema di pagamento predefinito è opportuno controllare sviluppatore, recensioni e provenienza. L’uso di strumenti di sicurezza integrati e aggiornamenti costanti del sistema riduce significativamente l’esposizione a minacce come NGate.

NGate conferma l’evoluzione delle minacce nei pagamenti contactless

La scoperta dimostra come gli attaccanti sfruttino applicazioni legittime per nascondere codice malevolo. L’uso di HandyPay come vettore evidenzia un cambio di strategia rispetto ai kit MaaS tradizionali, riducendo costi e aumentando la furtività. La combinazione di furto PIN e relay NFC rende la minaccia particolarmente efficace per la monetizzazione immediata. Il caso segnala un trend crescente di attacchi mirati ai pagamenti contactless, con tecniche sempre più sofisticate e difficili da rilevare.

Iscriviti alla Newsletter

Non perdere le analisi settimanali: Entra nella Matrice Digitale.

Matrice Digitale partecipa al Programma Affiliazione Amazon EU. In qualità di Affiliato Amazon, ricevo un guadagno dagli acquisti idonei. Questo non influenza i prezzi per te.