Microsoft accelera sul doppio fronte di sicurezza e prestazioni con una serie di aggiornamenti che coinvolgono Windows 11, Microsoft Teams, SharePoint, ASP.NET Core, Universal Print e il sistema di sincronizzazione delle passkey. Le novità arrivano in aprile 2026 e mostrano una risposta rapida a vulnerabilità critiche, attacchi reali e problemi di affidabilità segnalati dagli utenti enterprise. L’obiettivo è chiaro: ridurre il rischio di compromissioni, migliorare la produttività quotidiana e rendere più fluido l’uso dei servizi Microsoft anche su dispositivi con risorse limitate. Il quadro complessivo evidenzia una strategia coordinata che unisce patch emergenziali, correzioni infrastrutturali e ottimizzazioni mirate per i flussi di lavoro moderni.

Cosa leggere

Microsoft accelera Esplora file in Windows 11 con nuove ottimizzazioni

Microsoft sta testando miglioramenti di velocità per Esplora file in Windows 11 attraverso il programma Insider, con l’obiettivo di ridurre i tempi di avvio e aumentare l’affidabilità generale dell’applicazione. Una delle novità principali è il pre-caricamento opzionale in background, pensato per rendere più rapido il lancio di Esplora file durante le attività quotidiane. La funzione resta disattivabile dalle impostazioni avanzate di sistema, caratteristica importante per gli amministratori IT che vogliono mantenere pieno controllo sul comportamento dei client aziendali. Questa logica riprende la stessa filosofia già adottata da Microsoft per accelerare altre applicazioni dell’ecosistema, con un impatto diretto sulla produttività nelle attività ripetitive di gestione file.

Windows 11 corregge flash bianchi e instabilità di explorer.exe

Oltre alla velocità, Microsoft lavora sulla stabilità del processo explorer.exe, eliminando comportamenti anomali che si verificavano durante la chiusura delle finestre e in sessioni prolungate. L’azienda corregge anche i fastidiosi flash bianchi che apparivano in modalità scura durante l’apertura di Esplora file, la creazione di nuove schede o la navigazione tra sezioni come Home, Gallery e This PC. Questi difetti, apparentemente minori, incidono però sulla percezione di qualità dell’interfaccia e sulla continuità d’uso. Le build di test distribuite nei canali Release Preview per Windows 11 24H2 e 25H2 confermano che Microsoft continua a usare il feedback degli Insider per rifinire i componenti più usati del sistema operativo.

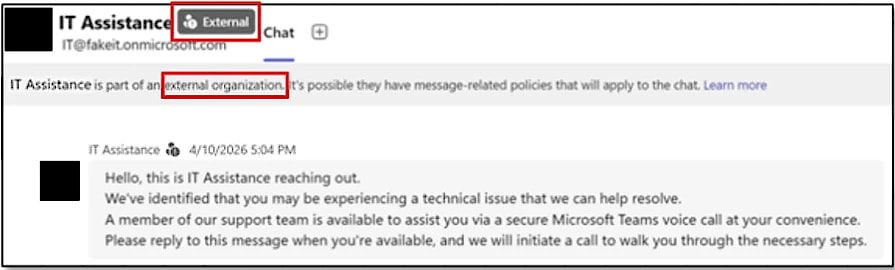

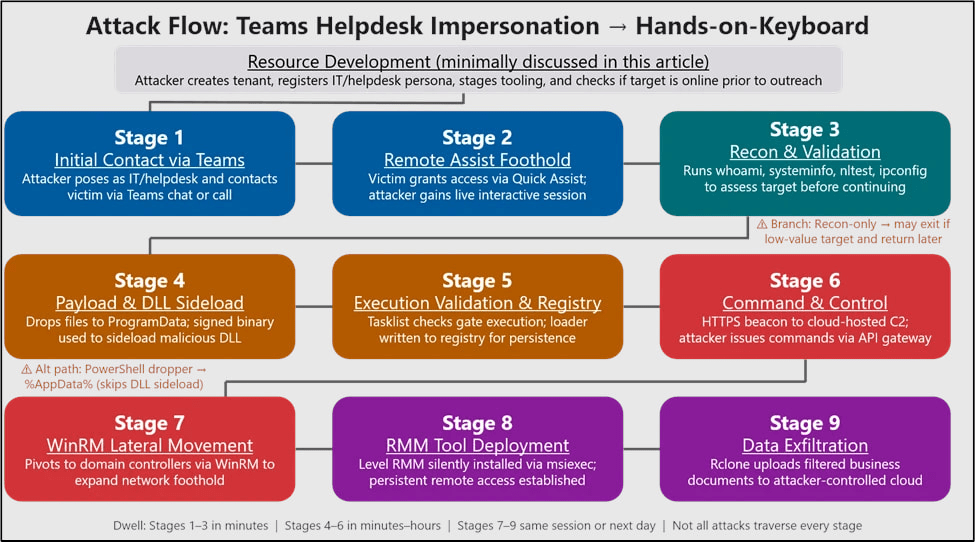

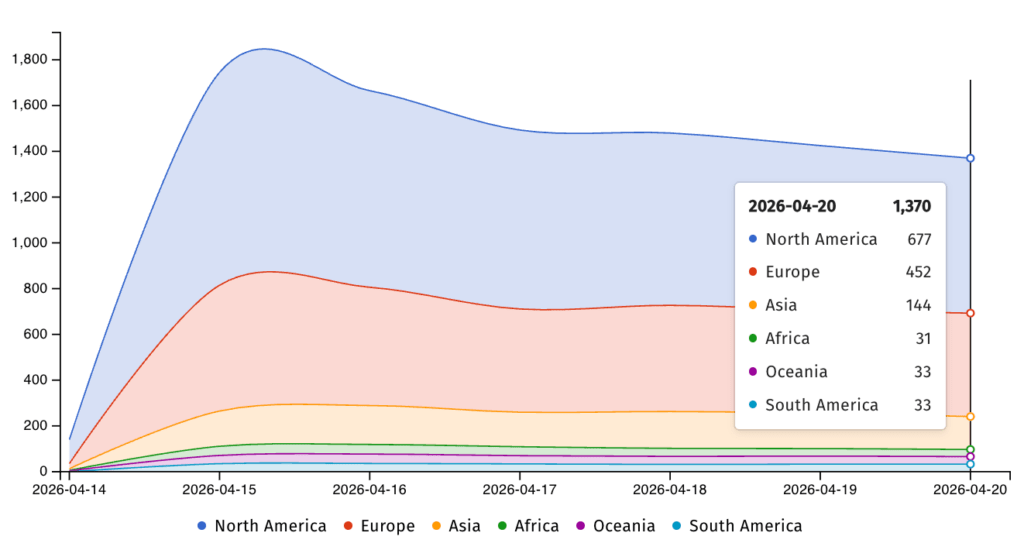

Microsoft Teams diventa un vettore per attacchi di impersonificazione IT

Microsoft avverte che gli attaccanti stanno sfruttando sempre più spesso le funzionalità di collaborazione esterna di Microsoft Teams per impersonare personale IT o operatori helpdesk. Il meccanismo è particolarmente insidioso perché si basa su strumenti legittimi e su dinamiche di fiducia tipiche delle organizzazioni. Gli aggressori contattano i dipendenti tramite chat cross-tenant, fingono di dover risolvere problemi tecnici o applicare aggiornamenti urgenti e spingono la vittima a concedere accesso remoto con software come Quick Assist. Una volta ottenuto il controllo del sistema, la catena di compromissione prosegue con ricognizione interna, esecuzione di payload, persistenza nel registro di sistema, movimento laterale e successiva esfiltrazione di dati sensibili verso cloud esterni.

Microsoft chiede controlli più severi su accessi remoti e chat esterne

La pericolosità di questi attacchi deriva dal fatto che molte delle attività malevole imitano operazioni di assistenza ordinaria. Per questo Microsoft invita le organizzazioni a trattare i contatti Teams esterni come non attendibili per impostazione predefinita, monitorare l’uso degli strumenti di accesso remoto e limitare l’impiego di WinRM ai soli sistemi strettamente controllati. La società sottolinea anche il valore della formazione interna, perché il fattore umano resta centrale in attacchi che combinano social engineering, strumenti firmati e traffico HTTPS apparentemente lecito. Il caso conferma che la superficie di attacco moderna non passa solo da malware o exploit tecnici, ma anche da strumenti di collaborazione pensati per aumentare la produttività.

SharePoint riceve una patch urgente contro spoofing già sfruttato

Sul fronte server, Microsoft ha corretto una vulnerabilità di spoofing in SharePoint identificata come CVE-2026-32201, che interessa versioni on-premise come SharePoint Enterprise Server 2016, SharePoint Server 2019 e SharePoint Server Subscription Edition. La falla deriva da una convalida impropria degli input e consente attacchi non autenticati con bassa complessità, senza richiedere interazione da parte dell’utente. Pur non colpendo la disponibilità dei sistemi, il difetto compromette riservatezza e integrità, consentendo esposizione e manipolazione di informazioni. Il problema è stato classificato come zero-day e continua a rappresentare un rischio concreto per i server non ancora corretti, specialmente negli ambienti enterprise che mantengono installazioni legacy ancora esposte su Internet.

Le aziende devono aggiornare subito SharePoint e ridurre l’esposizione pubblica

La questione più critica non è solo la presenza della vulnerabilità, ma il numero di sistemi ancora non aggiornati dopo il rilascio della patch. Per le organizzazioni che usano SharePoint on-premise, il controllo immediato dello stato degli aggiornamenti è ormai una priorità operativa. La mancata correzione apre la porta a spoofing di rete che può facilitare attacchi successivi, ricognizione e compromissioni laterali. In parallelo, è essenziale limitare l’esposizione dei server pubblici, applicare regole firewall più rigide e valutare la riduzione della superficie d’attacco nelle installazioni non più strategiche. L’incidente conferma ancora una volta quanto il patching tempestivo resti decisivo soprattutto nelle infrastrutture collaborative e documentali ancora molto diffuse nel mondo enterprise.

ASP.NET Core riceve un aggiornamento emergenziale per una falla critica

Microsoft ha pubblicato un aggiornamento di sicurezza fuori banda per ASP.NET Core a causa della vulnerabilità CVE-2026-40372, che interessa le API di Data Protection. Il problema nasce da una regressione nei pacchetti NuGet Microsoft.AspNetCore.DataProtection tra le versioni 10.0.0 e 10.0.6, con effetti potenzialmente molto gravi: un attaccante non autenticato può forzare la generazione di cookie di autenticazione validi e ottenere privilegi elevati sul sistema bersaglio. La falla incide anche sulla protezione di token antiforgery, TempData e token OIDC, ampliando il raggio del rischio per le applicazioni enterprise costruite su .NET moderno. Si tratta di uno dei casi più delicati del periodo perché il problema nasce da un aggiornamento di sicurezza precedente e introduce una nuova finestra di esposizione.

Microsoft consiglia update immediato e rotazione del key ring

La correzione rilasciata con .NET 10.0.7 sistema la routine di validazione, ma non basta da sola a neutralizzare tutti gli effetti del problema. Microsoft raccomanda infatti non solo l’aggiornamento immediato e la ridistribuzione delle applicazioni, ma anche la rotazione del key ring di Data Protection, così da invalidare i token emessi durante il periodo vulnerabile. Questo passaggio è fondamentale perché alcuni token falsificati potrebbero restare validi anche dopo l’update. Per gli sviluppatori e i team DevSecOps si tratta di un promemoria importante: gli aggiornamenti di runtime e librerie critiche devono sempre essere accompagnati da verifiche sulle chiavi, sui cookie e sui meccanismi di trust distribuiti nelle applicazioni già in produzione.

Universal Print subisce problemi per un cambiamento nel Graph API

Microsoft ha identificato in un cambiamento del Microsoft Graph API la causa dei malfunzionamenti in Universal Print, il servizio cloud che sostituisce i tradizionali print server on-premise nei tenant Microsoft 365. Gli utenti riscontrano errori intermittenti durante la creazione delle condivisioni stampante, soprattutto quando attivano l’opzione per tutti gli utenti dell’organizzazione o selezionano gruppi e membri specifici. Alla base del problema c’è un aumento della latenza di replica in Entra ID, che ha fatto emergere una race condition già presente nel flusso di condivisione. Il risultato è il fallimento della logica di retry e l’impossibilità di completare correttamente l’operazione di sharing.

Microsoft distribuisce il fix ma intanto propone un workaround operativo

In attesa del rilascio completo del codice correttivo, Microsoft ha fornito una procedura temporanea che consente di creare la condivisione iniziale della stampante senza assegnazioni immediate a utenti o gruppi, attendere la propagazione della directory e aggiungere successivamente i membri dalla sezione dedicata. È un workaround che richiede qualche passaggio in più, ma permette alle organizzazioni di mantenere operativo Universal Print anche durante la fase di instabilità del servizio. Per chi ha centralizzato la stampa nel cloud, questa correzione è particolarmente importante perché il blocco della condivisione può rallentare onboarding, sostituzione di dispositivi e gestione quotidiana delle risorse condivise in ambienti ibridi o distribuiti.

Teams introduce la modalità efficienza per hardware meno potente

Sul fronte prestazioni, Microsoft Teams riceve una nuova modalità efficienza pensata per dispositivi con CPU e memoria limitate. La funzione si attiva automaticamente sui sistemi idonei e punta a migliorare la responsività generale dell’app, la fluidità delle riunioni e l’avvio dell’interfaccia. Quando la modalità è attiva, Teams adatta dinamicamente la risoluzione video della fotocamera durante le chiamate e semplifica il caricamento iniziale sostituendo l’apertura immediata di una chat con un riquadro statico. È un cambiamento mirato a ridurre il carico sulle macchine meno performanti senza sacrificare le funzioni centrali della collaborazione aziendale.

Microsoft Teams punta a una migliore esperienza nelle flotte eterogenee

Questa novità ha una valenza particolare per le organizzazioni che gestiscono parchi macchine eterogenei, dove convivono notebook recenti, dispositivi datati e sistemi con risorse limitate. La modalità efficienza consente a Teams di mantenere un comportamento più stabile in ambienti di lavoro ibrido, riducendo l’uso di banda e risorse locali durante le riunioni e migliorando la continuità operativa. Microsoft lascia comunque all’utente la possibilità di disattivare manualmente la funzione dalle impostazioni generali. La scelta riflette un approccio pragmatico: non una riduzione delle funzionalità, ma un’ottimizzazione adattiva basata sulle capacità reali dell’hardware in uso.

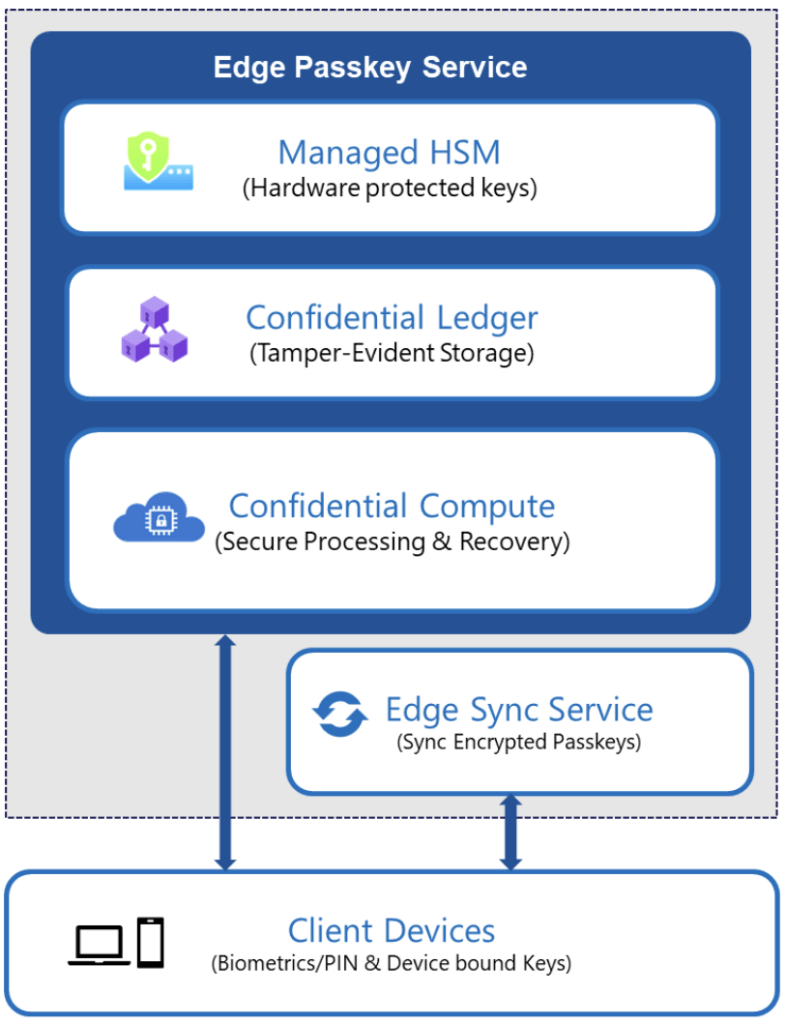

Microsoft Password Manager rende più sicura la sincronizzazione delle passkey

Un altro tassello importante riguarda Microsoft Password Manager, che introduce una sincronizzazione sicura delle passkey tra dispositivi collegati allo stesso account Microsoft. Le passkey rappresentano una delle alternative più solide alle password tradizionali, perché si basano su credenziali resistenti al phishing e sfruttano autenticazione biometrica o PIN del dispositivo. La sincronizzazione cross-device è essenziale per renderle davvero pratiche su larga scala, ma richiede protezioni molto robuste per non indebolire il modello di sicurezza. Microsoft affronta questo problema con un’architettura che punta su confidential computing, gestione avanzata delle chiavi e controlli rigorosi sul recupero delle credenziali.

Azure confidential computing protegge le passkey nel cloud Microsoft

L’architettura descritta da Microsoft usa container confidenziali su Azure Container Instances, ambienti di esecuzione attendibili e chiavi custodite da Azure Managed HSM, con rilascio subordinato a verifiche di attestazione tramite Microsoft Azure Attestation. Le operazioni sensibili di creazione, asserzione e recupero delle passkey avvengono in memoria protetta, mentre un contatore di tentativi limita gli attacchi brute force e blocca l’account dopo troppi errori consecutivi. Il recupero richiede inoltre un fattore di conoscenza definito dall’utente e il supporto di un dispositivo attendibile. Per il mondo enterprise questa impostazione è rilevante perché combina usabilità e resistenza agli attacchi, accelerando l’adozione del modello passwordless senza compromettere la sicurezza operativa.

Microsoft rafforza il proprio ecosistema tra patch urgenti e ottimizzazioni mirate

Nel complesso, gli aggiornamenti rilasciati da Microsoft mostrano una strategia multilivello che interviene contemporaneamente su endpoint, servizi cloud, strumenti di collaborazione, applicazioni server e identità digitali. Le patch per ASP.NET Core e SharePoint riducono il rischio di compromissioni gravi, gli avvisi su Teams aiutano a contrastare campagne di impersonificazione sempre più sofisticate, mentre le novità per Windows 11, Universal Print e la sincronizzazione delle passkey migliorano affidabilità e produttività. È una risposta coerente con un ecosistema che deve difendersi da minacce reali senza rallentare il lavoro quotidiano. Per amministratori IT, sviluppatori e responsabili sicurezza, aprile 2026 conferma che velocità di patching, visibilità sugli incidenti e ottimizzazione continua restano i tre pilastri della resilienza digitale.

Iscriviti alla Newsletter

Non perdere le analisi settimanali: Entra nella Matrice Digitale.

Matrice Digitale partecipa al Programma Affiliazione Amazon EU. In qualità di Affiliato Amazon, ricevo un guadagno dagli acquisti idonei. Questo non influenza i prezzi per te.