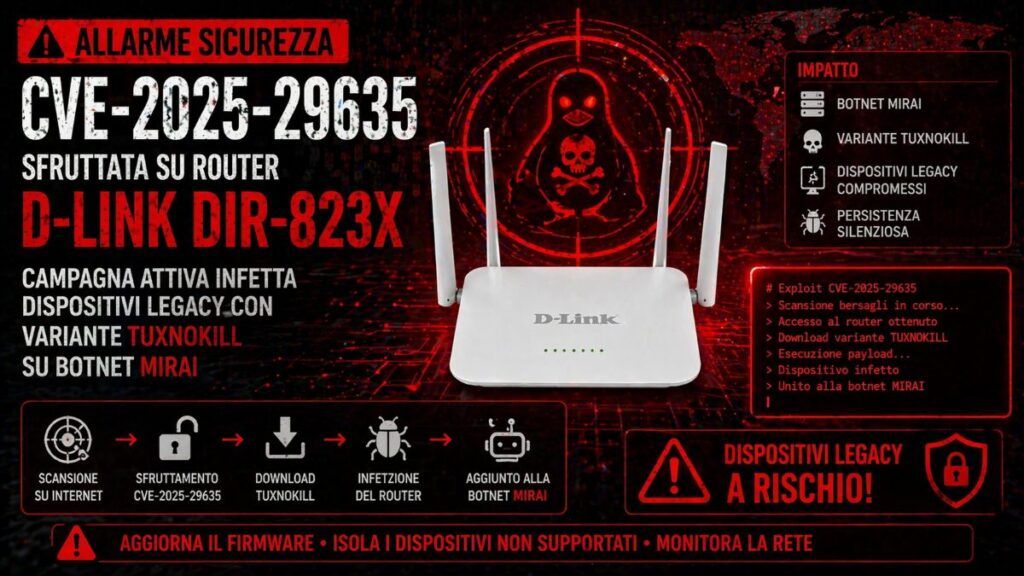

Akamai identifica una campagna attiva che sfrutta la vulnerabilità CVE-2025-29635 per distribuire il malware Mirai su router D-Link DIR-823X. L’attacco utilizza una tecnica di command injection per eseguire codice remoto senza autenticazione, colpendo dispositivi ormai ritirati ma ancora esposti su internet. Il payload installato è una variante denominata tuxnokill, progettata per arruolare i dispositivi in botnet dedicate ad attacchi DDoS. La campagna evidenzia ancora una volta il rischio rappresentato dall’hardware legacy non aggiornato.

Cosa leggere

CVE-2025-29635 permette esecuzione remota senza autenticazione

La vulnerabilità CVE-2025-29635 risiede nel firmware dei router D-Link DIR-823X, dove i parametri delle richieste POST non vengono validati correttamente. Il sistema inserisce input controllabili dall’utente direttamente in comandi di sistema, consentendo l’iniezione di istruzioni arbitrarie. Gli attaccanti possono inviare richieste verso l’endpoint /goform/set_prohibiting per eseguire comandi senza credenziali valide. Questa debolezza rende i dispositivi facilmente compromettibili, soprattutto quando esposti su internet.

Exploit scarica script Mirai da server remoto

Una volta sfruttata la vulnerabilità, l’attaccante esegue una catena di comandi che scarica uno script malevolo su diverse directory temporanee del sistema. Lo script utilizza strumenti come wget, curl e busybox per garantire il download del payload. Il file scaricato avvia la distribuzione della variante Mirai tuxnokill, compatibile con diverse architetture hardware. Questo meccanismo permette un’infezione rapida e automatizzata di un gran numero di dispositivi vulnerabili.

Variante Mirai tuxnokill amplia capacità DDoS

Il malware tuxnokill mantiene le caratteristiche classiche della famiglia Mirai, supportando numerosi tipi di attacchi DDoS tra cui TCP SYN, UDP flood e varianti avanzate di traffico malevolo. Il codice include funzioni per ricevere comandi da server C2 e coordinare attacchi distribuiti su larga scala. La presenza di stringhe e pattern tipici conferma l’appartenenza alla famiglia Mirai, ma con adattamenti per nuove vulnerabilità e target.

Router D-Link ritirati restano esposti e vulnerabili

Nonostante la serie DIR-823X sia stata ritirata dal mercato, molti dispositivi restano operativi in reti domestiche e aziendali. L’assenza di aggiornamenti di sicurezza rende questi router bersagli ideali per attacchi automatizzati. La campagna dimostra come i dispositivi legacy continuino a rappresentare un rischio significativo quando non vengono sostituiti o isolati.

Attacco sfrutta mancanza di validazione dei parametri

Gli aggressori riescono a bypassare i controlli del firmware utilizzando parametri alternativi nelle richieste POST. Anche senza header completi o token di sessione, il dispositivo accetta i comandi malevoli. Questa mancanza di validazione rende l’exploit estremamente semplice da eseguire e aumenta il numero di potenziali vittime.

Indicatori di compromissione facilitano il rilevamento

La campagna presenta indicatori chiari che possono essere utilizzati per identificare dispositivi compromessi. Tra questi figurano indirizzi IP utilizzati per il download del payload e server C2 dedicati. Il monitoraggio delle richieste verso endpoint specifici e l’analisi del traffico di rete possono aiutare a individuare attività sospette in fase iniziale. Le organizzazioni devono disabilitare l’accesso remoto ai router vulnerabili e applicare aggiornamenti dove disponibili. In molti casi la soluzione più efficace resta la sostituzione dei dispositivi non supportati. È fondamentale implementare regole firewall per bloccare traffico verso server malevoli e monitorare i log di sistema. Anche gli utenti domestici devono essere consapevoli dei rischi legati all’uso di hardware obsoleto.

Mirai continua a evolversi sfruttando vulnerabilità note

La campagna su D-Link DIR-823X conferma un trend consolidato: il riutilizzo di vulnerabilità note per espandere botnet. Mirai continua a evolversi adattandosi a nuovi dispositivi e sfruttando exploit pubblici. Questo approccio consente agli attaccanti di infettare rapidamente infrastrutture IoT su larga scala, mantenendo elevata l’efficacia delle campagne.

Iscriviti alla Newsletter

Non perdere le analisi settimanali: Entra nella Matrice Digitale.

Matrice Digitale partecipa al Programma Affiliazione Amazon EU. In qualità di Affiliato Amazon, ricevo un guadagno dagli acquisti idonei. Questo non influenza i prezzi per te.