Checkmarx e Namastex finiscono al centro di una campagna coordinata di attacchi supply chain che sfrutta il malware CanisterWorm per compromettere ambienti di sviluppo e pipeline CI/CD. Gli aggressori hanno manipolato immagini Docker, estensioni VS Code e pacchetti npm, trasformando strumenti legittimi in vettori di infezione. L’operazione punta al furto di token GitHub, chiavi cloud e credenziali sensibili, con capacità di propagazione automatica tra repository e ambienti di sviluppo. L’attacco segna un salto qualitativo nelle minacce alla supply chain open source.

Cosa leggere

Immagini Docker di Checkmarx KICS compromesse con payload malevolo

Le immagini ufficiali Docker del tool KICS di Checkmarx sono state alterate attraverso la sovrascrittura di tag esistenti e l’introduzione di versioni non legittime. Il malware integrato modifica il comportamento del binario, intercettando i dati durante le scansioni di file Terraform, CloudFormation e configurazioni Kubernetes. I risultati delle analisi, inclusi eventuali segreti, vengono raccolti, criptati ed esfiltrati verso endpoint esterni. Questo tipo di compromissione è particolarmente critico perché colpisce strumenti utilizzati proprio per la sicurezza delle infrastrutture. Le organizzazioni che hanno utilizzato queste immagini devono considerare esposti tutti i dati processati durante le scansioni.

Estensioni VS Code Checkmarx infettate con addon nascosto mcpAddon.js

L’attacco ha colpito anche le estensioni VS Code di Checkmarx, introducendo un componente malevolo denominato mcpAddon.js. Il codice viene scaricato da un repository remoto e salvato localmente per poi essere eseguito senza interazione dell’utente. Una volta attivo, il payload raccoglie credenziali da file locali, variabili d’ambiente e configurazioni cloud. Tra i dati sottratti figurano token GitHub, chiavi AWS, Azure, Google Cloud, file .npmrc e chiavi SSH. Il malware utilizza questi accessi per estendere l’attacco, compromettendo repository e workflow automatizzati.

Manipolazione della storia Git per nascondere il malware

Gli aggressori hanno utilizzato tecniche avanzate di Git history tampering per nascondere il payload all’interno del repository ufficiale. Un commit retrodatato introduce il file malevolo senza comparire nella cronologia principale, rendendo difficile il rilevamento tramite controlli standard. Questo approccio consente di mantenere l’apparenza di un codice pulito mentre il malware viene recuperato dinamicamente durante l’esecuzione. La tecnica dimostra un livello elevato di sofisticazione e una conoscenza approfondita delle dinamiche dei repository distribuiti.

Pacchetti npm Namastex infettati con variante CanisterWorm

Parallelamente, diversi pacchetti npm collegati a Namastex sono stati compromessi con una variante del malware CanisterWorm. Il codice malevolo si attiva durante la fase di installazione attraverso hook postinstall, eseguendo automaticamente operazioni di raccolta dati. Il malware accede a configurazioni di ambienti Docker, Kubernetes e strumenti di sviluppo, oltre a wallet crypto come MetaMask e ambienti basati su Solana ed Ethereum. Questa strategia sfrutta la fiducia degli sviluppatori nei pacchetti open source e consente una diffusione rapida e invisibile.

Esfiltrazione dati e uso di crittografia avanzata

Il payload implementa un sistema di esfiltrazione che combina crittografia AES-256-CBC e RSA-OAEP-SHA256 per proteggere i dati rubati. Le informazioni vengono inviate verso endpoint remoti e canali alternativi basati su infrastrutture distribuite. Il malware esegue comandi per estrarre configurazioni cloud, token di accesso e dati di ambienti locali, creando un profilo completo della vittima. L’uso di tecniche avanzate di cifratura rende difficile l’intercettazione e l’analisi del traffico malevolo.

Propagazione automatica del malware su npm e PyPI

Una delle caratteristiche più pericolose di CanisterWorm è la capacità di auto-propagarsi. Il malware utilizza i token sottratti per identificare pacchetti pubblicabili dall’utente, modifica i contenuti originali e ripubblica versioni compromesse con codice malevolo. Lo stesso meccanismo viene esteso a PyPI, dove vengono creati file che permettono l’esecuzione automatica di codice Python. Questo comportamento trasforma ogni sistema infetto in un nodo di distribuzione, amplificando rapidamente la diffusione dell’attacco.

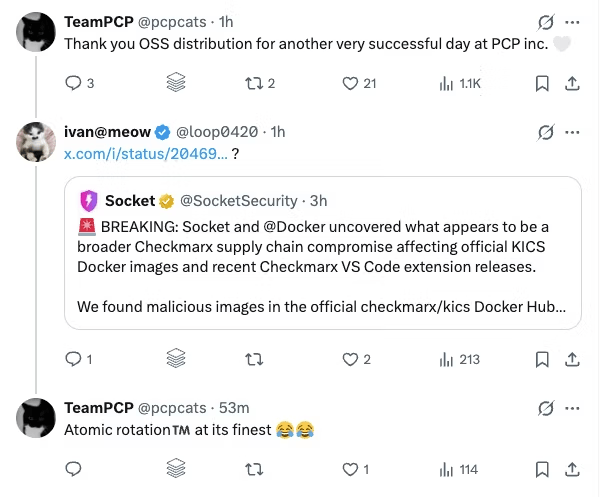

TeamPCP coordina la campagna CanisterSprawl contro la supply chain

La campagna viene attribuita al gruppo TeamPCP, già noto per attacchi simili contro strumenti di sviluppo e sicurezza. L’operazione, identificata come CanisterSprawl, utilizza un insieme coerente di tecniche tra cui furto credenziali, manipolazione Git e uso di infrastrutture distribuite come canali di comando e controllo. Il target principale sono gli sviluppatori e gli ambienti CI/CD, dove sono presenti segreti ad alto valore. Questo approccio consente agli aggressori di massimizzare l’impatto colpendo direttamente la supply chain del software.

Impatto sulle organizzazioni e misure di mitigazione immediate

Le aziende che hanno utilizzato le risorse compromesse devono considerare esposte tutte le credenziali utilizzate nei processi coinvolti. È necessario procedere immediatamente alla rotazione di token GitHub, chiavi cloud e credenziali di accesso. Le organizzazioni devono verificare i digest delle immagini Docker, limitare l’esecuzione automatica di script nei pacchetti npm e rafforzare i controlli sui repository con autenticazione a più fattori e verifica delle firme. Il monitoraggio continuo delle attività e l’adozione di pratiche di sicurezza nella supply chain diventano elementi essenziali per prevenire nuovi attacchi.

La supply chain open source resta il punto più critico della sicurezza software

L’attacco a Checkmarx e Namastex evidenzia come anche strumenti progettati per migliorare la sicurezza possano diventare vettori di compromissione. La crescente complessità degli ecosistemi software e la dipendenza da componenti open source amplificano il rischio di attacchi su larga scala. La difesa richiede un approccio sistemico che includa verifica delle dipendenze, controllo delle fonti e monitoraggio continuo delle attività. Senza queste misure, la supply chain resta uno dei punti più vulnerabili dell’intero stack tecnologico.

Iscriviti alla Newsletter

Non perdere le analisi settimanali: Entra nella Matrice Digitale.

Matrice Digitale partecipa al Programma Affiliazione Amazon EU. In qualità di Affiliato Amazon, ricevo un guadagno dagli acquisti idonei. Questo non influenza i prezzi per te.