CISA inserisce nel catalogo delle vulnerabilità sfruttate attivamente la CVE-2025-48700 che colpisce Zimbra e segnala oltre 10.500 server ancora esposti, mentre la CVE-2026-33626 su LMDeploy viene sfruttata in meno di 13 ore dalla pubblicazione. Le due falle riguardano ambiti diversi, posta enterprise e infrastrutture AI, ma condividono un elemento critico: la velocità con cui gli attaccanti trasformano un advisory pubblico in exploit operativo. Il risultato è un doppio allarme che coinvolge sia sistemi tradizionali sia piattaforme emergenti basate su modelli AI.

Cosa leggere

Zimbra resta esposto nonostante patch disponibili da mesi

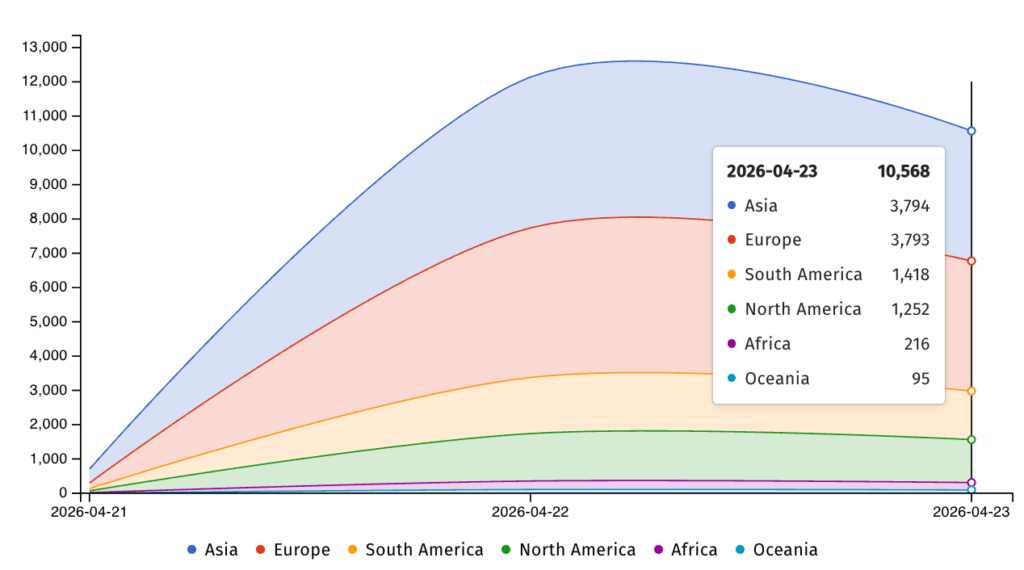

La vulnerabilità CVE-2025-48700 interessa diverse versioni di Zimbra Collaboration Suite e consente un attacco XSS non autenticato attraverso email malevole. Quando il messaggio viene visualizzato nell’interfaccia classica, il codice JavaScript si esegue automaticamente nella sessione dell’utente, senza necessità di interazione. Questo comportamento permette il furto di credenziali, token di sessione e dati sensibili, compromettendo l’intero account. Nonostante le patch siano state rilasciate già nel 2025, migliaia di server restano esposti su internet. Le rilevazioni mostrano una distribuzione globale con forte presenza in Europa e Asia, segnale che il problema non riguarda singoli ambienti ma infrastrutture diffuse. L’inserimento nel catalogo KEV da parte di CISA impone alle agenzie federali una mitigazione immediata, evidenziando come la mancata applicazione delle patch trasformi vulnerabilità note in minacce attive e persistenti.

LMDeploy mostra la velocità degli attacchi nell’ecosistema AI

Se Zimbra evidenzia il problema del patching lento, LMDeploy dimostra la rapidità degli attacchi sulle tecnologie AI. La vulnerabilità CVE-2026-33626, classificata come SSRF ad alta gravità, risiede nella gestione delle URL all’interno del modulo vision-language. Il sistema consente il caricamento di risorse remote senza validazione adeguata, permettendo agli attaccanti di interrogare servizi interni e metadati cloud. Il primo tentativo di sfruttamento è stato rilevato dopo appena 12 ore e 31 minuti dalla disclosure pubblica. Questo dato conferma un cambiamento nel panorama delle minacce: gli attori non attendono più exploit pubblici completi ma generano attacchi direttamente dagli advisory. Gli ambienti AI, spesso esposti per necessità operative, diventano così un target privilegiato per l’accesso a credenziali cloud e infrastrutture interne.

Tecniche di attacco e obiettivi degli aggressori

Nel caso di Zimbra, l’obiettivo principale è l’accesso alle sessioni utente e la possibilità di impersonificazione. Una volta ottenuto il controllo, gli attaccanti possono muoversi lateralmente, inviare email di phishing interne e accedere a dati riservati. La posta elettronica resta uno dei vettori più efficaci perché combina ampia superficie di attacco e alta fiducia degli utenti.

Per LMDeploy, invece, l’attacco sfrutta la SSRF per raggiungere servizi non esposti pubblicamente. Gli aggressori utilizzano richieste mirate per interrogare API interne, testare porte e recuperare metadati cloud, inclusi token di accesso. Le operazioni si sviluppano rapidamente e in modo automatizzato, con sequenze di richieste progettate per mappare l’infrastruttura e identificare punti di accesso critici. Questo approccio rende gli ambienti AI particolarmente vulnerabili in assenza di controlli di rete rigorosi.

Implicazioni per infrastrutture enterprise e piattaforme AI

Le due vulnerabilità evidenziano una convergenza tra sicurezza tradizionale e nuove superfici di attacco. Zimbra dimostra che sistemi consolidati continuano a rappresentare un rischio quando non vengono aggiornati, mentre LMDeploy introduce nuove criticità legate alla gestione di modelli e servizi AI. Le organizzazioni che utilizzano entrambe le tecnologie si trovano esposte su due fronti: da un lato la compromissione delle comunicazioni interne, dall’altro l’accesso a infrastrutture cloud e dati sensibili. Questo scenario richiede un approccio unificato alla sicurezza, che includa inventario aggiornato, segmentazione di rete e controllo rigoroso delle esposizioni pubbliche.

Misure urgenti per mitigare le vulnerabilità

Per Zimbra, la priorità resta l’applicazione immediata delle patch rilasciate da Synacor e la verifica di eventuali compromissioni pregresse. Gli amministratori devono controllare versioni installate, log di accesso e comportamento anomalo degli account. La riduzione dell’esposizione pubblica e l’adozione di autenticazione forte contribuiscono a limitare il rischio. Per LMDeploy, è necessario aggiornare il software o implementare controlli manuali sulle URL accettate dal sistema. Il blocco delle richieste verso indirizzi IP privati e servizi di metadati rappresenta una mitigazione efficace. L’isolamento dei container e la segmentazione delle reti AI riducono ulteriormente l’impatto di eventuali attacchi. In entrambi i casi, la rapidità di intervento è determinante per evitare compromissioni su larga scala.

CISA rafforza la pressione su patching e gestione delle vulnerabilità

L’inclusione delle vulnerabilità nel catalogo KEV da parte di CISA impone scadenze stringenti alle agenzie federali e rappresenta un segnale anche per il settore privato. L’approccio adottato evidenzia come il patching tempestivo sia ormai una necessità operativa e non più una best practice opzionale. Le organizzazioni devono adottare processi automatizzati di gestione delle vulnerabilità, con monitoraggio continuo delle esposizioni e applicazione rapida degli aggiornamenti. Il ritardo anche di pochi giorni può trasformare una vulnerabilità teorica in un attacco reale, come dimostrato dal caso LMDeploy.

Il 2026 accelera la convergenza tra cyber security e AI

Il panorama delle minacce nel 2026 mostra una chiara accelerazione sia nella frequenza sia nella velocità degli attacchi. Le vulnerabilità su piattaforme AI vengono sfruttate quasi in tempo reale, mentre quelle su sistemi legacy continuano a essere utilizzate finché restano non patchate. Questa dinamica obbliga le organizzazioni a ripensare le strategie di difesa, integrando sicurezza tradizionale e protezione delle infrastrutture AI. La riduzione della superficie di attacco, l’adozione di modelli zero-trust e il monitoraggio continuo diventano elementi fondamentali per prevenire compromissioni.

Zimbra e LMDeploy dimostrano la nuova velocità degli exploit

I casi di Zimbra e LMDeploy rappresentano due facce dello stesso problema: la difficoltà di tenere il passo con un ecosistema di minacce sempre più rapido. Da un lato, migliaia di server restano vulnerabili per mancanza di aggiornamenti. Dall’altro, nuove vulnerabilità vengono sfruttate quasi immediatamente dopo la pubblicazione. Il messaggio per amministratori e aziende è chiaro: la sicurezza non può più essere reattiva. Serve un approccio proattivo basato su aggiornamenti continui, monitoraggio avanzato e riduzione delle esposizioni. Solo così è possibile limitare l’impatto di vulnerabilità che, nel giro di poche ore, possono trasformarsi in attacchi su scala globale.

Iscriviti alla Newsletter

Non perdere le analisi settimanali: Entra nella Matrice Digitale.

Matrice Digitale partecipa al Programma Affiliazione Amazon EU. In qualità di Affiliato Amazon, ricevo un guadagno dagli acquisti idonei. Questo non influenza i prezzi per te.