Il gruppo Storm-2755 conduce attacchi mirati contro dipendenti in Canada per dirottare stipendi sfruttando vulnerabilità nei flussi di autenticazione e nei processi HR. La campagna utilizza tecniche adversary-in-the-middle (AiTM), malvertising e SEO poisoning per rubare token di sessione Microsoft 365. Gli attaccanti evitano malware tradizionale e operano all’interno di sessioni legittime, riducendo drasticamente il rilevamento. L’obiettivo finale consiste nella modifica delle coordinate bancarie nei sistemi payroll, con trasferimento diretto degli stipendi verso conti controllati.

Cosa leggere

Storm-2755 usa AiTM per bypassare la MFA

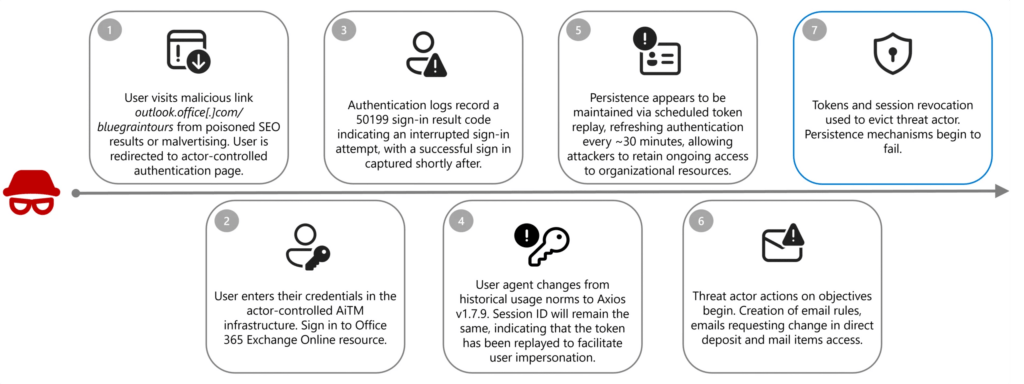

La caratteristica principale della campagna è l’uso della tecnica AiTM, che consente agli attaccanti di inserirsi tra l’utente e il servizio di autenticazione. A differenza del phishing tradizionale, Storm-2755 non si limita a raccogliere credenziali ma proxya l’intero flusso di login. Questo permette di catturare token di sessione e cookie OAuth già autenticati. Una volta ottenuti, i token possono essere riutilizzati senza richiedere nuove credenziali o autenticazione multifattore, rendendo inefficaci le MFA non resistenti al phishing.

Accesso iniziale tramite SEO poisoning e malvertising

Storm-2755 sfrutta il posizionamento di domini malevoli nei risultati di ricerca. Query generiche come Office 365 o errori di digitazione portano le vittime su siti controllati dagli attaccanti. Il dominio utilizzato nella campagna si presenta come servizio legittimo e reindirizza a una pagina di login Microsoft 365 perfettamente imitata. Questo approccio aumenta il tasso di successo perché sfrutta comportamenti abituali degli utenti anziché email sospette.

Furto di token e cambio user-agent durante la sessione

Quando la vittima inserisce le credenziali, si verifica un passaggio chiave: l’attaccante prende il controllo della sessione in tempo reale. I log mostrano un errore di autenticazione iniziale seguito da un cambio improvviso dello user-agent verso client HTTP come Axios. L’ID di sessione rimane invariato, segno che la sessione è stata dirottata. Questo comportamento rappresenta un indicatore tipico di attacco AiTM e distingue l’operazione da un semplice furto di password.

Persistenza mantenuta con session hijacking

Storm-2755 non installa malware sui sistemi compromessi. La persistenza si basa interamente sull’uso dei token rubati. Gli attaccanti eseguono accessi non interattivi a servizi Microsoft 365 come OfficeHome, Outlook e profili utente. Queste attività avvengono a intervalli regolari, spesso ogni trenta minuti, fino alla scadenza del token. In alcuni casi avanzati, il gruppo modifica password e metodi MFA per prolungare l’accesso oltre il ciclo naturale dei token.

Discovery mirata su processi payroll e HR

Una volta all’interno dell’account, Storm-2755 avvia attività di ricognizione mirata. Gli attaccanti cercano informazioni legate a payroll, risorse umane e finanza. Utilizzano parole chiave specifiche e monitorano comunicazioni interne per identificare flussi di pagamento. Questa fase permette di individuare rapidamente le procedure per modificare il direct deposit o accedere a piattaforme payroll come Workday.

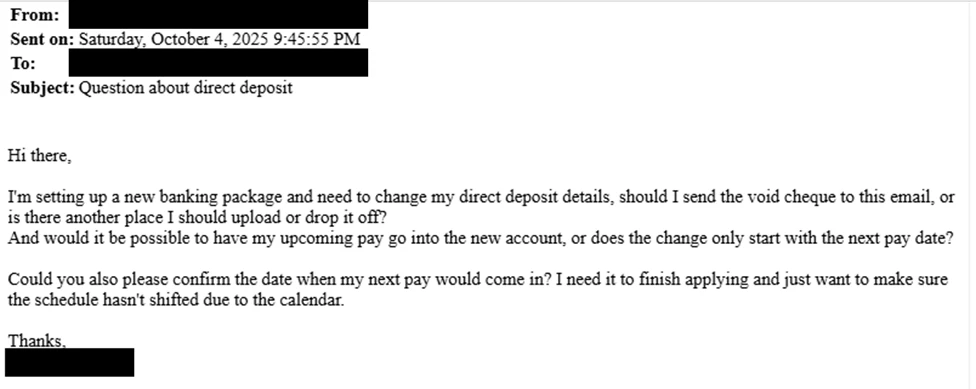

Manipolazione dei sistemi payroll per dirottare stipendi

Il cuore dell’attacco consiste nella modifica delle coordinate bancarie. Gli attaccanti inviano richieste al reparto HR fingendosi il dipendente compromesso oppure accedono direttamente ai sistemi payroll. Una volta aggiornati i dati bancari, lo stipendio viene trasferito su conti controllati dal gruppo. Questo metodo genera guadagni immediati e difficili da recuperare, trasformando una compromissione digitale in perdita finanziaria diretta.

Regole inbox nascondono le comunicazioni con HR

Per evitare che la vittima scopra l’attacco, Storm-2755 crea regole nella casella email. I messaggi contenenti parole come bank o direct deposit vengono automaticamente spostati in cartelle nascoste. Le comunicazioni con il reparto HR diventano invisibili all’utente. Questa tecnica permette agli attaccanti di completare l’operazione senza interferenze e mantenere l’account apparentemente normale.

Attività eseguite fuori orario per ridurre il rilevamento

Gli attaccanti operano spesso nelle prime ore del mattino, quando l’utente è inattivo. Questo riduce la probabilità di conflitti di sessione e di nuove autenticazioni che potrebbero invalidare il token rubato. L’uso di orari non lavorativi rappresenta una strategia semplice ma efficace per mantenere l’accesso senza generare alert immediati.

Target geografico concentrato sul Canada

La campagna di Storm-2755 si distingue per il focus esclusivo sui dipendenti canadesi. Non emerge una preferenza per settori specifici, ma piuttosto un targeting geografico ampio. Questo suggerisce una strategia scalabile basata su volumi elevati e opportunità di guadagno rapido, piuttosto che attacchi mirati a singole aziende ad alto valore.

Impatto diretto su dipendenti e aziende

Gli attacchi producono danni finanziari immediati. Il dirottamento dello stipendio colpisce direttamente il dipendente, ma anche l’azienda subisce conseguenze reputazionali e operative. La necessità di rimborsi, indagini interne e revisione dei processi HR comporta costi elevati. L’attacco dimostra come la sicurezza delle identità digitali sia strettamente legata alla sicurezza finanziaria.

Difese contro attacchi AiTM e session hijacking

Per contrastare Storm-2755 le organizzazioni devono adottare misure specifiche. La revoca immediata dei token compromessi è essenziale per interrompere l’accesso. Occorre eliminare regole inbox sospette, resettare credenziali e aggiornare metodi MFA. L’adozione di autenticazione resistente al phishing come FIDO2 o WebAuthN riduce drasticamente l’efficacia degli attacchi AiTM.

Monitoraggio e controlli avanzati sugli account

Le aziende devono implementare Conditional Access con controlli su dispositivi conformi e bloccare protocolli legacy. Il monitoraggio tramite SIEM consente di identificare user-agent anomali e accessi non interattivi. Strumenti come Microsoft Defender permettono di revocare sessioni in tempo reale e rilevare comportamenti sospetti. Anche l’audit delle applicazioni OAuth è fondamentale per prevenire persistenza non autorizzata.

Storm-2755 segna l’evoluzione degli attacchi identity-based

La campagna evidenzia un cambiamento nel panorama delle minacce. Gli attaccanti si spostano dal furto di credenziali al controllo delle sessioni. Il modello AiTM consente accesso immediato senza installare malware e riduce la superficie di rilevamento. Storm-2755 dimostra che i flussi aziendali legittimi, come payroll e HR, diventano bersagli diretti quando le identità digitali vengono compromesse. Le organizzazioni devono quindi proteggere non solo le infrastrutture ma anche le sessioni utente e i processi operativi.

Iscriviti alla Newsletter

Non perdere le analisi settimanali: Entra nella Matrice Digitale.

Matrice Digitale partecipa al Programma Affiliazione Amazon EU. In qualità di Affiliato Amazon, ricevo un guadagno dagli acquisti idonei. Questo non influenza i prezzi per te.