CISA aggiunge quattro vulnerabilità attivamente sfruttate al catalogo Known Exploited Vulnerabilities mentre la nuova CVE-2026-41651 Pack2TheRoot espone sistemi Linux a escalation locale fino a root. L’aggiornamento del 24 aprile 2026 riguarda Samsung MagicINFO, SimpleHelp e router D-Link DIR-823X. Nelle stesse ore AWS pubblica i bollettini 2026-018 e 2026-019 per correggere falle in AWS Ops Wheel, nella libreria tough e nel tool tuftool.

Cosa leggere

CISA aggiunge quattro vulnerabilità sfruttate al catalogo KEV

CISA aggiorna il catalogo Known Exploited Vulnerabilities con quattro nuove CVE già sfruttate in attacchi reali. L’inserimento nel KEV non indica una semplice vulnerabilità teorica, ma la presenza di prove concrete di exploit attivo. Per questo l’alert assume priorità alta nelle attività di vulnerability management, soprattutto per organizzazioni che espongono servizi remoti, appliance di rete o piattaforme di supporto amministrativo. Le agenzie federali civili statunitensi devono seguire le scadenze operative previste dalla direttiva BOD 22-01, ma CISA raccomanda la stessa urgenza anche al settore privato.

- CVE-2024-7399 Samsung MagicINFO 9 Server Path Traversal Vulnerability

- CVE-2024-57726 SimpleHelp Missing Authorization Vulnerability

- CVE-2024-57728 SimpleHelp Path Traversal Vulnerability

- CVE-2025-29635 D-Link DIR-823X Command Injection Vulnerability

Le vulnerabilità riguardano Samsung MagicINFO 9 Server, SimpleHelp e D-Link DIR-823X. I difetti includono path traversal, missing authorization e command injection, tre classi di bug molto usate dagli attaccanti perché possono aprire accesso non autorizzato, movimento laterale o esecuzione di comandi. L’aggiornamento del 24 aprile 2026 conferma che il rischio non è distribuito su un solo vendor, ma colpisce software enterprise, strumenti di assistenza remota e dispositivi di rete. Questo rende necessaria una verifica trasversale degli asset.

Samsung MagicINFO e SimpleHelp entrano nel mirino degli attaccanti

La vulnerabilità in Samsung MagicINFO 9 Server riguarda una path traversal che può consentire accesso non autorizzato a file di sistema. In un ambiente aziendale, una falla di questo tipo può diventare un punto d’ingresso importante perché MagicINFO viene usato per gestire contenuti e dispositivi di digital signage. Sistemi di questo tipo vengono spesso trattati come infrastrutture periferiche, ma restano collegati alla rete interna e possono offrire agli attaccanti una superficie utile per ricognizione, furto di dati o preparazione di ulteriori payload. Le vulnerabilità in SimpleHelp aggravano ulteriormente il quadro. Il software di supporto remoto rientra tra gli strumenti più sensibili perché permette accesso amministrativo, assistenza tecnica e controllo di endpoint distribuiti. Una missing authorization o una seconda path traversal su una piattaforma di questo tipo può avere impatti superiori rispetto a software meno privilegiati. Gli attaccanti cercano spesso strumenti legittimi di remote management per trasformarli in canali di persistenza. Per questo la presenza di SimpleHelp nel catalogo KEV richiede patch immediate e controllo dei log.

D-Link DIR-823X espone reti a command injection e botnet

Il caso D-Link DIR-823X riguarda una vulnerabilità di command injection che consente l’esecuzione di comandi sul dispositivo. I router consumer e small office restano bersagli ricorrenti perché spesso vengono dimenticati dopo l’installazione, non ricevono aggiornamenti tempestivi o restano esposti con configurazioni deboli. Una command injection su un router può consentire agli attaccanti di arruolare il dispositivo in botnet, modificare configurazioni DNS, intercettare traffico o usarlo come punto di appoggio per altre attività. Il rischio aumenta quando il dispositivo è già fuori supporto o quando il vendor non offre una patch efficace. In questi casi la mitigazione reale può richiedere isolamento, sostituzione o rimozione dell’appliance. Il catalogo KEV serve proprio a distinguere vulnerabilità sfruttate da semplici segnalazioni tecniche. Se un router D-Link DIR-823X compare ancora in una rete aziendale o domestica critica, deve essere trattato come asset ad alto rischio. La priorità non è solo aggiornare, ma verificare se sia già stato compromesso.

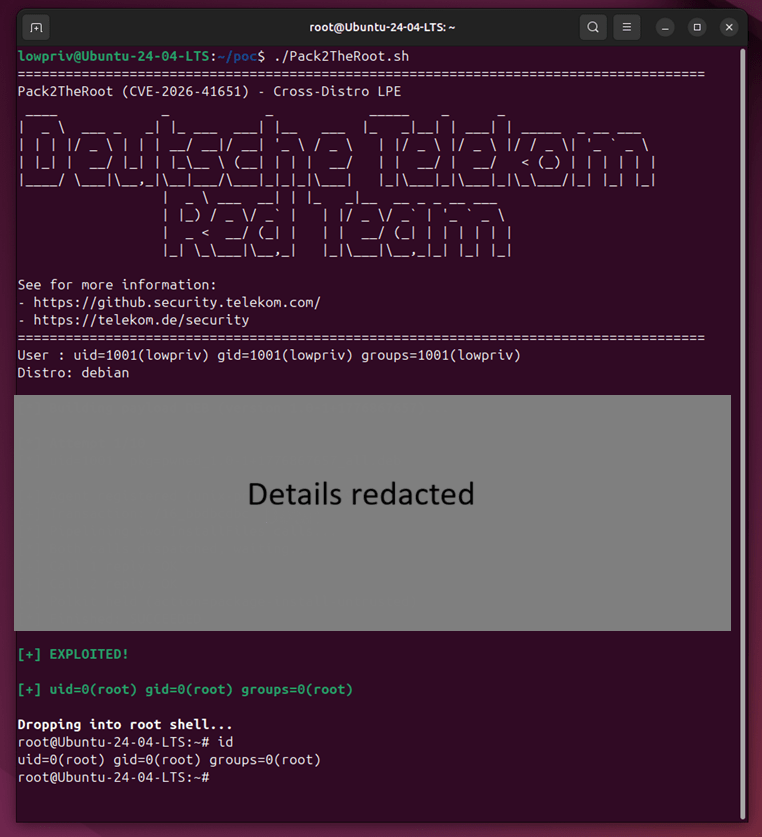

Pack2TheRoot consente escalation locale a root su Linux

La vulnerabilità Pack2TheRoot, tracciata come CVE-2026-41651, colpisce PackageKit e permette una local privilege escalation su Linux. Il bug interessa le versioni da 1.0.2 a 1.3.4 e consente a un utente locale non privilegiato di installare pacchetti come root sfruttando una race condition TOCTOU sui flag di transazione. In pratica, un account con privilegi minimi può trasformare un’operazione di gestione pacchetti in un vettore per ottenere controllo amministrativo completo del sistema.

Il difetto è particolarmente rilevante perché PackageKit è presente in molte distribuzioni e fornisce un’interfaccia D-Bus trasversale per la gestione dei pacchetti. La falla non richiede accesso remoto diretto, ma diventa molto pericolosa quando un attaccante ha già ottenuto un primo accesso tramite phishing, credenziali rubate, servizio vulnerabile o account applicativo. In quel momento Pack2TheRoot può trasformare una compromissione limitata in pieno accesso root, con impatto su riservatezza, integrità e disponibilità del sistema.

PackageKit 1.3.5 corregge la race condition nelle distribuzioni Linux

La correzione arriva con PackageKit 1.3.5, che blocca l’abuso delle operazioni non autorizzate e chiude la race condition sui flag di transazione. Le distribuzioni interessate includono ambienti desktop e server basati su backend apt o dnf, tra cui installazioni Ubuntu, Debian, Fedora, Rocky Linux e sistemi con Cockpit in contesti enterprise. L’esposizione varia in base alla configurazione, ma il rischio è ampio perché PackageKit può essere installato di default o aggiunto come dipendenza da strumenti grafici e di gestione remota. Gli amministratori devono verificare la versione installata e lo stato del daemon packagekit. Nei sistemi Debian e Ubuntu, il controllo passa da query sui pacchetti installati; nei sistemi RPM, da comandi equivalenti su dnf o rpm. La mitigazione corretta resta l’aggiornamento alla versione patchata o al pacchetto corretto rilasciato dalla propria distribuzione. Nei server dove PackageKit non è necessario, la disabilitazione o rimozione del servizio può ridurre la superficie d’attacco, purché non interrompa strumenti gestionali dipendenti.

AWS Ops Wheel espone bypass JWT e privilege escalation Cognito

Il bollettino AWS 2026-018 riguarda AWS Ops Wheel v2 e corregge due vulnerabilità gravi. La prima, CVE-2026-6911, deriva dalla mancata verifica della firma JWT nella API v2. Un attaccante non autenticato con accesso all’endpoint API Gateway può costruire un token contraffatto e ottenere accesso amministrativo all’applicazione. L’impatto include lettura, modifica ed eliminazione dei dati applicativi attraverso tenant diversi, oltre alla gestione degli account nel Cognito User Pool. La seconda vulnerabilità, CVE-2026-6912, riguarda permessi di scrittura insufficientemente restrittivi sugli attributi del Cognito User Pool. Un utente autenticato può modificare attributi di privilegio e ottenere accesso più elevato, fino alla gestione degli account. Il problema è tipico delle applicazioni cloud moderne: non basta proteggere il codice applicativo se la configurazione identitaria permette agli utenti di modificare campi sensibili. AWS corregge i difetti con aggiornamenti specifici e raccomanda di ridistribuire l’applicazione dall’ultima versione disponibile.

AWS tough e tuftool richiedono aggiornamento immediato

Il bollettino AWS 2026-019 riguarda la libreria Rust tough e l’utility tuftool, usate per la gestione di repository basati su TUF, cioè The Update Framework. Le versioni vulnerabili di tough vanno da 0.1.0 a 0.21.x, mentre tuftool risulta esposto fino a 0.14.x. AWS identifica tre CVE, CVE-2026-6966, CVE-2026-6967 e CVE-2026-6968, legate a generazione, firma e gestione dei repository. L’impatto è rilevante perché TUF viene usato per proteggere catene di aggiornamento software. Una falla in strumenti che gestiscono repository firmati può minare integrità, autenticità e distribuzione sicura degli update. AWS rilascia tough 0.22.0 e tuftool 0.15.0 come versioni correttive. Non essendo indicati workaround efficaci, gli sviluppatori devono aggiornare direttamente le dipendenze, ricompilare i progetti e controllare eventuali fork o tool interni basati sulle versioni vulnerabili. La priorità riguarda soprattutto ambienti DevSecOps, supply chain software e sistemi di aggiornamento automatico.

Le vulnerabilità di aprile 2026 colpiscono endpoint cloud e supply chain

Le segnalazioni del 22-24 aprile 2026 mostrano un panorama di rischio distribuito. Il catalogo CISA KEV segnala vulnerabilità già sfruttate su prodotti esposti o facilmente dimenticati. Pack2TheRoot offre agli attaccanti un percorso rapido da utente locale a root su sistemi Linux. I bollettini AWS coinvolgono autenticazione, autorizzazione e strumenti di update supply chain. La combinazione dimostra che gli attaccanti non seguono un solo percorso, ma alternano bug storici, configurazioni cloud deboli e difetti in librerie open source. Per i team di sicurezza, la priorità è costruire una matrice di esposizione. I sistemi Samsung MagicINFO, SimpleHelp e D-Link DIR-823X devono essere identificati e corretti o rimossi. I server e desktop Linux devono essere verificati per la presenza di PackageKit vulnerabile. Gli ambienti AWS Ops Wheel devono essere ridistribuiti con le correzioni. I progetti Rust che dipendono da tough o tuftool devono essere aggiornati. Il rischio non è teorico: alcune CVE sono già sfruttate e altre hanno impatto diretto su privilegi e integrità.

Sysadmin Linux devono trattare Pack2TheRoot come rischio critico operativo

Per i sysadmin, Pack2TheRoot richiede attenzione immediata anche se la CVSS è classificata come 8.8 High e non come critica. L’escalation locale può sembrare meno urgente di una RCE, ma in molti incidenti reali rappresenta il passaggio decisivo tra compromissione iniziale e controllo totale. Un attaccante che ottiene accesso a un account limitato può usare la vulnerabilità per installare pacchetti malevoli, modificare servizi, aggiungere utenti, disabilitare controlli di sicurezza o installare persistence a livello root. La verifica deve includere workstation, server, macchine virtuali, sistemi con interfaccia grafica e host di amministrazione. In ambienti enterprise, PackageKit può comparire anche dove non è atteso, soprattutto se sono installati strumenti di gestione desktop o componenti come Cockpit. La risposta corretta è aggiornare tramite repository ufficiali, riavviare o ricaricare i servizi necessari e controllare log di sistema per anomalie precedenti alla patch. Nei server minimali, la rimozione dei componenti non necessari rafforza l’hardening.

Team cloud devono correggere AWS Ops Wheel e rafforzare API Gateway

Nel caso AWS Ops Wheel, il rischio riguarda sia autenticazione sia controllo degli attributi utente. La mancata verifica della firma JWT è una vulnerabilità severa perché compromette il presupposto fondamentale dell’identità applicativa. Se un token non firmato o manipolato viene accettato, l’API non può distinguere un amministratore reale da un attaccante. Questo tipo di errore può generare compromissioni multi-tenant e accesso non autorizzato a dati sensibili. I team cloud devono ridistribuire Ops Wheel da codice aggiornato e verificare le configurazioni CloudFormation, API Gateway e Cognito. Se l’aggiornamento immediato non è possibile, la riduzione temporanea dell’esposizione tramite AWS WAF, restrizioni di rete o configurazioni VPC può limitare il rischio, ma non sostituisce la patch. È inoltre necessario controllare log di accesso, eventi Cognito e modifiche anomale agli attributi utente. Una vulnerabilità di autorizzazione può lasciare tracce sottili, soprattutto se l’attaccante usa funzionalità applicative legittime.

DevSecOps deve verificare tough e tuftool nella catena software

Le vulnerabilità in tough e tuftool ricordano che la sicurezza della supply chain non dipende solo dalle applicazioni finali, ma anche dagli strumenti usati per generare, firmare e distribuire aggiornamenti. Chi usa TUF lo fa proprio per aumentare la resilienza degli update contro manomissioni e attacchi di replay. Se però la libreria o l’utility di gestione presenta bug, l’intero modello di fiducia può indebolirsi. Per questo l’aggiornamento a tough 0.22.0 e tuftool 0.15.0 deve essere trattato come prioritario. Gli sviluppatori devono controllare Cargo.toml, lockfile, pipeline CI/CD, immagini container e fork interni. In molte organizzazioni, librerie di sicurezza vengono incapsulate in tool proprietari e poi dimenticate per mesi. Questo crea una superficie di rischio silenziosa. La risposta efficace include aggiornamento, rebuild, test di regressione e verifica delle firme dei repository. Se la libreria è usata in prodotti distribuiti a clienti, il team deve valutare anche comunicazioni esterne e piani di aggiornamento coordinati.

Le mitigazioni richiedono patch rapide scansioni e hardening

La risposta alle vulnerabilità di aprile 2026 deve essere rapida ma ordinata. La prima fase consiste nell’inventario: identificare prodotti nel CISA KEV, versioni di PackageKit, deploy AWS Ops Wheel, dipendenze tough e presenza di tuftool. La seconda fase è la patch: aggiornare pacchetti Linux, ridistribuire applicazioni AWS e correggere librerie Rust. La terza fase è la verifica post-intervento, con controllo dei servizi, log, permessi e indicatori di possibile sfruttamento precedente. L’hardening deve diventare permanente. I server Linux non dovrebbero eseguire servizi di gestione pacchetti non necessari. Gli endpoint API Gateway devono essere esposti solo dove serve e protetti con policy coerenti. Gli attributi sensibili in Cognito non devono essere modificabili dagli utenti. Le dipendenze Rust e open source devono entrare nei processi di Software Composition Analysis. Il catalogo KEV deve essere integrato nei sistemi di prioritizzazione, perché una CVE sfruttata attivamente merita una corsia preferenziale rispetto a vulnerabilità solo teoriche.

Il 2026 conferma la centralità del vulnerability management continuo

La sequenza CISA, Pack2TheRoot e AWS conferma che nel 2026 la sicurezza non può basarsi su cicli di patch lenti. Gli attaccanti sfruttano vulnerabilità note appena diventano pubbliche, riusano exploit contro prodotti dimenticati e cercano escalation locali per consolidare accessi iniziali. Allo stesso tempo, le architetture cloud e open source introducono nuove dipendenze, dove un errore in una libreria o in una configurazione identity può avere conseguenze estese. Le organizzazioni devono trattare il vulnerability management come processo continuo, non come attività mensile. Il catalogo CISA KEV, gli advisory dei vendor, i bollettini cloud e le segnalazioni dei maintainer open source devono convergere in una sola pipeline operativa. La priorità non è patchare tutto allo stesso modo, ma correggere prima ciò che è sfruttato, esposto o capace di generare escalation critica. Le vulnerabilità di aprile 2026 mostrano esattamente questo: una falla locale, un bug cloud e CVE già sfruttate possono combinarsi in una catena d’attacco completa.

Iscriviti alla Newsletter

Non perdere le analisi settimanali: Entra nella Matrice Digitale.

Matrice Digitale partecipa al Programma Affiliazione Amazon EU. In qualità di Affiliato Amazon, ricevo un guadagno dagli acquisti idonei. Questo non influenza i prezzi per te.