GlassWorm colpisce OpenVSX con 73 estensioni sleeper mentre un attacco a PyPI sfrutta GitHub Actions e un leak coinvolge Checkmarx. Tre incidenti distinti ma collegati dallo stesso vettore: la supply chain open source. Gli sviluppatori sono il bersaglio diretto. L’impatto è immediato.

Cosa leggere

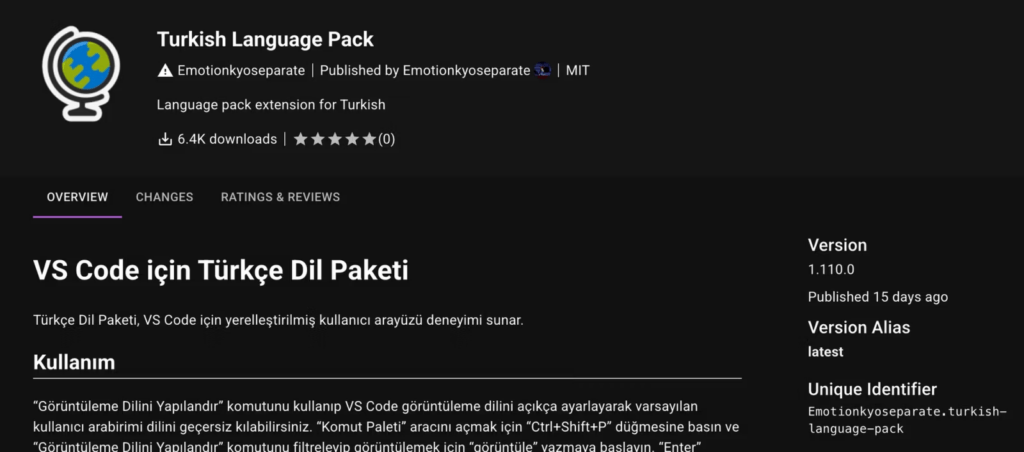

GlassWorm utilizza estensioni sleeper su OpenVSX per colpire gli IDE

La campagna GlassWorm sfrutta OpenVSX distribuendo 73 estensioni malevole progettate per restare dormienti prima dell’attivazione. Gli attaccanti creano account GitHub nuovi con repository minimi o vuoti e pubblicano estensioni che imitano pacchetti legittimi copiandone nome, icone e descrizione. Questo approccio permette di accumulare download e fiducia nella community. Dopo un periodo di inattività, le estensioni vengono aggiornate con codice malevolo. Almeno sei sono già state attivate, dimostrando la pericolosità del modello sleeper. Gli ambienti colpiti includono VS Code, Cursor e Windsurf, strumenti fondamentali per milioni di sviluppatori.

Loader offuscati e payload esterni aggirano i controlli statici

Le estensioni GlassWorm utilizzano thin loader per caricare codice malevolo in modo dinamico. Questi componenti scaricano moduli nativi .node o script JavaScript offuscati da repository esterni, evitando di includere direttamente il payload nel codice analizzabile.

Questo meccanismo elude le difese basate su scansione statica. Il loader installa pacchetti malevoli tramite comandi automatizzati come installazioni .vsix, trasformando un’estensione apparentemente innocua in un vettore di compromissione completa dell’ambiente di sviluppo. La separazione tra codice visibile e payload reale rappresenta una tecnica sempre più diffusa negli attacchi supply chain.

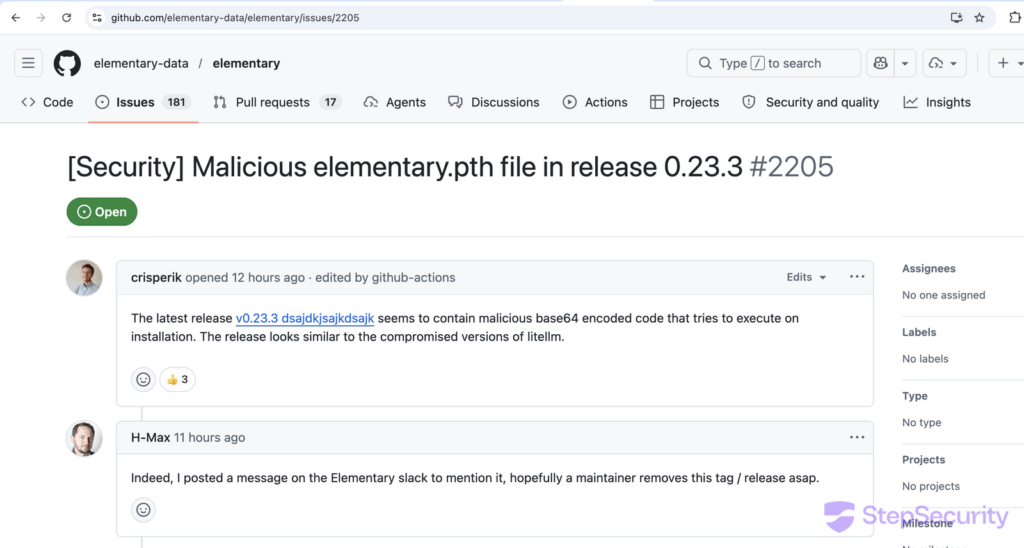

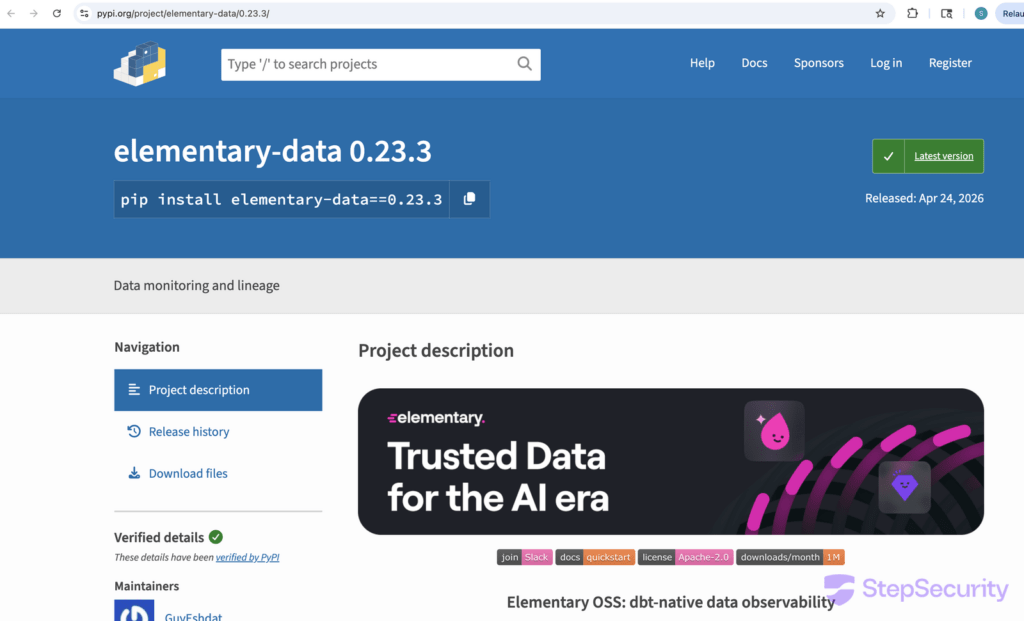

Attacco a PyPI sfrutta GitHub Actions per pubblicare codice malevolo

Un secondo attacco ha colpito il pacchetto elementary-data 0.23.3 su PyPI, pubblicato tramite compromissione di un workflow GitHub Actions. L’iniezione è avvenuta attraverso un commento malevolo su una pull request, sfruttando la mancata sanitizzazione dell’input. Il workflow eseguiva direttamente il contenuto del commento, permettendo l’esecuzione di comandi remoti tramite curl | bash. L’attaccante ha utilizzato il GITHUB_TOKEN per creare un commit fraudolento e generare una release con codice malevolo. Questo dimostra come anche pipeline automatizzate possano diventare vettori critici se non adeguatamente protette.

Malware Python utilizza file .pth per esecuzione automatica e furto dati

Il pacchetto compromesso includeva un file .pth da circa 245 KB, una tecnica avanzata che consente l’esecuzione automatica del codice a ogni avvio dell’interprete Python. Questo file conteneva un multistage stealer progettato per raccogliere informazioni sensibili. Tra i dati sottratti figurano chiavi SSH, credenziali Git, token GitHub, segreti cloud AWS, GCP, Azure, file .env e wallet crypto. I dati venivano compressi e inviati a un server di comando e controllo. L’attacco evidenzia la capacità degli aggressori di sfruttare meccanismi interni del linguaggio per ottenere persistenza e accesso continuo.

Checkmarx conferma leak di dati GitHub dopo attacco supply chain

Parallelamente, Checkmarx ha comunicato la pubblicazione sul dark web di dati provenienti dal proprio repository GitHub, compromesso il 23 marzo 2026. L’azienda ha isolato immediatamente il repository e avviato un’indagine forense con supporto esterno. Sebbene il repository non contenesse dati dei clienti, l’incidente dimostra che anche fornitori di sicurezza possono essere vulnerabili. Il leak evidenzia i rischi associati alla gestione di codice e configurazioni su piattaforme collaborative come GitHub. Le aziende devono considerare questi ambienti come infrastrutture critiche da proteggere con misure avanzate.

Attacchi supply chain colpiscono direttamente sviluppatori e pipeline CI/CD

Questi tre incidenti condividono un obiettivo comune: compromettere la supply chain software per raggiungere un numero elevato di sviluppatori. Le estensioni sleeper sfruttano la fiducia, le pipeline CI/CD permettono esecuzione automatica e i repository centralizzati diventano punti di accesso strategici. Le conseguenze sono significative. Gli sviluppatori rischiano compromissione degli ambienti IDE, esecuzione di codice remoto e furto di credenziali. Le aziende possono subire perdita di proprietà intellettuale, esposizione di segreti cloud e interruzioni operative. La velocità degli attacchi riduce il tempo disponibile per reagire.

Mitigazione immediata richiede controlli su estensioni pacchetti e workflow

La risposta a questi attacchi deve essere immediata e strutturata. Gli sviluppatori devono verificare le estensioni installate su OpenVSX e rimuovere quelle sospette, soprattutto se pubblicate da account recenti. È fondamentale aggiornare pacchetti compromessi come elementary-data alla versione sicura e utilizzare digest immutabili per le immagini container. Nei workflow GitHub Actions è essenziale evitare l’esecuzione diretta di input non validati come commenti o variabili esterne. Strumenti di monitoraggio runtime possono bloccare comunicazioni verso server malevoli e rilevare comportamenti anomali. Le organizzazioni devono rafforzare i controlli su pull request e release per ridurre la superficie di attacco.

Il 2026 segna un’evoluzione delle minacce nella supply chain open source

Gli attacchi del 2026 mostrano un’evoluzione significativa nelle tecniche utilizzate. L’uso combinato di sleeper extensions, script injection e compromissione di repository dimostra un livello di sofisticazione crescente. Le piattaforme come OpenVSX, PyPI e GitHub diventano bersagli prioritari per la loro ampia diffusione. Le difese tradizionali non sono più sufficienti. È necessario adottare un approccio multilivello che includa validazione delle pipeline, monitoraggio continuo e controllo rigoroso delle dipendenze. La sicurezza della supply chain diventa un requisito fondamentale per lo sviluppo software moderno.

Sicurezza open source richiede nuove pratiche e maggiore consapevolezza

Gli incidenti legati a GlassWorm, PyPI e Checkmarx rappresentano un punto di svolta per la sicurezza open source. Gli sviluppatori devono adottare pratiche più rigorose e considerare ogni dipendenza come potenzialmente critica. La combinazione di automazione e collaborazione, che rappresenta il punto di forza dell’open source, diventa anche un punto di vulnerabilità se non gestita correttamente. Il futuro dello sviluppo software dipenderà dalla capacità di bilanciare velocità e sicurezza, introducendo controlli più avanzati senza compromettere l’innovazione.

Iscriviti alla Newsletter

Non perdere le analisi settimanali: Entra nella Matrice Digitale.

Matrice Digitale partecipa al Programma Affiliazione Amazon EU. In qualità di Affiliato Amazon, ricevo un guadagno dagli acquisti idonei. Questo non influenza i prezzi per te.