La sicurezza informatica non è più solo una questione di bit, ma di voce. La gang BlackFile sta colpendo duramente i colossi del retail e dell’hospitality utilizzando il vishing (phishing vocale) per infiltrarsi nei sistemi aziendali. Spacciandosi per il supporto IT, gli attaccanti convincono i dipendenti a consegnare credenziali e codici MFA, ottenendo accesso a piattaforme come SharePoint e Salesforce. Per massimizzare la pressione, il gruppo ricorre allo swatting, inviando la polizia a casa dei dirigenti. Con richieste di riscatto milionarie e nessuna traccia di malware, BlackFile impone alle aziende un cambio radicale nelle policy di verifica dell’identità.

Cosa leggere

BlackFile emerge come gang di estorsione contro retail e hospitality

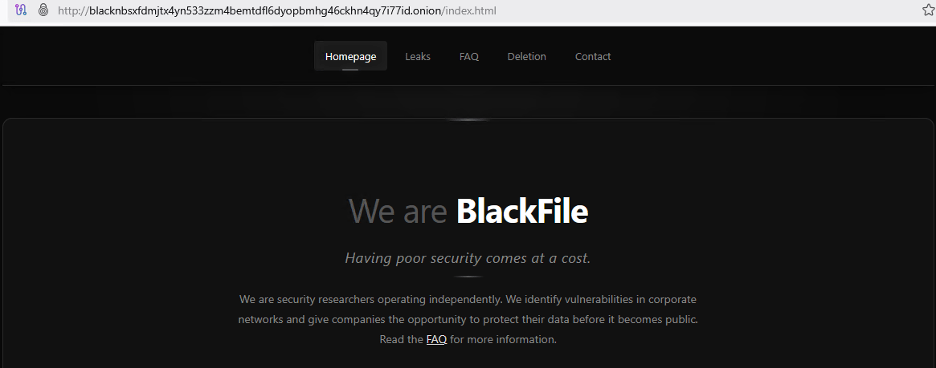

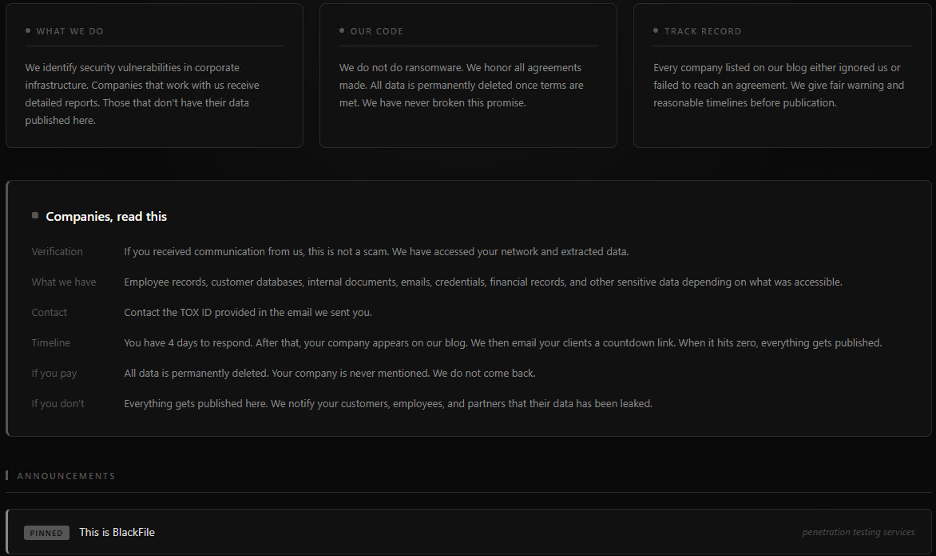

BlackFile entra nel panorama threat intelligence tra gennaio e febbraio 2026 e intensifica rapidamente le operazioni contro organizzazioni del settore retail e hospitality. Il gruppo viene tracciato anche come CL-CRI-1116, UNC6671 e Cordial Spider, con collegamenti valutati a moderata confidenza alla rete criminale The Com. La gang non basa gli attacchi su malware custom, ma su social engineering, abuso di identità e strumenti legittimi già presenti negli ambienti aziendali. L’obiettivo principale è rubare dati sensibili da ambienti SaaS e repository interni per poi chiedere riscatti a sette cifre. Le vittime tipiche gestiscono grandi volumi di dati clienti, dipendenti e transazioni, con helpdesk spesso sotto pressione e processi operativi distribuiti. BlackFile sfrutta proprio questa complessità per ottenere accesso iniziale, muoversi lateralmente e preparare estorsioni basate su data leak site, email compromesse e minacce fisiche tramite swatting.

Vishing e impersonation IT aprono l’accesso iniziale

Gli attacchi iniziano con chiamate vishing provenienti da numeri VoIP spoofati o da Caller ID Names contraffatti. Gli operatori si presentano come personale IT o helpdesk interno e costruiscono un senso di urgenza per convincere il dipendente a seguire istruzioni immediate. La vittima viene indirizzata verso pagine di phishing che imitano i portali SSO aziendali, dove inserisce username, password e codici TOTP. Questa fase sfrutta la fiducia nel supporto tecnico e aggira molti controlli tradizionali concentrati su email e SMS. Le chiamate avvengono spesso durante momenti di picco operativo, quando il personale è meno incline a verifiche incrociate. BlackFile usa script vocali collaudati, richieste vaghe ma pressanti e riferimenti credibili all’ambiente aziendale. Il risultato è un initial access interamente basato su social engineering, classificabile nel framework MITRE ATT&CK come T1566.004.

Bypass MFA e registrazione dispositivi aumentano la persistenza

Dopo aver ottenuto credenziali e codici temporanei, BlackFile registra dispositivi controllati dagli attaccanti nei sistemi di identity management. Questa tecnica consente di aggirare la multifactor authentication e creare persistenza senza generare alert immediati. L’attività corrisponde a T1098.005 e sfrutta funzionalità legittime delle piattaforme aziendali, rendendo più difficile distinguere l’attacco da una normale operazione amministrativa. Una volta stabilito l’accesso, gli attaccanti consultano directory interne, individuano figure executive e preparano ulteriori fasi di social engineering. La compromissione di un account standard può così trasformarsi in un foothold verso account ad alto privilegio. Le sessioni SSO autenticate permettono movimenti discreti tra applicazioni, repository e servizi cloud. BlackFile riduce al minimo l’uso di tool esterni e massimizza l’abuso di funzioni native già autorizzate.

SharePoint e Salesforce diventano obiettivi per la raccolta dati

La fase successiva riguarda la discovery di informazioni sensibili in ambienti SharePoint e Salesforce. BlackFile abusa di permessi come Microsoft Graph API Sites.Read.All per scandire siti aziendali e utilizza funzioni di ricerca interne per individuare documenti di alto valore. Le query cercano termini come “confidential”, “SSN”, report interni, CSV con numeri di telefono e file business-critical. L’accesso avviene tramite sessioni legittime, quindi il traffico può apparire come normale attività utente. Questo rende inefficaci i controlli basati solo su indicatori malware o user-agent anomali. Gli attaccanti scaricano file tramite browser, funzioni export o API standard e costruiscono dataset utili all’estorsione. La tecnica rientra nella categoria T1213, perché sfrutta data repository accessibili con credenziali valide invece di introdurre payload malevoli.

Esfiltrazione e leak site alimentano richieste di riscatto milionarie

L’esfiltrazione dei dati avviene tramite browser, esportazioni API e servizi di file-sharing come LimeWire o MEGA usati come staging intermedio. BlackFile trasferisce i dati verso infrastrutture controllate dagli attaccanti evitando strumenti custom evidenti. La tecnica corrisponde a T1567.002 e può passare inosservata se l’organizzazione non monitora download massivi, anomalie API e pattern insoliti di accesso ai file.

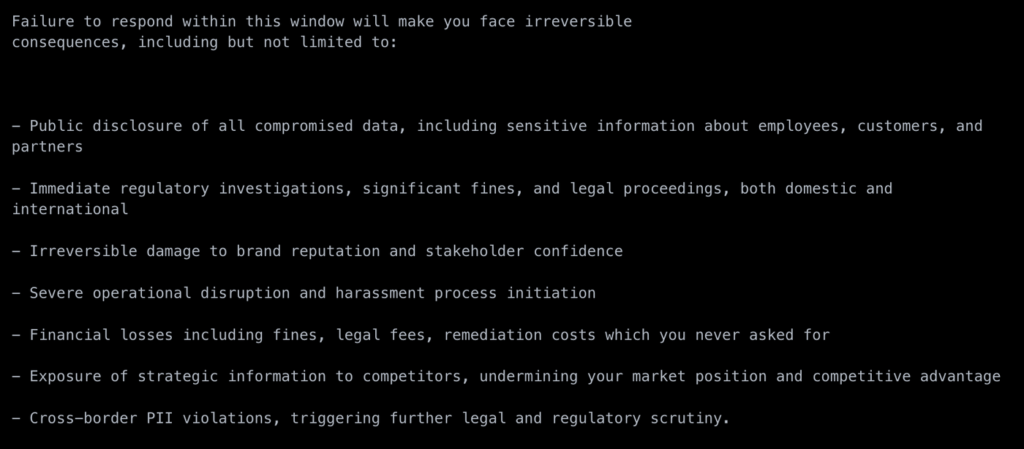

Dopo l’esfiltrazione, la gang pubblica campioni o dataset completi sul proprio data leak site. La pubblicazione serve come prova del furto e aumenta la pressione negoziale. Le richieste di riscatto arrivano tramite account email compromessi o indirizzi Gmail generati casualmente, con importi a sette cifre e toni aggressivi. L’obiettivo non è cifrare sistemi, ma monetizzare dati rubati, reputazione aziendale e rischio regolatorio.

Swatting contro executive aumenta pressione psicologica e rischio fisico

BlackFile aggiunge lo swatting come tattica di pressione. Gli attaccanti inviano false chiamate di emergenza contro dipendenti, executive e membri del C-suite, coinvolgendo forze dell’ordine locali e creando situazioni di crisi reali. Questa tecnica, classificata come T1657, sposta l’attacco dal piano digitale a quello fisico e psicologico, aumentando il caos durante la risposta all’incidente. Lo swatting mira a generare panico, distrarre il management e accelerare il pagamento del riscatto. La combinazione con data leak site e minacce via email rende la negoziazione più complessa. Le vittime non devono gestire solo la remediation tecnica, ma anche sicurezza fisica, comunicazione interna, relazioni con le autorità e tutela dei dipendenti. Per retail e hospitality, già orientati alla continuità operativa, questo tipo di pressione può avere impatti reputazionali e organizzativi immediati.

Living-off-the-land rende BlackFile difficile da rilevare

La caratteristica più insidiosa di BlackFile è l’assenza di malware custom. La gang sfrutta esclusivamente tecniche living-off-the-land, usando strumenti, API e sessioni già presenti nell’ambiente vittima. Questo approccio riduce la footprint tecnica e prolunga il tempo di permanenza. Gli attaccanti non devono installare payload sospetti, perché utilizzano funzioni legittime di SSO, SharePoint, Salesforce, browser e piattaforme cloud. Per le difese tradizionali, questo modello è particolarmente problematico. Non basta cercare file malevoli o indicatori statici. Serve analizzare comportamento, contesto, privilegi e deviazioni rispetto alla baseline. Query insolite su Salesforce, uso anomalo di Graph API, registrazioni improvvise di dispositivi MFA e download massivi da SharePoint devono diventare segnali ad alta priorità. La sicurezza deve spostarsi dal malware detection alla behavioral detection.

RH-ISAC raccomanda policy telefoniche e training simulato

RH-ISAC raccomanda alle organizzazioni retail e hospitality di rafforzare immediatamente le policy di gestione delle chiamate. Ogni richiesta telefonica che comporta reset credenziali, registrazione dispositivi, modifica MFA o accesso a risorse critiche deve essere verificata con procedure fuori banda. Il callback deve avvenire su numeri già registrati nei sistemi aziendali, non su recapiti forniti durante la chiamata. Il training del personale frontline diventa essenziale. Le simulazioni devono riprodurre scenari realistici di vishing, con pressioni temporali, identità spoofate e richieste ambigue. I dipendenti devono imparare a riconoscere urgenze artificiali, istruzioni vaghe e tentativi di bypass delle procedure standard. Le aziende che combinano policy più rigide, esercitazioni regolari e analisi dei log VoIP riducono in modo significativo il rischio di compromissione.

Controlli VoIP MFA e SaaS riducono il rischio di compromissione

La difesa contro BlackFile richiede controlli tecnici mirati. I log VoIP devono essere centralizzati e analizzati per individuare chiamate spoofate, pattern ripetitivi, numeri sospetti e anomalie nei Caller ID Names. Le configurazioni MFA devono richiedere approval esplicita per la registrazione di nuovi dispositivi, alert su cambiamenti improvvisi e blocchi su geolocalizzazioni incoerenti o proxy residenziali noti. Anche i sistemi SaaS richiedono maggiore visibilità. Accessi a SharePoint, Salesforce e API Microsoft Graph devono essere limitati secondo il principio del least privilege. I permessi come Sites.Read.All vanno concessi solo quando necessari e monitorati con regole specifiche. Download massivi, query su parole sensibili e accessi da nuovi dispositivi devono generare alert immediati. La revoca tempestiva dei token e il re-authentication risk-based aiutano a contenere l’escalation.

Retail e hospitality devono integrare BlackFile nei piani di risposta

Gli attacchi BlackFile producono conseguenze operative, legali e reputazionali. Il furto di report confidenziali, numeri di telefono, dati dipendenti e informazioni clienti può attivare obblighi di notifica e controlli regolatori. Le richieste di riscatto a sette cifre generano pressione finanziaria, mentre lo swatting crea rischi fisici per executive e personale. La risposta deve quindi coinvolgere sicurezza IT, legal, comunicazione, HR, operations e physical security.

Le organizzazioni devono includere BlackFile nei tabletop exercise e nei piani di business continuity. Gli scenari devono prevedere compromissione di un account SaaS, furto dati da SharePoint, estorsione via email, pubblicazione su leak site e minacce contro dirigenti. Solo esercitando queste situazioni è possibile ridurre tempi di risposta e confusione interna. La resilienza dipende dalla capacità di coordinare rapidamente tecnologia, persone e processi decisionali.

Collegamenti con The Com mostrano un ecosistema cybercrime collaborativo

Unit 42 collega BlackFile con moderata confidenza alla rete The Com, ecosistema criminale informale noto per social engineering, estorsioni e reclutamento di giovani operatori. Le tattiche mostrano somiglianze con gruppi come ShinyHunters e SLSH, soprattutto nell’uso di vishing, furto dati e pressione estorsiva. Questo overlap suggerisce condivisione di metodi, infrastrutture e competenze tra cluster diversi. BlackFile rappresenta un’evoluzione di questi modelli perché combina data theft, abuso SaaS, swatting e leak site propri. La collaborazione informale tra gruppi rende più rapida l’adozione di nuove tecniche e aumenta il rischio per settori con helpdesk esposti. Le intelligence community monitorano questi legami per anticipare campagne future, ma le organizzazioni devono assumere che le TTP possano diffondersi rapidamente da un gruppo all’altro.

Azioni immediate per difendersi da BlackFile

Le aziende devono avviare audit immediati su helpdesk, telefonia, MFA e accessi SaaS. Ogni reset credenziale o registrazione di nuovo dispositivo deve richiedere verifica multilivello e approvazione documentata. I log VoIP, identity provider, Salesforce, SharePoint e Microsoft Graph devono essere correlati in un’unica vista operativa. Le sessioni di formazione devono diventare ricorrenti e includere simulazioni pratiche di vishing. Un programma di threat hunting focalizzato su BlackFile deve cercare registrazioni MFA anomale, uso improprio di API, query su termini sensibili, download massivi e accessi da infrastrutture sospette. Le policy di least privilege devono ridurre i permessi API non necessari e limitare l’esposizione dei repository. La combinazione di verifica telefonica, monitoraggio comportamentale e risposta assume-breach è oggi la difesa più efficace contro questa gang.

BlackFile impone una difesa integrata tra IT security e operations

BlackFile dimostra che le minacce moderne non dipendono sempre da exploit tecnici o malware sofisticati. La gang ottiene risultati sfruttando processi deboli, identità telefoniche falsificate, fiducia negli helpdesk e permessi SaaS eccessivi. Per retail e hospitality, questo modello è particolarmente pericoloso perché colpisce ambienti veloci, distribuiti e orientati alla continuità del servizio. La risposta deve essere altrettanto integrata. Sicurezza IT, operations, helpdesk e physical security devono condividere procedure, segnali di rischio e canali di escalation. Il vishing non è più un problema marginale di awareness, ma una via primaria per data theft ed estorsione. Le organizzazioni che rafforzano policy telefoniche, monitoraggio API e training simulato possono ridurre drasticamente la probabilità di diventare la prossima vittima.

Iscriviti alla Newsletter

Non perdere le analisi settimanali: Entra nella Matrice Digitale.

Matrice Digitale partecipa al Programma Affiliazione Amazon EU. In qualità di Affiliato Amazon, ricevo un guadagno dagli acquisti idonei. Questo non influenza i prezzi per te.