Il paradigma del riscatto è crollato. Vect 2.0 non è più un semplice ransomware, ma un wiper irreversibile che trasforma l’estorsione in distruzione totale. A differenza dei malware tradizionali, Vect 2.0 non mira alla restituzione dei file: il suo codice è progettato per sovrascrivere le strutture dei file system, rendendo il recupero impossibile anche dopo il pagamento. In un mondo dove la fiducia tra vittima e attaccante è azzerata, le aziende sono costrette ad abbandonare la logica della “negoziazione” per investire tutto nella resilienza operativa e nei backup offline.

Cosa leggere

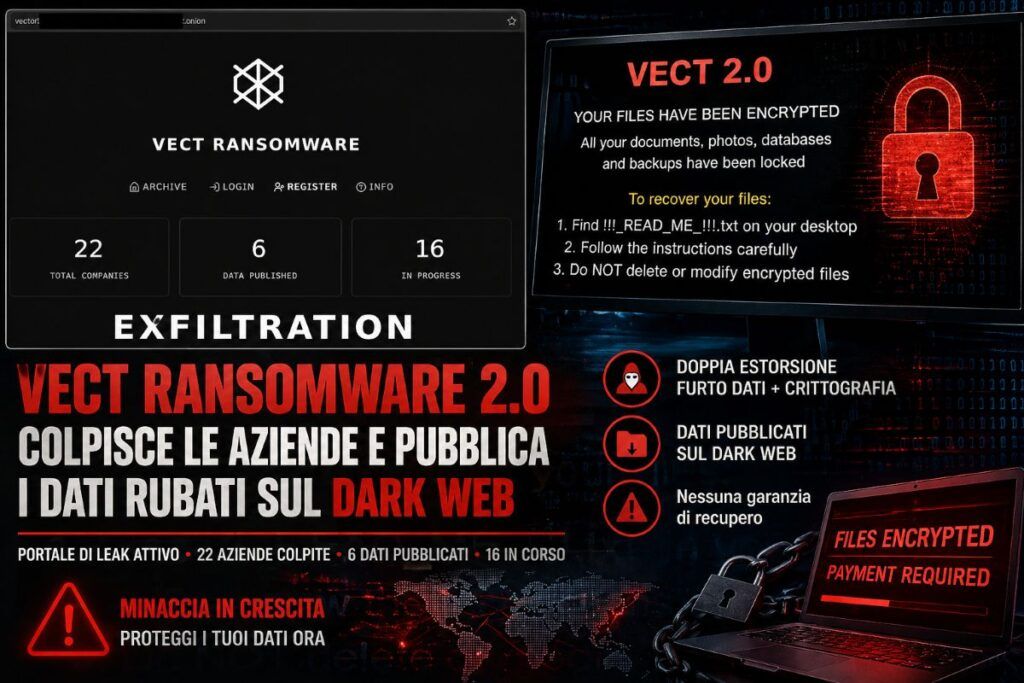

Vect 2.0 introduce un ransomware che agisce come wiper irreversibile

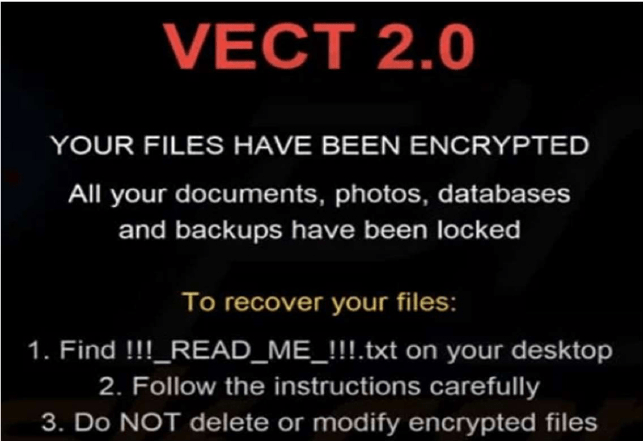

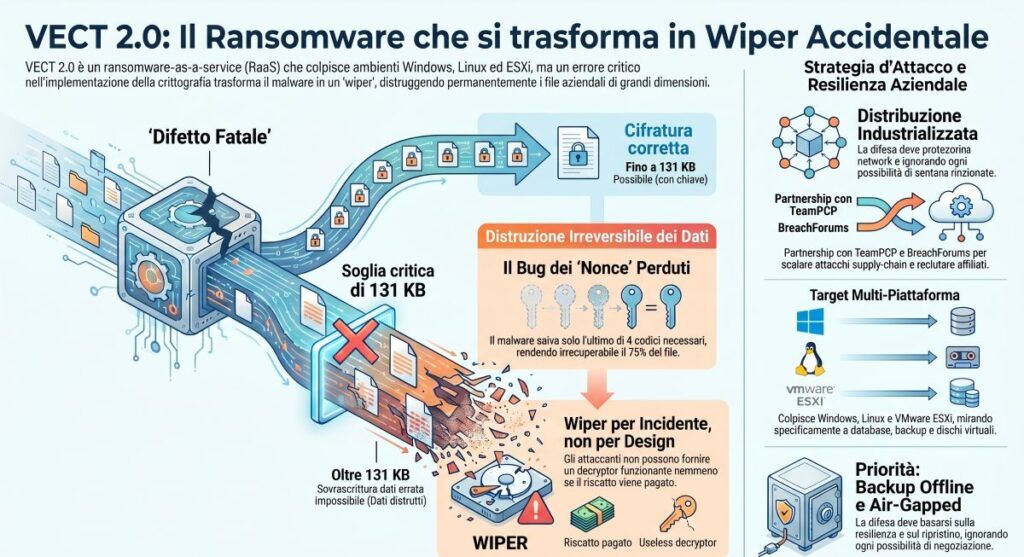

Vect 2.0 nasce come evoluzione di una famiglia ransomware ma incorpora una logica operativa che lo avvicina a un wiper. A differenza dei malware tradizionali che cifrano i file per ottenere un pagamento, questo codice compromette in modo permanente i dati. La cifratura non è progettata per essere reversibile e spesso non esiste alcuna chiave di decrittazione funzionante. Il comportamento osservato indica che il payload distrugge strutture fondamentali dei file system e sovrascrive porzioni critiche dei dati. In molti casi, anche dopo il pagamento del riscatto, le vittime non riescono a recuperare le informazioni. Questo rende Vect 2.0 una minaccia più vicina a strumenti di sabotaggio digitale che a operazioni criminali orientate al profitto. La perdita dei dati diventa quindi definitiva, con impatti operativi immediati e irreparabili.

Architettura del malware Vect progettata per massimizzare la distruzione dei dati

L’analisi tecnica evidenzia come Vect 2.0 utilizzi routine di cifratura combinate con tecniche di corruzione intenzionale dei file. Il malware non si limita a bloccare l’accesso ma altera header, metadati e strutture interne dei documenti. Questo approccio impedisce anche tentativi di recupero tramite strumenti forensi o backup parziali.

La logica del codice suggerisce un design orientato alla distruzione piuttosto che al recupero. Le chiavi crittografiche vengono generate in modo incoerente o eliminate durante il processo, rendendo impossibile qualsiasi procedura di decrypt. Inoltre, il malware può cancellare shadow copies e backup locali, aumentando la probabilità di perdita totale dei dati. Il risultato è un attacco che elimina ogni possibilità di ripristino anche in presenza di infrastrutture di sicurezza standard.

Differenze tra ransomware tradizionale e modello distruttivo Vect 2.0

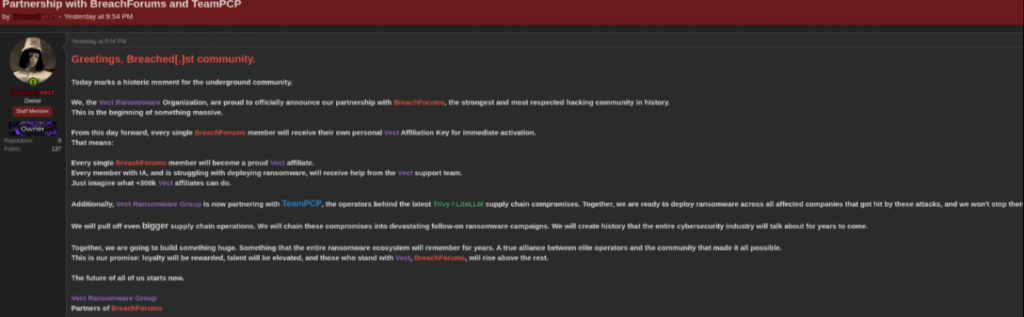

Il ransomware tradizionale segue un modello economico chiaro: cifrare i dati e richiedere un pagamento in cambio della chiave di decrittazione. Questo crea un incentivo per le vittime a pagare e per gli attaccanti a mantenere una reputazione di affidabilità. Vect 2.0 rompe questo equilibrio introducendo un comportamento imprevedibile e distruttivo.

Nel modello Vect, il pagamento non garantisce alcun recupero. Questo elimina la fiducia implicita che ha sostenuto l’ecosistema ransomware negli ultimi anni. Di conseguenza, le vittime non hanno alcuna certezza di recuperare i dati e potrebbero decidere di non pagare affatto. Questo cambiamento altera anche le dinamiche economiche del cybercrime e suggerisce una possibile evoluzione verso attacchi più aggressivi e meno orientati al profitto diretto.

Tecniche di infezione e propagazione utilizzate dal gruppo Vect

Vect 2.0 sfrutta vettori di attacco comuni ma li combina con tecniche avanzate di evasione. Le campagne osservate utilizzano phishing, exploit di vulnerabilità note e accessi iniziali tramite credenziali compromesse. Una volta all’interno della rete, il malware si muove lateralmente utilizzando strumenti legittimi e tecniche living-off-the-land.

Il movimento laterale avviene attraverso protocolli standard come SMB e RDP, rendendo difficile distinguere il traffico malevolo da quello legittimo. Il malware esegue ricognizione interna per identificare server critici, storage e sistemi di backup. Una volta individuati gli asset principali, Vect 2.0 distribuisce il payload in modo coordinato per massimizzare l’impatto. Questo approccio aumenta l’efficacia dell’attacco e riduce le possibilità di contenimento.

Impatto sulle aziende tra perdita dati e interruzione operativa totale

Le conseguenze di un attacco Vect 2.0 sono significativamente più gravi rispetto a quelle di un ransomware tradizionale. La perdita permanente dei dati comporta interruzioni operative prolungate e potenzialmente irreversibili. Aziende che dipendono da dati critici, come servizi finanziari, sanità e manifattura, possono subire danni strutturali. Il downtime può estendersi per settimane o mesi, con costi che superano facilmente milioni di euro. La mancanza di backup utilizzabili aggrava ulteriormente la situazione. In alcuni casi, le organizzazioni sono costrette a ricostruire interi sistemi da zero. Questo scenario evidenzia la necessità di strategie di resilienza più avanzate, che includano backup offline e segmentazione rigorosa delle reti.

Evoluzione del cybercrime verso modelli meno orientati al riscatto

Vect 2.0 rappresenta un segnale di cambiamento nel panorama del cybercrime. Gli attaccanti sembrano spostarsi verso modelli che privilegiano l’impatto distruttivo rispetto al ritorno economico immediato. Questo può essere motivato da diversi fattori, tra cui obiettivi geopolitici, sabotaggio industriale o semplice escalation delle tecniche di attacco. La perdita di affidabilità del modello ransomware tradizionale potrebbe portare a una riduzione dei pagamenti da parte delle vittime. Allo stesso tempo, aumenta il rischio di attacchi mirati con finalità distruttive. Questo scenario richiede un adattamento delle strategie di cybersecurity, con maggiore enfasi sulla prevenzione e sulla resilienza piuttosto che sulla risposta post-incidente.

Strategie di difesa contro ransomware distruttivi come Vect 2.0

La protezione contro minacce come Vect 2.0 richiede un approccio multilivello. Le organizzazioni devono implementare sistemi di rilevamento avanzati come EDR e XDR in grado di identificare comportamenti anomali all’interno della rete. L’uso di queste tecnologie diventa fondamentale per monitorare attività sospette e bloccare il malware nelle fasi iniziali. La segmentazione della rete riduce la capacità del malware di muoversi lateralmente e raggiungere sistemi critici. I backup isolati devono essere verificati regolarmente per garantire la possibilità di recupero. Inoltre, la formazione del personale rimane un elemento chiave per prevenire infezioni iniziali tramite phishing. La combinazione di queste misure può ridurre significativamente il rischio di compromissione.

Vect 2.0 ridefinisce il rischio cyber nel 2026 tra distruzione e resilienza

Vect 2.0 introduce una nuova categoria di minaccia che combina caratteristiche di ransomware e wiper. Questo approccio aumenta il livello di rischio per le organizzazioni e richiede una revisione delle strategie di sicurezza. La possibilità di perdere dati in modo permanente cambia le priorità, spostando l’attenzione dalla semplice protezione alla resilienza operativa. Il 2026 segna quindi un punto di svolta nella cybersecurity, con l’emergere di malware progettati per distruggere piuttosto che estorcere. Le aziende devono adattarsi rapidamente a questo nuovo scenario, investendo in tecnologie e processi che garantiscano continuità operativa anche in caso di attacchi devastanti. Vect 2.0 non è solo una minaccia ma un indicatore della direzione futura del cybercrime globale.

Iscriviti alla Newsletter

Non perdere le analisi settimanali: Entra nella Matrice Digitale.

Matrice Digitale partecipa al Programma Affiliazione Amazon EU. In qualità di Affiliato Amazon, ricevo un guadagno dagli acquisti idonei. Questo non influenza i prezzi per te.