CISA ordina alle agenzie federali di correggere la vulnerabilità Windows CVE-2026-32202 mentre Microsoft gestisce un blocco su Teams Free e prepara la deprecazione di TLS 1.0 e TLS 1.1 in Exchange Online. I tre interventi colpiscono sicurezza, produttività e connettività email. Gli amministratori devono agire entro scadenze ravvicinate. Il rischio operativo è immediato.

Cosa leggere

CISA inserisce CVE-2026-32202 nel catalogo KEV e impone patch rapide

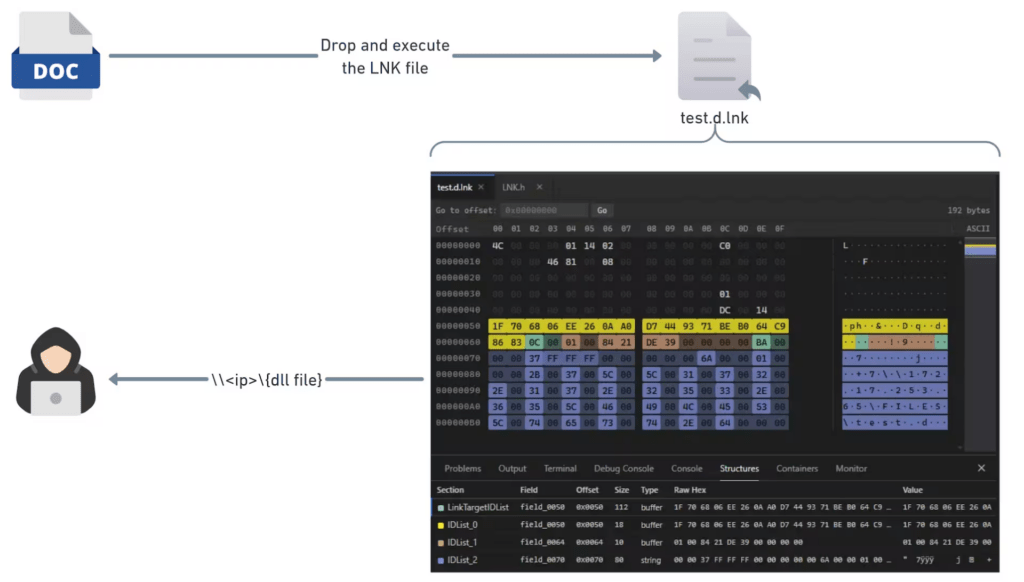

CISA inserisce CVE-2026-32202 nel catalogo Known Exploited Vulnerabilities il 28 aprile 2026 e ordina alle agenzie del Federal Civilian Executive Branch di applicare la patch entro il 12 maggio 2026. La scadenza rientra negli obblighi della Binding Operational Directive 22-01, che impone tempi stretti per la correzione delle vulnerabilità già sfruttate. La falla riguarda Windows e consente il furto di hash NTLM, aprendo la strada ad attacchi pass-the-hash e movimenti laterali nella rete. La vulnerabilità deriva da una correzione incompleta della precedente CVE-2026-21510, rilasciata a febbraio. Un attaccante remoto può indurre la vittima ad aprire o eseguire un file malevolo e ottenere hash NTLM utilizzabili per autenticarsi come utente compromesso. Microsoft ha aggiornato l’advisory di aprile con la dicitura Exploitation Detected, confermando lo sfruttamento attivo. Per le agenzie federali il patching non è facoltativo, ma una priorità di sicurezza nazionale.

CVE-2026-32202 espone Windows a furto NTLM e pass-the-hash

La criticità di CVE-2026-32202 dipende dalla centralità di NTLM negli ambienti aziendali ancora compatibili con meccanismi legacy. Una volta ottenuto un hash, un attore malevolo può tentare autenticazioni laterali senza conoscere la password in chiaro. Questo rende la vulnerabilità particolarmente pericolosa in reti con condivisioni file, sistemi non segmentati, account privilegiati e controlli deboli sugli accessi amministrativi. Il rischio non riguarda solo gli endpoint. Anche server Windows esposti o raggiungibili da utenti compromessi possono diventare punto di transito per escalation successive. Il collegamento con la precedente CVE-2026-21510 aumenta l’urgenza, perché CERT-UA aveva già documentato attività riconducibili ad APT28 contro Ucraina e paesi dell’Unione Europea. La nuova falla entra quindi in un contesto operativo già osservato e sfruttato da attori avanzati.

Microsoft conferma degrado su Teams Free dopo un cambiamento backend

Mentre la pressione sulla sicurezza Windows aumenta, Microsoft conferma un problema separato su Teams Free. Un recente cambiamento backend ha causato il blocco di chat e chiamate per nuovi utenti della versione gratuita. L’incidente emerge dall’8 aprile 2026 e riguarda la fase di registrazione e onboarding. Il sistema salta erroneamente schermate obbligatorie di consenso e configurazione privacy, lasciando i profili in uno stato incompleto. Gli utenti coinvolti appaiono come Unknown users, non risultano ricercabili e non riescono a completare richieste di chat o connessioni vocali. Microsoft classifica l’evento come service degradation, quindi non come interruzione totale, ma l’impatto resta concreto per chi utilizza Teams Free per comunicazioni personali, familiari o piccoli gruppi. Gli utenti a pagamento non risultano coinvolti, mentre per quelli gratuiti non esiste un workaround ufficiale immediato.

Teams Free perde chat e chiamate per profili incompleti

Il problema di Teams Free evidenzia quanto un cambiamento backend possa incidere direttamente sull’esperienza utente. I nuovi profili non completano i passaggi obbligatori e restano invisibili o irraggiungibili nella directory del servizio. Questo impedisce l’avvio regolare di conversazioni, chiamate e richieste di contatto. Per un servizio collaborativo, anche una degradazione parziale può tradursi in perdita di produttività e abbandono temporaneo della piattaforma. La criticità è amplificata dal fatto che Teams Free viene spesso usato da utenti non tecnici, famiglie, piccoli team e gruppi informali che non dispongono di amministratori IT. L’assenza di un workaround obbliga gli utenti ad attendere la correzione lato server. Microsoft lavora al fix backend, ma l’episodio mostra la fragilità delle piattaforme cloud quando una modifica infrastrutturale altera flussi essenziali come onboarding, identità e consenso privacy.

Microsoft depreca TLS 1.0 e 1.1 in Exchange Online da luglio 2026

Il terzo fronte riguarda Exchange Online. Microsoft rimuoverà definitivamente il supporto a TLS 1.0 e TLS 1.1 per connessioni POP3 e IMAP4 a partire da luglio 2026. I protocolli, introdotti rispettivamente nel 1999 e nel 2006, sono ormai considerati obsoleti e vulnerabili a intercettazione, manipolazione e falsificazione del traffico. La deprecazione completa elimina un residuo legacy ancora presente in alcune configurazioni aziendali. La maggior parte del traffico usa già TLS 1.2 o versioni superiori, ma alcune organizzazioni hanno mantenuto endpoint legacy tramite opt-in o applicazioni personalizzate. Questi ambienti rischiano interruzioni complete se non migrano in tempo. Client email obsoleti, script, applicazioni embedded e dispositivi non aggiornati smetteranno di connettersi a Exchange Online tramite POP3 o IMAP4. La scadenza di luglio impone test immediati.

Exchange Online forza la migrazione dei client email legacy

La deprecazione di TLS 1.0 e TLS 1.1 non è solo una scelta di sicurezza, ma un passaggio obbligato per modernizzare ambienti email ancora legati a protocolli deboli. Le organizzazioni devono verificare client, applicazioni custom, sistemi di archiviazione, dispositivi multifunzione e software embedded che inviano o leggono messaggi tramite POP3 o IMAP4. Qualsiasi componente incapace di usare TLS 1.2 o superiore deve essere aggiornato, riconfigurato o sostituito. Il rischio principale è l’interruzione improvvisa della posta elettronica su sistemi dimenticati. Molte applicazioni legacy continuano a funzionare per anni senza manutenzione visibile, finché una modifica di sicurezza lato cloud ne interrompe l’operatività. Microsoft invita a completare la transizione prima di luglio per evitare blocchi su autenticazione, sincronizzazione e invio messaggi. Per gli amministratori, la finestra di migrazione è breve ma gestibile.

Agenzie federali e imprese private affrontano rischi paralleli

Le tre situazioni creano un quadro di urgenza trasversale per amministratori pubblici e privati. Le agenzie federali devono correggere CVE-2026-32202 entro il 12 maggio, mentre le imprese private dovrebbero adottare la stessa priorità perché lo sfruttamento attivo è già confermato. Nel frattempo, Teams Free resta degradato per una parte degli utenti gratuiti e Exchange Online prepara la fine dei protocolli TLS legacy. Gli ambienti più esposti sono quelli ibridi, distribuiti o con componenti obsoleti. Una rete Windows non aggiornata può essere compromessa tramite furto NTLM, una piattaforma Teams degradata può ridurre la collaborazione e un client email legacy può smettere di funzionare a luglio. La combinazione di sicurezza, produttività e connettività rende necessario un controllo coordinato. Non basta intervenire su un singolo servizio.

Amministratori IT devono verificare patch Windows Teams ed Exchange

Gli amministratori devono applicare subito la patch Microsoft di aprile 2026 per CVE-2026-32202 su endpoint e server Windows. In parallelo, è necessario monitorare log di autenticazione, tentativi NTLM sospetti e possibili indicatori di movimenti laterali. Le organizzazioni con esposizione elevata dovrebbero rafforzare segmentazione, limitare privilegi amministrativi e ridurre l’uso di NTLM dove possibile. Per Teams Free, gli utenti colpiti devono seguire gli aggiornamenti dello stato servizio e attendere la correzione backend. Per Exchange Online, invece, il lavoro è immediato: censire client POP3 e IMAP4, verificare supporto TLS 1.2, testare applicazioni custom e pianificare aggiornamenti firmware per dispositivi embedded. Le migrazioni vanno completate prima di luglio, non durante la finestra di interruzione.

Ritardi su patch e TLS aumentano rischio di compromissione e outage

Un ritardo sulla patch di CVE-2026-32202 può consentire il furto di hash NTLM, accessi laterali e compromissione di dati sensibili. Per le agenzie federali significa anche mancata conformità alla BOD 22-01. Per le imprese private, invece, il rischio principale è subire un attacco già documentato prima di aver chiuso la finestra di esposizione. Le vulnerabilità nel catalogo KEV sono trattate come priorità proprio perché non sono teoriche. Sul fronte Exchange Online, ignorare la deprecazione di TLS 1.0 e TLS 1.1 può causare blocchi completi su applicazioni email legacy. Nel caso di Teams Free, la mancanza di workaround mantiene utenti isolati fino al fix backend. La somma dei tre problemi può generare incidenti simultanei in ambienti Microsoft estesi, con impatti su sicurezza, comunicazione interna e continuità operativa.

Microsoft e CISA spingono verso infrastrutture più moderne

Le mosse di CISA e Microsoft convergono su un messaggio chiaro: patch rapide e rimozione del legacy sono ormai requisiti minimi. La correzione di Windows chiude una vulnerabilità già sfruttata, il fix di Teams Free ripristina funzioni collaborative e la deprecazione di TLS legacy elimina protocolli non più adeguati agli standard di sicurezza moderni. Questo approccio riduce la superficie di attacco ma impone disciplina operativa. Le organizzazioni devono mantenere inventari aggiornati, controllare versioni, testare compatibilità e reagire rapidamente agli advisory. La sicurezza non dipende solo dalla disponibilità delle patch, ma dalla capacità di distribuirle prima che diventino vettori di compromissione. Nel 2026, ambienti Microsoft non aggiornati rappresentano un rischio operativo diretto.

CISA e Microsoft impongono priorità immediata agli ambienti Windows cloud ed email

Il quadro del 28 aprile 2026 mette sotto pressione tutti gli amministratori che gestiscono ecosistemi Microsoft. CISA impone la patch per Windows CVE-2026-32202, Microsoft corregge un incidente backend su Teams Free e prepara la rimozione definitiva di TLS 1.0 e TLS 1.1 da Exchange Online. Sono tre interventi diversi, ma legati dalla stessa esigenza: ridurre vulnerabilità, obsolescenza e interruzioni operative. Le organizzazioni che aggiornano subito Windows, verificano lo stato di Teams e migrano i client email a TLS 1.2 o superiore mantengono sicurezza e continuità. Chi rinvia rischia compromissioni, utenti isolati e blocchi della posta elettronica. La priorità è chiara: patching immediato, monitoraggio dei servizi cloud e dismissione rapida delle componenti legacy.

Iscriviti alla Newsletter

Non perdere le analisi settimanali: Entra nella Matrice Digitale.

Matrice Digitale partecipa al Programma Affiliazione Amazon EU. In qualità di Affiliato Amazon, ricevo un guadagno dagli acquisti idonei. Questo non influenza i prezzi per te.