Il report di aprile 2026 del CERT-AGID traccia un bilancio critico per la sicurezza informatica in Italia, registrando ben 513 campagne malevole in un solo mese. A guidare l’offensiva cyber sono gli attacchi di phishing a tema PagoPA, che sfruttano lo spettro di finte multe non pagate, e le frodi mirate contro i clienti dei principali istituti bancari. Parallelamente, esplode l’allarme per i dispositivi Android: si moltiplicano le campagne di smishing (SMS ingannevoli) progettate per far scaricare malware APK capaci di rubare le credenziali dai dispositivi mobili. Nel mirino dei cybercriminali finiscono anche le infrastrutture pubbliche, con attacchi mirati e sofisticati rivolti agli accessi SPID, ai portali INPS e alle reti universitarie.

Cosa leggere

CERT-AGID registra crescita costante delle campagne malevole durante aprile

L’analisi del CERT-AGID evidenzia un aumento progressivo delle campagne nel corso del mese. Si passa da 117 episodi nella prima settimana a 138 nell’ultima, con una media elevata di attività malevole su base settimanale. Le campagne con target italiano rappresentano sempre la maggioranza rispetto a quelle generiche. Parallelamente, gli indicatori di compromissione (IoC) diminuiscono da 2313 a 847, suggerendo una maggiore efficienza degli attaccanti o tecniche più evasive. Questo trend indica una capacità crescente di operare con meno tracce mantenendo alta l’efficacia.

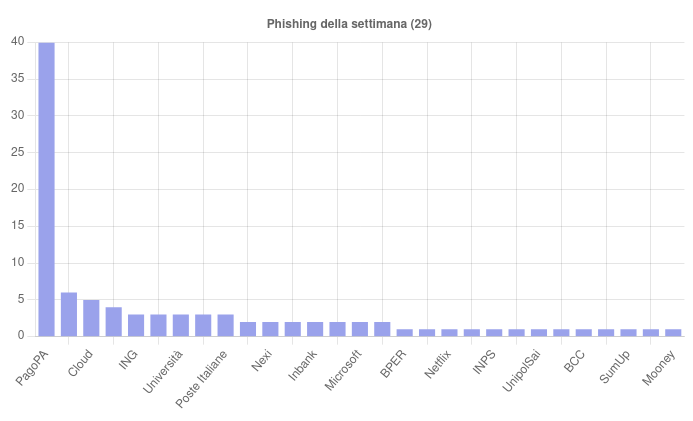

Phishing PagoPA resta la minaccia dominante per utenti e PA

Le campagne di phishing che sfruttano il tema PagoPA rappresentano la componente più diffusa. Gli attaccanti inviano email che simulano multe non pagate, inducendo le vittime a cliccare su link fraudolenti.

Queste comunicazioni replicano fedelmente il layout ufficiale, aumentando la credibilità. Il numero di campagne resta stabile durante tutto il mese, con picchi superiori a 40 operazioni settimanali. Il meccanismo sfrutta urgenza e pressione psicologica, rendendolo particolarmente efficace contro utenti privati e pubbliche amministrazioni.

Attacchi phishing nel settore banking colpiscono istituti italiani

Il secondo vettore principale riguarda il phishing nel settore banking. Le campagne prendono di mira istituti come ING, Intesa Sanpaolo, Unicredit, Nexi e PayPal, utilizzando pagine di login contraffatte. Gli attaccanti mirano a sottrarre credenziali e dati finanziari, spesso combinando phishing con distribuzione di malware. Il numero di campagne cresce fino a 25 episodi nell’ultima settimana, evidenziando un interesse costante verso il settore finanziario. Le tecniche utilizzate dimostrano una conoscenza approfondita dei servizi italiani.

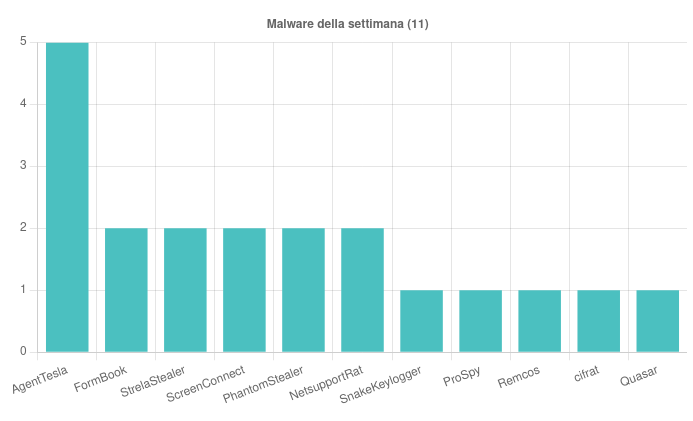

Malware infostealer e RAT diffusi tramite allegati e script malevoli

Il panorama malware vede la presenza ricorrente di famiglie come AgentTesla, FormBook e Remcos, distribuite tramite allegati compressi o file malevoli.

Questi malware funzionano principalmente come infostealer e RAT, consentendo furto di credenziali e controllo remoto dei sistemi. Altri codici come Guloader, DarkCloud e Rhadamanthys ampliano le capacità degli attaccanti. I file utilizzati includono ZIP, RAR, IMG e script VBS, spesso associati a temi come fatture o ordini per ingannare le vittime.

Smishing Android in crescita con distribuzione di malware tramite APK

Le campagne di smishing mostrano un aumento significativo e prendono di mira dispositivi Android. Gli utenti ricevono SMS con link a file APK malevoli che installano applicazioni infette. Tra i malware più diffusi figurano Anatsa, KYCShadow e Morpheus, progettati per rubare dati o controllare il dispositivo. Gli attacchi sfruttano la fiducia nei messaggi di istituti bancari o servizi di assistenza. Questo vettore rappresenta una minaccia crescente nel contesto mobile, dove i controlli di sicurezza sono spesso meno rigorosi.

Attacchi mirati contro SPID pubbliche amministrazioni e università

Il mese registra numerosi attacchi mirati contro identità digitali e istituzioni. Le campagne colpiscono sistemi SPID, enti come INPS e università italiane, sfruttando la fiducia nei servizi pubblici. Alcuni attacchi utilizzano tecniche avanzate come l’abuso dei flussi di autenticazione Microsoft o pagine phishing ospitate su piattaforme legittime. Le vittime vengono indotte a fornire credenziali o dati sensibili attraverso moduli falsi. Questo tipo di operazioni evidenzia un livello elevato di sofisticazione e targeting.

Tecniche avanzate includono finti captcha e piattaforme legittime

Gli attaccanti adottano tecniche sempre più sofisticate per eludere i controlli. Tra queste figurano l’uso di finti captcha per distribuire malware e l’hosting di pagine phishing su servizi legittimi come Weebly. Queste strategie aumentano la credibilità delle campagne e rendono più difficile il rilevamento automatico. L’uso combinato di social engineering e tecniche tecniche avanzate consente agli attaccanti di mantenere un alto tasso di successo.

CERT-AGID evidenzia necessità di vigilanza e difesa continua

Il report del CERT-AGID conferma che il phishing resta la principale minaccia nel contesto italiano, seguito da malware e smishing. Le organizzazioni devono adottare misure di sicurezza avanzate per proteggere dati e sistemi. È fondamentale verificare sempre l’autenticità di email e SMS, evitare il download di allegati sospetti e utilizzare sistemi di protezione aggiornati. Le aziende devono implementare monitoraggio continuo e formazione del personale per ridurre il rischio. La sicurezza informatica richiede un approccio proattivo e costante.

Aprile 2026 conferma evoluzione delle minacce cyber in Italia

Il quadro complessivo di aprile 2026 evidenzia un’evoluzione delle minacce verso modelli più efficienti e mirati. Gli attaccanti riducono le tracce ma aumentano la precisione delle campagne. Il phishing su PagoPA e banking, insieme alla crescita dello smishing, definisce le principali direttrici di attacco. Il contesto italiano resta un obiettivo rilevante per il cybercrime. Le organizzazioni devono adattarsi rapidamente a queste dinamiche per mantenere la sicurezza operativa.

Iscriviti alla Newsletter

Non perdere le analisi settimanali: Entra nella Matrice Digitale.

Matrice Digitale partecipa al Programma Affiliazione Amazon EU. In qualità di Affiliato Amazon, ricevo un guadagno dagli acquisti idonei. Questo non influenza i prezzi per te.