Un finto hack per Minecraft sta infettando migliaia di PC domestici. Identificato dai ricercatori di Zenox, LofyStealer sfrutta l’icona ufficiale del gioco e la promessa del tool “Slinky Cracked” per colpire adolescenti e giovani gamer. Dietro l’esca si nasconde però un infostealer sofisticato, sviluppato dal cyber-gruppo brasiliano LofyGang, tornato in attività dopo tre anni con un vero e proprio modello Malware-as-a-Service. L’attacco opera in due fasi stealth: un loader Node.js da 53 MB scarica un payload C++ da 1,4 MB che si inietta direttamente nella memoria dei browser eludendo gli antivirus (tramite direct syscalls e process hollowing). L’obiettivo finale è svuotare i profili di otto browser (tra cui Chrome ed Edge), comprimendo ed esfiltrando in Brasile cookie, password, token Discord, carte di credito e coordinate IBAN.

Cosa leggere

LofyStealer inganna i giocatori di Minecraft con il falso hack Slinky

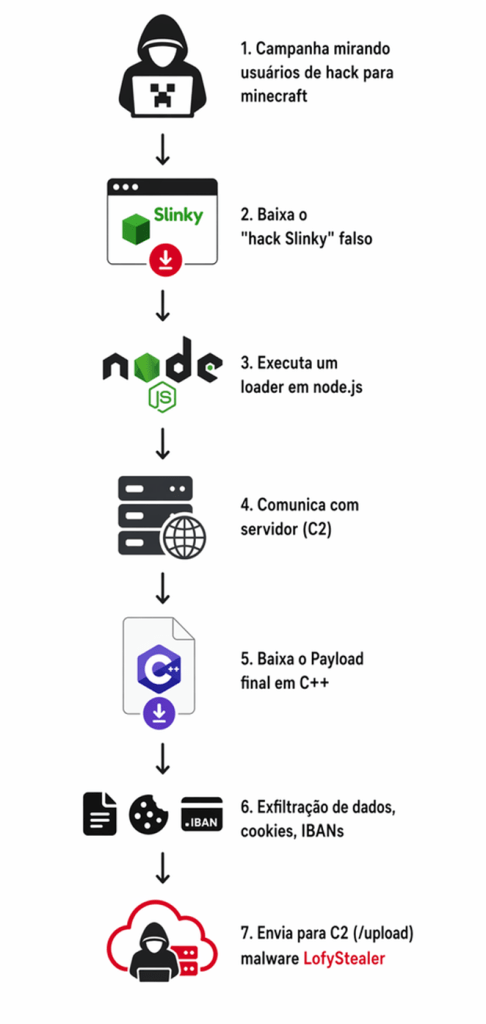

LofyStealer si presenta come un tool crackato per Minecraft denominato Slinky, sfruttando una tecnica di social engineering semplice ma efficace. Gli attaccanti usano l’icona ufficiale del gioco per rendere il file più credibile e spingere i giocatori a eseguirlo volontariamente. La scelta del target non è casuale: molti utenti della community Minecraft cercano mod, hack, cheat o utility gratuite su forum, canali Discord e siti di download non ufficiali, spesso senza verificare origine e integrità dei file.

Il malware sfrutta proprio questa fiducia, colpendo soprattutto adolescenti e giovani gamer che utilizzano PC domestici privi di difese avanzate. Una volta avviato, il falso hack non richiede permessi evidenti e attiva il loader principale, avviando la catena d’infezione. L’operazione dimostra come le campagne contro il gaming non puntino più solo al furto di account di gioco, ma mirino anche a password, carte di credito, token di sessione e dati bancari custoditi nei browser.

Loader Node.js e payload C++ costruiscono una catena malware a due fasi

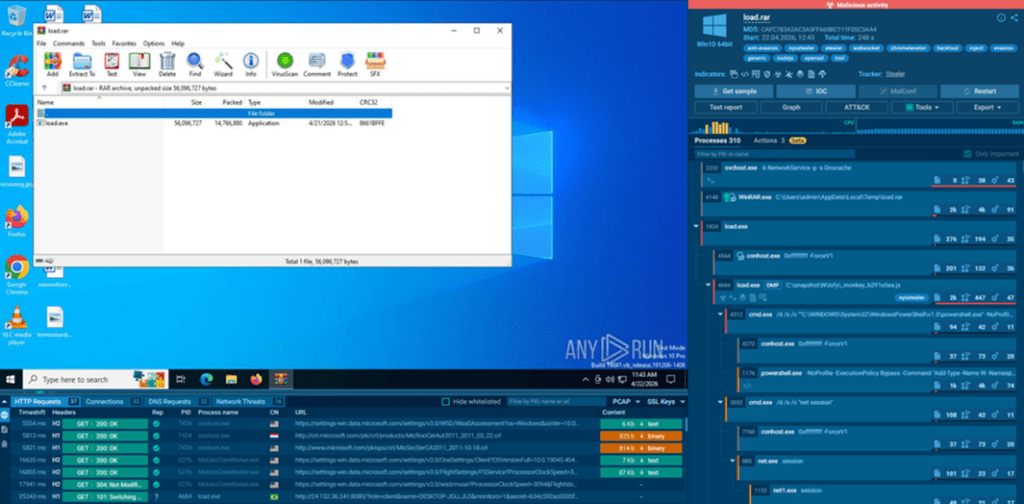

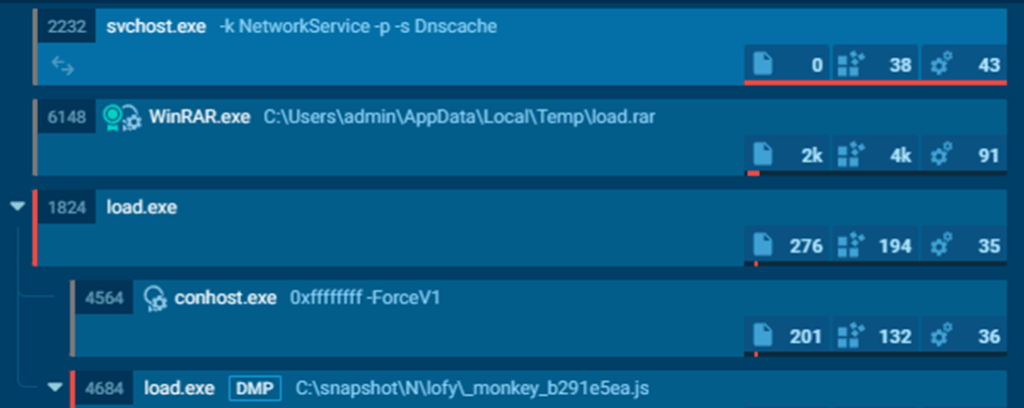

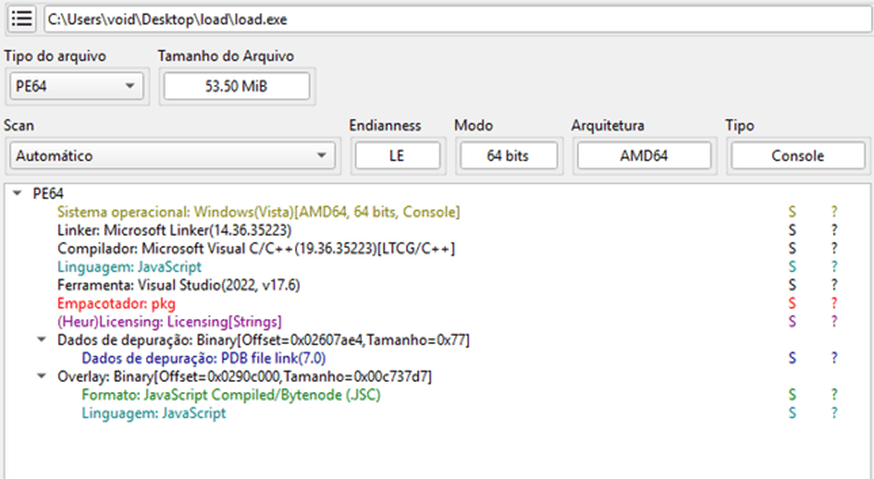

L’architettura di LofyStealer è progettata in due fasi per aumentare evasione e affidabilità. Il primo stadio, identificato come load.exe, è un eseguibile PE64 da 53,5 MB creato impacchettando un runtime Node.js completo tramite pkg. Al suo interno sono presenti componenti come motore V8, libuv, OpenSSL e librerie necessarie per eseguire codice JavaScript malevolo incorporato. Questa dimensione elevata contribuisce a confondere alcune sandbox e a nascondere la logica malevola tra componenti apparentemente legittimi.

Il secondo stadio è chromelevator.exe, un payload nativo C++ da circa 1,4 MB. Questo componente viene decrittato in memoria dal loader e poi iniettato nei processi browser. La separazione tra loader pesante e payload compatto consente agli attaccanti di ottenere un equilibrio efficace: il primo orchestra l’ambiente e l’evasione iniziale, mentre il secondo esegue le operazioni critiche di furto credenziali con maggiore stealth. Il payload mostra protezioni come ASLR ad alta entropia, DEP e NX_COMPAT, segnalando un livello tecnico superiore alla media delle minacce rivolte ai gamer.

Process hollowing e direct syscalls aiutano LofyStealer a eludere gli EDR

Il payload C++ di LofyStealer usa tecniche avanzate per iniettarsi nei browser e ridurre la visibilità agli strumenti di sicurezza. La tecnica principale è il process hollowing, con cui il malware avvia o intercetta processi legittimi come chrome.exe, msedge.exe, brave.exe, opera.exe e firefox.exe, quindi sostituisce parte della memoria con codice malevolo. In questo modo l’attività appare collegata a processi comunemente presenti sui sistemi Windows, rendendo più difficile il rilevamento.

Il malware utilizza inoltre direct syscalls risolti a runtime da ntdll.dll per evitare gli hook tipici degli EDR. Funzioni come NtAllocateVirtualMemory, NtWriteVirtualMemory e NtCreateThreadEx vengono invocate direttamente, riducendo il passaggio dalle API Windows più monitorate. A queste tecniche si aggiungono controlli anti-debug, verifiche temporali e risoluzione dinamica delle API tramite LoadLibrary e GetProcAddress. Il loader importa oltre 500 funzioni da 12 DLL, mentre il payload ne usa 127 da cinque librerie, dimostrando una costruzione orientata a evasione e modularità.

LofyStealer ruba cookie password token carte di credito e IBAN

Una volta attivo, LofyStealer estrae cinque categorie principali di dati sensibili dai browser. Il malware raccoglie cookie di sessione, password salvate, token di autenticazione, dati di carte di credito e IBAN bancari. L’obiettivo è ottenere informazioni immediatamente monetizzabili o utilizzabili per prendere controllo di account online, piattaforme gaming, servizi social, wallet, sistemi di pagamento e ambienti cloud personali o professionali.

Il malware interroga il registro di Windows per individuare i profili di browser come Google Chrome, Microsoft Edge, Brave, Opera GX, Firefox e varianti compatibili. Dopo l’iniezione nei processi, accede ai database locali dei browser e copia le informazioni sensibili. I dati vengono compressi in file ZIP con nomi come .grab_.zip o output_YYYYMMDD_HHMMSS.zip, sfruttando un comando PowerShell nascosto. Successivamente il contenuto viene codificato in Base64 e inserito in un pacchetto JSON firmato con SHA-256 per garantirne integrità durante l’esfiltrazione.

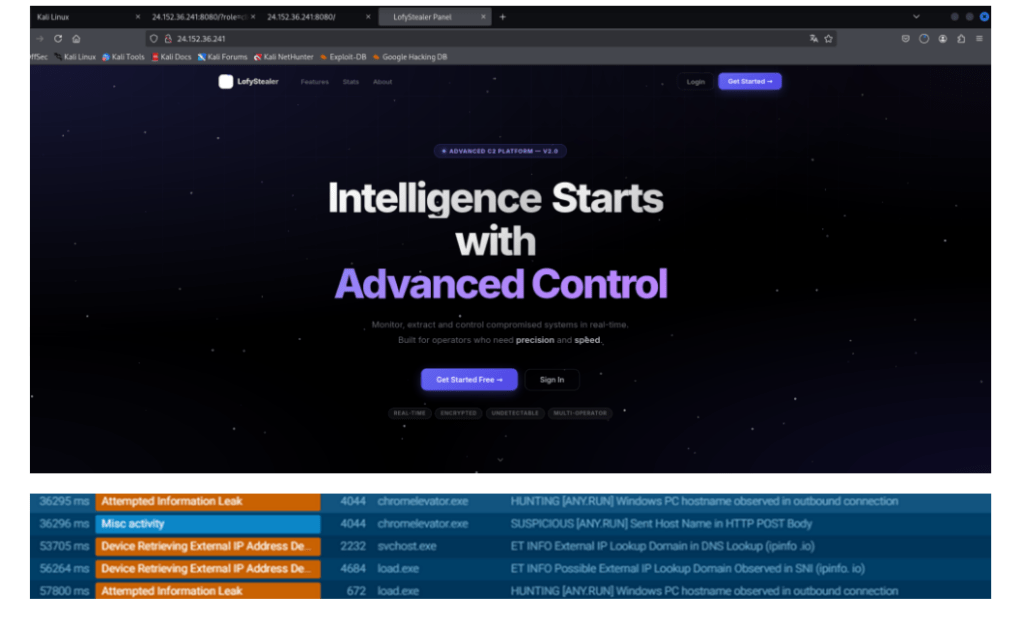

Server C2 brasiliano riceve dati tramite GrabBot e pannello LofyStealer V2.0

I dati rubati vengono inviati a un server di comando e controllo ospitato in Brasile, all’indirizzo 24.152.36.241:8080, associato a infrastruttura Master da Web Datacenter. Il malware comunica tramite HTTP POST, usando lo User-Agent GrabBot/1.0 e il Content-Type application/json. Il payload include un campo sig per la firma SHA-256 e un campo secret per l’autenticazione, elementi che indicano una gestione strutturata dell’infrastruttura malevola. Il C2 supporta anche WebSocket come canale di fallback e un endpoint /time per sincronizzazione temporale.

| Caratteristica | chromelevator.exe | load.exe |

|---|---|---|

| Ruolo | Payload / Worker | Loader / Orchestratore |

| Linguaggio | C++ nativo (MSVC) | JavaScript (Node.js tramite pkg) |

| Dimensioni | 1.4 MB (Chirurgico) | 53.5 MB (Runtime completo) |

| Sottosistema | GUI (Senza finestra) | Console |

| Data di Compilazione | 21/04/2026 (Più recente) | 25/03/2026 (Più vecchio) |

| DLL Importate | 5 DLL, 127 funzioni | 12 DLL, 500+ funzioni |

| Ambiente di Esecuzione | Iniettato nel processo del browser | Processo indipendente |

| Tecniche di Evasione | Syscall dirette, senza PDB/metadati | Camuffato in binario Node.js |

| Metadati | Zero (Stripped) | Esposto come “Slinky Cracked” |

| Comunicazione C2 | WinHTTP (11 funzioni) | WS2_32 + OpenSSL/TLS |

| Crittografia | bcrypt (SHA-256 CNG) | OpenSSL completo + bcrypt |

| Iniezione | Syscall dirette (ntdll runtime) | API standard (CreateRemoteThread) |

| Persistenza | Nessuna (Risiede in memoria) | File su disco |

Analisi Binaria: L’infezione sfrutta un’architettura a due stadi. load.exe funge da vettore iniziale (loader), presentandosi come un goffo ma completo eseguibile Node.js che maschera le operazioni in un mare di chiamate legittime. Al contrario, chromelevator.exe è un payload chirurgico e altamente stealth: scritto in C++ nativo, privo di metadati, esegue iniezioni tramite syscall dirette per aggirare gli hook degli EDR e risiede esclusivamente nella memoria del browser compromesso, senza mai toccare il disco.

Gli operatori dispongono di una piattaforma denominata LofyStealer Advanced C2 Platform V2.0, con dashboard web in stile SPA, tema scuro e funzioni per monitorare vittime in tempo reale. Il pannello consente gestione di campagne, accesso separato per operatori e funzioni Premium tramite chiave di attivazione. Questo conferma un modello Malware-as-a-Service, dove il malware può essere usato da affiliati o clienti con diversi livelli di accesso.

LofyGang torna dopo tre anni con un modello Malware-as-a-Service

Il gruppo LofyGang, di origine brasiliana, torna attivo dopo oltre tre anni di silenzio operativo. Nel 2022 il gruppo era già noto per la pubblicazione di circa 200 pacchetti malevoli su npm e per il leak di migliaia di account Minecraft sotto l’alias DyPolarLofy. La nuova campagna mantiene il focus sulla community Minecraft, ma mostra un salto tecnico importante rispetto alle operazioni precedenti basate soprattutto su supply chain JavaScript e furto di token. Il builder Slinky Cracked consente di generare varianti personalizzate del malware e abbassa la barriera d’ingresso per operatori meno esperti. Questa evoluzione sposta LofyGang verso un ecosistema MaaS, con strumenti pronti all’uso, pannello di controllo e infrastruttura C2 centralizzata. L’attribuzione risulta rafforzata dalla presenza del branding LofyStealer, dall’infrastruttura in Brasile e dalla continuità nel targeting dei giocatori Minecraft. Il gruppo passa quindi da attacchi open source e leak di account a una piattaforma commerciale per furto credenziali su larga scala.

Tecniche di evasione in memoria rendono LofyStealer pericoloso per utenti domestici

LofyStealer adotta diverse tecniche di evasione che lo rendono particolarmente pericoloso su PC domestici e macchine gaming. Il loader di grandi dimensioni può superare i limiti di alcune sandbox automatiche, mentre il payload opera principalmente in memoria, riducendo le tracce su disco. L’uso di direct syscalls e process hollowing aggira controlli superficiali e rende meno efficace la protezione basata solo su firme statiche. Il malware usa inoltre named pipe come chrome.sync.%u.%u.%04X per la comunicazione interna. La compressione tramite PowerShell nascosto e l’esfiltrazione in JSON cifrato aumentano ulteriormente la difficoltà di analisi. La firma SHA-256 dei pacchetti trasmessi serve a garantire integrità e autenticazione verso il C2, mentre il pannello web consente agli operatori di verificare rapidamente quali vittime producono dati utili. Queste caratteristiche collocano LofyStealer in una fascia più avanzata rispetto ai classici infostealer distribuiti tramite cheat o crack, perché combina social engineering gaming con tecniche normalmente osservate in malware più professionali.

Comunità Minecraft e giovani gamer diventano bersagli di furto identità

La campagna colpisce in modo diretto la comunità Minecraft, sfruttando la popolarità del gioco e la ricerca di vantaggi in-game. Molti giocatori scaricano mod, hack o launcher alternativi da fonti non ufficiali senza verificare hash, reputazione del sito o firma del file. Questo comportamento aumenta il rischio di esecuzione volontaria del malware, soprattutto tra minorenni e adolescenti che non sempre riconoscono segnali di compromissione o tecniche di social engineering. Le conseguenze vanno oltre il furto dell’account Minecraft. I cookie di sessione possono consentire accesso a profili Discord, Steam, social network e servizi collegati. Le password salvate nei browser possono aprire la strada a credential stuffing, mentre carte di credito e IBAN possono essere usati per frodi o rivenduti su marketplace criminali. Il focus iniziale brasiliano non limita la portata dell’attacco, perché file di questo tipo possono circolare rapidamente su forum internazionali, server Discord e repository di download informali.

Difesa da LofyStealer richiede download sicuri e controllo dei browser

La prima misura di difesa contro LofyStealer è evitare hack, crack, cheat o mod per Minecraft provenienti da fonti non ufficiali. Gli utenti devono preferire Minecraft Launcher, marketplace affidabili e community note, verificando quando possibile hash e reputazione dei file. Un antivirus aggiornato con rilevamento comportamentale può aiutare a intercettare loader Node.js sospetti, processi PowerShell anomali e tentativi di injection nei browser. Chi sospetta un’infezione dovrebbe cambiare immediatamente le password da un dispositivo pulito, revocare sessioni attive, ruotare token e attivare autenticazione a due fattori su account Minecraft, Microsoft, Discord, Steam, email e servizi finanziari. È utile monitorare traffico verso 24.152.36.241:8080, controllare processi browser insoliti e verificare eventuali file ZIP o comandi PowerShell anomali. Per famiglie e giovani gamer, la formazione resta decisiva: nessun hack gratuito giustifica il rischio di perdere identità digitale, dati bancari e accesso ai propri account.

Iscriviti alla Newsletter

Non perdere le analisi settimanali: Entra nella Matrice Digitale.

Matrice Digitale partecipa al Programma Affiliazione Amazon EU. In qualità di Affiliato Amazon, ricevo un guadagno dagli acquisti idonei. Questo non influenza i prezzi per te.