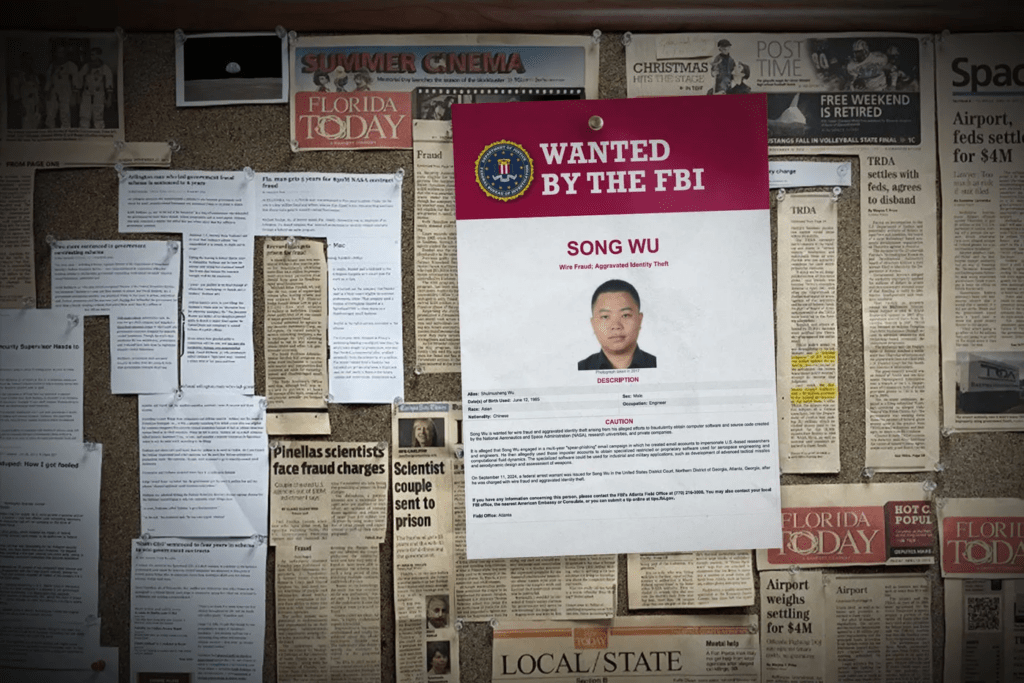

Un’estesa indagine congiunta tra la NASA OIG e l’FBI ha svelato una prolungata operazione di cyber-spionaggio cinese, orchestrata da Song Wu, un ingegnere trentanovenne del colosso statale dell’aerospazio AVIC. Per un quinquennio, tra il 2017 e il 2021, Wu ha condotto una mirata campagna di spear-phishing, creando falsi account Gmail per impersonare noti accademici statunitensi. Sfruttando queste false identità, ha raggirato numerosi dipendenti della NASA, delle forze armate americane (Air Force, Navy, Army) e di prestigiose università, inducendoli a condividere, in violazione delle rigide leggi sul controllo delle esportazioni, codice sorgente e sofisticati software di modellazione per la fluidodinamica computazionale, strumenti chiave per lo sviluppo di missili tattici e armamenti avanzati. Attualmente, Song Wu risulta latitante ed è inserito nella lista dei criminali informatici più ricercati dall’FBI.

Cosa leggere

Song Wu e AVIC guidano una campagna di spionaggio tecnologico

Song Wu, ingegnere presso la Aviation Industry Corporation of China (AVIC), è al centro dell’operazione di cyber spionaggio che ha preso di mira istituzioni americane tra il 2017 e il 2021. AVIC è un conglomerato statale con oltre 400.000 dipendenti, attivo nello sviluppo di aeromobili civili e militari, e sottoposto a sanzioni USA dal 2020. Questo contesto rende plausibile un collegamento tra l’attività individuale e interessi strategici più ampi. Secondo gli investigatori, Song e i suoi complici hanno condotto un’accurata attività di intelligence preventiva sui target, ricostruendo relazioni accademiche e professionali reali. L’obiettivo era ottenere software avanzato di fluidodinamica computazionale, utilizzato nella progettazione di missili e sistemi aerodinamici. La campagna non si basa su malware sofisticato ma su un uso sistematico della fiducia tra ricercatori, dimostrando che il fattore umano resta uno dei punti più vulnerabili nelle infrastrutture critiche.

Tecnica di impersonificazione sfrutta relazioni accademiche e professionali

La tecnica principale utilizzata è l’impersonificazione via email. Gli attaccanti creano account Gmail che imitano nomi e identità di professori, ingegneri e ricercatori statunitensi reali. Questi account vengono usati per contattare colleghi all’interno di università, agenzie governative e aziende del settore aerospaziale. Il messaggio appare credibile perché si inserisce in conversazioni e collaborazioni già esistenti.

Le richieste riguardano spesso la condivisione di software o codice sorgente per presunti progetti comuni. In molti casi gli attaccanti introducono un senso di urgenza o fanno riferimento a collaborazioni accademiche legittime. Questo approccio consente di aggirare sospetti e ottenere file sensibili senza ricorrere a exploit tecnici. La NASA OIG sottolinea che molte vittime credevano di condividere dati con colleghi fidati, non con un attore straniero.

Software aerospaziale rubato viola le leggi export control USA

Il materiale richiesto rientra nelle categorie soggette a export control negli Stati Uniti. Si tratta di tecnologie che possono avere applicazioni militari, come software per simulazioni aerodinamiche e progettazione di sistemi avanzati. La condivisione non autorizzata di questi strumenti rappresenta una violazione delle normative federali e può avere implicazioni legali gravi per chi li distribuisce. Gli investigatori hanno rilevato che Song Wu richiedeva spesso lo stesso tipo di software senza fornire spiegazioni tecniche dettagliate. Questo comportamento ripetitivo ha contribuito a identificare l’anomalia. In diversi casi documentati, i file sono stati effettivamente inviati agli account controllati dagli attaccanti, dimostrando che la campagna ha avuto successo almeno parziale. Il rischio principale è l’uso di queste tecnologie per accelerare lo sviluppo di capacità militari estere.

Indagine NASA OIG e FBI porta a incriminazione federale

L’indagine ha origine da una segnalazione ricevuta dalla divisione Cyber Crimes del NASA Office of Inspector General (OIG), che ha avviato un’analisi approfondita delle comunicazioni sospette. L’FBI ha collaborato fornendo supporto investigativo e intelligence tecnica. Il lavoro congiunto ha permesso di ricostruire l’intera rete di attacco e identificare il responsabile principale. Nel settembre 2024 il Dipartimento di Giustizia USA ha incriminato Song Wu con 14 capi di imputazione per wire fraud e 14 per aggravated identity theft. In caso di condanna, il soggetto rischia fino a 20 anni di carcere per ogni capo di wire fraud più ulteriori 2 anni consecutivi per ciascun caso di furto d’identità aggravato. L’incriminazione conferma la gravità dell’operazione e il suo impatto sulla sicurezza nazionale.

Song Wu resta latitante e figura tra i ricercati FBI

Nonostante l’incriminazione, Song Wu non è stato arrestato e risulta attualmente latitante. L’FBI lo ha inserito nella lista dei soggetti più ricercati per cybercrimini, con un mandato di arresto federale attivo. Le autorità invitano chiunque abbia informazioni utili a collaborare con le forze dell’ordine. La presenza nella lista dei ricercati sottolinea la priorità attribuita al caso dal governo statunitense. La protezione della proprietà intellettuale e delle tecnologie sensibili è considerata un elemento centrale della sicurezza nazionale. Il fatto che l’indagato operi probabilmente al di fuori della giurisdizione USA rende l’arresto complesso e rafforza la dimensione geopolitica dell’intera vicenda.

NASA OIG indica segnali di allarme per riconoscere spear phishing

La NASA OIG ha pubblicato una serie di raccomandazioni operative per prevenire attacchi simili. Tra i principali segnali di allarme figurano richieste ripetute dello stesso software senza motivazioni tecniche chiare, cambiamenti improvvisi nei metodi di trasferimento dei file e proposte di pagamento non usuali. Anche piccole discrepanze negli indirizzi email possono indicare tentativi di impersonificazione. Gli esperti sottolineano l’importanza di verificare sempre l’identità del mittente tramite canali ufficiali, soprattutto quando si tratta di condividere tecnologie sensibili. Le organizzazioni devono inoltre consultare responsabili di conformità export control prima di trasferire software o codice sorgente. Queste pratiche riducono il rischio di violazioni legali e di esposizione a campagne di spionaggio.

Impatto su difesa aerospaziale e ricerca universitaria USA

La campagna ha colpito una vasta gamma di target, inclusi NASA, Air Force, Navy, Army, Federal Aviation Administration e numerose università statunitensi. Questo dimostra un interesse strategico verso la ricerca accademica e lo sviluppo tecnologico. Le università rappresentano un punto di accesso privilegiato perché combinano ricerca avanzata e collaborazione internazionale. Il furto di software aerospaziale può avere conseguenze dirette sulla competitività tecnologica e sulle capacità difensive. Anche se non tutti i tentativi hanno avuto successo, la diffusione anche parziale di questi strumenti può accelerare programmi di sviluppo esteri. L’indagine ha contribuito a interrompere il flusso di informazioni sensibili, ma evidenzia la necessità di maggiore consapevolezza nel mondo accademico e industriale.

Phishing avanzato dimostra limiti delle difese senza malware

Il caso Song Wu evidenzia un aspetto critico: gli attacchi più efficaci non richiedono necessariamente malware o exploit tecnici. Lo spear phishing basato su fiducia e relazioni personali può aggirare controlli avanzati se gli utenti non sono adeguatamente formati. Le reti professionali e accademiche diventano vettori ideali per attacchi mirati, soprattutto quando esistono collaborazioni internazionali consolidate. Questo tipo di minaccia richiede un approccio difensivo diverso, basato su formazione, verifica delle identità e controllo rigoroso dei flussi di informazioni. Le organizzazioni devono considerare la sicurezza non solo come problema tecnico ma anche come questione culturale. Il fattore umano resta il punto di ingresso più sfruttato dagli attaccanti.

Cyberespionaggio cinese continua a puntare su ricerca e difesa

La campagna si inserisce in un contesto più ampio di cyberespionaggio attribuito ad attori legati alla Cina. La durata quinquennale dell’operazione e la selezione mirata dei target indicano una strategia paziente e ben pianificata. L’obiettivo non è l’attacco immediato ma la raccolta graduale di informazioni ad alto valore. Le autorità statunitensi continuano a monitorare queste attività e invitano organizzazioni pubbliche e private a rafforzare le difese. Il caso dimostra che anche sistemi altamente protetti possono essere vulnerabili quando l’attacco sfrutta la fiducia tra individui. La protezione della tecnologia passa quindi non solo da firewall e sistemi di sicurezza, ma anche dalla capacità di riconoscere e bloccare tentativi di manipolazione umana.

Iscriviti alla Newsletter

Non perdere le analisi settimanali: Entra nella Matrice Digitale.

Matrice Digitale partecipa al Programma Affiliazione Amazon EU. In qualità di Affiliato Amazon, ricevo un guadagno dagli acquisti idonei. Questo non influenza i prezzi per te.