I ricercatori di Trend Micro hanno diffuso un report dettagliato su Shadow-Earth-053, una vasta campagna di cyberespionaggio fortemente allineata agli interessi geopolitici della Cina. Operativo almeno dal dicembre 2024, il gruppo prende di mira sistematicamente ministeri della difesa, infrastrutture critiche e agenzie governative nel Sud e Sud-Est Asia (tra cui Taiwan e India), estendendo le proprie operazioni anche a giornalisti, attivisti e a un Paese membro della Nato (la Polonia). Gli attaccanti utilizzano un approccio chirurgico: l’accesso iniziale avviene sfruttando vulnerabilità non patchate su server Microsoft Exchange e IIS, dopodiché viene impiegata la famigerata backdoor modulare ShadowPad per garantire una persistenza a lungo termine.

Cosa leggere

Shadow-Earth-053 emerge come APT cinese focalizzata su governi e difesa

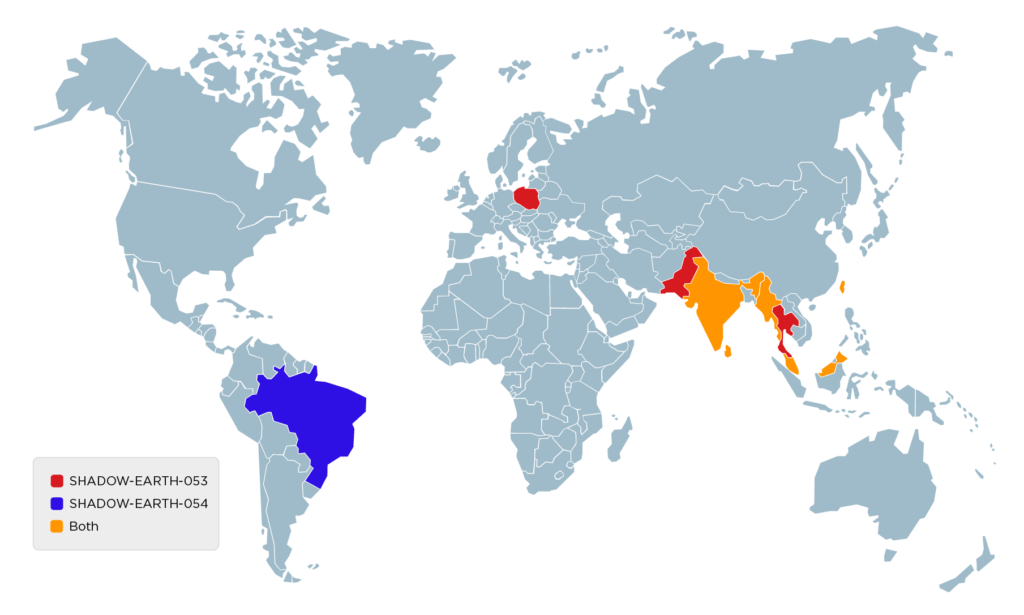

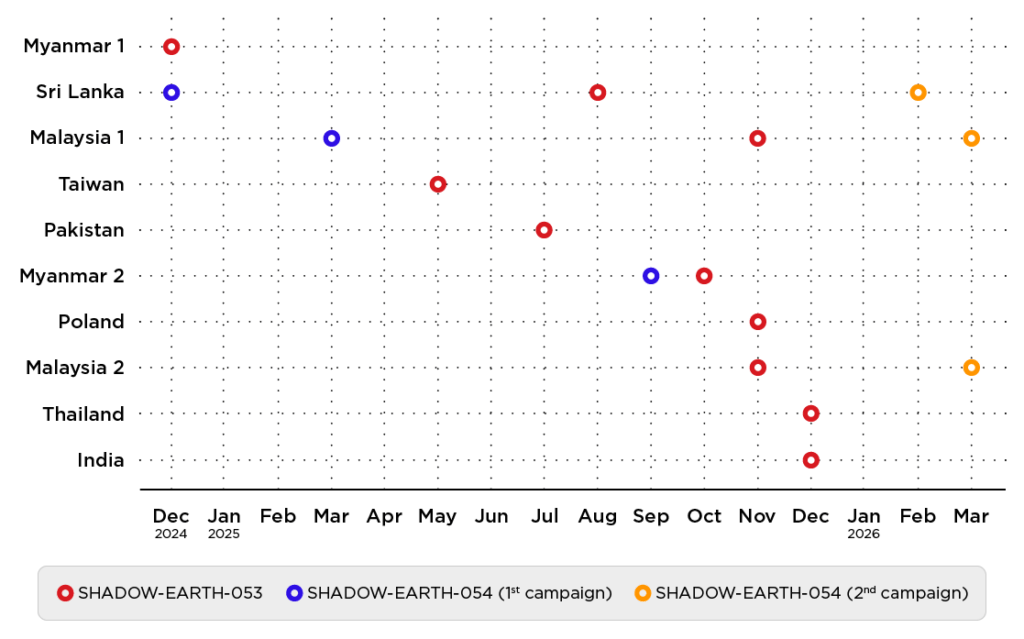

Il gruppo Shadow-Earth-053 si configura come una APT altamente strutturata e orientata a obiettivi strategici. Secondo Trend Micro, gli attaccanti operano con un modello tipico delle operazioni state-sponsored, mostrando pianificazione a lungo termine e precisione nella selezione dei target. Le vittime principali includono ministeri della difesa, enti governativi e infrastrutture critiche in Asia meridionale e sud-orientale.

Tra i Paesi colpiti figurano India, Malaysia, Myanmar, Sri Lanka e Taiwan, con un’estensione significativa anche verso l’Europa attraverso un attacco documentato in Polonia, membro della NATO. Il gruppo dimostra interesse anche verso giornalisti e attivisti, suggerendo attività di monitoraggio informativo oltre alla raccolta militare. La persistenza operativa è uno degli elementi chiave: una volta ottenuto l’accesso, gli attaccanti mantengono il controllo per mesi.

Vulnerabilità Microsoft Exchange e IIS sfruttate come vettore iniziale

Il punto di ingresso principale utilizzato da Shadow-Earth-053 è l’exploitation di vulnerabilità note ma non patchate su Microsoft Exchange e IIS. Gli attaccanti identificano server esposti su internet e sfruttano rapidamente sistemi non aggiornati per ottenere accesso remoto. Questo approccio elimina la necessità di tecniche più rumorose come phishing o social engineering. Una volta compromesso il server, gli operatori installano web shell per mantenere il controllo iniziale e avviare operazioni successive. Trend Micro evidenzia come molte organizzazioni continuino a utilizzare versioni obsolete di Exchange, rendendosi vulnerabili a questo tipo di attacco. Dopo l’accesso, vengono eseguite attività di reconnaissance per mappare la rete interna e individuare asset critici, preparando il terreno per le fasi successive dell’operazione.

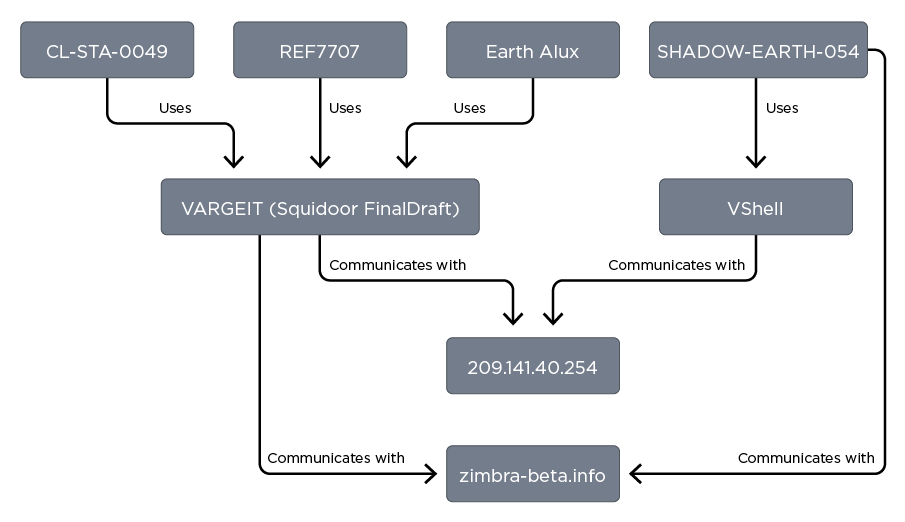

ShadowPad al centro della campagna con backdoor modulare avanzata

Il malware principale utilizzato è ShadowPad, una backdoor modulare ampiamente associata ad attori cinesi. Questo strumento offre un’elevata flessibilità grazie alla sua architettura basata su plugin, permettendo agli attaccanti di caricare moduli specifici in base agli obiettivi dell’operazione. Dopo l’infezione iniziale, ShadowPad stabilisce comunicazioni con server C2 per ricevere istruzioni e aggiornamenti. Le funzionalità includono keylogging, cattura di screenshot, esfiltrazione di file e controllo remoto completo dei sistemi compromessi. In questa campagna, gli analisti hanno osservato versioni personalizzate del malware, con miglioramenti nella stealth e nella comunicazione cifrata. Questo rende la rilevazione più complessa e aumenta la capacità degli attaccanti di operare indisturbati per lunghi periodi.

Tecniche avanzate di persistence e lateral movement nella rete

Per mantenere accesso e muoversi all’interno delle reti compromesse, Shadow-Earth-053 utilizza tecniche avanzate di persistence e lateral movement. Una delle principali è il DLL sideloading, che consente di eseguire codice malevolo all’interno di processi legittimi firmati. Questo approccio riduce la probabilità di rilevamento da parte dei sistemi di sicurezza. Gli attaccanti utilizzano anche la web shell GODZILLA per mantenere accesso persistente sui server compromessi. Per l’escalation dei privilegi e l’estrazione delle credenziali viene impiegato Mimikatz, mentre il tool IOX funge da proxy per instradare il traffico attraverso host intermedi. Questa combinazione di tecniche permette agli operatori di espandere il controllo nella rete in modo silenzioso ed efficace, rendendo difficile l’attribuzione e la risposta.

Esfiltrazione dati e strumenti custom per mailbox Exchange

Una delle fasi più sofisticate della campagna riguarda l’esfiltrazione dei dati. Shadow-Earth-053 utilizza strumenti custom sviluppati per interagire con le mailbox Exchange, consentendo di estrarre e-mail in modo selettivo. Questo approccio riduce il volume di dati trasferiti e minimizza il rischio di rilevamento. Gli attaccanti filtrano le comunicazioni in base a parole chiave, mittenti o contesti specifici prima di inviarle ai server C2. L’infrastruttura utilizzata include server distribuiti e domini che cambiano frequentemente per evitare blocchi. L’uso di tunnel cifrati e proxy multi-hop rende ancora più complessa la tracciabilità del traffico. Questo livello di sofisticazione indica una chiara priorità verso la qualità dell’intelligence raccolta piuttosto che la quantità.

Target strategici e implicazioni geopolitiche della campagna

I target scelti da Shadow-Earth-053 riflettono interessi geopolitici ben definiti. Le operazioni si concentrano su enti coinvolti in politica estera, sicurezza nazionale e capacità militari. L’inclusione di un Paese della NATO come la Polonia indica una volontà di raccogliere intelligence anche su alleanze occidentali e dinamiche internazionali.

Le conseguenze potenziali includono il furto di dati classificati, la compromissione di comunicazioni diplomatiche e la possibile esposizione di tecnologie militari sensibili. L’attività contro giornalisti e attivisti suggerisce anche un interesse verso il controllo dell’informazione e delle narrative pubbliche. Questo amplia il raggio d’azione della campagna oltre il semplice ambito militare.

Modello operativo Premier-Pass e coordinamento con altre varianti

Trend Micro identifica un modello operativo denominato Premier-Pass, utilizzato da Shadow-Earth-053 per ottimizzare le fasi di attacco. Questo framework consente una transizione rapida dall’accesso iniziale all’esfiltrazione dei dati, riducendo il rumore e aumentando l’efficienza. Le fasi includono discovery automatizzata, escalation dei privilegi e staging dei dati.

Gli analisti segnalano anche l’esistenza di una variante correlata, SHADOW-EARTH-054, che condivide parte dell’infrastruttura e delle tecniche. La presenza di più gruppi coordinati suggerisce un ecosistema operativo più ampio, probabilmente gestito sotto una strategia centralizzata. Questo aumenta la complessità della minaccia e richiede un approccio difensivo più strutturato.

Raccomandazioni per la difesa contro campagne di cyber spionaggio avanzate

Per contrastare minacce come Shadow-Earth-053, le organizzazioni devono adottare misure di sicurezza avanzate. La priorità assoluta è l’applicazione tempestiva delle patch per Microsoft Exchange e IIS, riducendo la superficie di attacco. Il monitoraggio dei log deve includere la ricerca di attività anomale legate a web shell e accessi sospetti. L’implementazione di sistemi di rilevamento comportamentale aiuta a identificare tecniche come DLL sideloading e uso improprio di tool come Mimikatz. La segmentazione della rete e il principio del least privilege limitano il movimento laterale degli attaccanti. Infine, la formazione continua del personale IT sulla gestione delle vulnerabilità rappresenta un elemento essenziale per prevenire compromissioni.

Shadow-Earth-053 conferma l’evoluzione del cyber spionaggio cinese in Asia

La campagna Shadow-Earth-053 si inserisce in un contesto più ampio di operazioni di cyberespionaggio attribuite ad attori cinesi. L’uso combinato di vulnerabilità note e strumenti collaudati come ShadowPad dimostra un approccio pragmatico ed efficace. Gli attaccanti privilegiano accessi persistenti e silenziosi, evitando attività rumorose che potrebbero attirare attenzione. Questo modello operativo permette di ottenere intelligence di alto valore con risorse relativamente contenute. L’evoluzione della minaccia indica che le organizzazioni devono prepararsi a scenari in cui la compromissione non è immediatamente evidente ma si sviluppa nel tempo. La capacità di rilevare e contenere queste attività diventa quindi un fattore critico per la sicurezza nazionale e aziendale.

Iscriviti alla Newsletter

Non perdere le analisi settimanali: Entra nella Matrice Digitale.

Matrice Digitale partecipa al Programma Affiliazione Amazon EU. In qualità di Affiliato Amazon, ricevo un guadagno dagli acquisti idonei. Questo non influenza i prezzi per te.